面試必備|2021 OWASP十大應用安全風險

歡迎來到OWASP十大應用安全風險(OWASP Top 10)的最新版。OWASP十大應用安全風險是一份帶有全新的圖案設計的版本,該版本的單頁信息圖可以通過打印或是在OWASP主頁獲取。

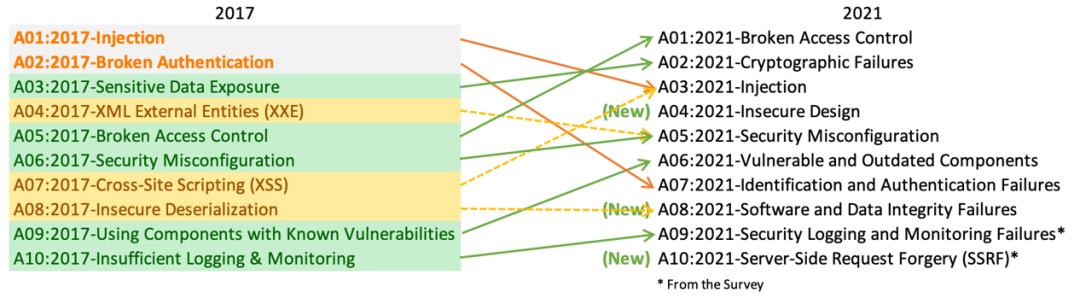

2021年的Top 10 發生了什么變化?

2021年的Top 10 里出現了3個新主題、4個命名與范圍發生變化的主題,此外還進行了一些合并。

A01 :越權訪問(2021-Broken Access Control)

從2017年的第5位上升至第1位。超過94%的app都經歷過某種形式的越權訪問控制測試。對應到越權訪問有34個CWE,比任何其它在app中出現的主題次數都多。

A02:加密失敗(2021-Cryptographic Failures )

較2017年相比上升1位至第2位。以前被稱為敏感數據公開(Sensitive Data Exposure),但只是一種基本癥狀表現,并不是根本原因。最新版OWASP重新聚焦于與密碼學相關的缺陷,這些缺陷通常會導致敏感數據公開或系統受損。

A03:注入(2021-Injection)

較2017版相比下滑至第3位。超過94% 的app都針對各種形式的注入進行了測試。對應到注入有33 個CWE,在app中出現的次數位列第二。跨站腳本攻擊(XSS)目前屬于現版本中注入的一部分。

A04:不安全設計(2021-Insecure Design)

2021年Top 10的新主題,重點關注了與設計缺陷相關的風險。如果我們真的想作為一個行業發展,就需要更多地使用威脅模型分析、安全設計模式和原則以及參考架構。

A05:安全性錯誤配置(2021-Security Misconfiguration)

較前版的第6位相比上升1位。90% 的app都需要經過某種形式的錯誤配置測試。隨著更多轉向高度可配置的軟件,也就不奇怪為什么這個主題排名能夠上升了。之前的XXE主題現在也屬于A05類別。

A06:易受攻擊與過時組件(2021-Vulnerable and Outdated Components)

前版名稱是“應用已知漏洞組件”(Known Vulnerabilities),在行業調查中位列第2,并有足夠的數據通過數據分析進入Top 10排名。該類別從 2017 年的第9位上升,是一個難以測試和評估風險的已知問題。這是唯一沒有任何CVE可以對應到已歸結CWE的主題,因此以默認的利用和影響權重5.0計入評分標準。

A07:身份驗證與認證失敗(2021-Identification and Authentication Failures)

以前稱為錯誤認證(Broken Authentication),從第2位下滑至第7位。現在包括與識別失敗更多相關的 CWE。有著標準化框架可用性增加的幫助,該主題仍然是前10的一個組成部分。

A08:軟件和數據完整性故障(2021-Software and Data Integrity Failures)

2021 年的一個新主題,著眼于在不驗證完整性的情況下,做出與軟件更新、關鍵數據和 CI/CD 管道相關的假設。CVE/CVSS 數據中最高加權影響之一可以對應到A08中的10個CWE。2017年的不安全反序列化(Insecure Deserialization) 現屬于A08的一部分。

A09:安全日志記錄和監控失敗(2021- Security Logging and Monitoring Failures)

以前被稱為日志記錄和監控不足( Insufficient Logging &Monitoring )。是從行業調查第3位中添加的,從之前的第10位上升。A09被擴大成為一個能夠包含更多故障類型的主題,對于我們進行測試有一定的挑戰性,而且在 CVE/CVSS 數據中也沒有很好的表現。但是,A09類故障會直接影響到可見(visibility)、事件警報(incident alerting)和取證(forensics)的準確性。

A10:服務器端請求偽造(2021-Server-Side Request Forgery)

A10是直接從行業調查第1位中添加的。數據顯示,在高于平均水平的測試里,A10的發生率相對較低,但Exploit和潛在的Impact都高于平均水平。這也正表示了行業專業人士在告訴我們,就算目前數據中沒有顯示出來,服務器請求偽造還是很重要的事實。

評選方式

新版Top 10的評選比以前都看重數據,但并非盲目受數據影響。OWASP從各方貢獻的數據中選擇了10個主題中的8個,然后從高水平行業調查中選擇了剩下的2個。這樣做的根本原因是,查看貢獻的數據就等于是回顧過去。AppSec研究人員花了大量時間去尋找新的漏洞和測試它們的新方法,但將這些測試運用到實際工具和流程中還需要等待一段時間。等到能夠可靠地進行大規模測試時,時間可能已經過去了很久。為了平衡這點,就應該將行業調查利用起來。去詢問專業的一線人員,關于他們所發現的可能還尚未在數據中顯示出來的漏洞。

這就是OWASP采用的為了使Top 10變得更加成熟的關鍵變化措施。

怎樣歸納出各個主題?

與上一期OWASP Top 10相比,一些主題發生了改變。以下是關于主題變更的高級摘要。以前的數據收集工作集中在大約 30 個CWE的規定子集上,并要求有1個額外發現的領域。OWASP了解到,組織將主要關注那 30 個 CWE,很少添加他們看到的其它CWE。本次迭代中OWASP完全抱著開放心態,只詢問數據,對CWE沒有設置任何限制。他們查詢了從 2017 年開始測試的應用程序數量,以及在測試中發現至少一個 CWE實例的應用程序數量。這種形式使OWASP能夠跟蹤每個CWE在應用程序群體中的活躍程度。應用程序有4個CWE實例還是4000個實例,都不是影響進入Top 10的因素。在大約30個CWE到近400個CWE的跨度下,對數據集中進行了分析。未來將計劃做額外的數據分析作為補充。這種在CWE數量需求上的增加會影響到提煉、歸納主題的方式。

OWASP用了好幾個月的時間對 CWE 進行分組和分類,本需要再多花幾個月,但他們不得不停下來。CWE可以分為“根本原因(root cause)”和“癥狀表現(symptom type)”類型,其中根本原因類型如“加密失敗”和“錯誤配置”,可以和“敏感數據暴露”和“拒絕服務”等癥狀表現類型形成對比。OWASP決定盡可能關注根本原因,因為在提供識別和補救建議方面,根本原因更加重要。關注根本原因而不是癥狀表現,這并不是一個新概念。Top 10便是癥狀表現和根本原因的混合體,CWE也同樣是癥狀表現和根本原因的混合體。現版本中每個類別平均有 19.6 個 CWE,A10:2021-服務器端請求偽造(SSRF) 的下限為 1 個 CWE,而 A04:2021-不安全設計中的 CWE 下限為 40 個。現版本更新的歸納法其實提供了額外的培訓好處,比方公司可以專注于對語言/框架有意義的 CWE。

在歸納過程中,我們如何使用數據?

2017年,OWASP根據事件發生概率來挑選各種主題,然后通過團隊討論,根據以往數十年的可利用性(exploitability)、可檢測性(Detectability,也是可能性)和技術影響(Technical Impact)這三點來進行了排名。對于 2021 年,OWASP選擇將數據用于利用(Exploit)和影響(Impact)的統計。

OWASP下載了OWASP Dependency Check,并提取了按相關CWE分組的CVSS 利用和影響的分數。這需要他們用一段時間去研究,因為所有CVE都有 CVSSv2 分數,但CVSSv2中存在CVSSv3應該解決的缺陷。過了段時間,所有CVE都被標上了CVSSv3 分數,并且CVSSv2與CVSSv3的評分范圍和公式也進行了更新。

在 CVSSv2 中,利用和影響最大可以達到 10.0分,但公式會將它們的分數降低,利用只剩60%,影響下降至原本的40%。在CVSSv3 中,利用的理論最大分數限制為 6.0,影響的理論最大分數限制為4.0。考慮到權重,影響的評分在 CVSSv3 中平均上升了近1.5,而利用的評分平均下降了0.5。

OWASP Dependency Check提取的NVD數據中,有125000條CVE對應到CWE的記錄,對應到CVE的特殊CWE有241條。62000條 CWE有CVSSv3 分數,大約是數據集數量的一半。

對于Top 10,OWASP按以下方式計算平均利用和影響分數。按CWE將所有有CVSS分數的CVE分組,并通過“有 CVSSv3數量的百分比”+“剩余有CVSSv2 的數量”,對利用和影響進行加權,獲得了總體平均值。再將這些平均值對應到數據集中CWE,以用作另一半的風險等式的利用和影響評分。

轉載于山石網科安全技術研究院