微軟披露0day漏洞 奇安信天狗可有效發現并攔截未知漏洞攻擊

近日,微軟安全團隊對外披露IE新的0day漏洞。該漏洞的編號為CVE-2021-40444,影響微軟 MHTML即IE瀏覽器引擎 Trident。國內網絡安全行業領軍企業奇安信第一時間對外宣布,經驗證,公司自主研發的第三代安全引擎天狗可以有效發現并攔截該0Day漏洞攻擊,這也是天狗防護未知漏洞攻擊能力的充分佐證。

據悉,MicrosoftMSHTML引擎存在遠程代碼執行漏洞,攻擊者可通過制作帶有惡意 ActiveX 控件的Microsoft Office 文檔并誘導用戶打開此文檔來利用此漏洞。成功利用此漏洞的遠程攻擊者可在目標系統上以該用戶權限執行任意代碼。

目前,此漏洞已被檢測到在野利用且POC及EXP已公開,其現實威脅正在進一步提升。截止目前,微軟官方暫未發布針對此漏洞的補丁程序,用戶可通過禁用ActiveX控件的方式暫時避免該漏洞利用。

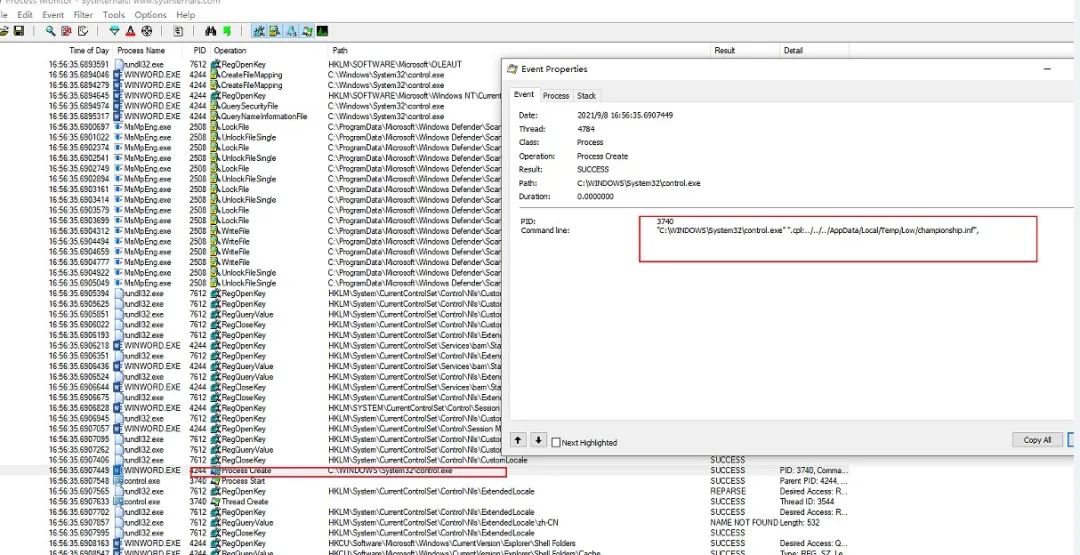

在IE新 0day被披露后,奇安信第一時間對天狗的防護效果做了測試,結論是:天狗可以有效發現并攔截該漏洞攻擊,以下是捕獲到的在野利用樣本的具體驗證截圖:

測試發現,奇安信天狗漏洞攻擊防護產品,通過內存指令序列的檢查,能對未知威脅進行發現和阻止,以下是告警截圖:

“當下,絕大多數攻擊都基于漏洞,而現在的安全技術并不是為解決漏洞攻擊問題而設計,導致全球漏洞攻擊事件頻發,如何解決未知漏洞(0Day)問題,更是業界長久以來的難題。”奇安信集團副總裁、“天狗”引擎研發負責人徐貴斌表示,作為奇安信集團歷時三年打造的、業內領先的全新一代安全技術,天狗引擎可以防護未知漏洞攻擊。

據介紹,基于天狗引擎的“奇安信天狗漏洞攻擊防護系統”,是奇安信打造的全新一代安全防護產品,主要解決漏洞攻擊問題,包括已知和未知漏洞(0day)。該產品擺脫了對文件、流量、數據、行為等特征的依賴,采用內存指令控制流檢測技術,實時檢測安全事件,從系統更底層發現漏洞攻擊代碼的執行,在全球處于領先地位。

奇安信天狗漏洞攻擊防護系統針對不同防護范圍,提供三個子模塊:系統漏洞攻擊防護、瀏覽器漏洞攻擊防護、文檔編輯器漏洞攻擊防護。分別提供操作系統、瀏覽器、文檔編輯器的漏洞攻擊防護能力、保護辦公終端和服務器的安全,使其不受漏洞攻擊威脅。

天狗漏洞攻擊防護系統具有高可用與分布式部署、Windows/Linux/信創平臺通用、支持可視化數據管控等優勢。可以適用于高并發、業務連續性高的企業及單位,性能優越、安全可靠,并能為各大主流平臺提供多元防護,尤其是可以通過各種統計維度,對安全事件進行分類統計與展現,快速直觀,幫助客戶及時發現安全問題。

奇安信安全專家建議,對于未部署天狗漏洞攻擊防護系統的客戶,可以采用微軟提供了臨時緩解措施:在Internet Explorer 中禁用所有 ActiveX 控件的安裝,以避免該0day攻擊造成損失。