提供一個0day(CVE)挖掘思路(可能)

01

最近在Twitter看到國外大神jonhat披露的雷蛇的0day漏洞,該漏洞只要接入雷蛇的鼠標或鍵盤等外設安裝驅動就能直接提權到system權限。原文在這里:

https://twitter.com/j0nh4t/status/1429049506021138437

剛好我用的就是雷蛇鼠標,趕緊復現一波(復現視頻可以去twitter看原版)。

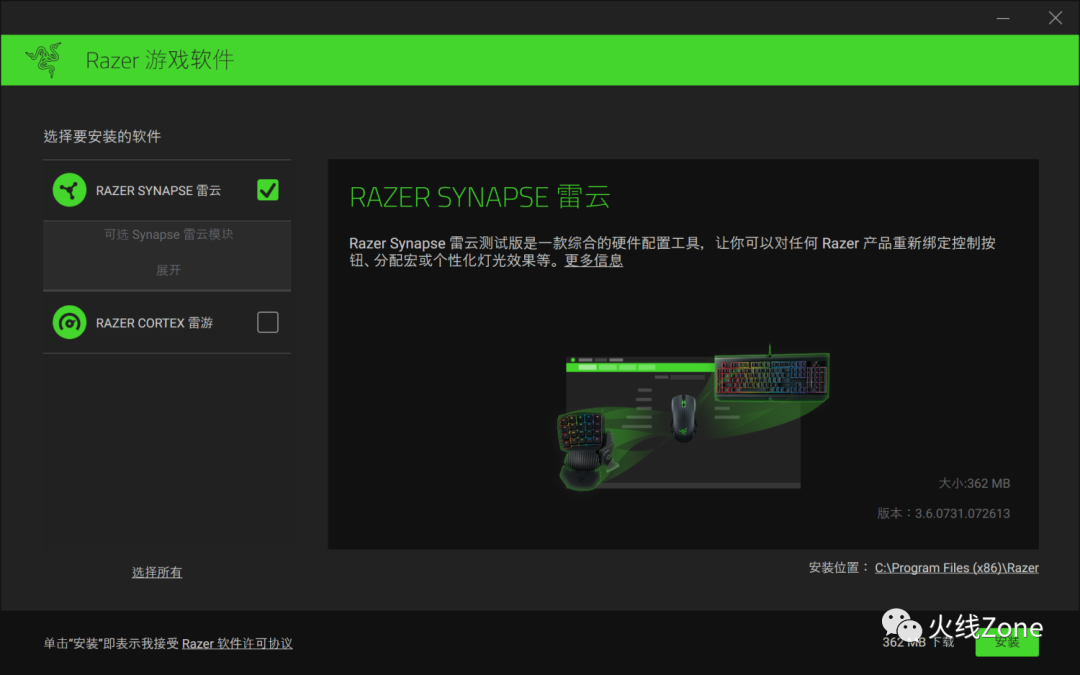

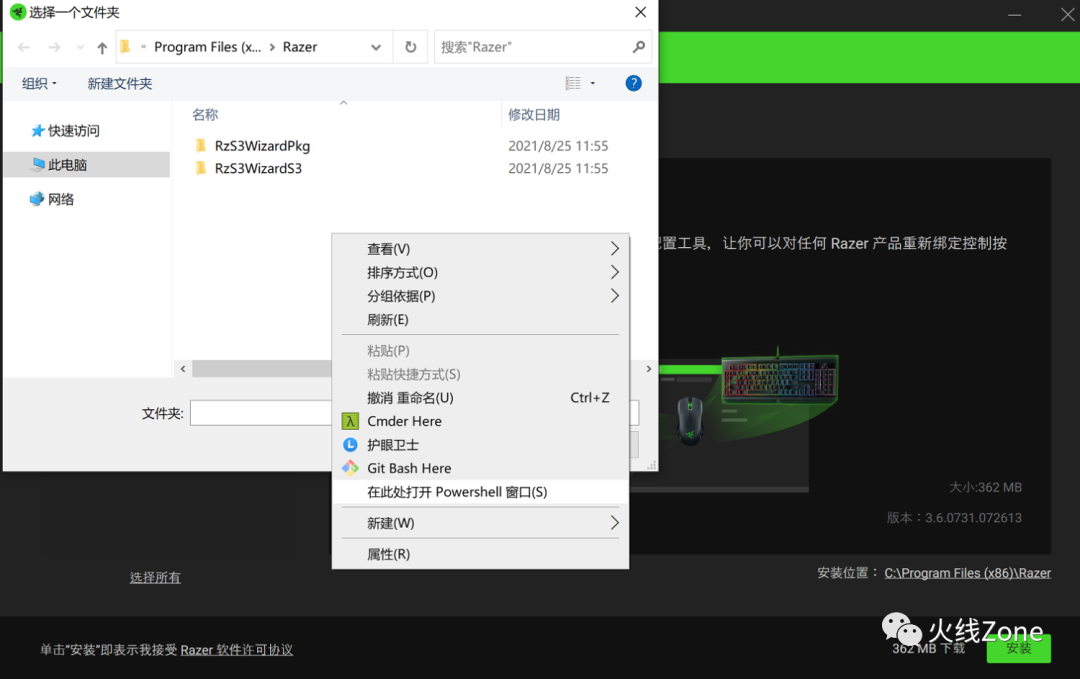

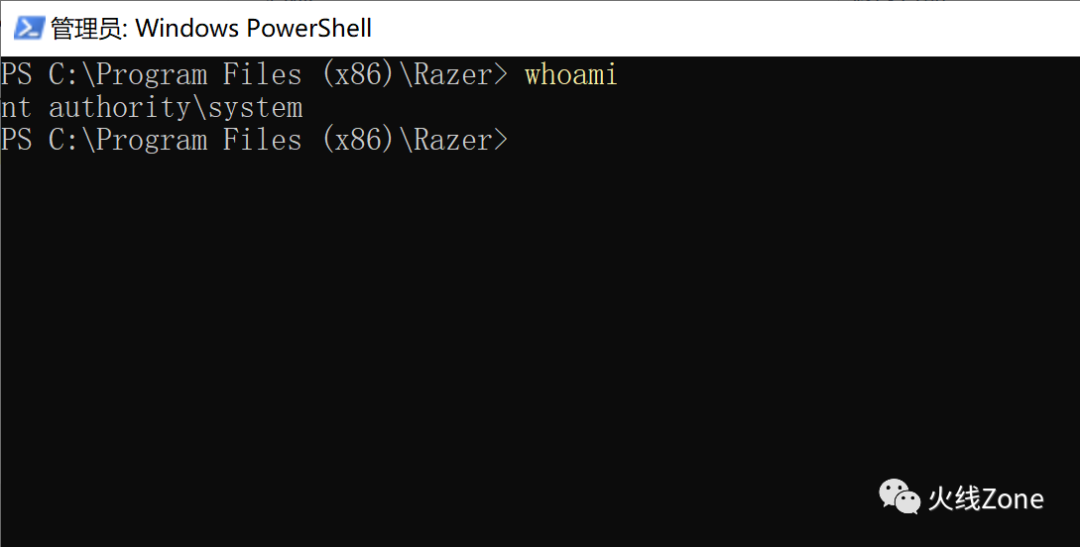

先在插上一個新的雷蛇設備,或者刪除老驅動后再插入,等安裝好基本驅動后,會自動彈出安裝Razer Synapse(雷云)的安裝向導,然后再選擇安裝位置時,可以新建一個terminal,新建的這個terminal就是system權限。

是不是很簡單!是不是有手就行!

簡單分析下漏洞原理,這類外設或其他I/O設備,連接到電腦上時都會有一個驅動安裝過程,只是現在都簡化了,都是即插即用型,用戶感覺不到安裝過程。

而驅動級的程序安裝與運行都是system權限的,正常過程用戶是無法利用的,而雷蛇這個雷云軟件,在安裝好基本驅動后自動拉起,直接使用的就是驅動程序的system權限,所以造成了提權。

這個漏洞雷蛇這邊肯定是有大問題,但是微軟這邊對這類驅動程序的權限控制有沒有問題還是已經在他們某個條款里寫到過了就不得而知了。

然后說到今天這個標題,說我是不是標題黨。其實在看這個Twitter下面老哥聊天的時候,有人說很近已經就上報給雷蛇過了,一直沒修。

還有人說其他廠商的設備也有過同樣的問題。想想這類設備是挺容易出現這種問題的,老哥們可以去看看自己家的其他外設,是不是也有同樣的軟件安裝過程,是不是下一個0day或者CVE就在等你。

02 題外話

當時看到這個復現過程時,我就發現這個提權方法不就是我一在公司電腦上早就用過的嗎。別人一下就能挖到0day,我用了這么久也沒想過去挖別家的漏洞,還是我太菜了。

再來說說我是怎么在公司電腦上進行騷操作提權安全研究的。應該大部分公司給員工的電腦有進行加域或者標裝過的,都是普通用戶權限,而且多多少少都裝了各種EDR,DLP之類的,不好做一些騷操作安全研究。

這里還有一個前提,就是桌管即桌面管家,也可以說軟管即軟件管家,就是公司內部管理軟件安裝的系統,有些公司使用了成熟的商用桌管,統一管理軟件安裝,用戶只能選擇安裝和卸載,其他過程無法參與。

也有部分公司使用的是自制的軟管,原理就是安裝過程在本地啟一個臨時administrator權限,安裝完成之后關閉。

這個過程使用的可能是腳本,小工具,原理都差不多。像我在的公司使用的是一個叫lsrunase的工具,好像挺老的一個工具,原始來源我也沒找到,感興趣的老哥可以去研究研究,這個工具的原理也是一樣。

首先是一個域內普通用戶權限,大部分軟件都沒有安裝權限,部分軟件可以用戶權限安裝運行,先不討論。

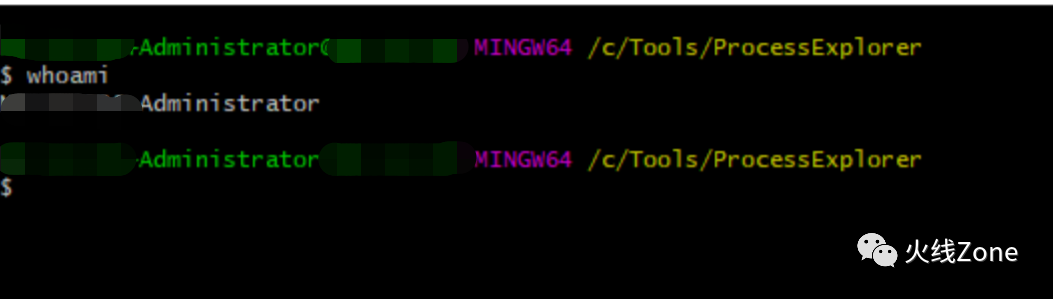

再在統一軟管或者其他內部安裝軟件的方式,找一個軟件進行安裝。在安裝過程中,選擇安裝文件夾的過程中,可以新建一個terminal,此時這個terminal就是administrator權限。

最低也是本地administrator權限,也可以是system權限,甚至域管權限。如果只是本地administrator權限也有辦法提權到system,下次再討論。

哥們在公司電腦上測試的時候,一定要注意相關安全規定,不要被安全部同事逮住了。什么,我就是安全部的人,那沒事了。不說了,挖洞去了。