【漏洞預警】Apache Shiro身份驗證繞過漏洞安全風險通告

風險通告

近日,奇安信CERT監測到Apache Shiro官方發布Apache Shiro身份驗證繞過漏洞(CVE-2021-41303),經過分析,當 Spring Boot 配合 Apache Shiro 進行鑒權時,攻擊者可以通過構造特殊的HTTP請求實現身份驗證繞過。經過奇安信CERT研判,該漏洞觸發條件苛刻,影響范圍有限,建議客戶升級到最新版本。

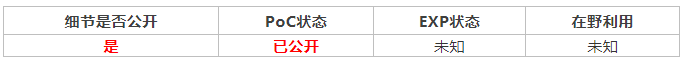

當前漏洞狀態

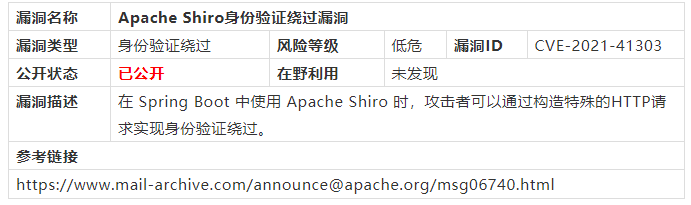

漏洞描述

Apache Shiro是一個強大且易用的Java安全框架,通過它可以執行身份驗證、授權、密碼和會話管理。使用Shiro的易用API,您可以快速、輕松地保護任何應用程序——從最小的移動應用程序到最大的WEB和企業應用程序。

近日,奇安信CERT監測到Apache Shiro官方發布Apache Shiro身份驗證繞過漏洞(CVE-2021-41303),經過分析,當 Spring Boot 配合 Apache Shiro 進行鑒權時,攻擊者可以通過構造特殊的HTTP請求實現身份驗證繞過。目前,已監測到公開的漏洞細節,只影響Apache Shiro 1.7.1版本,漏洞觸發要求系統具備特定的權限配置,條件不容易滿足。經過奇安信CERT研判,該漏洞觸發條件苛刻,影響范圍有限,建議客戶升級到最新版本。

1、CVE-2021-41303 Apache Shiro身份驗證繞過漏洞

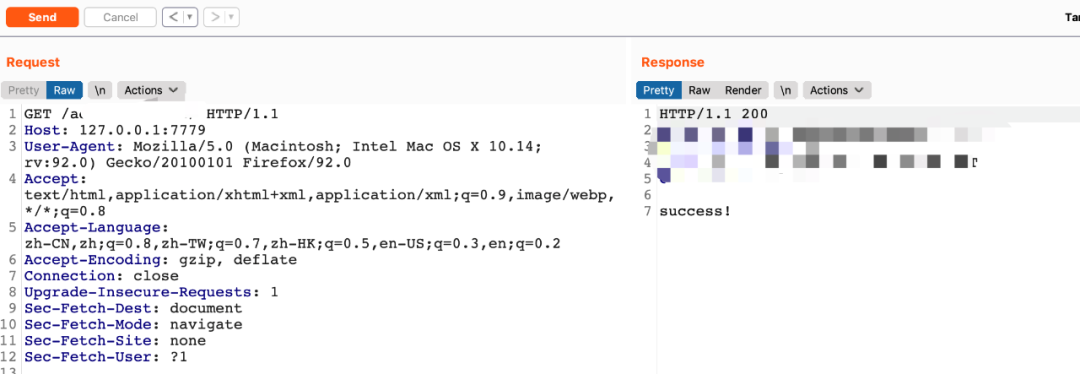

奇安信CERT第一時間復現了CVE-2021-41303漏洞,復現截圖如下:

風險等級

奇安信 CERT風險評級為:低危

風險等級:藍色(一般事件)

影響范圍

Apache Shiro < 1.8.0

處置建議

目前官方已發布Apache Shiro安全版本,建議盡快升級至安全版本:

https://shiro.apache.org/download.html

目前最新安全版本為:Apache Shiro 1.8.0