微步在線發布IP攻擊畫像情報:一覽攻擊特征、攻擊手法,安全運營更智能

在企業日常安全運營中,對IP告警的分析和處置是最常見的場景。而無論是甲方還是乙方,面對一個可疑IP時,總會有這樣的“靈魂三問”:

這個IP是不是在攻擊我?

我遇到的是一次定向攻擊,還是僵尸網絡的隨機掃描?

這個IP背后的攻擊者是誰,攻擊目的是什么,攻擊特征有什么?

當前,企業在對IP告警進行分析時,最常用到的就是IP信譽相關的威脅情報。然而,隨著攻擊者的手法越發高超,企業針對告警分析和運營的難度也變得越來越高,威脅情報單純回答一個IP是黑是白,已經不能滿足現階段企業安全運營的需求了。

回顧威脅情報金字塔模型,以IP、域名、Hash為代表的IOC情報處于最底層,而威脅情報金字塔中的每一級情報,都是從下一層生產而來,其中需要大量人工與智能化的工作,而隨著情報層級越高,數量也越少,生產難度也越大。

但是,在日常工作中,安全運營人員需要摸清攻擊者的意圖、明確攻擊者的目標,進而根據攻擊手段和木馬進行對應防御,而此時安全運營人員所能得到的線索,只有一個IP,沒有其他可用于分析的信息。

如何通過一個IP得知背后攻擊者的意圖、并明確攻擊者的目標、攻擊手段和木馬?

這要求威脅情報的升級——將“IP信譽情報”全面升級為“IP攻擊畫像情報”。對IP的判定不能止步于“非黑即白”,而是要從歷史攻擊手法、攻擊目標、傳播木馬情況等指標定性攻擊者歸屬家族,通過歷史攻擊活躍程度、攻擊包詳情等細節佐證分析結論。

生產IP攻擊畫像情報,需要采用網絡資產測繪和蜜罐誘捕技術收集攻擊信息,同時用云端威脅情報數據和漏洞情報數據即時碰撞,最終進入智能分析等環節,生產出時效性好、準確度高的IP攻擊畫像情報。

作為深耕威脅情報領域的廠商,微步在線能夠在全網范圍內獲取正在發起攻擊的IP,做到全網攻擊關聯,從而精準獲取攻擊IP的攻擊手法、攻擊目標、利用漏洞、傳播木馬等數據。

目前,微步在線旗下所有產品,包括X情報社區、流量檢測類產品TDP、本地威脅情報管理平臺TIP、終端檢測產品OneEDR、基于DNS的威脅防護產品OneDNS等都已經具備IP攻擊畫像情報能力。

以X情報社區為例,在搜索某個IP時,不僅可以得到對IP黑與白屬性的判斷,還能夠展現該IP的攻擊手法、攻擊目標和所用木馬,從而形成一個完整的故事,全方位描繪出這個IP“罪惡的一生”。

IP攻擊畫像全景圖

這樣,當安全運營人員需要了解某個IP的威脅情報時,能得到的就不僅僅是一個黑與白的判定和開源情報檢出的集合。微步在線會給出該IP的歷史攻擊手法、攻擊目標、傳播木馬情況,從而定性攻擊者歸屬家族。而歷史攻擊活躍程度、攻擊包詳情等細節,則能進一步佐證分析結論。

最后,安全運營人員可以確定這個IP是黑是白、背后的攻擊組織和僵尸網絡家族是哪個,同時還可以得知這個IP的歷史經常攻擊端口、攻擊應用和利用的漏洞。

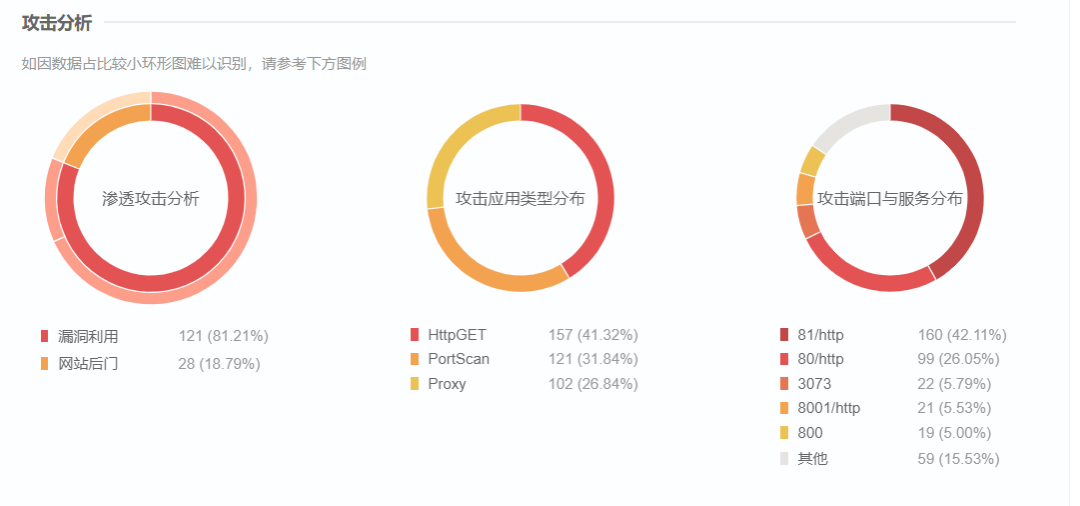

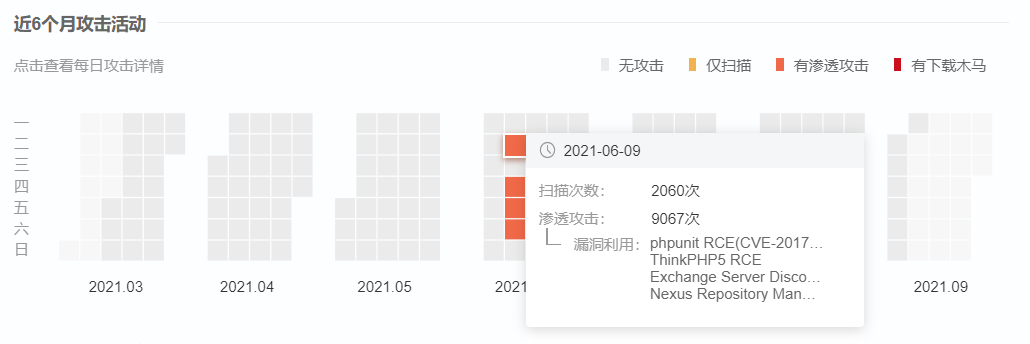

攻擊分析圖

這樣一來,安全運營人員就能完美地回答開篇的“靈魂三問”:

這個IP是不是在攻擊我?

利用IP攻擊畫像相關字段結合內部日志進行多維度的相似度分析來確定。

我遇到的是一次定向攻擊,還是僵尸網絡的隨機掃描?

根據IP攻擊畫像的歷史攻擊事件、傳播的家族木馬以及攻擊手法的類型等多個維度來判斷。

這個IP背后的攻擊者是誰,攻擊目的是什么,攻擊特征有什么?

根據IP攻擊畫像傳播家族及其類型、利用漏洞及UA等數據得出結論。

因此,安全運營人員在發現該IP在發起較嚴重攻擊時,就可以針對性排查內部安全隱患,在真實攻擊發生前消除威脅,從而讓安全運營工作更加高效、智慧。

此外,IP攻擊畫像情報十分適合攻防演練場景。攻擊畫像可以讓紅隊的IP資產無所遁形。

如果某個IP的活躍時間與攻防演練時間段高度重合,并在攻擊手法上也表現出紅隊特征,那么對這個IP進行追蹤溯源,或許就能獲取寶貴的加分。

使用IP攻擊畫像情報,可以通過安全設備自動或手動篩選出高危的、具有定向特征的攻擊行為,并得到具體風險類型及等級、阻斷和響應建議、決策相關的依據等,從而幫助安全運營人員優先處置高危攻擊事件,并有能力進行更深入的分析。

應對單起攻擊事件只是起點,在攻擊面管理、安全策略調整等方面,IP攻擊畫像情報將發揮更大作用。

從IP信譽到IP攻擊畫像的升級,也意味著威脅情報能承載的信息量更大,能講出的故事更完整,威脅情報絕不僅是零碎IOC的堆砌,在安全運營工作中,威脅情報的戰略意義將不僅僅是簡單地去除噪聲、精準告警,更能幫助安全運營人員窺一斑而知全豹,在防護和預測兩個維度上先行布局,完成安全運營從被動到主動的進化。

網絡攻擊愈演愈烈,我們該如何應對和改變?

微步在線CTIC網絡安全分析與情報大會

誠邀各位安全守衛者共同探討