《2021年上半年我國互聯網網絡安全監測數據分析報告》

為全面反映2021年上半年我國互聯網在惡意程序傳播、漏洞風險、DDoS攻擊、網站安全等方面的情況,CNCERT對上半年監測數據進行了梳理,形成監測數據分析報告如下。

一、惡意程序

(一)惡意程序捕獲情況

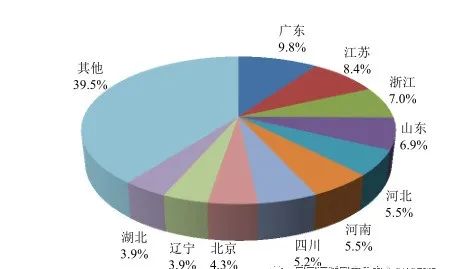

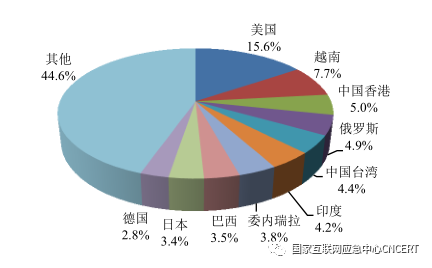

2021年上半年,捕獲惡意程序樣本數量約2,307萬個,日均傳播次數達582萬余次,涉及惡意程序家族約20.8萬個。按照傳播來源統計,境外來源主要來自美國、印度和日本等,具體分布如圖1所示;境內來源主要來自河南省、廣東省和浙江省等。按照攻擊目標IP地址統計,我國境內受惡意程序攻擊的IP地址近3,048萬個,約占我國IP地址總數的7.8%,這些受攻擊的IP地址主要集中在廣東省、江蘇省、浙江省等地區,我國受惡意程序攻擊的IP地址分布情況如圖2所示。

圖1 惡意程序傳播源位于境外分布情況

圖2 我國受惡意程序攻擊的IP分布情況

(二)計算機惡意程序用戶感染情況

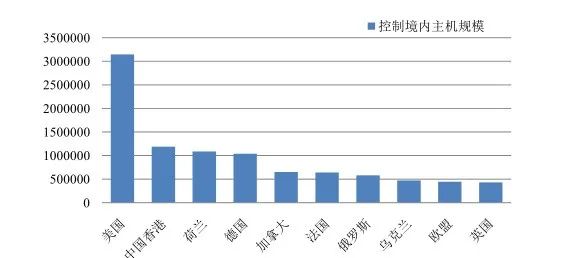

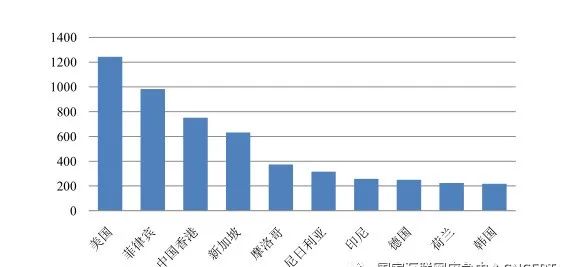

我國境內感染計算機惡意程序的主機數量約446萬臺,同比增長46.8%。位于境外的約4.9萬個計算機惡意程序控制服務器控制我國境內約410萬臺主機。就控制服務器所屬國家或地區來看,位于美國、越南和中國香港地區的控制服務器數量分列前三位,分別是約7,580個、3,752個和2,451個,具體分布如圖3所示;就所控制我國境內主機數量來看,位于美國、中國香港地區和荷蘭的控制服務器控制規模分列前三位,分別控制我國境內約314.5萬、118.9萬和108.6萬臺主機,如圖4所示。此外,根據CNCERT抽樣監測數據,境外約1.2萬個IPv6地址控制了我國境內約2.3萬臺IPv6地址主機。

圖3 控制我國境內主機的境外計算機惡意程序控制服務器數量分布

圖4 控制我國境內主機數量TOP10的國家或地區

從我國境內感染計算機惡意程序主機所屬地區看,主要分布在廣東省(占我國境內感染數量的12.2%)、浙江省(占11.0%)、江蘇省(占8.0%)等地區,如圖5所示。在因感染計算機惡意程序而形成的僵尸網絡中,規模在100臺主機以上的僵尸網絡數量2,307個,規模在10萬臺以上的僵尸網絡數量68個,如圖6所示。CNCERT協調相關機構成功關閉259個控制規模較大的僵尸網絡,有效控制計算機惡意程序感染主機引發的危害。、

圖5 我國境內感染計算機惡意程序主機數量按地區分布

圖6 僵尸網絡的規模分布

(三)移動互聯網惡意程序

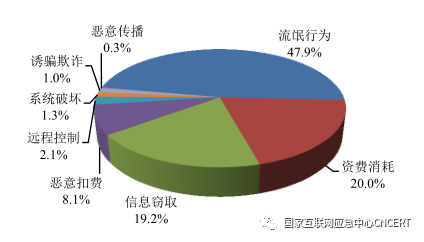

通過自主捕獲和廠商交換發現新增移動互聯網惡意程序86.6萬余個,同比下降47.0%。通過對惡意程序的惡意行為統計發現,排名前三的仍然是流氓行為類、資費消耗類和信息竊取類,占比分別為47.9%、20.0%和19.2%,如圖7所示。為有效防范移動互聯網惡意程序的危害,嚴格控制移動互聯網惡意程序傳播途徑,累計協調國內204家提供移動應用程序下載服務的平臺下架25,054個移動互聯網惡意程序,有效防范移動互聯網惡意程序危害,嚴格控制移動互聯網惡意程序傳播途徑。

圖7 移動互聯網惡意程序數量按行為屬性統計

二、安全漏洞

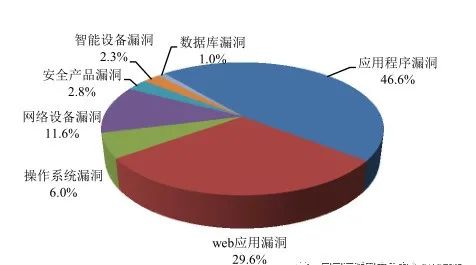

國家信息安全漏洞共享平臺(CNVD)收錄通用型安全漏洞13,083個,同比增長18.2%。 其中,高危漏洞收錄數量為3,719個(占28.4%),同比減少13.1%; “零日”漏洞收錄數量為7,107個(占54.3%),同比大幅增長55.1%。 按影響對象分類統計,排名前三的是應用程序漏洞(占46.6%)、Web應用漏洞(占29.6%)、操作系統漏洞(占6.0%),如圖8所示。 2021年上半年,CNVD驗證和處置涉及政府機構、重要信息系統等網絡安全漏洞事件近1.8萬起。

圖8 CNVD收錄安全漏洞按影響對象分類統計

三、拒絕服務攻擊

為降低DDoS攻擊對我國基礎網絡和關鍵信息基礎設施的威脅,CNCERT持續加強對境內目標遭大流量攻擊情況的監測跟蹤分析,針對所發現的被用于進行DDoS攻擊的網絡資源重點開展治理。

(一)境內目標遭大流量DDoS攻擊情況

CNCERT監測發現,境內目標遭受峰值流量超過1Gbps的大流量攻擊事件同比減少17.5%,主要攻擊方式為TCP SYN Flood、UDP Flood、NTP Amplification、DNS Amplification、TCP ACK Flood和SSDP Amplification,這6種攻擊的事件占比達到96.1%;攻擊目標主要位于浙江省、山東省、江蘇省、廣東省、北京市、福建省、上海市等地區,這7個地區的事件占比達到81.7%;1月份是上半年攻擊最高峰,攻擊較為活躍;攻擊時長不超過30分鐘的攻擊事件占比高達96.6%,比例進一步上升,表明攻擊者越來越傾向于利用大流量攻擊瞬間打癱攻擊目標。

(二)被用于進行DDoS攻擊的網絡資源活躍情況

CNCERT通過開展對境內目標遭大流量DDoS攻擊事件的持續分析溯源,發布《我國DDoS攻擊資源季度分析報告》,定期公布控制端、被控端、反射服務器、偽造流量來源路由器等被用于進行DDoS攻擊的網絡資源(以下簡稱“攻擊資源”)情況,并進一步協調各單位處置,境內可被利用的攻擊資源穩定性繼續降低,被利用的活躍境內攻擊資源數量控制在較低水平。累計監測發現用于發起DDoS攻擊的活躍控制端1,455臺,其中位于境外的占比97.1%,主要來自美國、德國和荷蘭等;活躍肉雞71萬余臺,其中位于境內的占比92.7%,主要來自廣東省、遼寧省、江蘇省、福建省、浙江省等;反射攻擊服務器約395萬余臺,其中位于境內的占比80.7%,主要來自浙江省、廣東省、遼寧省、吉林省、四川省等。與2020年上半年相比,境內各類攻擊資源數量持續減少,境內活躍控制端數量同比減少60.4%、肉雞數量同比減少40.1%、活躍反射服務器同比減少40.9%。

四、網站安全

(一)網頁仿冒

監測發現針對我國境內網站仿冒頁面約1.3萬余個。為有效防止網頁仿冒引發的危害,CNCERT重點針對金融、電信等行業的仿冒頁面進行處置,共協調關閉仿冒頁面8,171個,同比增加31.2%。在已協調關閉的仿冒頁面中,從承載仿冒頁面IP地址歸屬情況來看,絕大多數位于境外。

監測發現,今年2月份以來,針對地方農信社的仿冒頁面呈爆發趨勢,仿冒對象不斷變換轉移,承載IP地址主要位于境外。這些仿冒頁面頻繁動態更換銀行名稱,多為新注冊域名且通過偽基站發送釣魚短信的方式進行傳播。根據分析,通過此類仿冒頁面,攻擊者不僅僅可以獲取受害人個人敏感信息,還可以冒用受害人身份登錄其手機銀行系統進行轉賬操作或者綁定第三方支付渠道進行資金盜取。

(二)網站后門

境內外8,289個IP地址對我國境內約1.4萬個網站植入后門,我國境內被植入后門的網站數量較2020年上半年大幅減少62.4%。其中,有7,867個境外IP地址(占全部IP地址總數的94.9%)對境內約1.3萬個網站植入后門,位于美國的IP地址最多,占境外IP地址總數的15.8%,其次是位于菲律賓和中國香港地區的IP地址,如圖9所示。從控制我國境內網站總數來看,位于中國香港地區的IP地址控制我國境內網站數量最多3,402個,其次是位于菲律賓和美國的IP地址,分別控制我國境內3,098個和2,271個網站。此外,攻擊源、攻擊目標為IPv6地址的網站后門事件有486起,共涉及攻擊源IPv6地址114個、被攻擊的IPv6地址解析網站域名累計78個。

圖9 境外向我國境內網站植入后門IP地址所屬國家或地區TOP10

(三)網頁篡改

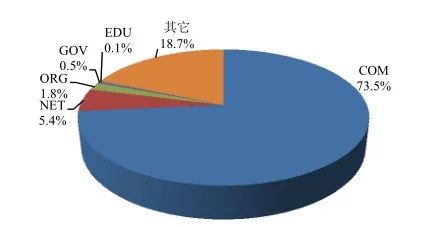

我國境內遭篡改的網站有近3.4萬個,其中被篡改的政府網站有177個。從境內被篡改網頁的頂級域名分布來看,占比分列前三位的仍然是“.com”“.net”和“.org”,分別占總數的73.5%、5.4%和1.8%,如圖10所示。

圖10 境內被篡改網站按頂級域名分布

五、云平臺安全

發生在我國云平臺上的各類網絡安全事件數量占比仍然較高,其中云平臺上遭受大流量DDoS攻擊的事件數量占境內目標遭受大流量DDoS攻擊事件數的71.2%、被植入后門網站數量占境內全部被植入后門網站數量的87.1%、被篡改網站數量占境內全部被篡改網站數量的89.1%。 同時,攻擊者經常利用我國云平臺發起網絡攻擊,其中云平臺作為控制端發起DDoS攻擊的事件數量占境內控制發起DDoS攻擊的事件數量的51.7%、作為攻擊跳板對外植入后門鏈接數量占境內攻擊跳板對外植入后門鏈接數量的79.3%、作為木馬和僵尸網絡惡意程序控制端控制的IP地址數量占境內全部數量的65.1%、承載的惡意程序種類數量占境內互聯網上承載的惡意程序種類數量的89.5%。

六、工業控制系統安全

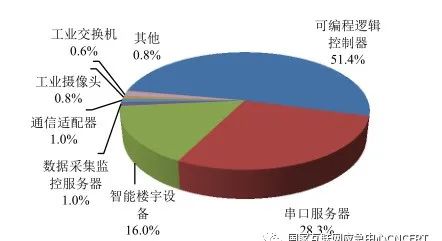

CNCERT監測發現境內大量暴露在互聯網的工業控制設備和系統。其中,設備類型包括可編程邏輯控制器、串口服務器等,各類型分布如圖11所示;存在高危漏洞的系統涉及煤炭、石油、電力、城市軌道交通等重點行業,覆蓋企業生產管理、企業經營管理、政府監管、工業云平臺等,如圖12、圖13所示。

圖11 監測發現的聯網工業設備的類型統計

圖12 監測發現的重點行業聯網監控管理系統的漏洞威脅統計

圖13 監測發現的重點行業聯網監控管理系統類型統計

點擊下載:《2021年上半年我國互聯網網絡安全監測數據分析報告》

來源:CNCERT