Boffins 展示了 PIN 繞過攻擊萬事達卡和 Maestro 非接觸式支付

瑞士蘇黎世聯邦理工學院的一組研究人員發現了一個漏洞,使他們能夠繞過 Mastercard 和 Maestro 非接觸式卡上的 PIN 碼。

從技術上講,研究人員在被盜卡和商家的銷售點 (PoS) 終端之間執行了中間人 (MitM) 攻擊。

在真實的攻擊場景中,騙子可以使用受害者的非接觸式卡在不知道卡的 PIN 碼的情況下進行昂貴的購買。

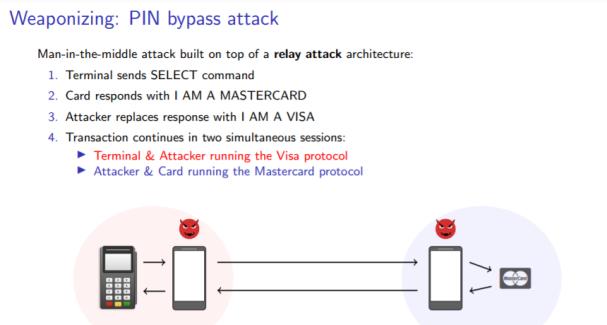

“具體來說,攻擊者欺騙終端相信正在使用的卡是 Visa 卡,然后應用我們最近在 Visa 上報告的 PIN 繞過攻擊。” 陳述研究人員。“我們已經構建了一個 Android 應用程序并成功地使用它對萬事達卡借記卡和信用卡交易進行了這種攻擊,包括使用 Maestro 借記卡進行的超過 400 美元的交易。最后,我們擴展了 EMV 非接觸式協議的正式模型,以對發現的問題進行機器檢查修復。”

該攻擊是使用兩部 Android 智能手機(支持 NFC 并運行 Android 4.4 KitKat 或更高版本)實施的,這些智能手機通過使用 TCP/IP 服務器客戶端通過 WiFi 通信構建的中繼通道連接。一部手機以 POS 模擬器模式運行應用程序,另一部手機以 Card Emulator 模式運行研究人員開發的應用程序。在 Card Emulator 模式下運行的設備必須支持 Android 的基于主機的卡模擬,以便手機可以啟動我們的應用程序實現的 NFC 支付服務。中間人功能在 POS 模擬器設備上運行,而卡模擬器則充當中繼通道的代理。

攻擊場景很簡單,攻擊者將 PoS 模擬器設備放置在卡片附近,以誘使卡片發起交易并捕獲交易細節,而騙子使用卡片模擬器將修改后的交易細節提供給現實生活中的 PoS商店內的終端。

為我們的概念驗證實現設置測試環境,顯示以下設備:(1) SumUp Plus 讀卡器,(2) 運行 SumUp 應用程序并通過藍牙連接到 SumUp 讀卡器的手機,(3) 運行我們的 Android 手機卡模擬器模式下的應用程序,(4)在 POS 模擬器模式下運行我們的應用程序的 Android 手機,以及(5)非接觸式卡。請注意,設備 (2) 不是攻擊者設備的一部分,因為在實際商店中,此設備和 (1) 將是支付終端。在這種情況下,設備 (3) 和 (4) 將是攻擊者的設備,而 (5) 將是受害者的卡。

同一個研究小組去年設計了一種方法來繞過 Visa 非接觸式支付中的 PIN,并將這種技術用作這次新攻擊的一部分,它被用來 欺騙終端相信正在使用的卡是 Visa 而不是 Maestro。

研究人員成功測試了針對 Visa Credit、Visa Debit、Visa Electron 和 V Pay 卡的攻擊,完成的交易金額超過了瑞士銀行的 PIN 要求限制。

以下是研究人員準備的一張幻燈片,用于展示 PIN 繞過攻擊:

商店的 PoS 運營商無法檢測到攻擊,從他的角度來看,客戶正在使用他的移動支付應用程序付款。實際上,騙子正在使用從被盜卡中獲得的修改后的交易細節。

與針對 VISA 卡的攻擊不同,新的 PIN 繞過攻擊使 PoS 終端認為傳入交易來自 Visa 卡而不是 Mastercard/Maestro,研究人員將卡的合法應用程序標識符 (AID) 修改為 Visa 的 AID:A0000000031010 到達到這個結果。

然后專家使用 2020 Visa 攻擊在沒有提供 PIN 的情況下進行付款。

研究人員使用萬事達信用卡和 Maestro 卡成功測試了這種攻擊,但未能在 Discover 和銀聯交易中執行使用萬事達卡支付的攻擊,因為這兩個內核與 Visa 內核相似。

好的結局是萬事達卡已經在今年年初解決了這個問題,但 Visa 尚未修復 PIN 繞過錯誤。