CNVD漏洞周報2021年第32期

本周漏洞態勢研判情況

本周信息安全漏洞威脅整體評價級別 為中。

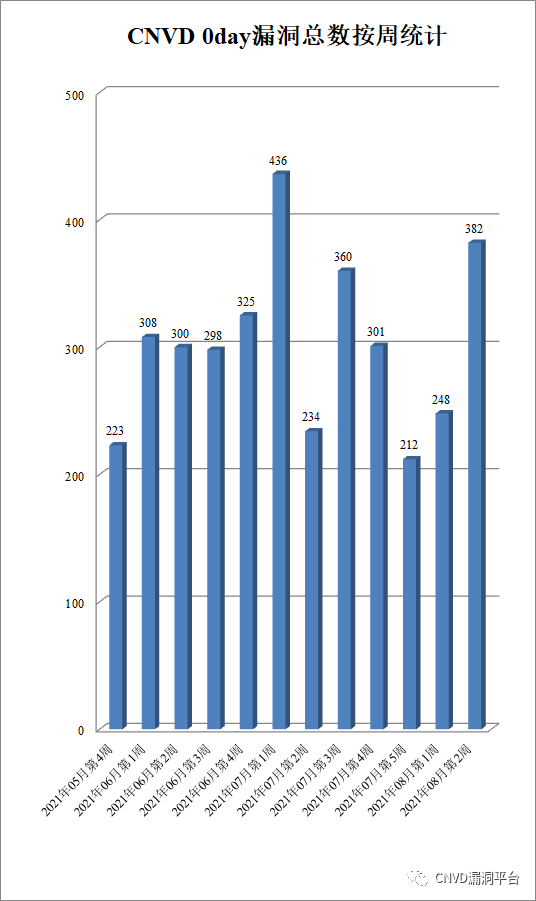

國家信息安全漏洞共享平臺(以下簡稱CNVD)本周共收集、整理信息安全漏洞603個,其中高危漏洞135個、中危漏洞403個、低危漏洞65個。漏洞平均分值為5.52。本周收錄的漏洞中,涉及0day漏洞382個(占63%),其中互聯網上出現“Accela Civic Platform信息泄露漏洞、GetSimple CMS跨站腳本漏洞(CNVD-2021-61755)”等零日代碼攻擊漏洞。本周CNVD接到的涉及黨政機關和企事業單位的事件型漏洞總數3186個,與上周(3796個)環比減少16%。

圖1 CNVD收錄漏洞近10周平均分值分布圖

圖2 CNVD 0day漏洞總數按周統計

本周漏洞事件處置情況

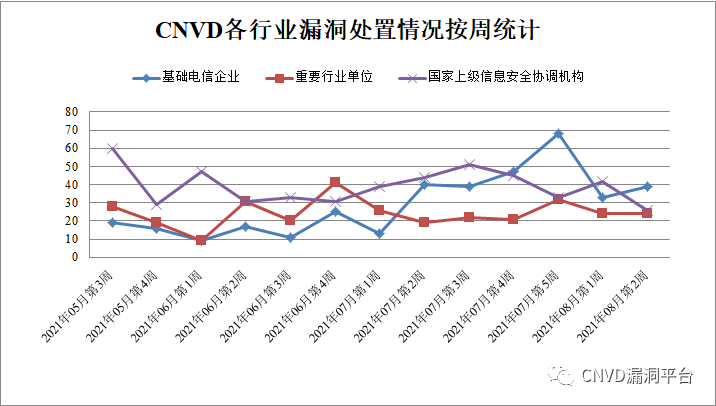

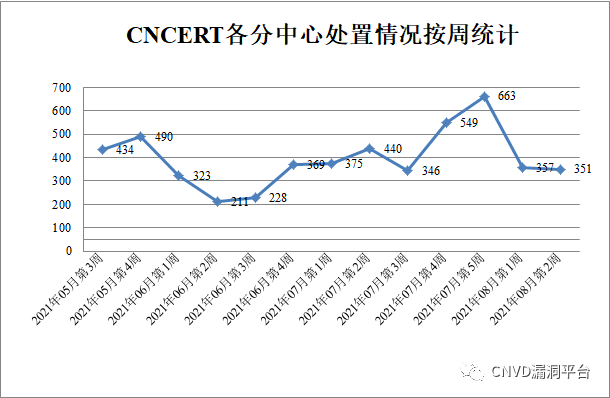

本周, CNVD向銀行、保險、能源等重要行業單位通報漏洞事件24起,向基礎電信企業通報漏洞事件39起,協調CNCERT各分中心驗證和處置涉及地方重要部門漏洞事件351起,協調教育行業應急組織驗證和處置高校科研院所系統漏洞事件57起,向國家上級信息安全協調機構上報涉及部委門戶、子站或直屬單位信息系統漏洞事件26起。

圖3 CNVD各行業漏洞處置情況按周統計

圖4 CNCERT各分中心處置情況按周統計

圖5 CNVD教育行業應急組織處置情況按周統計

此外,CNVD通過已建立的聯系機制或涉事單位公開聯系渠道向以下單位通報了其信息系統或軟硬件產品存在的漏洞,具體處置單位情況如下所示:

淄博閃靈網絡科技有限公司、眾勤通信設備貿易(上海)有限公司、中國電信集團有限公司、鄭州慧森信息有限責任公司、鎮江市云優網絡科技有限公司、浙江深大智能科技有限公司、浙江齊治科技股份有限公司、長沙友點軟件科技有限公司、長沙米拓信息技術有限公司、友訊電子設備(上海)有限公司、用友網絡科技股份有限公司、新銳亞科技(北京)有限公司、新岸線(北京)科技集團有限公司、小魚視訊(北京)科技有限公司、西安交大捷普網絡科技有限公司、武漢思為同飛網絡技術股份有限公司、武漢神州數碼云科網絡技術有限公司、無錫城安信息科技有限公司、衛寧健康科技集團股份有限公司、偉樂視訊科技股份有限公司、微軟(中國)有限公司、網際傲游(北京)科技有限公司、同程網絡科技股份有限公司、蘇州科達科技股份有限公司、松下電器(中國)有限公司、四平市九州易通科技有限公司、四創科技有限公司、四川迅睿云軟件開發有限公司、爍博信息科技(上海)有限公司、世邦通信股份有限公司、神彩科技股份有限公司、深圳維盟科技股份有限公司、深圳市中科新業信息科技發展有限公司、深圳市中科網威科技有限公司、深圳市智開科技有限公司、深圳市圓夢云科技有限公司、深圳市友華通信技術有限公司、深圳市鑫塔科技有限公司、深圳市網域科技技術有限公司、深圳市萬普拉斯科技有限公司、深圳市仕方通信科技有限公司、深圳市龍信信息技術有限公司、深圳市聯天通信技術有限公司、深圳市利譜信息技術有限公司、深圳市錕铻科技有限公司、深圳市甲易科技有限公司、深圳市吉祥騰達科技有限公司、深圳市華博科技開發有限公司、深圳市廣道高新技術股份有限公司、深圳市福洽科技有限公司、深圳市發掘科技有限公司、深圳市大洲智創科技有限公司、深圳市朝恒輝網絡科技有限公司、深圳市安盟信息科技有限公司、深圳齊杉科技有限公司、深圳華域數安科技有限公司、深圳國視安科技有限公司、深圳國人通信股份有限公司、深圳奧聯信息安全技術有限公司、上海縱之格科技有限公司、上海卓佑計算機技術有限公司、上海遠豐信息科技(集團)有限公司、上海新網程信息技術股份有限公司、上海商派網絡科技有限公司、上海紐盾科技股份有限公司、上海華依科技集團股份有限公司、上海華測導航技術股份有限公司、上海布谷網絡科技有限公司、上海冰峰網絡科技有限公司、上海愛數信息技術股份有限公司、上海艾泰網絡信息有限公司、山東濰微科技股份有限公司、山東仁科測控技術有限公司、山東金鐘科技集團股份有限公司、廈門才茂通信科技有限公司、全球系統股份整合有限公司、青島通軟網絡科技有限公司、普聯技術有限公司、南寧市安拓軟件有限公司、南京維盟網絡科技有限公司、邁普通信技術股份有限公司、遼寧微時光科技有限公司、樂視網信息技術(北京)股份有限公司、科大訊飛股份有限公司、今信天安(北京)科技有限公司、江蘇匯文軟件有限公司、佳能(中國)有限公司、惠普貿易(上海)有限公司、華信數安(深圳)技術有限公司、華碩電腦(上海)有限公司、湖南中彩科技有限公司、湖南奧科網絡技術股份有限公司、湖北力達科訊科技發展有限公司、河南安冉云網絡科技有限公司、合信致遠信息技術(北京)有限公司、合肥明信軟件技術有限公司、杭州盈高科技有限公司、杭州敘簡科技股份有限公司、杭州雄偉科技開發股份有限公司、杭州臨企網絡技術有限公司、杭州海康威視數字技術股份有限公司、杭州恩軟信息技術有限公司、廣州智臣信息科技有限公司、廣州網易計算機系統有限公司、廣州同聚成電子科技有限公司、廣州市奧威亞電子科技有限公司、廣州熱點軟件科技股份有限公司、廣州齊博網絡科技有限公司、廣州巨泰電子科技有限公司、廣州紅帆科技有限公司、廣州國微軟件科技有限公司、廣州豐川網絡科技有限公司、廣州鼎成信息科技有限公司、廣東廣晟通信技術有限公司、富士施樂(中國)有限公司、福建中信網安信息科技有限公司、福建省海峽信息技術有限公司、福建福昕軟件開發股份有限公司、飛思達技術(北京)有限公司、大唐電信科技股份有限公司、大連華天軟件有限公司、北京卓越信通電子股份有限公司、北京逐風科技有限公司、北京中科網威信息技術有限公司、北京長亭未來科技有限公司、北京熊寶貝科技發展有限公司、北京星網銳捷網絡技術有限公司、北京信達網安信息技術有限公司、北京信安世紀科技股份有限公司、北京文網億聯科技有限公司、北京網御星云信息技術有限公司、北京網際思安科技有限公司、北京萬維盈創科技發展有限公司、北京天信瑞安科技股份有限公司、北京世紀網展科技有限公司、北京圣博潤高新技術股份有限公司、北京聲智科技有限公司、北京神州數碼云科信息技術有限公司、北京瑞星網安技術股份有限公司、北京趨勢恒信科技有限公司、北京朗新天霽軟件技術有限公司、北京科信歐億科技有限公司、北京開維創科技有限公司、北京金和網絡股份有限公司、北京火木科技有限公司、北京華清信安科技有限公司、北京合信同達科技有限公司、北京國炬信息技術有限公司、北京格爾國信科技有限公司、北京飛書科技有限公司、北京北信源軟件股份有限公司、北京百卓網絡技術有限公司、北京奧博威斯科技有限公司、凹盾(北京)科技有限公司、安科訊(福建)科技有限公司、安徽陽光心健心理咨詢有限公司、愛普生(中國)有限公司、網展科技、智睿軟件、若依、阿里巴巴集團安全應急響應中心、夢想CMS、MyfCMS-閔益飛內容管理系統、SAHO商合行、zzcms、ZAVIO、WordPress、waychar、Sumatra PDF、Nitro、NETGEAR、Kyan、HuCart、BigAntSoft、AppCMS、Amazon Web Services, Inc.和akcms。

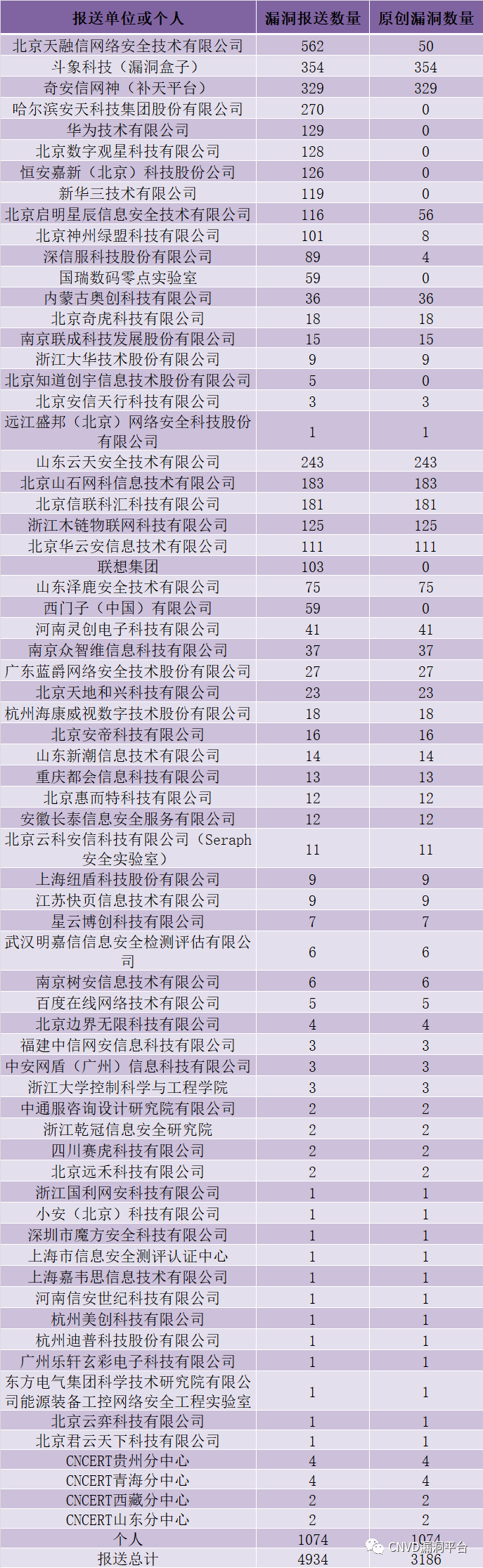

本周漏洞報送情況統計

本周報送情況如表1所示。 其中, 北京天融信網絡安全技術有限公司、哈爾濱安天科技集團股份有限公司、華為技術有限公司、北京數字觀星科技有限公司、恒安嘉新(北京)科技股份公司等單位報送公開收集的漏洞數量較多。山東云天安全技術有限公司、北京山石網科信息技術有限公司、北京信聯科匯科技有限公司、浙江木鏈物聯網科技有限公司、北京華云安信息技術有限公司、山東澤鹿安全技術有限公司、河南靈創電子科技有限公司、南京眾智維信息科技有限公司、廣東藍爵網絡安全技術股份有限公司、北京天地和興科技有限公司、杭州海康威視數字技術股份有限公司、北京安帝科技有限公司、山東新潮信息技術有限公司、重慶都會信息科技有限公司、北京惠而特科技有限公司、安徽長泰信息安全服務有限公司、北京云科安信科技有限公司(Seraph安全實驗室)、上海紐盾科技股份有限公司、江蘇快頁信息技術有限公司、星云博創科技有限公司、武漢明嘉信信息安全檢測評估有限公司、南京樹安信息技術有限公司、百度在線網絡技術有限公司、北京邊界無限科技有限公司、福建中信網安信息科技有限公司、中安網盾(廣州)信息科技有限公司、浙江大學控制科學與工程學院、中通服咨詢設計研究院有限公司、浙江乾冠信息安全研究院、四川賽虎科技有限公司、北京遠禾科技有限公司、浙江國利網安科技有限公司、小安(北京)科技有限公司、深圳市魔方安全科技有限公司、上海市信息安全測評認證中心、上海嘉韋思信息技術有限公司、河南信安世紀科技有限公司、杭州美創科技有限公司、杭州迪普科技股份有限公司、廣州樂軒玄彩電子科技有限公司、東方電氣集團科學技術研究院有限公司能源裝備工控網絡安全工程實驗室、北京云弈科技有限公司、北京君云天下科技有限公司及其他個人白帽子向CNVD提交了3186個以事件型漏洞為主的原創漏洞,其中包括斗象科技(漏洞盒子)、和奇安信網神(補天平臺)向CNVD共享的白帽子報送的683條原創漏洞信息。

表1 漏洞報 送情況統計表

本周漏洞按類型和廠商統計

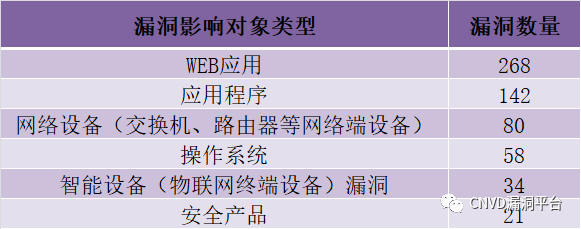

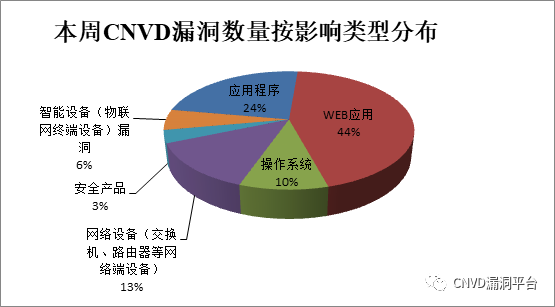

本周, CNVD收錄了603個漏洞。WEB應用268個,應用程序142個,網絡設備(交換機、路由器等網絡端設備)80個,操作系統58個,智能設備(物聯網終端設備)34個,安全產品21個。

表2 漏洞按影響類型統計表

圖6 本周漏洞按影響類型分布

CNVD 整理和發布的漏洞涉及Microsoft、武漢愛碼農網絡科技有限公司、WordPress等多家廠商的產品,部分漏洞數量按廠商統計如表3所示。

表3 漏洞產品涉及廠商分布統計表

本周行業漏洞收錄情況

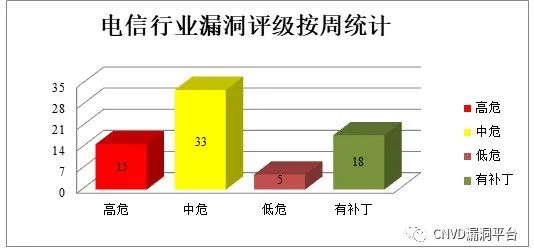

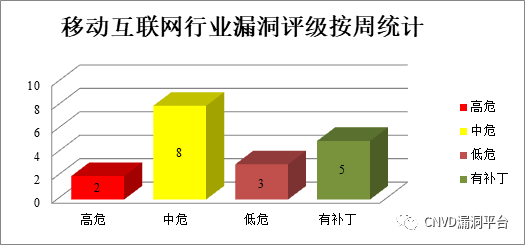

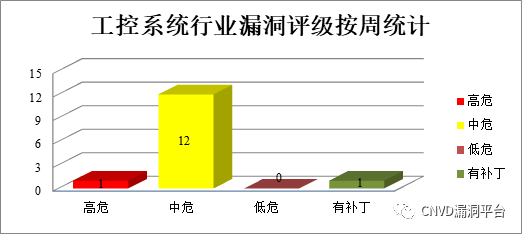

本周, CNVD收錄了53個電信行業漏洞,13個移動互聯網行業漏洞,13個工控行業漏洞(如下圖所示)。其中,“Siemens Automation License Manager拒絕服務漏洞(CNVD-2021-61126)、IBM Content Navigator拒絕服務漏洞、多款NETGEAR產品緩沖區溢出漏洞(CNVD-2021-61052)”等漏洞的相關廠商已經發布了漏洞的修補程序,請參照CNVD相關行業漏洞庫鏈接。

電信行業漏洞鏈接:http://telecom.cnvd.org.cn/

移動互聯網行業漏洞鏈接:http://mi.cnvd.org.cn/

工控系統行業漏洞鏈接:http://ics.cnvd.org.cn/

圖7 電信行業漏洞統計

圖8 移動互聯網行業漏洞統計

圖9 工控系統行業漏洞統計

本周重要漏洞安全告警

本周,CNVD整理和發布以下重要安全漏洞信息。

1、Microsoft產品安全漏洞

Microsoft Windows和Microsoft Windows Server都是美國微軟(Microsoft)公司的產品。Microsoft Windows是一套個人設備使用的操作系統。Microsoft Windows Server是一套服務器操作系統。Microsoft Visual Studio Code是一款開源的代碼編輯器。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞提升權限,執行任意代碼等。

CNVD收錄的相關漏洞包括:Microsoft Visual Studio Code命令注入漏洞(CNVD-2021-61415)、Microsoft Windows和Windows Server權限提升漏洞(CNVD-2021-61773、CNVD-2021-61772、CNVD-2021-61771、CNVD-2021-61777、CNVD-2021-61781、CNVD-2021-61784、CNVD-2021-61782)。其中,除“Microsoft Windows和Windows Server權限提升漏洞(CNVD-2021-61772、CNVD-2021-61771、CNVD-2021-61777)” 外,其余漏洞的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61415

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61773

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61772

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61771

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61777

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61781

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61784

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61782

2、Siemens產品安全漏洞

Siemens SINEC NMS是德國西門子(Siemens)公司的一個網絡管理系統 (NMS)。Siemens SIMATIC S7-1200是一款S7-1200系列PLC(可編程邏輯控制器)。SIMATIC S7-1500 CPU是一款CPU(中央處理器)模塊。SIMATIC S7-1500是一款可編程邏輯控制器。Siemens Solid Edge是一款三維CAD軟件。Siemens Automation License Manager集中管理各種西門子軟件產品的許可證密鑰。Siemens Jt2go是一款JT文件查看器。Siemens Teamcenter Visualization是一個可為設計2D、3D場景提供團隊協作功能的軟件。本周,上述產品被披露存在未授權訪問漏洞,攻擊者可利用漏洞繞過身份驗證,越界訪問,執行任意代碼,導致拒絕服務等。

CNVD收錄的相關漏洞包括:Siemens Jt2go和Teamcenter Visualization空指針解引用漏洞、Siemens SINEC NMS OS命令注入漏洞、Siemens SIMATIC S7-1200缺少身份驗證漏洞、Siemens SIMATIC S7-1500 CPU和SIMATIC S7-1500不正確授權漏洞、Siemens Solid Edge XML外部實體注入漏洞、Siemens Solid Edge釋放后重用漏洞、Siemens Solid Edge緩沖區溢出漏洞(CNVD-2021-61127)、Siemens Automation License Manager拒絕服務漏洞(CNVD-2021-61126)。其中“Siemens SINEC NMS OS命令注入漏洞、Siemens SIMATIC S7-1200缺少身份驗證漏洞、Siemens Solid Edge釋放后重用漏洞、Siemens Solid Edge緩沖區溢出漏洞(CNVD-2021-61127)”的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61125

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61124

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61123

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61122

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61129

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61128

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61127

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61126

3、NETGEAR產品安全漏洞

NETGEAR D8500、NETGEAR R7800、NETGEAR D6100、NETGEAR WNDR3700、NETGEAR R8900、NETGEAR EX7000、NETGEAR R6250都是美國網件(NETGEAR)公司的無線路由器產品。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞執行非法命令,導致緩沖區溢出或堆溢出等。

CNVD收錄的相關漏洞包括:多款NETGEAR產品命令注入漏洞(CNVD-2021-61058、CNVD-2021-61057)、多款NETGEAR產品緩沖區溢出漏洞(CNVD-2021-61056、CNVD-2021-61059、CNVD-2021-61062、CNVD-2021-61061、CNVD-2021-61060、CNVD-2021-61054)。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61054

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61058

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61057

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61056

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61059

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61062

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61061

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61060

4、WordPress產品安全漏洞

WordPress是WordPress基金會的一套使用PHP語言開發的博客平臺。該平臺支持在PHP和MySQL的服務器上架設個人博客網站。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞注入任意的web腳本或HTML,獲取敏感信息,執行任意代碼等。

CNVD收錄的相關漏洞包括:WordPress跨站請求偽造漏洞(CNVD-2021-59587)、WordPress W3 Total Cache插件跨站腳本漏洞、WordPress WP Image Zoom插件文件包含漏洞、WordPress Event Espresso Core跨站腳本漏洞、WordPress插件跨站腳本漏洞(CNVD-2021-59594、CNVD-2021-59603)、WordPress信息泄露漏洞(CNVD-2021-59604)、WordPress SQL注入漏洞(CNVD-2021-61432)。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-59587

https://www.cnvd.org.cn/flaw/show/CNVD-2021-59589

https://www.cnvd.org.cn/flaw/show/CNVD-2021-59588

https://www.cnvd.org.cn/flaw/show/CNVD-2021-59591

https://www.cnvd.org.cn/flaw/show/CNVD-2021-59594

https://www.cnvd.org.cn/flaw/show/CNVD-2021-59603

https://www.cnvd.org.cn/flaw/show/CNVD-2021-59604

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61432

5、Advantech WebAccess HMI Designer緩沖區溢出漏洞(CNVD-2021-60558)

Advantech WebAccess HMI Designer是中國臺灣研華(Advantech)公司的一款人機界面集成開發工具。本周,Advantech WebAccess HMI Designer被披露存在緩沖區溢出漏洞。攻擊者可利用該漏洞使用專門設計的項目文件,觸發基于堆的緩沖區溢出,并在目標系統上執行任意代碼。目前,廠商尚未發布上述漏洞的修補程序。CNVD提醒廣大用戶隨時關注廠商主頁,以獲取最新版本。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-60558

小結:本周,Microsoft產品被披露存在多個漏洞,攻擊者可利用漏洞提升權限,執行任意代碼等。此外,Siemens、NETGEAR、WordPress等多款產品被披露存在多個漏洞,攻擊者可利用漏洞繞過身份驗證,獲取敏感信息,執行任意代碼,導致拒絕服務,緩沖區溢出或堆溢出等。另外,Advantech WebAccess HMI Designer被披露存在緩沖區溢出漏洞。攻擊者可利用該漏洞使用專門設計的項目文件,觸發基于堆的緩沖區溢出,并在目標系統上執行任意代碼。建議相關用戶隨時關注上述廠商主頁,及時獲取修復補丁或解決方案。

本周重要漏洞攻擊驗證情況

本周,CNVD建議注意防范以下已公開漏洞攻擊驗證情況。

1、Accela Civic Platform信息泄露漏洞

驗證描述

Civic Platform是Accela公司的應用軟件基于云的解決方案使城市系統現代化,以實現土地管理和法規執行、增加公民參與和移動信息訪問。

Accela Civic Platform 20.1之前版本中存在信息泄露漏洞,攻擊者可通過修改contactSeqNumber值利用該漏洞獲取敏感信息。

驗證 信息

POC鏈接:

https://packetstormsecurity.com/files/163116/Accela-Civic-Platform-21.1-Insecure-Direct-Object-Reference.html

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-61769