勒索攻擊組織運營發展的七大趨勢

勒索軟件攻擊仍然是許多網絡犯罪分子的首選,穩妥地勒索或大或小的受害者,追求一個安全、容易和可靠的收益來源。但勒索軟件本身仍在以多種方式發展演化。例如,新玩家不斷出現,而大牌偶爾會退出江湖。一些犯罪團伙采用復雜的勒索軟件即服務的方式,吸引并利用網絡滲透、談判、惡意軟件開發等方面的專家。然而,也有許多勒索團伙缺乏必要的預算和人員來有效地實現更大的目標,所以它們只能在外圍運作。盡管許多勒索組織都有自己的數據泄露網站,但即便是這些網站也面臨運營上的挑戰。在網絡安全公司和國際反勒索聯盟的共同努力下,外交、經濟、金融、法律等手段多管齊下,勒索軟件攻擊組織的生存空間正在逐步被壓縮。在此背景下,勒索組織生態系統演化正呈現一些新的變化。

隨著勒索軟件攻擊的繼續,勒索組織整體運營生態系統呈現出如下持續進化的趨勢。

1. 勒索組織的興衰就在一瞬間

網絡安全公司繼續追蹤勒索軟件攻擊者領域的穩定變化,包括新面孔或至少是新名字的涌入。

第三季度,出現了Avaddon, Noname,相對較新的Prometheus和REvil,又名Sodinokibi。但是REvil在9月份又回來了,然后在上個月又消失了,可能是因為受到執法部門的打擊。

思科塔洛斯(Cisco Talos)安全研究員大衛·利本伯格和凱特琳·修伊在博客中寫道,第三季度還出現了新玩家,或至少是新名字,包括CryptBD、Grief、Hive、Karma、Thanos和Vice Society。

2. 勒索品牌重塑很常見

然而,其中一些所謂的新業務,可能只是重新命名的現有組織。以第三季度為例,Digital Shadows公司的網絡威脅情報分析師伊萬·瑞吉(Ivan Righi)在一份關于第三季度趨勢的分析報告中表示,“SynAck勒索軟件組織將自己更名為‘El_Cometa’,該組織旗下擁有一個名為‘File Leaks’的數據泄露網站。”

“DoppelPaymer勒索軟件被發現可能被重新命名為‘Grief’勒索軟件組織,而Karma勒索軟件組織被認為是Nemty勒索軟件組織的重新命名,”他補充道。

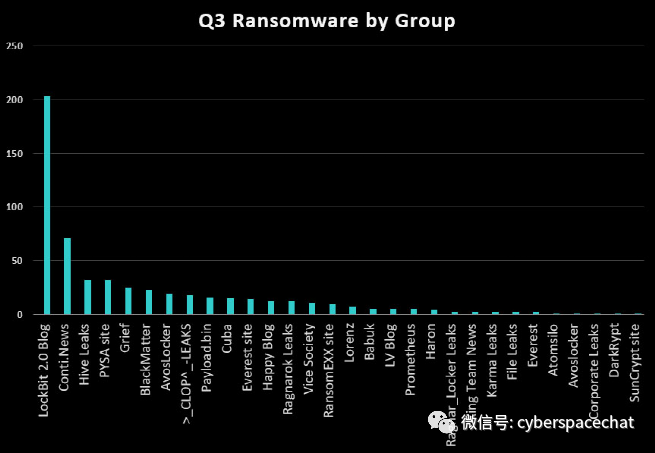

3.攻擊在許多組織中蔓延

思科Talos研究人員表示,無論名稱是什么,第三季度似乎有更多勒索攻擊者實施了更多的攻擊。他們說,特別是在 Cisco Talos參與調查的事件響應活動中,只有Vice Society和REvil出現在不止一次活動中,“突顯了新興勒索軟件變體的更大程度的攻擊廣泛性”。

而Ryuk勒索,盡管之前很活躍,但Cisco Talos并沒有觀測到其在已有的攻擊事件中出現。Cisco Talos的Liebenberg和Huey認為:“許多安全研究人員認為Conti勒索軟件家族是Ryuk的繼任者,這可能解釋了觀察到Ryuk參與勒索活動數量下降的原因。”

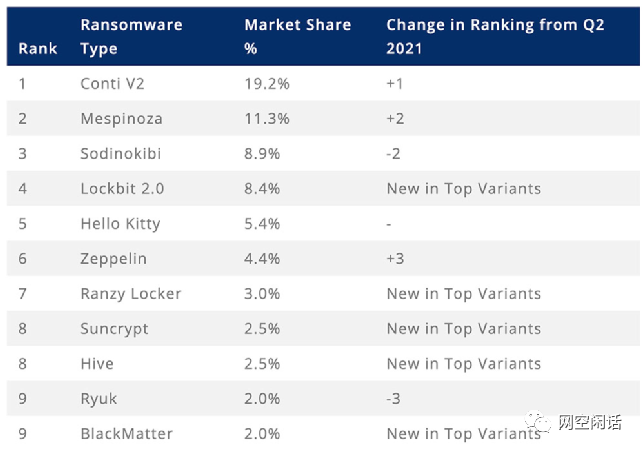

這些發現與其他公司的記錄大體一致。例如,勒索軟件事件響應公司 Coveware根據其在第三季度協助處理的數千個案例,記錄了Conti攻擊的急劇增加和 Ryuk攻擊的減少。因為該公司幫助受害者處理并不總是公開的事件,所以它可能是對野外實際發生的事情的更準確評估之一。

4. 對勒索軟件運營者而言賺大錢并不是那么容易

大量勒索軟件組織似乎仍然活躍。例如,就在10月25日,以色列威脅情報公司Kela報告稱,11個勒索組織在其數據泄露門戶網站上列出了受害者名單,這個勒索組織的名單依次為Avos Locker、BlackByte、BlackMatter、Clop、Conti、Grief、LockBit、Marketo、Midas、Pysa和Xing。

有些勒索運營者賺了大錢。根據Coveware幫助調查的數千起案件,在第三季度,當一家企業、政府機構或任何其他組織選擇支付贖金時,他們平均支付了14萬美元。雖然這一平均值與第二季度相比保持穩定,但報告指出,在同一時間段內,支付中值增長了50%以上,這表明在拜登政府去年夏天宣布打擊勒索軟件之后,攻擊者開始更多地關注中小型受害者。

但是McAfee的研究員Thibault Seret在一篇博客文章中指出,并不是每一個“勒索軟件即服務”的運營者都看到了六位數的贖金支付,甚至更多。

“根據最近的頭條新聞,您可能會認為所有勒索軟件運營商每年都通過其邪惡活動賺取數百萬美元,這是情有可原的,”他說。“然而,在有組織的網絡犯罪團伙發起的每一次大規模攻擊的陰影下,都可以發現許多較小規模的攻擊參與者,他們無法訪問最新的勒索軟件樣本,無法成為后DarkSide RaaS 的附屬機構 ,只能以擴大其金融影響力以加快發展。”

5. 惡意軟件泄露給較小的玩家

但是規模較小的勒索軟件運營者可以在其他方面具有創新性。例如,Seret 詳細介紹了6月份Babuk勒索軟件構建器的泄漏是如何被一些人利用作為構建他們自己的更高級加密鎖定惡意軟件的構建塊。

但在另一種情況下,他說,以前與 .NET 勒索軟件Delta Plus相關的攻擊者只是調整了Babuk贖金記錄——插入他們(而不是 Babuk)控制的比特幣錢包地址,讓受害者支付贖金——然后用它來瞄準受害者。他指出,有了這個新的惡意軟件,盡管只是稍微調整了一下,攻擊組織開始要求贖金,贖金不是數百美元,而是數千美元。

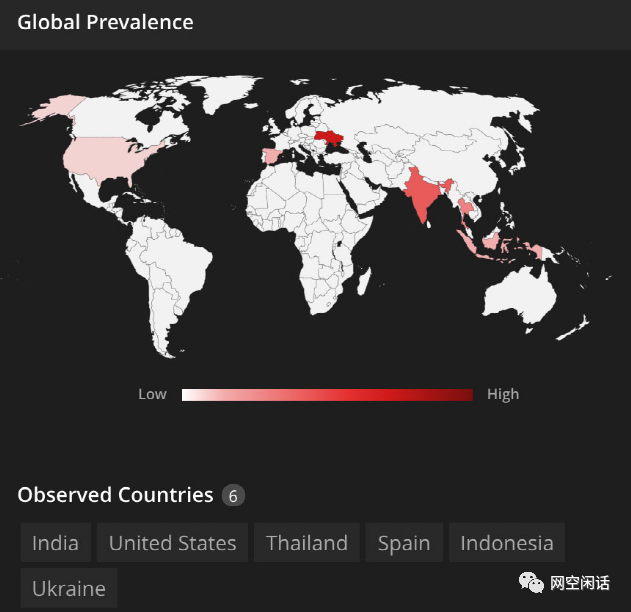

最近流行的Delta Plus攻擊(來源:McAfee)

6. 泄露被盜數據面臨不少挑戰

雖然從受害者那里竊取數據并威脅泄露是勒索軟件團伙普遍采用的策略,但這并不是萬無一失的。但問題是,受害者當然仍然可能選擇不付錢——如果攻擊者沒有竊取敏感數據,可能會更嚴重。此外,數字陰影(Digital Shadows)的Righi在一篇博客文章中表示,托管數據也充滿了挑戰。

第三季度,勒索軟件組織在其數據泄露網站上列出的受害者人數。

他表示:“許多勒索軟件組織在管理數據泄露網站和在暗網托管數據供下載方面遇到了困難。”“這導致一些勒索軟件組織使用公共文件共享網站,如Mega.nz或PrivatLab.com。由于這些服務托管在清晰的網絡上,它們經常會被刪除,大多數下載鏈接會在一兩天內被刪除。”

他指出,另一個挑戰是暗網站,即只能通過匿名的Tor瀏覽器訪問的網站,其設計優先考慮隱私而不是性能。因此,瀏覽暗網可能會很慢,試圖下載泄露的數據可能會讓人沮喪。

至少,XSS俄語網絡犯罪論壇的許多用戶在試圖下載Clop勒索軟件三月份泄露的數據時是這么說的,這些數據是從安全公司Qualys那里竊取的。

“下載速度如此之慢,以至于一些用戶聲稱他們花了近一周的時間才下載到第一個數據集,而據報道,其他用戶放棄了,”Righi說。

數據泄露網站和支付門戶網站的托管也使它們成為執法機構的目標。REvil似乎發生了什么事,當管理員啟動操作的Tor-based網站,卻發現別人——也許前管理員,也許一位執法官員,也許——也都設置的副本文件,允許他們劫持REvil Tor的網站。

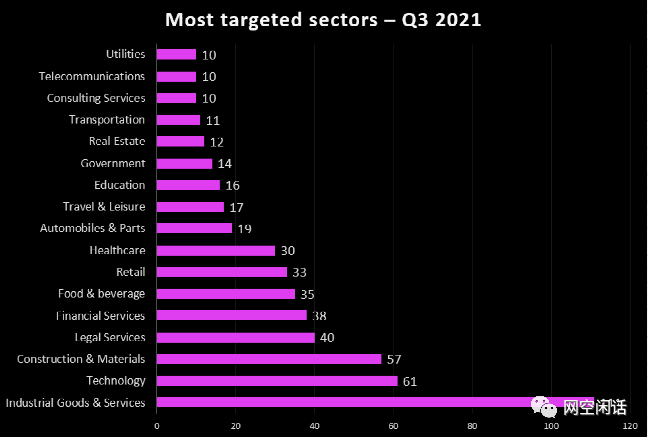

(Q3 2021勒索受者行業排行)

7. 運營者面臨暴露的風險

一些勒索軟件運營似乎特別賺錢,部分原因是一些受害者支付了價值數百萬美元的加密貨幣贖金。

最近,德國周報《Die Zeit》報道稱,德國警方認為他們已經確認了REvil的一名疑似領導人,他自稱是比特幣企業家,名叫“Nikolay k”。——這不是他的真名——部分原因是追蹤了與GandCrab攻擊有關的加密貨幣,GandCrab是REvil的前身。據報道,警方在跟蹤了據信是2019年受害者之一斯圖加特國家劇院支付給GandCrab的價值1.7萬美元的加密貨幣后確定了他的身份,并發現它與 Nikolay K的一個電子郵件賬戶有關。

據《Die Zeit》報道,如果他是REvil的管理人員,這將有助于解釋他的妻子在社交媒體上記錄的奢華生活方式,包括游艇度假,手腕上戴著豪華Vanguard Encrypto手表,車道上停著一輛高端寶馬。

但是,受勒索軟件驅動的生活方式和保持匿名的嘗試也可能對從業者造成損害。

例如,10月22日,Groove勒索軟件的管理員(網名為Orange)在Groove的數據泄露網站上發布了一條消息,稱整個行動是一場旨在挑戰西方媒體的實驗。他還用TetyaSluha和boriselcin來形容俄羅斯首任當選總統葉利欽。這則消息是由boriselcin在XSS網絡犯罪論壇上發布的。

他的帖子“聲稱沒有Groove團伙這樣的東西,整個事件的背后是一個人,他與許多勒索軟件附屬程序合作,包括BlackMatter、LockBit等,”Kela的威脅研究主管維多利亞·基維列維奇(Victoria Kivilevich)告訴信息安全媒體集團。“作者聲稱,他被要求寫一篇關于大眾媒體操縱的文章,Groove網站就是為此而創建的。”

McAfee Enterprise高級威脅研究(Advanced Threat Research)首席工程師、網絡調查主管約翰?福克(John Fokker)建議,對所有刑事指控都要抱有強烈的懷疑態度。“不管Groove是不是惡作劇,他們或他都與多個漏洞有關。所以這對受害者來說絕對不是一個騙局,”他說。

一些勒索軟件頭目傾向于通過在俄語網絡犯罪論壇發帖發泄情緒,而不是簡單地拿了錢然后悄悄退出,這也表明,他們承受著越來越大的壓力,要保持行動的節奏,如果不能保持匿名的話。福克說:“我認為這種情緒確實在高漲,如果執法部門開始打擊,我們可以預期更多的這種情緒爆發。

參考資源 :

1.https://www.govinfosecurity.com/7-trends-how-ransomware-operations-continue-to-evolve-a-17841

2.https://www.digitalshadows.com/blog-and-research/ransomware-q3-2021-roll-up/