Google Ads上出現了大量加密錢包釣魚網站的廣告,大量用戶被攻擊

Check Point Research(CPR)最近發現了多個加密錢包用戶的資金被盜的事件,僅僅幾天里受害者總共損失了數十萬美元。本次攻擊呈現出以下特點:

1.由針對加密錢包用戶的搜索引擎廣告觸發的詐騙活動;

2.該活動在搜索引擎廣告中使用虛假 URL 來引誘受害者,攻擊者進而竊取錢包密碼并轉走其中的資金;

3.建議加密錢包用戶不要點擊廣告,只使用直接、已知的 URL;

最近幾周,出現了多起關于加密貨幣詐騙的事件,有關新聞報道把重點放在了關注投資者需要如何保持謹慎,以避免其資金被盜。

上周末,Check Point Research(CPR) 遇到了數百起事件,其中加密投資者在嘗試下載和安裝知名加密錢包或在 PancakeSwap 或 Uniswap 等加密交換平臺上更改貨幣時出現資金被盜。

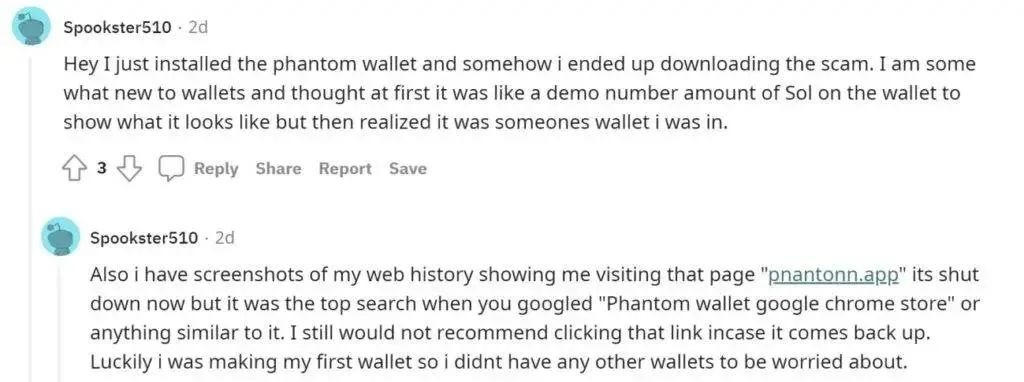

在 Reddit 和 Twitter 等各種在線平臺上,用戶反映只要點擊一個釣魚錢包網站的鏈接會被黑客攻擊。

Phantom 和 MetaMask 錢包是 Solana 和以太坊生態系統中最受歡迎的錢包,為投資者提供了一種與生態系統中多個區塊鏈網絡進行交互的簡單而安全的方式。

錢包附帶一個易于訪問的擴展,允許用戶發送和接收加密貨幣和令牌,收集 NFT(非同質代幣),甚至在錢包內交換代幣。Phantom 已經從知名企業籌集了數百萬美元,擁有超過一百萬的用戶。據業內人士稱,MetaMask 在 2020 年 7 月每月有 545,000 名活躍用戶,但到 2021 年 8 月達到峰值,達到 1035 萬,這些錢包的流行使它們成為攻擊者的絕佳目標。

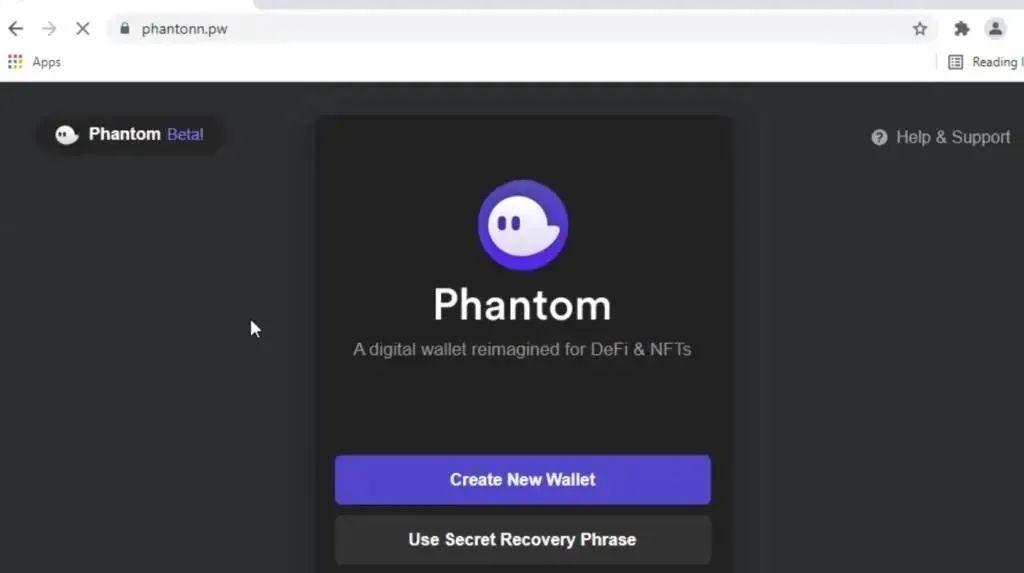

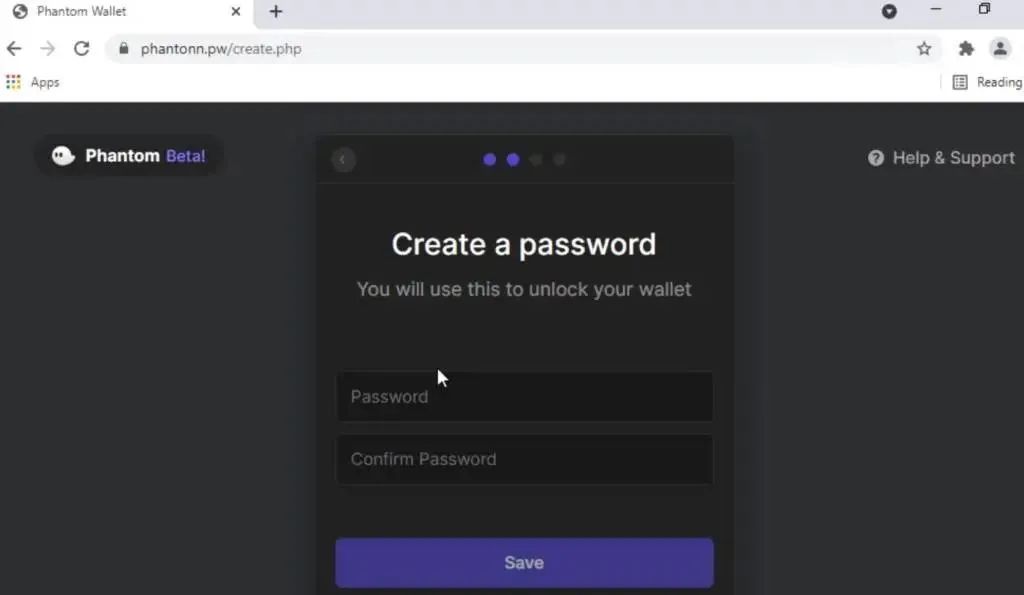

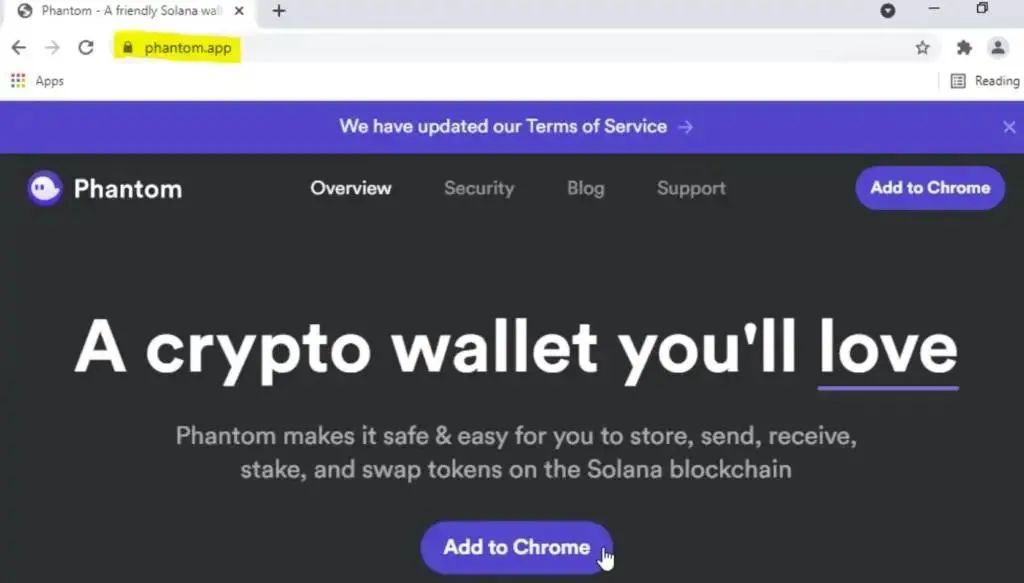

上周末,CPR 的研究人員發現了多個看起來像原始網站的網絡釣魚網站,因為詐騙者復制了其設計。對于 Phantom 錢包官方網站“phantom.app”域,研究人員發現了 phanton.app 或 phantonn.app 等網絡釣魚變體,甚至是“.pw”等不同的擴展名。

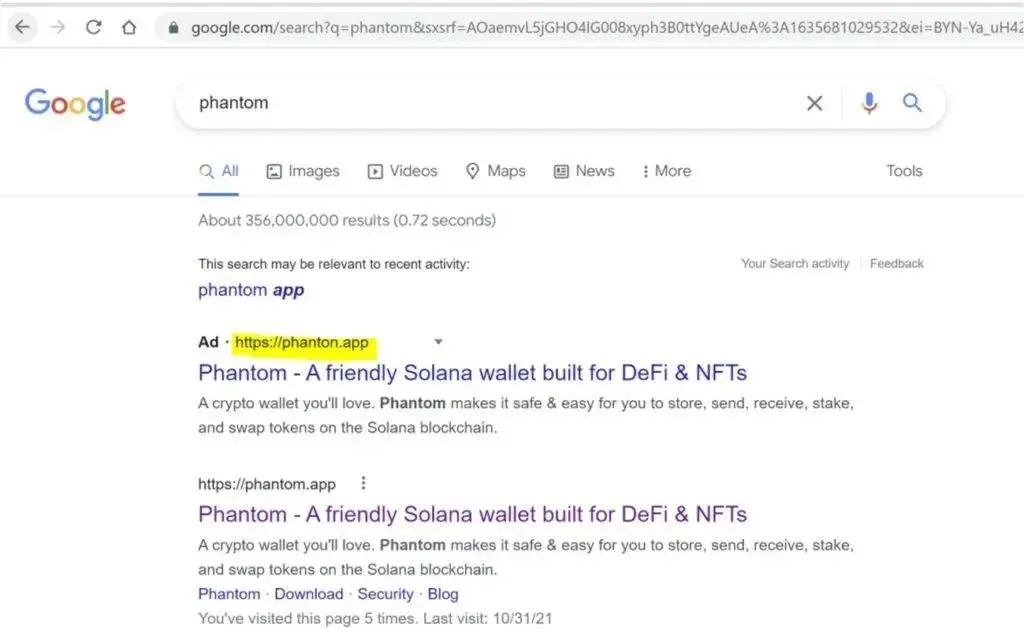

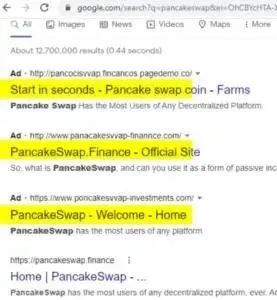

這種網絡釣魚活動的獨特之處在于,詐騙者不會像“傳統”網絡釣魚詐騙那樣通過電子郵件發送網絡釣魚鏈接。相反,當有人搜索關鍵字 Phantom 時,他們就會使用 Google 廣告活動使他們的網絡釣魚網站出現在官方網站之前。

通過點擊廣告,受害者被重定向到一個網絡釣魚網站,該釣魚網站與官方 Phantom 錢包網站非常相似:

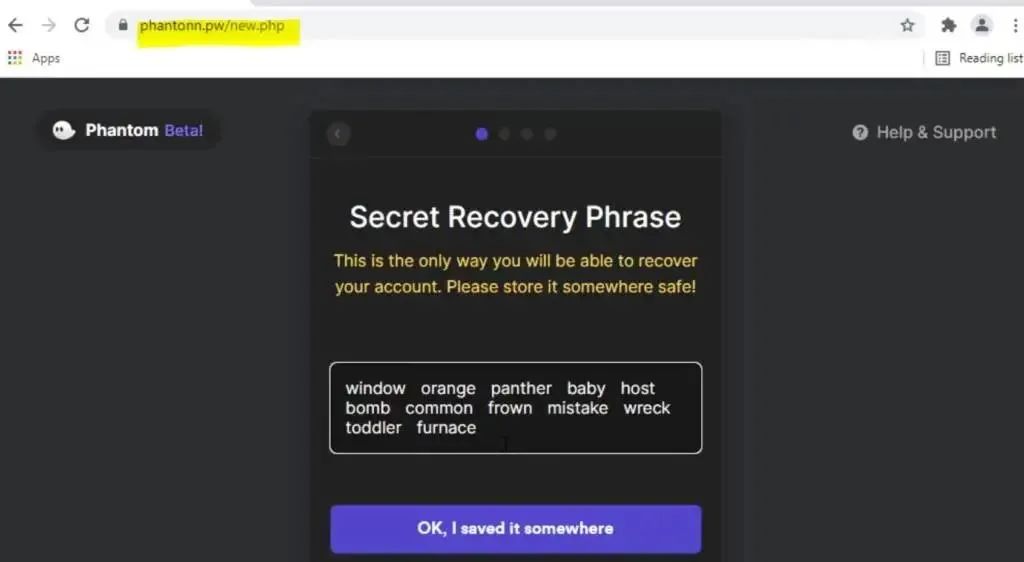

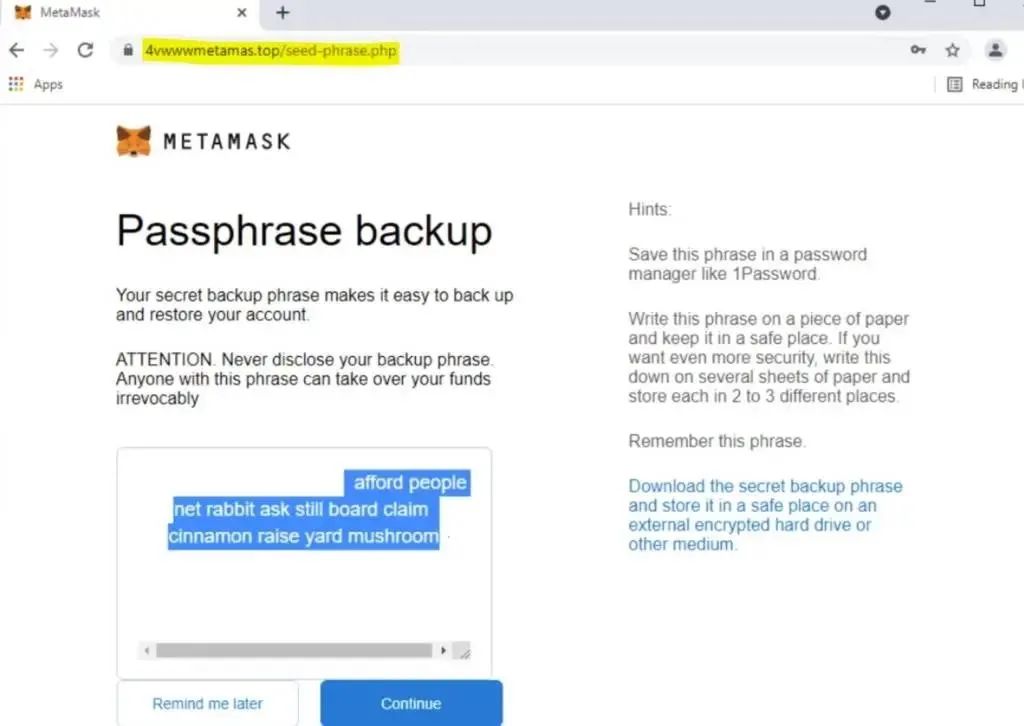

當用戶點擊“創建新錢包”按鈕時,釣魚網站會生成以下有關secret recovery phrase(私鑰助記詞)的消息:

雖然用戶認為這是他們新錢包的短語,但它實際上是攻擊者錢包的secret recovery phrase。

下一步,攻擊者還會竊取用戶的密碼:

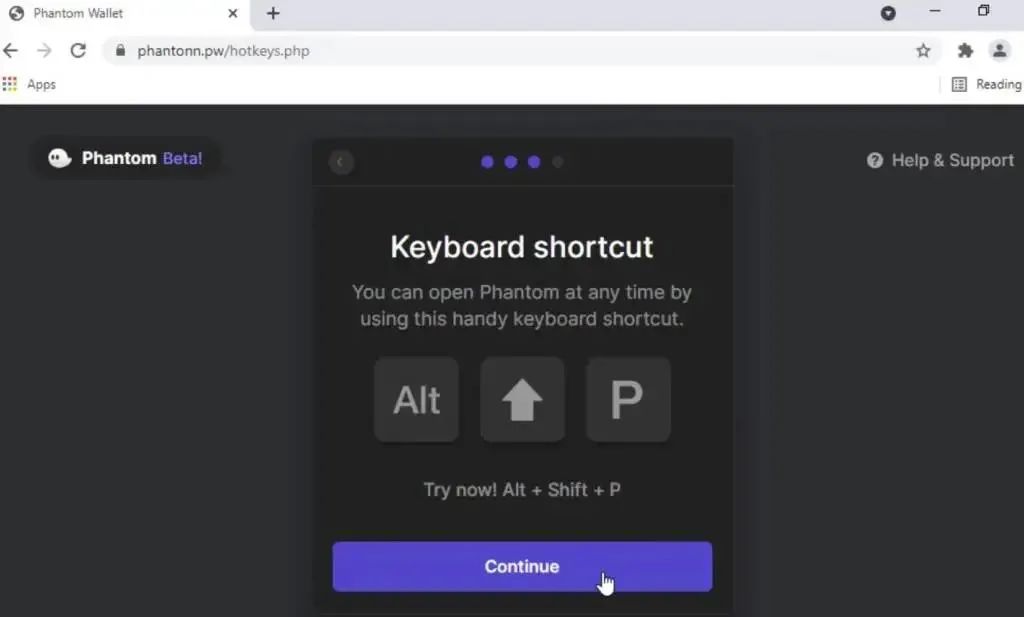

當用戶點擊“保存并繼續”按鈕時,他們看到的是:

然后將用戶重定向到最初的Phantom 網站:

現在,如果用戶將chrome錢包標簽添加到瀏覽器中,并插入攻擊者新創建的恢復短語,他們實際上是登錄到攻擊者的錢包中,而不是創建一個新的錢包。這意味著如果受害者向其中轉移任何資金,都會被攻擊者竊取。

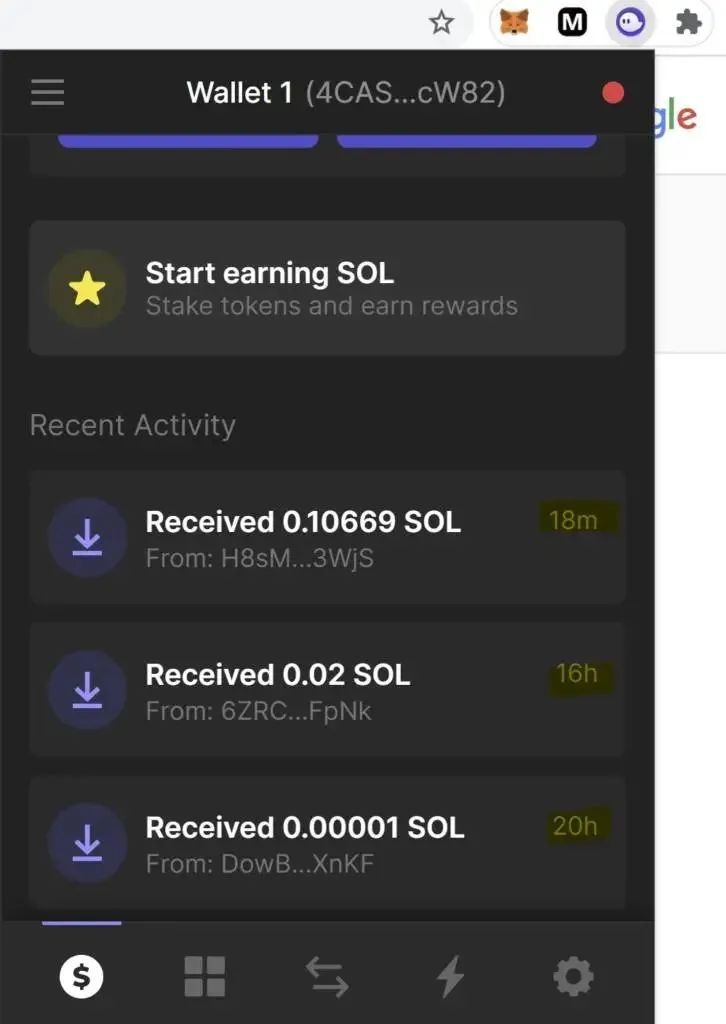

下面的截圖顯示,每隔幾個小時就會有一次轉賬:

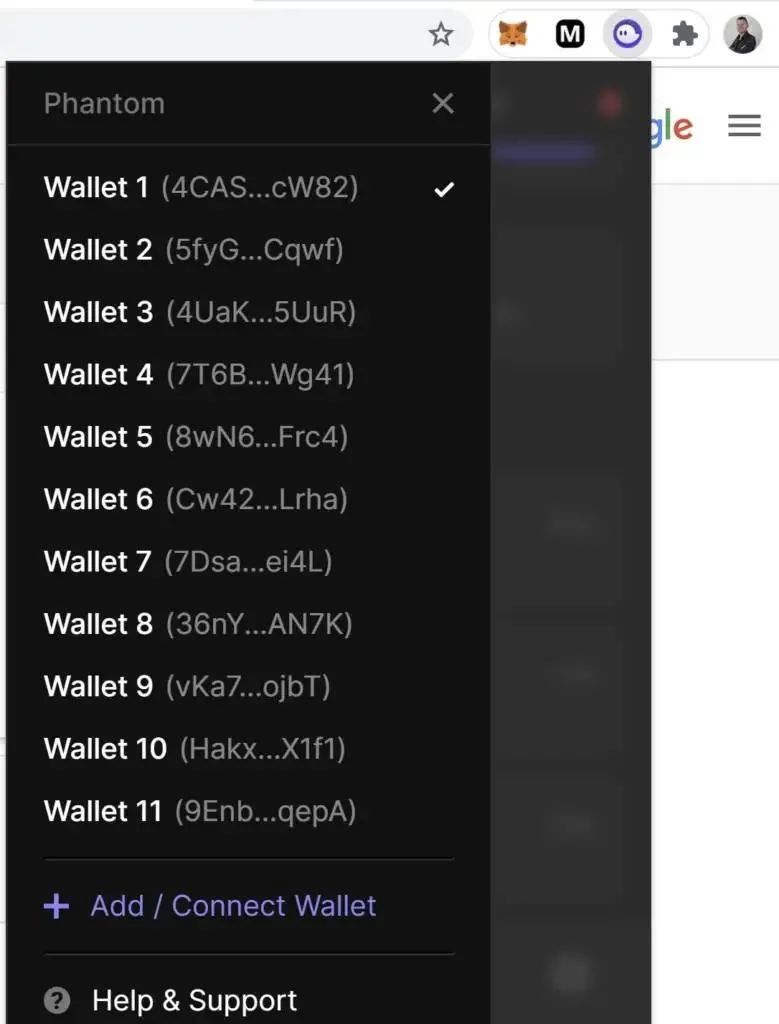

攻擊者甚至在同一個賬戶下創建了多個錢包:

在每個錢包中,攻擊者都會竊取數千美元:

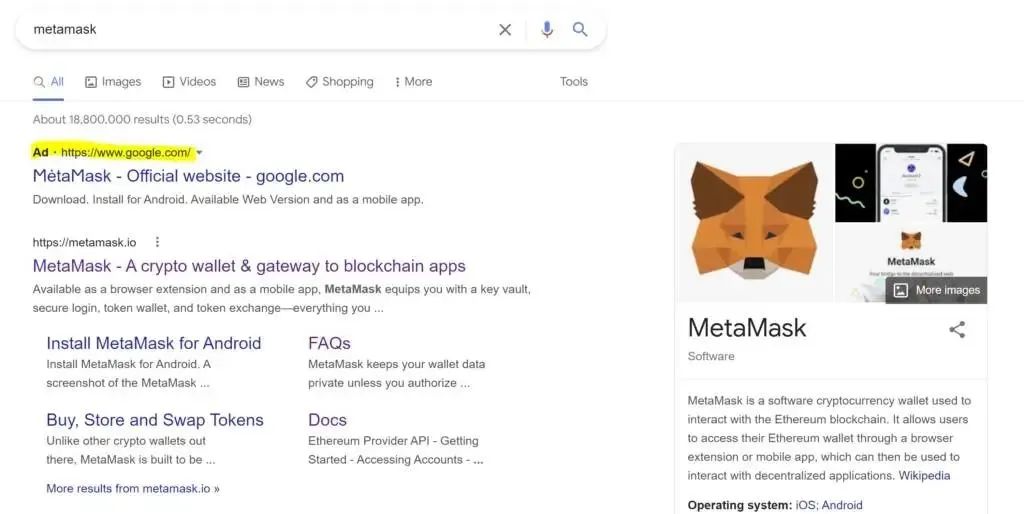

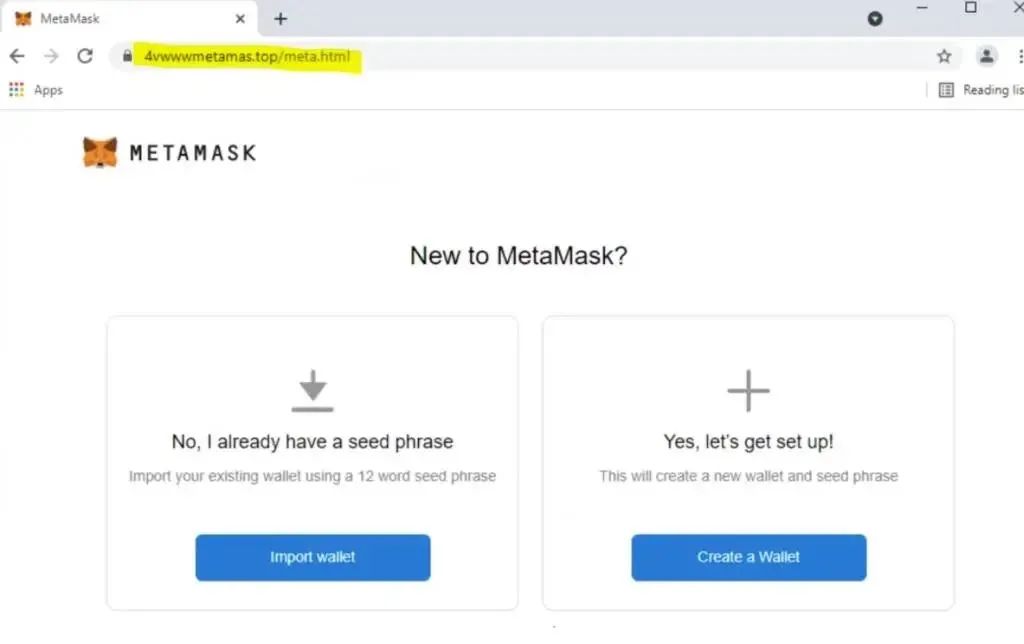

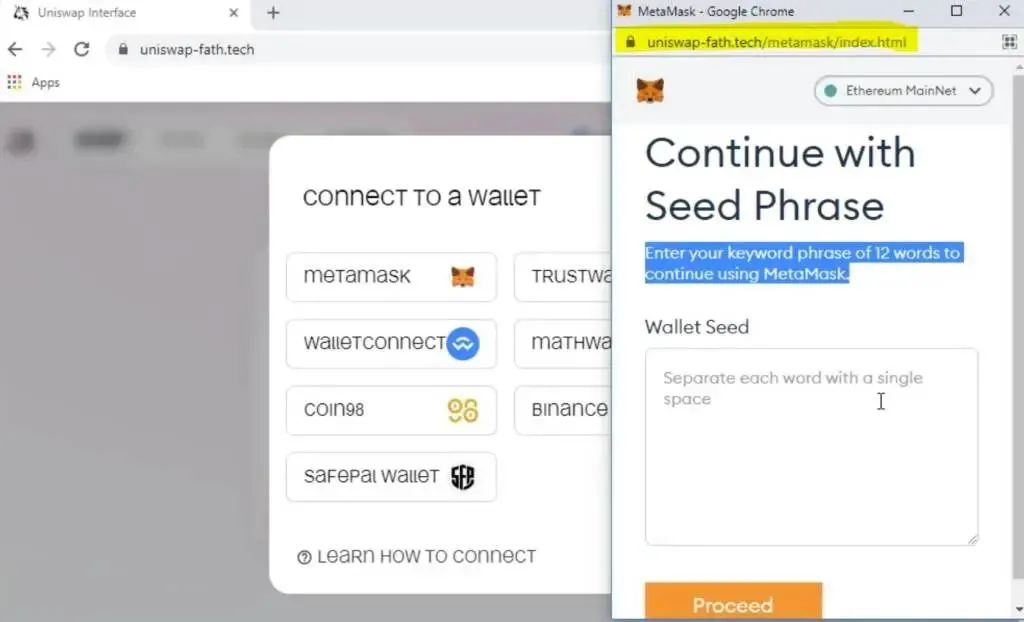

這種攻擊也發生在 MetaMask 錢包上,但在這種情況下,攻擊者還試圖竊取用戶的私鑰以竊取他們的錢包(如果他們有的話),或者給他們一個短語,使他們能夠在轉賬時竊取資金。攻擊再次從谷歌廣告活動開始:

與 Phantom 一樣,有一個偽造的 MetaMask 網站,看起來與官方網站非常相似。當創建錢包時,用戶實際上可以導入他們的錢包,這之后,攻擊者就將獲得攻擊者的私鑰,并竊取他們所有的加密貨幣。

如果用戶創建了一個新錢包,攻擊者會告訴用戶已知的短語:

使用與 Phantom 錢包相同的方法。

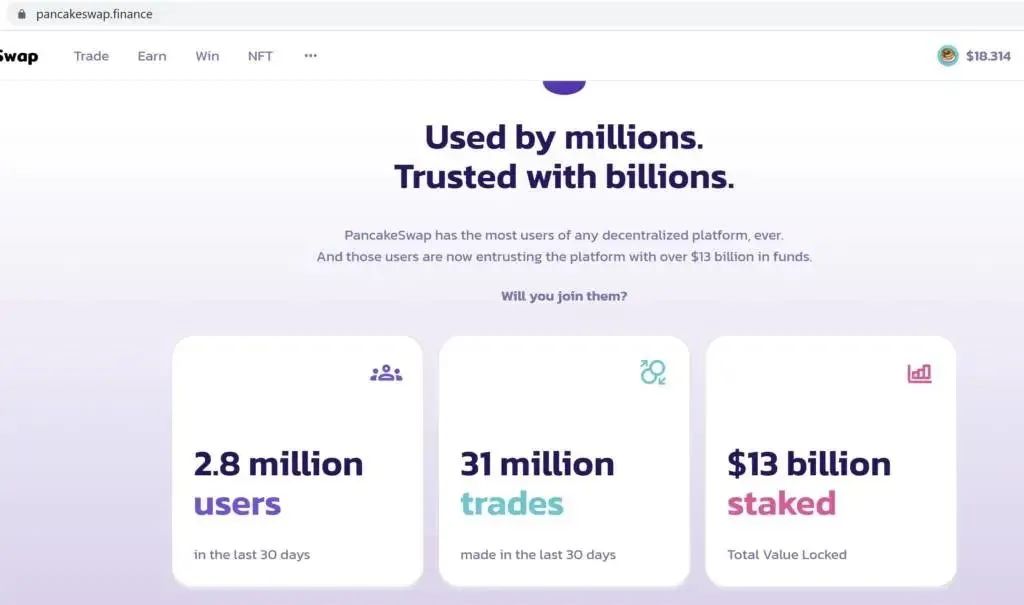

詐騙者選擇模仿加密貨幣交換平臺,因為它們很受歡迎,每月有超過 500 萬活躍用戶。根據 PancakeSwap 和 Uniswap 的說法:

還有多個黑客組織在 Google Ads 的網絡釣魚活動中相互競爭:

由于用戶不會在這些平臺上創建新錢包,而只需連接他們的錢包,攻擊者使用他們創建的虛假 MetMask 錢包來竊取資金。

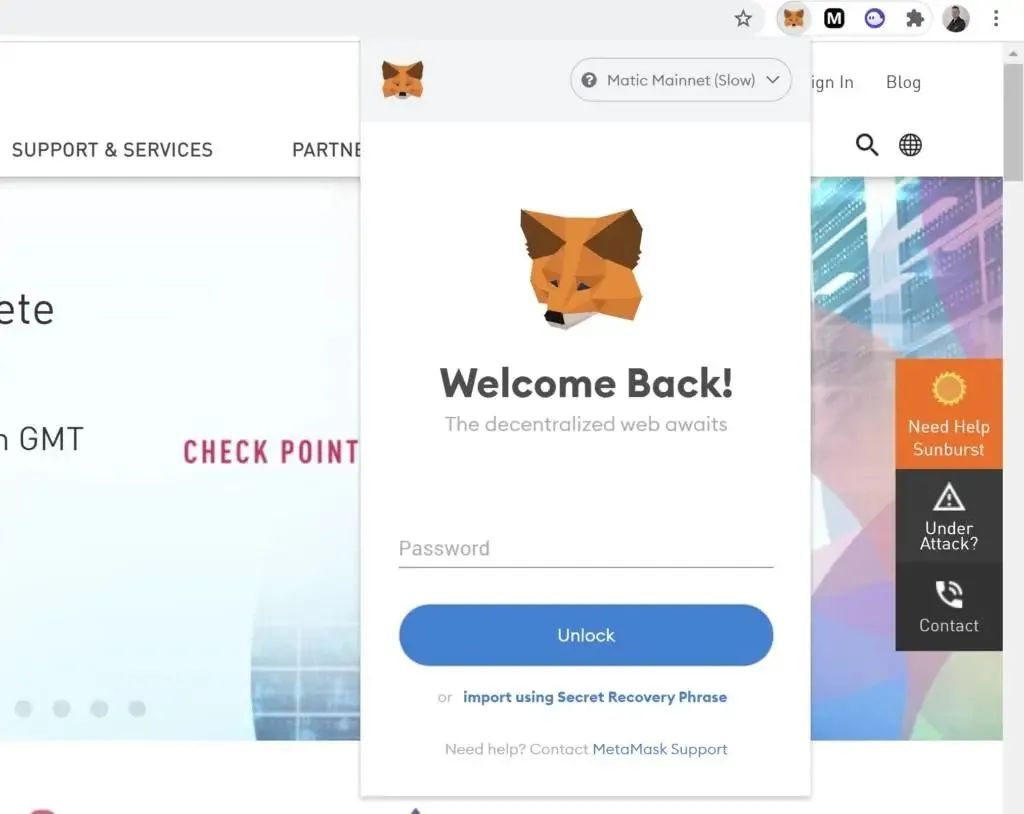

錢包看起來像原始的 MetaMask,甚至使用 MetaMask CSS 和 HTML 文件來欺騙用戶:

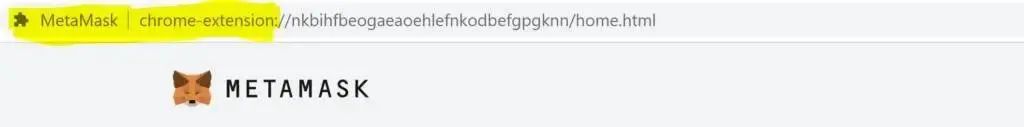

請注意,原始 MetaMask 是一個擴展程序,而不是該屏幕截圖中的一個 chrome 標簽,并且看起來如下圖,沒有瀏覽器標題和 URL:

視頻請點此:https://youtu.be/RRlgjBSQCw0

加密用戶需要保持警惕:

研究人員知道這對于剛剛接觸加密錢包來說非常令人困惑,他們經常陷入此類騙局,因為他們不熟悉他們正在安裝的應用程序。但此類用戶必須牢記一些重要規則:

1.只有擴展程序才能創建密碼,要了解這是擴展程序還是網站,請查看瀏覽器 URL;

2.擴展程序將在其附近包含一個擴展程序圖標和一個 chrome 擴展程序 URL:

3.用戶不應該泄露他們的密碼,從來沒有人會這樣要求。并且只有在用戶安裝新錢包時才會再次使用;

4.在加密空間中尋找錢包或加密交易和交換平臺時,請務必查看搜索中的第一個結果是不是廣告的網站,因為這些廣告可能會誤導使用者;

5.一定仔細檢查URL。