詳解境外黑客組織利用SonarQube漏洞攻擊事件

近期深信服安全團隊監測到境外黑客組織AgainstTheWest(以下簡稱ATW)針對托管在外網的SonarQube平臺進行了定向攻擊,竊取我國重要單位源代碼,并在境外論壇上進行出售。

SonarQube 是一款代碼質量審計和管理分析平臺,該平臺存在未授權訪問,信息泄露以及弱口令爆破等安全隱患,攻擊者可以利用這些安全隱患實施攻擊,獲取SonarQube平臺上的項目源代碼。

通過深度分析,我國有不少SonarQube平臺服務器存在一定的安全隱患并直接暴露在互聯網上,ATW黑客組織就利用SonarQube存在的安全問題,針對托管在外網的SonarQube平臺進行了定向攻擊,導致相關單位失陷造成源碼泄露。

事件概述

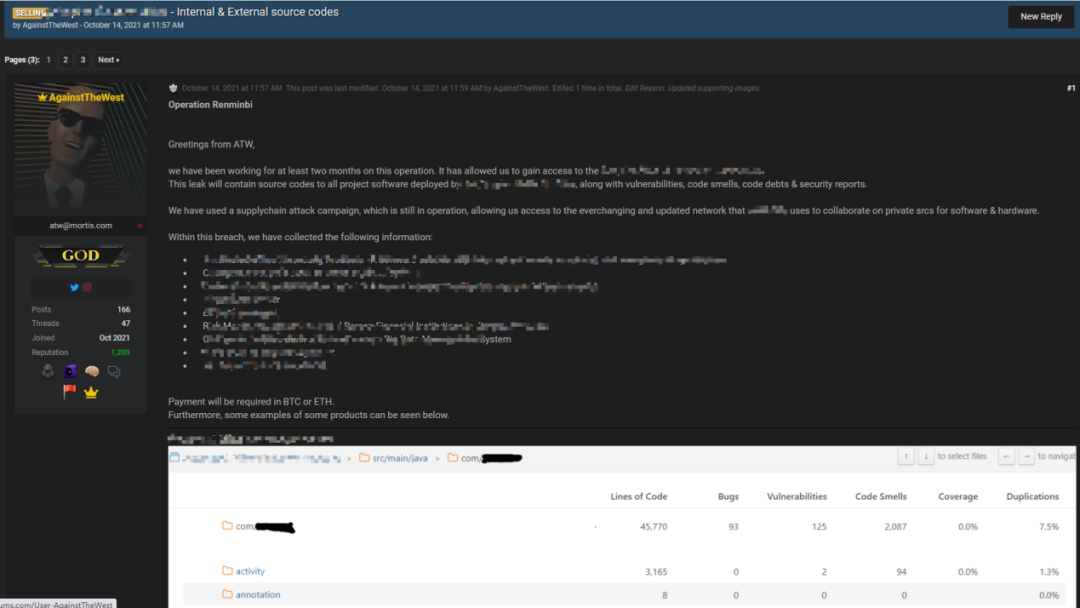

2021年10月,ATW黑客團伙在境外論壇第一次出售我國單位相關系統的源代碼,并稱能直接訪問到內部系統。隨后該黑客組織又持續發布我國多家重要單位的系統源代碼,并宣傳泄露事件持續在進行。該黑客組織聲稱攻擊目標主要針對中國,俄羅斯、朝鮮等國家也在其目標范圍內。

ATW發布某單位系統源代碼截圖如下:

從11月12日起,深信服安全團隊發現ATW黑客團伙入侵活動愈發頻繁且猖獗,迄今為止已有近二十家單位受影響,具體情況如下圖所示:

攻擊分析及漏洞詳情

在分析ATW入侵事件中發現,其可通過SonarQube平臺的未授權訪問漏洞來進行入侵。SonarQube系統在默認配置下,會將通過審計的源代碼上傳至SonarQube平臺。由于SonarQube缺少對API接口訪問的鑒權控制,攻擊者利用該漏洞,可在未授權的情況下通過訪問上述API接口,獲取SonarQube平臺上的程序源代碼,構成項目源代碼數據泄露風險。

SonarQube未授權訪問漏洞情況如下:

漏洞描述

攻擊者可以在未授權的情況下,查看SonarQube的源代碼。

漏洞影響

SonarQube< 8.6。

指紋

app="sonarQube-代碼管理"。

漏洞復現

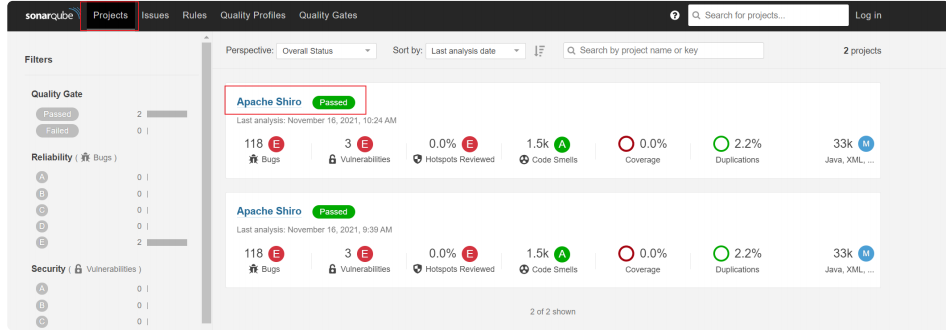

在未授權的情況下,訪問Projects界面,可以直接查看項目列表。

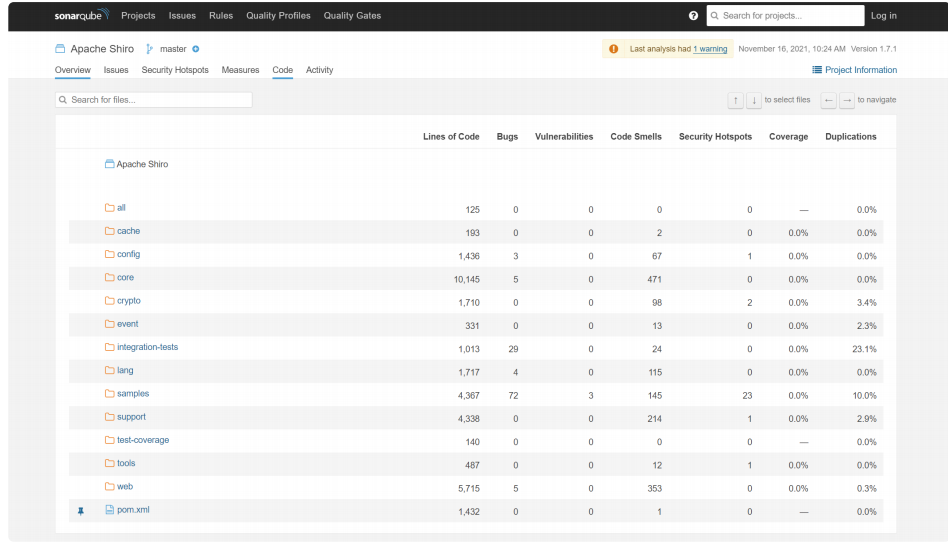

進入項目中,可直接在項目菜單Code模塊看到項目代碼。

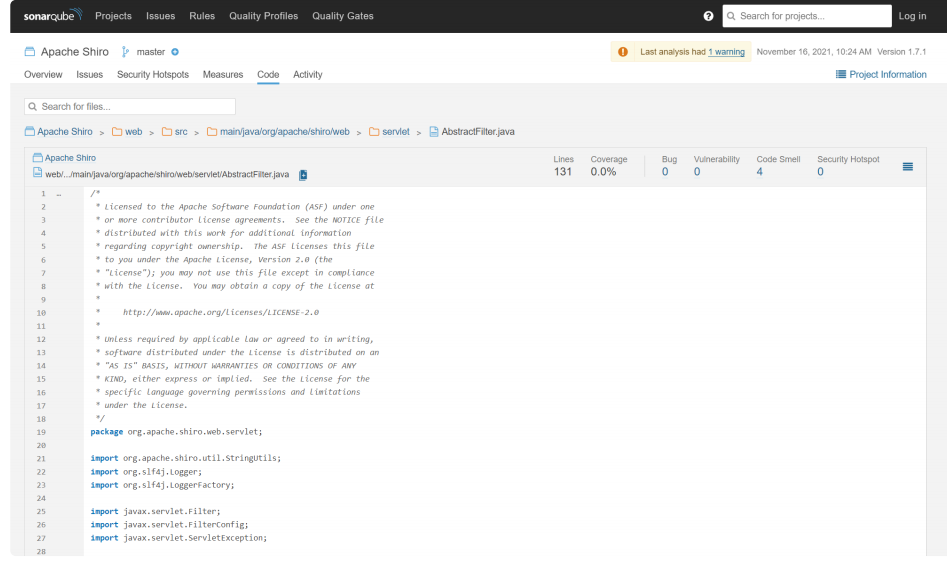

隨意點擊代碼文件,可以閱讀源碼。

漏洞分析

SonarQube<8.6的版本,"Force user authentication"配置默認關閉。

當此配置關閉時,任意可訪問SonarQube的用戶均可查看內部信息,從而導致信息泄露。

漏洞修復

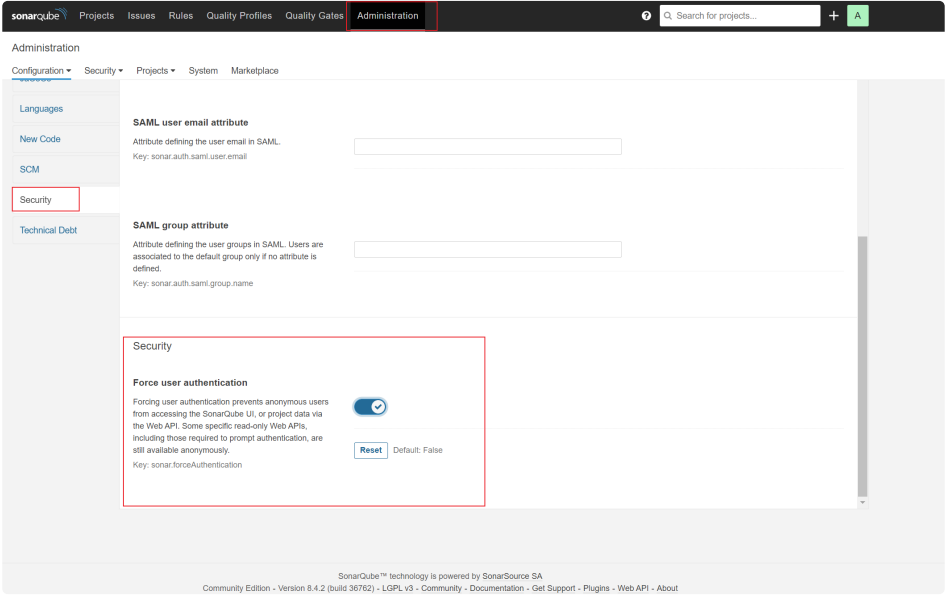

登錄SonarQube系統,在Administation -> Security -> Force user authentication 設置開啟。

另外,除未授權訪問漏洞外,分析中還發現攻擊者可通過SonarQube平臺的信息泄露漏洞,以及弱口令爆破的方式實施入侵,獲取該部分SonarQube平臺上的項目源代碼。

托管于外網的SonarQube平臺的服務器有大量IP地址位于我國,黑客可利用上述方法均可能導致相關單位失陷,從而發生供應鏈攻擊。對于已經部署SonarQube平臺的客戶,建議如下:

1)建議客戶及時升級SonarQube平臺至最新版本;

2)修改SonarQube平臺的默認配置,包括修改默認賬號名、密碼、端口號(9000),并且禁止使用弱口令;

3)審計托管在SonarQube的項目源碼,若源碼包含數據庫配置信息、內部系統的賬號密碼、內部API接口等敏感信息,應及時通知相關人員進行更改;

4)禁止SonarQube平臺的外網訪問權限,如若必須開放外網訪問,將SonarQube平臺放置于防火墻等邊界安全設備保護范圍內,并且定期排查是否存在未授權訪問的異常記錄。

總結

ATM數據泄露事件,給我國在供應鏈安全方面敲響警鐘,從raidforums論壇泄露的事件來看,本次事件中關基單位成為攻擊者重點關注的對象,也再次驗證了關基單位的網絡產品供應鏈問題在當前日趨嚴峻的網絡安全形勢下日顯突出,可以說供應鏈安全一旦出現問題會給關鍵信息基礎設施帶來嚴重危害。

在當今復雜的國際形式下,安全可信、可靠才是我國關鍵基礎信息設施安全問題防患于未然的最佳選擇。2021年8月17日,《關鍵信息基礎設施安全保護條例》(以下簡稱《條例》)公布,標志著國家對關鍵信息基礎設施保護工作的制度設計已經完成,充分體現了我國在相關網絡安全問題的思考上的前瞻性,我們也相信未來圍繞《條例》關基單位的供應鏈安全保護各項工作會逐一落實,到時也必然會將我國供應鏈安全保護工作帶入全新階段。

近期,我國整體網絡安全態勢是不容樂觀的,隨著年末將至,惡意黑客團伙開始“沖業績”,除了ATM數據泄露事件,勒索事件也進入高發期。

深信服安全團隊發現,Magniber勒索病毒對比上個月,攻擊態勢已經成倍數增長,表現的異常活躍,并已經發現國內部分企業被攻擊。無論是數據泄露事件、還是勒索事件,黑客組織能夠頻頻得手,反應出我國政企單位在網絡安全防護方面還是缺少有效的防護措施。

近幾個月,來自境外對我國的攻擊也在持續增長,針對關基單位利用釣魚等誘餌進行攻擊增加最為突出,黑客組織對這樣的攻擊方式已經變得肆無忌憚,在這樣的環境下,我國政企事業單位需要持續加強安全意識。

隨著冬奧會的臨近、年關將近,黑客組織的攻擊次數必然會增加、攻擊手法也將會多樣化,對于政企單位需要做的就是提升安全防護的有效性,來應對當前日益增長網絡攻擊態勢和復雜的國際形勢。在此深信服也結合自身實踐提出一些預防建議,讓廣大政企事業單位做到防患于未然:

1. 安全漏洞檢測

近幾次事件來看,企業被黑客組織攻擊均與漏洞相關,因此這里也建議企業針對安全漏洞檢測需要進行周期性檢測,同時需要及時更新漏洞庫,保障檢測的全面性、有效性,對歷史安全漏洞也需要進行及時修復。

2. 資產盤點梳理

通過對資產的梳理減少對外的暴露面,也是在減少黑客組織的攻擊面。

3. 安全意識加強

輕易不打開來歷不明的郵件、鏈接和網址附件等,人的安全意識往往是安全防護最薄弱的環節。

4. 安全設備策略配置

通過巡檢方式保障設備已經進入保護狀態,及時更新病毒、規則庫,同時做好資產的訪問控制策略。

5. 網絡產品版本升級

定期對網絡產品進行升級,并確保升級的版本是安全版本。