黑客把你家網線作“天線” 讀取電磁信號就能偷走數據

事實是,現在有一種可能的方法,就是不破壞網線,只需讀取網線散發的電磁信號,就把你的數據盜走。

哪怕是那種非常安全、與互聯網物理隔絕系統都能攻破。

研究人員表示,用到的設備也不復雜,都是現成的,成本也只要30美元。

是什么這么厲害?

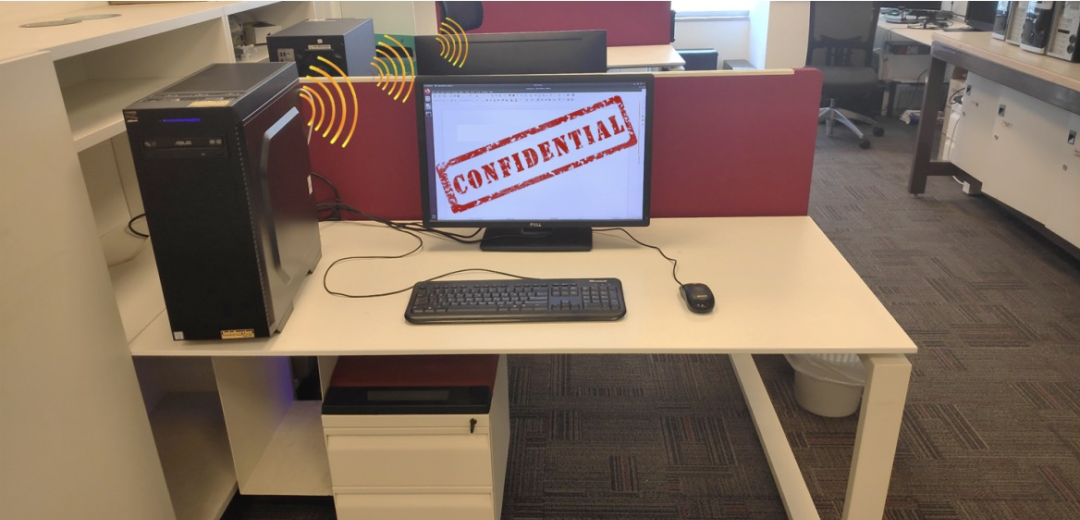

用網線作“天線”

前面說的物理隔絕系統指的是氣隙網絡 (air-gapped networks)。

所謂氣隙網絡就是一種網絡安全措施,通過將計算機與其他網絡物理隔離 (機器的有線/無線網絡接口被永久禁用或物理移除),可以將信息泄露和其他網絡威脅風險降至最低。

不少政府以及軍事機密機構、企業都會采用該方式來存儲最重要的數據。

如果想從該網絡中“整”點兒數據,只能用U盤等物理設備。

回到正題,以色列研究人員的這個攻擊方法是怎么把數據竊走的呢?

這是一種新型電磁攻擊方式。

首先,通過氣隙網絡中的惡意軟件將敏感數據聚集,然后通過網線發出的無線電波進行信號發射。

此時的網線就可以比作天線。

敏感數據就以二進制的形式調制在這些信號之中。

惡意軟件由研究人員編寫,無需root權限從普通用戶級進程就能發起,虛擬機中也行(不過它是如何植入的呢)。

還有就是不同型號電纜的輻射頻帶不同,比如6類電纜為0-250MHz,6a類電纜為0-500 MHz,7類電纜為0-700MHz。

接著在距離電纜最遠四米的地方,放置接收器進行截獲。

四米可能有點近,研究人員表示如果把目前裝置中用到的天線(1美元價位)換成某種專用的,攻擊范圍將可能達到數十米。

接收器的組成包括基于R820T2的調諧器和HackRF單元,將其校準到250MHz頻段可實現最佳接收效率。

最后將截獲的數據通過簡單的算法解碼并發送給攻擊者即可。

至于接收器是如何進入氣隙網絡,研究人員表示可能由內部人員攜帶或隱藏在相關區域,只要離網線足夠近就行了,最遠4米。

在一次具體實驗中,通過以太網電纜從氣隙系統中傳出的數據(交替序列“01010101……”)在2米距離處被接收,此時的信號頻段在125.010MHz左右。

不過,這都需要將目標電纜上的UDP數據包傳輸速度減慢到非常低的程度。

所以它不僅一次能竊取的數據少得可憐,速度也慢得不行。

在現實中將網絡流量調成這樣的水平實現竊聽根本不切實際,所以這個技術現在就是概念驗證階段,何時被部署成完全成熟的攻擊手段還不好說。

不過這項技術為電纜嗅探攻擊(cable-sniffing attack)的研究打開了大門。

英國薩里大學的一位教授也稱贊這是一個不錯的發現,因為它提醒大家,你認為的嚴絲合縫的氣隙系統,卻可能在電波中“喋喋不休”。

最后,如果氣隙網絡真的被這樣攻破的話,可以采取什么對策呢?

研究人員建議禁止在氣隙網絡內部和周圍使用任何無線電接收器,并監視任何隱蔽信道的網絡接口卡鏈路活動,進行頻道干擾,或使用金屬屏蔽來限制電磁場發出。