HVV之如何去識別同域名的偽造郵件web篇

VSole2021-11-06 08:57:55

0x00具體操作

1.接著前面七篇:

(1).HVV之WIFI蜜罐反制紅隊

(2) .HVV之是蜜罐又不是蜜罐

(3).HVV之利用Xdebug流量轉發進行權限維持

(4).HVV之制作掃描微信手機號的蜜罐誘餌

(5).HVV之開發從流量中去除蜜罐和webshell特征工具

(6).HVV以假亂真之制作PHP偽裝JSP蜜罐

(7).HVV之資產梳理自動化工具流程

2.需求:

(1).提升用戶的安全意識,HVV期間釣魚郵件如果中招基本就可以直接秒殺了。

(2).普通的釣魚郵件比較好分辨,如果是構造復雜,來自公司本身域名發送的呢?

(3).紅隊在前期信息收集中,了解到公司內部人員使用web端的人數大于客戶端,所以對使用web端的用戶進行釣魚。

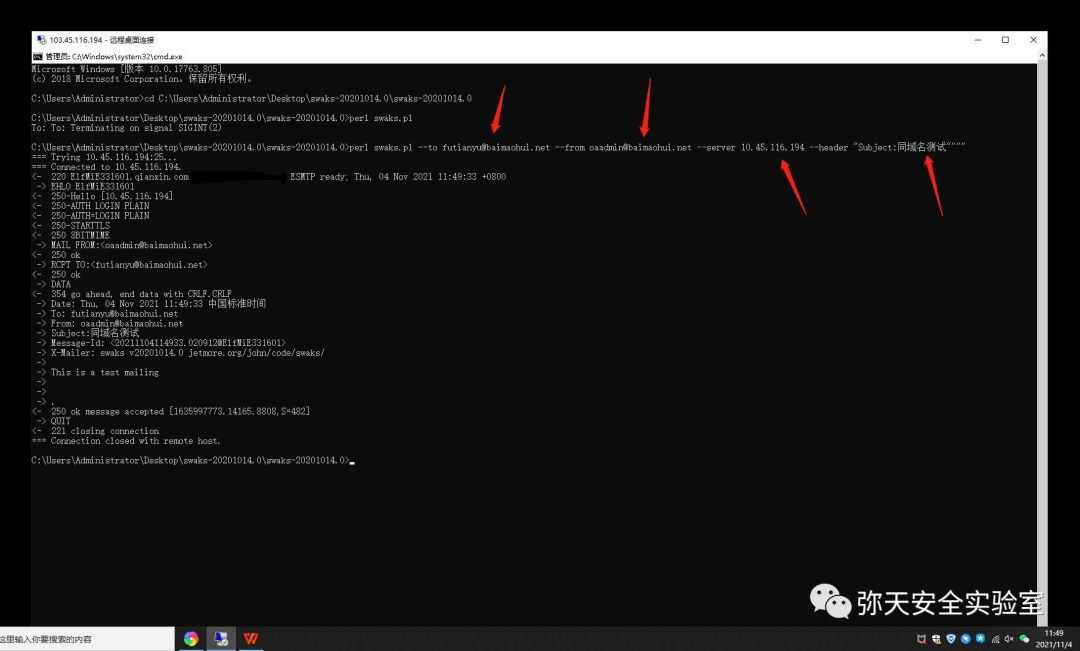

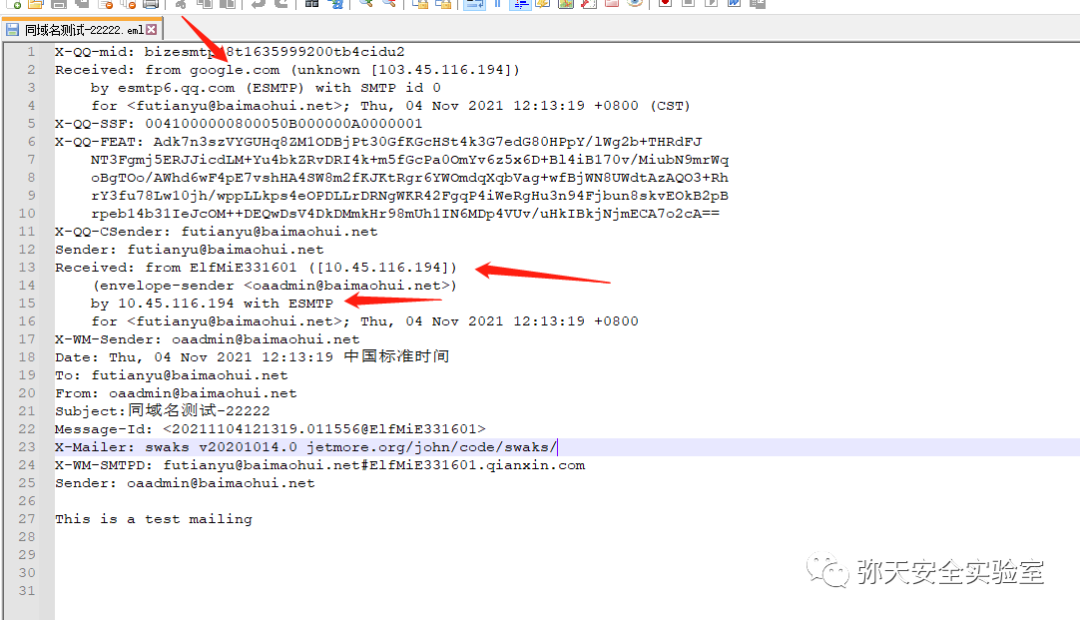

3.自己公司域名向自己公司域名發送,例如baimaohui.net向baimaohui.net發送郵件,需要連接自己修改過的服務器進行發送。

4.這樣是不是太明顯了?傻子才會上當呢。

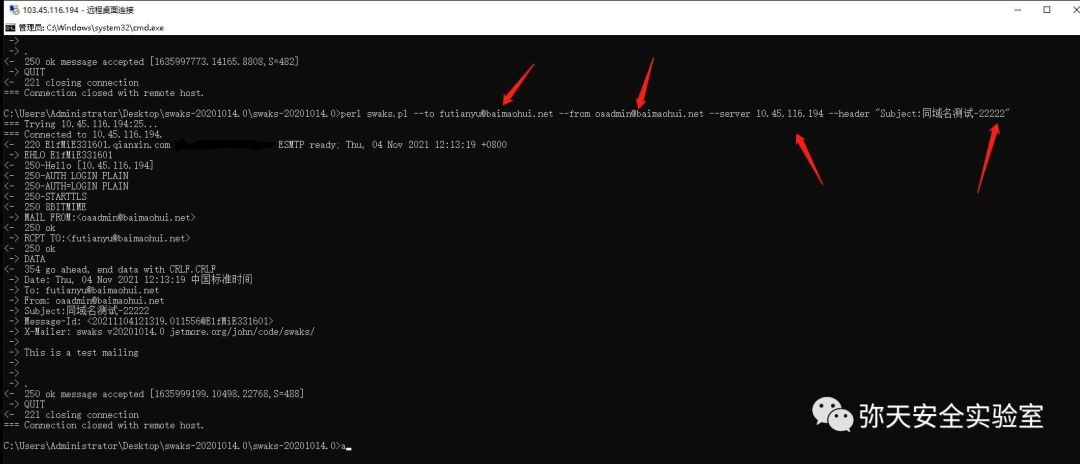

5.再次修改服務器的邏輯進行發送。

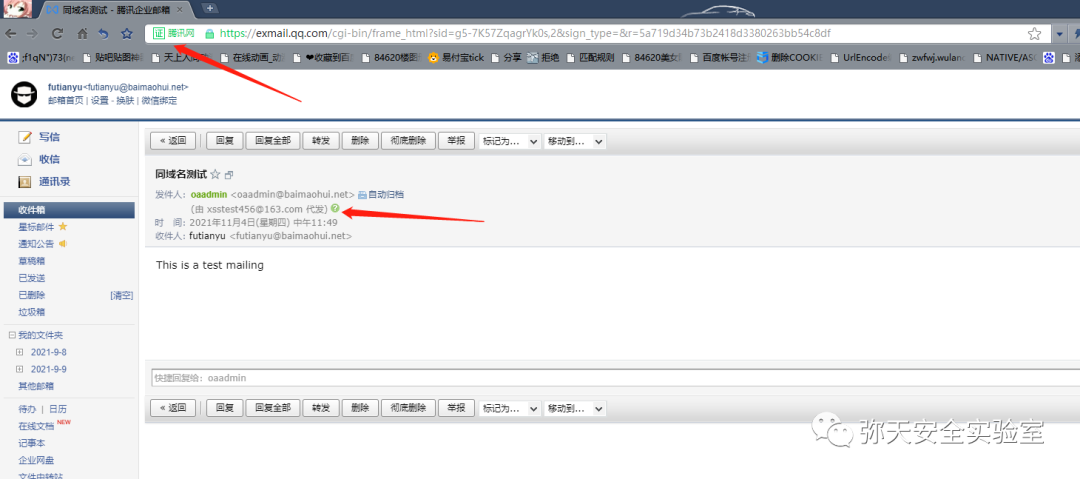

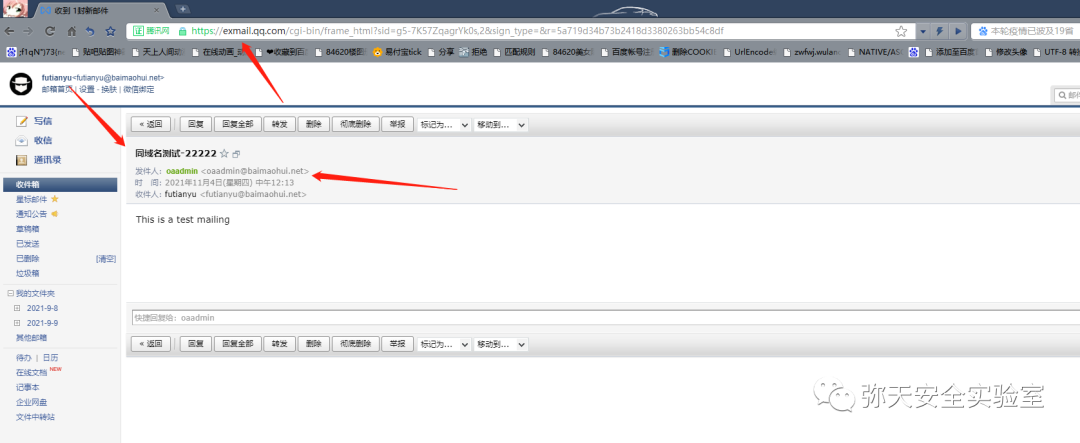

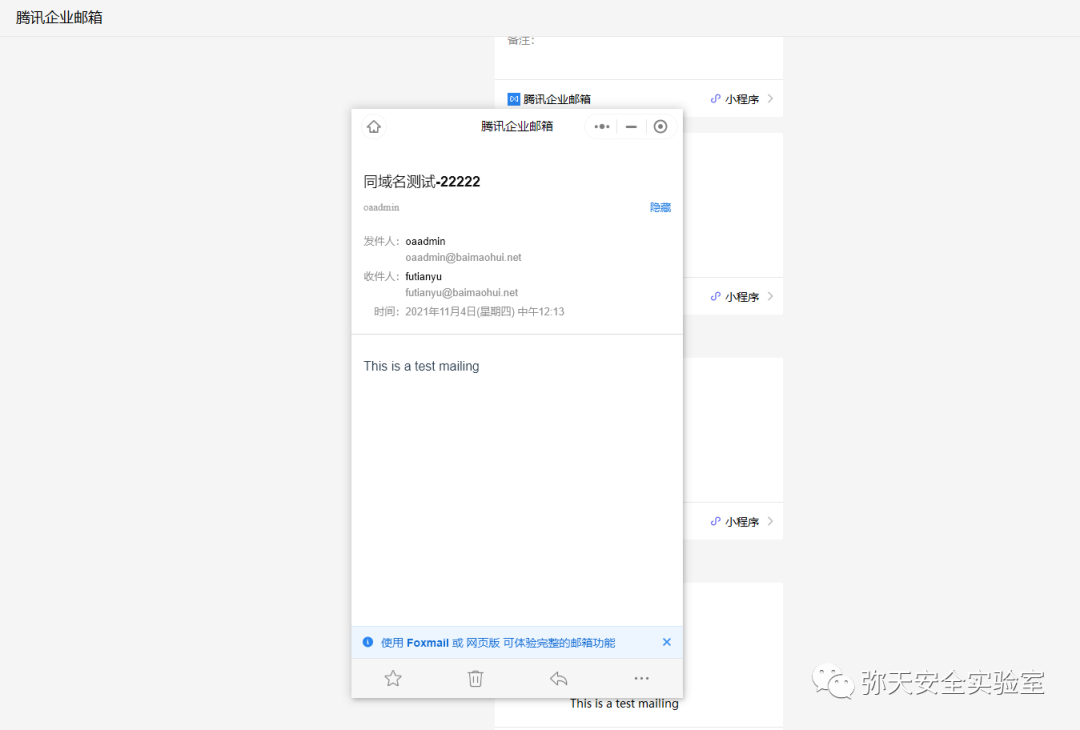

6.效果如下,這樣web端和微信端都看不出任何端倪。

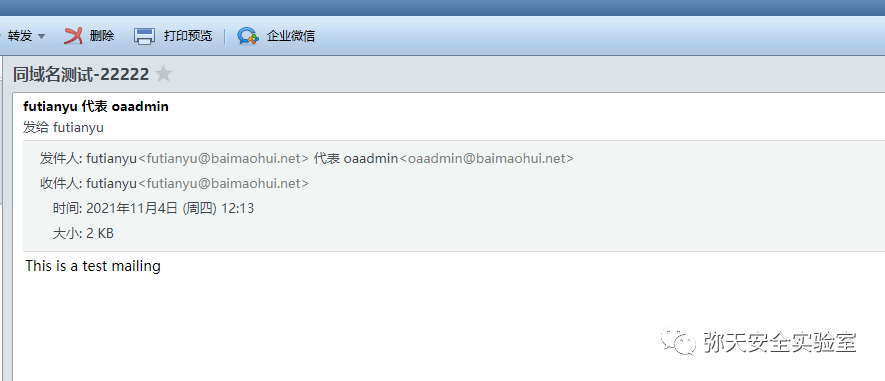

7.碰到這種情況下,如何去分辨呢?使用客戶端就可以發現端倪了。

8.我這總結一下如何去識別這種郵件:

(1).如果偽造公司本身域名進行代發的時候web端和微信端是不會顯示實際代發人的,只有客戶端會顯示。

(2).如果偽造公司之外的域名進行代發的時候web端,微信端和客戶端都會顯示實際代發人。

(3).騰訊企業郵箱的防護挺爛的。

(4).HVV的時候希望大家注意安全。

9.后期應該還有客戶端篇和DNS篇,DNS篇缺少環境實例,可能寫不出來。

10.文章主要講HVV期間碰到的時候怎么去分辨,因為安全法在,無法提供利用過程。

11.作者簡介:摸魚劃水的搞基滲透測試工程師

VSole

網絡安全專家