黑客聲稱|竊取了屬于沙特阿美公司的 1 TB 數據

使用綽號 ZeroX 上網的威脅行為者聲稱從沙特阿拉伯石油和天然氣巨頭那里竊取了 1 TB 的敏感數據,并在多個黑客論壇上出售。

這家石油巨頭的員工年收入超過 2000 億美元,威脅行為者以 500 萬美元的初始價格提供被盜數據。

Bleeping Computer 聯系了該公司,該公司確認了第三方承包商的數據泄露,但指出該事件對 Aramco 的運營沒有影響。沙特阿美還告訴 BleepingComputer,這不是勒索軟件安全漏洞。

“沙特阿美最近意識到間接發布了第三方承包商持有的有限數量的公司數據。” 沙特阿美發言人告訴 Bleeping Computer。“我們確認數據的發布對我們的運營沒有影響,公司繼續保持穩健的網絡安全態勢。”

ZeroX 聲稱已在 2020 年利用零日漏洞從沙特阿美的基礎設施中竊取數據。

賣家在多個黑客論壇上發布了多個廣告,還提供了對被盜信息樣本的訪問權限,包括藍圖和 PII。

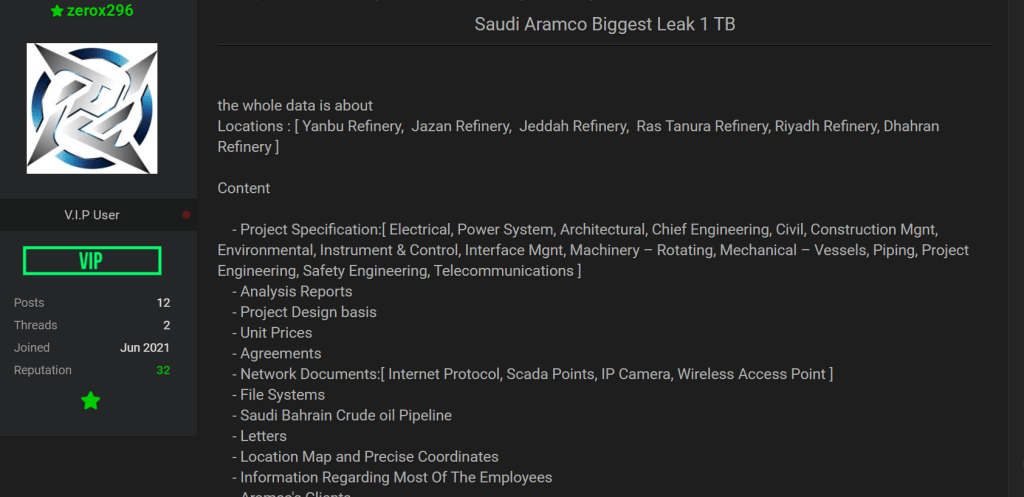

在威脅行為者竊取并可供出售的信息列表下方:

– 項目規范:[電氣、電力系統、建筑、總工程、土木、建筑管理、環境、儀器與控制、界面管理、機械 – 旋轉、機械 – 船舶、管道、項目工程、安全工程、電信]

– 分析報告

– 項目設計基礎

– 單價

– 協議

– 網絡文件:[互聯網協議、Scada 點、IP 攝像頭、無線接入點]

– 文件系統

– 沙特巴林原油管道

– 信件

– 位置圖和精確坐標

– 有關大部分地區的信息員工

– 沙特阿美的客戶

– 發票

– 合同

– 關于 14254 名員工的完整信息:[姓名、照片、護照、電子郵件、電話號碼、Iqama 號碼、職位、家庭信息、身份證號碼、證書、沙特阿美身份證等..]

威脅行為者還在 Tor 網絡上設置了一個泄漏站點,報告在公開談判開始前大約 28 天倒計時。

ZeroX 還提供 1 GB 的樣本,價格為 2,000 美元,可以用 Monero (XMR) 虛擬貨幣支付。

這不是這家石油巨頭遭受的第一次攻擊,2012 年沙特阿美遭受了一次重大網絡攻擊,據稱民族國家行為者使用Shamoon 雨刷器摧毀了該公司的 30,000 多臺計算機。