【安全風險通告】Oracle Weblogic Server遠程代碼執行漏洞安全風險通告

風險通告

Oracle WebLogic產品中存在安全漏洞,漏洞編號CVE-2021-2394,受此漏洞影響的版本包括10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0, 14.1.1.0.0,未經身份驗證的攻擊者可以通過IIOP、T3網絡訪問WebLogic Server利用此漏洞,成功利用此漏洞的攻擊者可以接管當前Oracle WebLogic Server。鑒于危害較大,建議用戶及時安裝更新Oracle官方于2021年七月份發布的修復補丁。

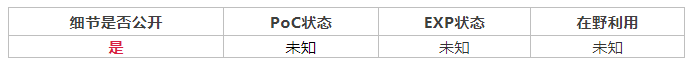

當前漏洞狀態

漏洞描述

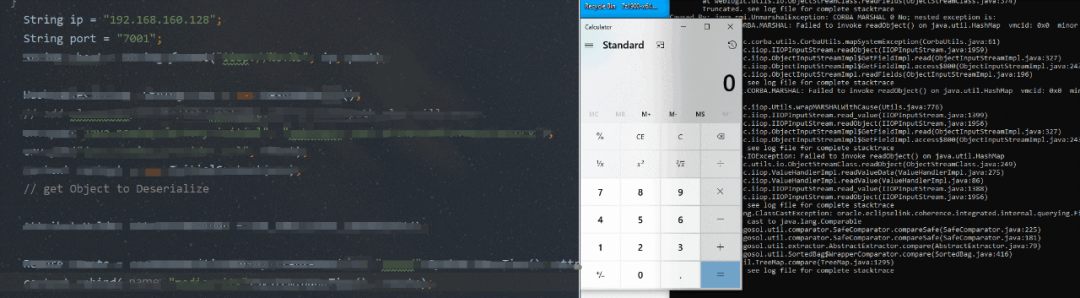

Oracle WebLogic Server 遠程代碼執行漏洞(CVE-2021-2394),為歷史漏洞未完全修復導致,影響10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0, 14.1.1.0.0版本。

漏洞復現如下:

風險等級

奇安信 CERT風險評級為:高危

風險等級:藍色(一般事件)

影響范圍

Oracle Weblogic Server :

10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0, 14.1.1.0.0

處置建議

請參考以下鏈接盡快修復:

https://www.oracle.com/security-alerts/cpujul2021.html

Oracle WebLogic Server升級方案

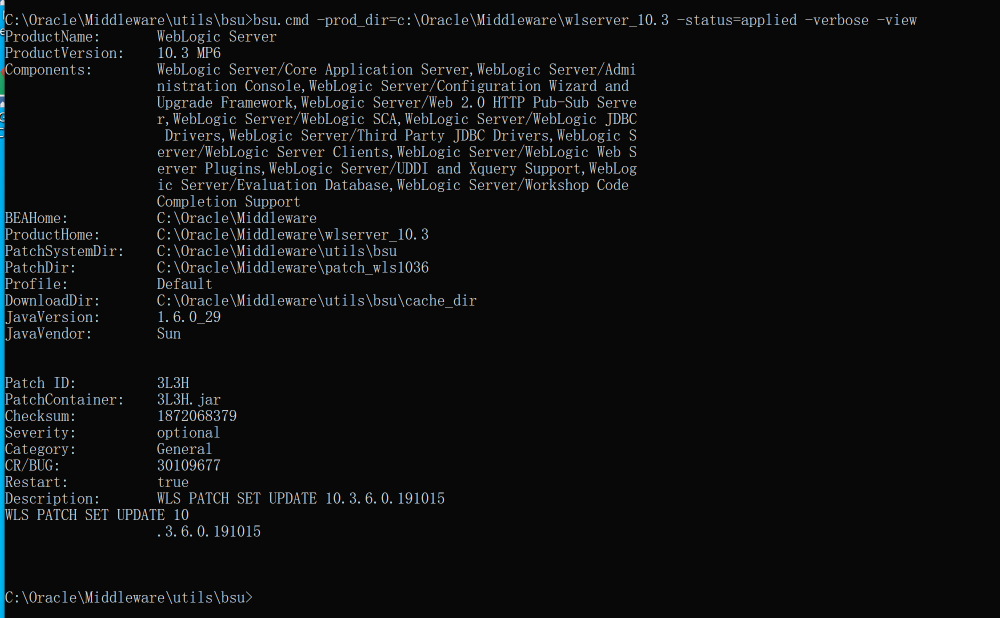

1.Oracle WebLogic Server 11g:

bsu.cmd -install -patch_download_dir=C:\Oracle\Middleware\utils\bsu\cache_dir -patchlist=3L3H -prod_dir=C:\Oracle\Middleware\wlserver_10.3

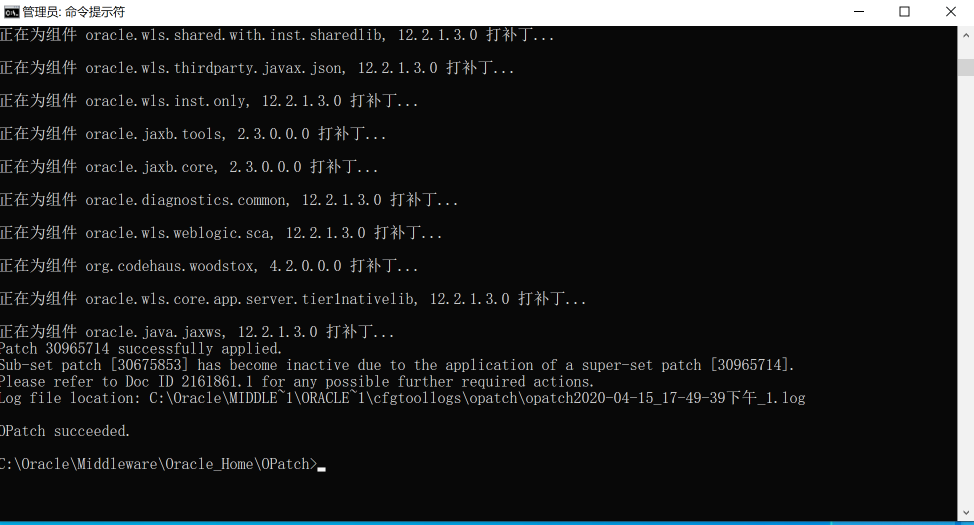

出現以上提示代表補丁安裝成功。

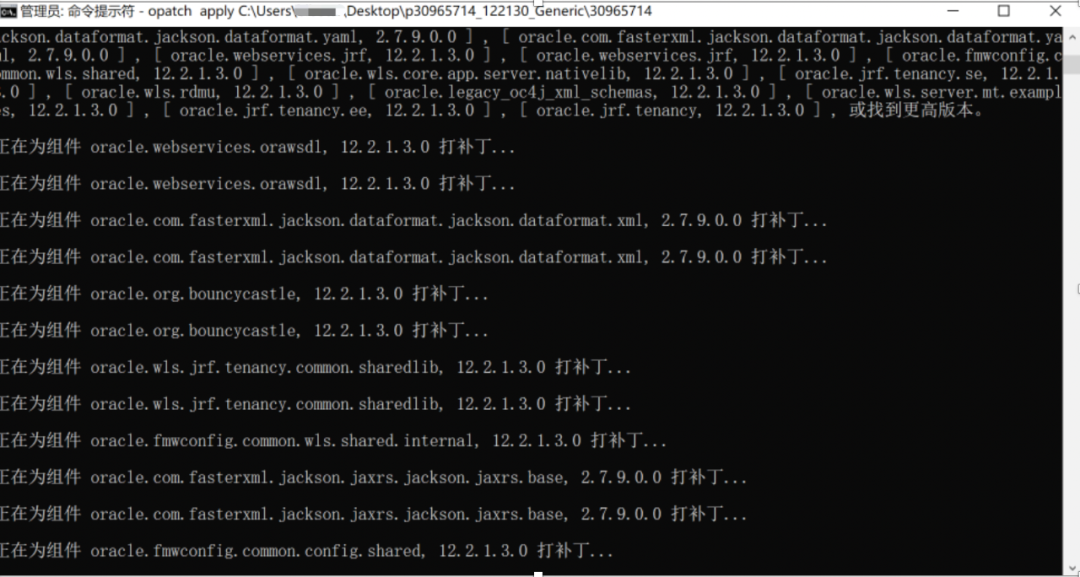

2.Oracle WebLogic Server 12c:

使用opatch apply 安裝補丁

C:\Oracle\Middleware\Oracle_Home\OPatch>opatch apply 本機補丁地址

注:補丁編號按照請自行更改為新補丁編號。

若非必須開啟,請禁用T3和IIOP協議。

禁用T3 IIOP協議具體操作步驟如下:

1.禁用T3:

進入WebLogic控制臺,在base_domain的配置頁面中,進入“安全”選項卡頁面,點擊“篩選器”,進入連接篩選器配置。

在連接篩選器中輸入:WebLogic.security.net.ConnectionFilterImpl,參考以下寫法,在連接篩選器規則中配置符合企業實際情況的規則:

127.0.0.1 * * allow t3 t3s

本機IP * * allow t3 t3s

允許訪問的IP * * allow t3 t3s

* * * deny t3 t3s

連接篩選器規則格式如下:target localAddress localPort action protocols,其中:

target 指定一個或多個要篩選的服務器。

localAddress 可定義服務器的主機地址。(如果指定為一個星號 (*),則返回的匹配結果將是所有本地 IP 地址。)

localPort 定義服務器正在監聽的端口。(如果指定了星號,則匹配返回的結果將是服務器上所有可用的端口)。

action 指定要執行的操作。(值必須為“allow”或“deny”。)

protocols 是要進行匹配的協議名列表。(必須指定下列其中一個協議:http、https、t3、t3s、giop、giops、dcom 或 ftp。) 如果未定義協議,則所有協議都將與一個規則匹配。

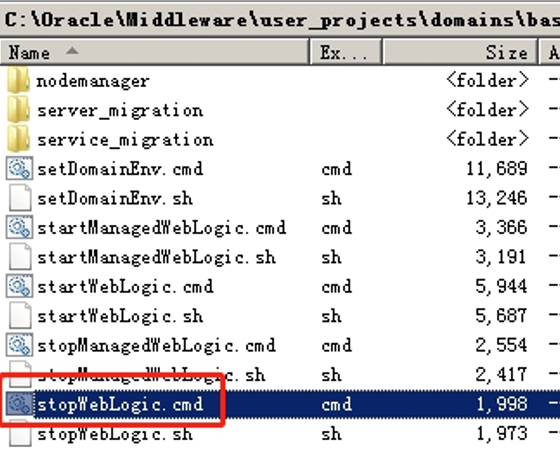

保存后若規則未生效,建議重新啟動WebLogic服務(重啟WebLogic服務會導致業務中斷,建議相關人員評估風險后,再進行操作)。以Windows環境為例,重啟服務的步驟如下:

進入域所在目錄下的bin目錄,在Windows系統中運行stopWebLogic.cmd文件終止WebLogic服務,Linux系統中則運行stopWebLogic.sh文件。

待終止腳本執行完成后,再運行startWebLogic.cmd或startWebLogic.sh文件啟動WebLogic,即可完成WebLogic服務重啟。

2.禁用IIOP:

用戶可通過關閉IIOP協議阻斷針對利用IIOP協議漏洞的攻擊,操作如下:

在WebLogic控制臺中,選擇“服務”->”AdminServer”->”協議”,取消“啟用IIOP”的勾選。并重啟WebLogic項目,使配置生效。