漏洞復現 | Nagios Log Server 跨站腳本漏洞

VSole2021-07-23 18:13:43

0x01 漏洞描述

Nagios Log Server是美國Nagios公司的一套集中式日志管理、監控和分析軟件。

360漏洞云監測到Nagios Log Server存在跨站腳本漏洞:

- CVE-2021-35478

- CVE-2021-35479

這些漏洞源于當惡意JavaScript或HTML代碼做為網頁應用的輸入存儲在后臺系統時,后續在動態生成的網頁中使用這些代碼時沒有采用正確的HTML編碼。攻擊者可利用漏洞執行惡意JavaScript代碼實現諸如竊取cookies或重定向用戶等攻擊。

0x02 危害等級

中危:4.6

0x03 漏洞復現

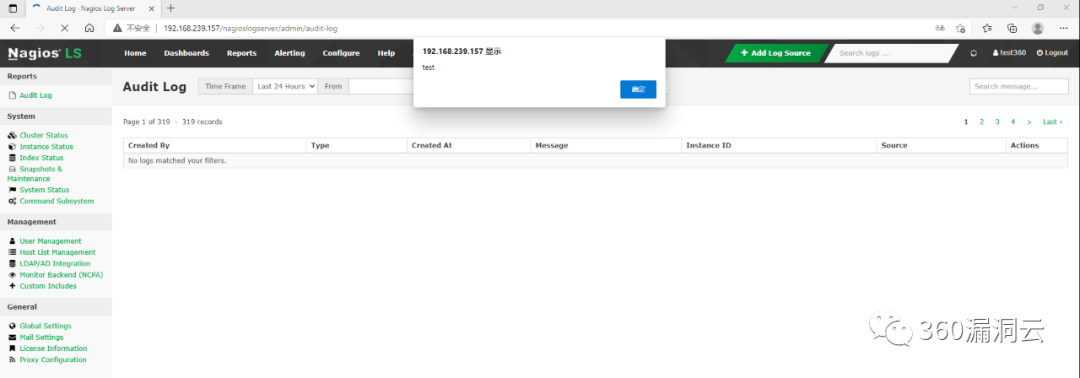

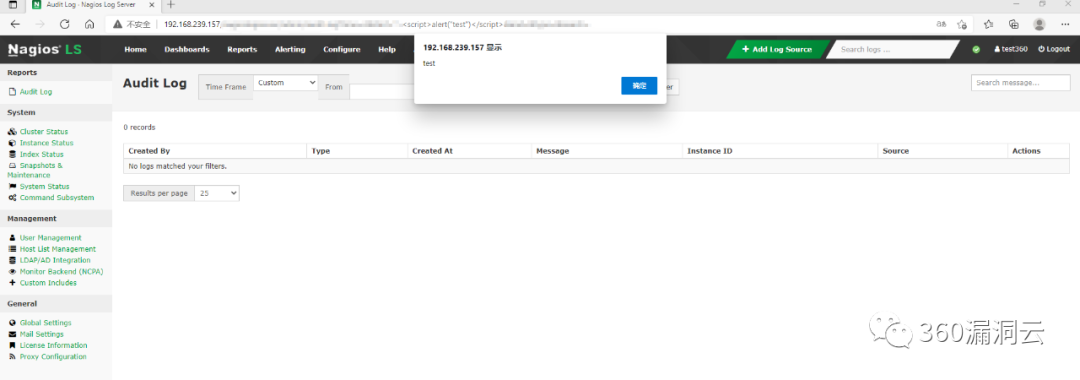

360漏洞云已成功復現上述漏洞,演示如下:

存儲型跨站腳本漏洞復現

反射型跨站腳本漏洞復現

完整POC代碼已在360漏洞云情報平臺發布,360漏洞云情報平臺用戶可通過平臺下載進行安全自檢。

0x04 影響版本

Nagios Log Server 2.1.8

0x05 修復版本

Nagios Log Server 2.1.9

0x06 修復建議

廠商已發布升級修復漏洞,用戶請盡快更新至安全版本。

0x07 獲取本情報的更多詳情

建議您訂閱360漏洞云-漏洞情報服務,獲取更多漏洞情報詳情以及處置建議,讓您的企業遠離漏洞威脅。

電話:010-52447660

郵箱:loudongyun@#

網址:https://loudongyun.#

360漏洞云介紹

360安全大腦漏洞云以技術為驅動,以安全專家為核心,圍繞漏洞生態體系打造集漏洞監測、漏洞收集、漏洞挖掘、漏洞存儲、漏洞管理、專家響應、漏洞情報預警、安全服務定制化于一體的漏洞安全一站式服務,幫助客戶防患于未然,在降低資產風險的同時,大幅提升客戶對漏洞感知、預警、分析等響應能力,為國家、政企客戶、用戶搶占風險預警處置先機,提升網絡安全主動防護能力。

VSole

網絡安全專家