安恒:從防火墻、蜜罐到無所不在的迷網欺騙防御

網絡安全防御

伴隨著云計算、大數據、5G、人工智能、物聯網等技術的到來,以傳統防火墻為代表的企業網絡安全“老三樣”的被動防護邊界已逐漸模糊,防護對象也從服務器、商用PC以及網絡邊緣設備向云計算、大數據、個人手機和物聯網泛終端等多方面轉變。

各行各業都在進行著數字化轉型,尤其是在疫情環境下,這些變化給企業、社會的發展帶來了便利,但隨之而來的是新的安全風險。如勒索病毒的爆發、數據泄漏事件的層出不窮,基礎設施的大量遭受攻擊等。

企業傳統里的種種安全防御手段,往往大費周章、勞師動眾,黑客卻只是略施小計,只需利用某一個不起眼的漏洞就能大舉入侵,木桶原理,防不勝防。

關上門窗、安裝監控攝像頭和把貴重物品放在保險箱里,傳統依靠城堡周圍護城河的邊界防護已經一去不復返了。究其本源,網絡攻防不對稱是當前網絡安全面臨的核心問題之一;另一方面,在現實網絡環境中,我們常看到身為攻擊者的黑客,使用釣魚郵件、釣魚短信、釣魚網站的伎倆,甚至以假冒名義的方式,透過各式各樣的社交工程手法,目的就是為了誤導使用者,利用人性弱點,欺騙使用者上當,將其引入他們設下的局。

然而,這樣的“騙術”只有攻擊者可以利用嗎?防守方當然也可以這么做。

欺騙防御技術(Deception Technology)則是防守方為改變這種不對稱格局而引入的一種嶄新的網絡安全防護思路,其核心思想是通過干擾攻擊者的認知以促使其采取有利于防守方的行動,從而記錄攻擊者的活動與方法、增加其實施攻擊的代價、降低其攻擊成功的概率。

蜜罐是欺騙技術的一種形式

其實欺騙防御在戰爭史上并不少見,中國古代有草船借箭,古希臘有特洛伊木馬,孫子兵法曾說“欺騙是一切戰爭的基礎”!

網絡安全研究人員從1990年就開始使用蜜罐(Honeypot),其目的是收集互聯網上大量的僵尸/木馬、蠕蟲等惡意程序,它們不是為攻擊威脅檢測而創建的。2011年以后,隨著高危軟件漏洞的減少和網絡運營商大規模封鎖高危端口(如TCP 135/445),蠕蟲生存環境急劇惡化,致使蠕蟲趨冷,蜜罐技術研究也隨之趨緩。

其后,隨著APT高級持續性威脅出現,傳統安全防護機制無法很好地應對此類攻擊威脅,安全研究人員再次將目光轉向網絡欺騙技術,網絡欺騙思想開始成熟,網絡欺騙技術再次成為安全人員關注的焦點。

在網絡攻擊中,攻擊一般需要依據網絡偵查獲取的信息來決定下一步動作,網絡欺騙正是利用這一特點,通過干擾攻擊者的認知以促使攻擊者采取有利于防御方的行動。與傳統安全技術相比,網絡欺騙不是著眼于攻擊特征,而是攻擊者本身,因此可以扭轉攻擊者與防御者之間攻防不對稱的局面。

網絡欺騙技術利用“攻擊者需要依賴探測到的信息來決定下一步動作”這一特點,通過構造一系列虛假信息誤導攻擊者的判斷,使攻擊者做出錯誤的動作。

除了蜜罐技術外,網絡欺騙還包括對真實資源進行偽裝(如主動監聽響應空閑IP地址和端口),這是一種積極主動的防御策略;網絡欺騙技術既可以單獨使用,也可以部署于業務系統之上,還可與已有的網絡防御機制(如防火墻、WAF、IDS、IPS 等)聯動,提高系統識別威脅和應急響應的能力;

欺騙防御不是御敵于國門之外,而是采用主動誘捕技術,誘敵深入,請君入甕!在企業內網中布下天羅地網,所有對于蜜罐/蜜餌的觸碰都屬于非正常行為,因此可以第一時間精確發現攻擊行為,大大降低現有安全設備的誤報率,而且可以通過蜜罐中的監測發現未知的攻擊行為。防守方還可以對攻擊者進行溯源和反制,達到一定的震懾效果。

MITRE Shield框架下的欺騙防御技術

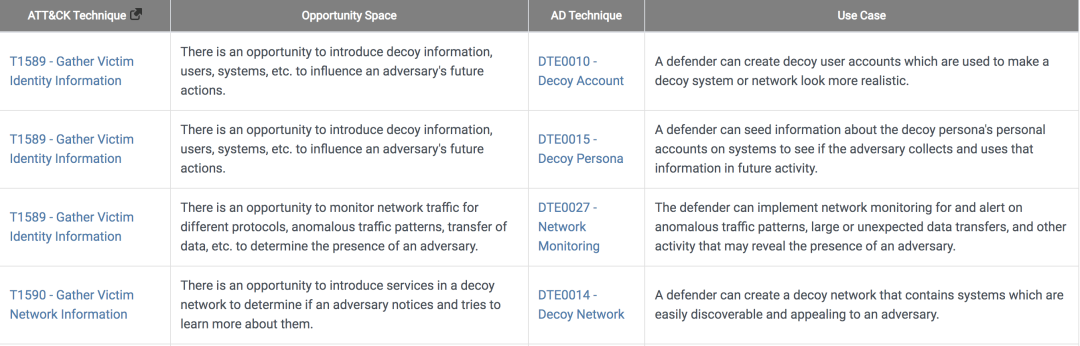

MITRE ATT&CK是一個對攻擊者行為進行分類的框架,并在整個網絡安全行業中得到廣泛使用。

近期MITRE 發布了主動防御知識庫Shield,MITRE Shield團隊采用與MITRE ATT&CK類似的方法來介紹主動防御概念。

MITRE Shield是一個防御知識庫,包含可用于主動防御用途的各種技術。由于MITRE ATT&CK攻擊模型知識庫被各大廠商廣泛用于檢驗現有安全能力的不足,以補充缺失的安全能力,MITRE將Shield知識庫與MITRE ATT&CK模型形成映射關系,通過對標ATT&CK模型的TTPs(技術、戰術和過程)來描述各種防御技術,能夠加速安全廠商安全能力的建設過程。

值得注意的是,這些防御技術是基于紅藍對抗演習和實際運維經驗提煉出來的,有較強的現實意義。

MITRE認為,欺騙防御是現代安全體系中與對手抗衡的必備條件。他們在 Shield 模型中把欺騙防御放在了首位。MITRE Shield 包括了引導、收集、控制、檢測、破壞、促進、合法化、測試8大戰術和36種技術,其中欺騙防御在技術中占了接近一半。在這36項技術手法中,我們發現有多個與誘餌(Decoy)有關,包括誘餌帳號、誘餌文檔、誘餌帳戶密碼、誘餌多樣性、誘餌網路,以及誘餌角色、誘餌過程與誘餌系統等,不僅如此,從戰略階段的初期來看,就是要將敵人引導至特定路徑或特定方向,收集對手的工具、戰術、活動與相關威脅情報,之后再進行一連串的防護應對動作。顯然,引導與誘餌是主動式防御的主軸和當中的一大重點。

因此,某種意義上可以認為:主動防御的核心是欺騙防御。Shield從總體上對“欺騙技術”做了詳細的介紹,其中很多特性也往往是安全廠商蜜罐所缺乏的,一切皆可成為誘餌(honey everything),如誘餌憑證、誘餌進程等,對Shield欺騙技術的系統了解和認識有利于提升蜜罐或其它欺騙設備的威脅捕獲能力。

下一代欺騙防御技術的展望

作為下一代欺騙防御技術的領先者,安恒明鑒-迷網欺騙防御平臺(下簡稱迷網)率先根據MITRE shiled知識庫,對相關欺騙防御技術進行了映射和全面實踐。

迷網平臺主要功能包括:

威脅監測

創新開發各類面包屑和誘餌、流量重定向/黑洞,在攻擊鏈路上進行全方位立體化欺騙布防(系統層、網絡層、應用層、數據層);布下天羅地網,可第一時間感知威脅并將攻擊者吸引到蜜網/罐中進行有效誘捕;

攻擊捕獲

基于驅動級監控技術捕獲攻擊交互行為、投放文件,多維度檢測與分析攻擊動作、解析流量包,還原攻擊過程;

智能分析

自動化網絡探測和欺騙層組件部署管理,全面分析攻擊者TTPs行為,動態沙箱檢測惡意代碼,可視化展示攻擊路徑;

溯源取證

結合威脅情報庫進行云端情報分析,識別攻擊者指紋特征并取證,甚至進行攻擊反制。

同時,迷網針對勒索軟件和數據泄露等熱點安全事件的可以提供早期的實時檢測能力!

當今的迷網分布式欺騙技術將欺騙的重點從孤立的蜜罐轉移到了企業真實網絡中的端點PC、服務器和真實設備上布下天羅地網般的各種蜜餌和面包屑。這樣的分布式欺騙系統可以在整個網絡生產環境中全空間、全鏈路覆蓋并收集信息,提供以前無法想象的攻擊面可視化效果,并可以在攻擊灘頭處高效地檢測出網絡攻擊威脅。

我們認為下一代欺騙防御技術將會更加智能,自動化和機器學習將支持快速部署和非接觸式欺騙內容自動刷新,可保持欺騙防御層組件的真實性和新鮮度(高保真和高保鮮)。

智能欺騙系統可以針對企業網絡原始環境主動推薦各類自定義服務器和數據欺騙組件。欺騙防御將和企業業務系統如影隨形,企業每上線一個新業務,都將第一時間自動生成相對應的欺騙防御孿生環境。

我們基于多年的欺騙防御實踐經驗,提出下一代迷網欺騙防御全生命周期技術體系:

事前階段

將針對客戶現有網絡資產進行自動化探測,結合中心平臺的欺騙策略庫,進行智能化、融入式欺騙防御層組件部署;

事中階段

根據實際攻擊者的常見攻擊策略和實際攻擊路徑,進行欺騙層資源的動態編排;可實現”千人千罐”,全動態投食!讓攻擊者深陷迷網內部,不能自拔;

事后階段

根據迷網蜜罐中收集到的新的攻擊者和攻擊手法等威脅情報,自動更新欺騙部署策略庫,有效積累未知攻擊防御策略!

目前,迷網欺騙防御產品與方案已在政府、金融、通信運營商、電力、能源、智能制造等多個行業獲得廣泛認可,無所不在的迷網下一代欺騙防御系統將重新定義網絡安全主動防御!