Gartner:關于零信任網絡訪問最佳實踐的五個建議

近日,國際權威咨詢機構Gartner發布了名為《零信任網絡訪問(ZTNA)最佳實踐》研究報告。報告指出,市場對零信任網絡訪問(ZTNA)興趣濃厚,2021年前四個月的用戶咨詢ZTNA數量(僅只最終甲方用戶,不含廠商)對比去年同期增長127%。Gartner發現,當前零信任網絡訪問(ZTNA)最常見的使用場景就是替代已有傳統VPN的使用。Gartner與已經實施部署ZTNA的企業用戶訪談交流,并對ZTNA的部署與實施向安全與風險管理負責人提出了一些建議。

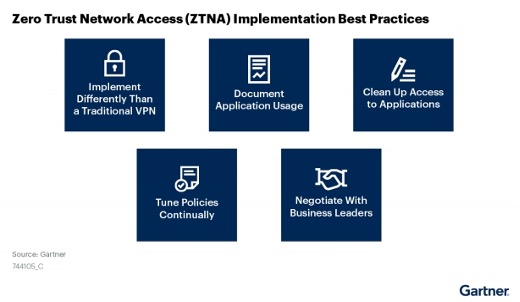

近年來,零信任獲得了國內外的廣泛認可,例如美國國防部、標準化機構NIST都在積極推動零信任的落地與標準化,國內工信部也將“零信任安全”列入需要著力突破的網絡安全關鍵技術,國內多項零信任標準項目也在積極推進中。但是,零信任之路仍然充滿挑戰。盡管零信任能夠帶來很多好處,但真正開始實施時,很多企業還是缺乏落地經驗。Gartner通過調研分析,總結出成功實施零信任網絡訪問(ZTNA)項目的五個建議。奇安信身份安全實驗室結合自身實踐經驗,在這里給大家做一些簡單解讀。

實施零信任網絡訪問(ZTNA)最佳實踐

01 盡早規劃企業業務需求

Gartner建議企業組織在實施零信任之前,盡快開始分析與記錄企業應用等服務的使用情況。例如,利用ZTNA供應商提供的“應用發現”工具,分析企業內各部門的業務需求,可以詢問各部門領導以了解每個部門所需的訪問權限。運用類似方法,得出一個標準化的配置方式,能夠加快落地實施的進程。 其實,零信任的落地實施情況很大程度地依賴于企業的業務現狀、安全現狀、團隊現狀等方面的因素。所以,建議用系統工程思維落地零信任,運用“規劃先行,分步建設”的思路開展零信任建設工作。例如,應該首先梳理零信任的適用場景,并且根據業務需求設置建設工作的優先級。 梳理場景是為找到零信任建設的切入點,同時幫助強化架構視野,避免后期建設時忽略整體架構的可擴展性。

02 獲得企業高管與領導者的支持

獲得企業高管與各部門領導者的支持也是實施零信任項目的重要前提,也符合“規劃先行,分步建設”的思路。 新建任何基礎設施、開展全新業務,首先都應明確愿景。通過拉齊企業業務和IT目標達成零信任戰略愿景,分析現狀來明確與零信任最終目標的差距,并通過任務拆解形成建設路線圖,按照路線圖,逐一進行構建和運行。 簡單來說,在建設零信任項目時,明確愿景就是讓企業CIO級別的負責人明確零信任的價值,將零信任納入企業的安全戰略,需要結合企業的業務戰略和IT戰略來對齊。若高管和其他領導者有異議,應該與其溝通以了解他們擔心的問題,并解決問題消除他們的疑慮。

零信任項目建設思路

03 零信任不是“升級版”VPN

VPN存在的目的是為了遠程網絡的連通,讓處在外網的員工也能連接內網訪問所需資源。在VPN設計之初并未考慮很多安全因素,以至于遠程接入成為了很多企業安全體系的短板。在很多公開報道中,大家也能看到VPN相關的安全事件層出不窮,很多企業也已經意識到了傳統VPN的局限性,希望采用零信任訪問的相關產品替換現有VPN產品。 據Gartner調研發現,一些企業在最初部署零信任網絡訪問(ZTNA)時采用了與配置傳統VPN相似的方式,為所有用戶授予了相同的權限訪問所有應用。然而,這樣僅僅是將ZTNA當作了VPN的“升級”版,并未認識到零信任的真正益處。 零信任實際上是將安全措施從網絡轉移到具體的人員、設備和業務資產;在網絡邊界之上疊加基于身份的邏輯邊界;其本質是基于身份的、細粒度的動態訪問控制機制。 所以,應該首先對用戶身份進行識別分析,基于分析評估結果對用戶進行適當分組并且配置適宜的訪問權限。例如,合作的供應商不能夠訪問或者獲取企業的敏感數據。 換言之,零信任是在企業已有的安全體系上疊加一層基于身份的細粒度的訪問控制體系,這樣就構建了一套動態的虛擬的身份安全邊界。復雜的網絡訪問控制規則轉移到統一的基于身份的訪問控制策略,有利于安全運維和運營效率的提高,也能更好的滿足企業數據與隱私方面的監管和合規需求。

04 梳理并更新企業應用訪問權限

在邊界模糊化趨勢下,安全挑戰變得空前嚴峻,在各類安全事件的事后統計與深入調查分析,我們不難發現這些事件發生主要和身份、權限、業務三個維度的漏洞息息相關。而權限漏洞主要體現在缺乏細粒度的權限管控、缺乏動態的訪問控制機制。這兩點是導致權限濫用、攻擊者能肆意橫向移動的根本原因。 所以,企業應該借實施零信任項目的機會,重新梳理并更新應用與數據等服務的訪問權限。例如,清理不再有業務往來關系的第三方(供應商)的訪問權限、取消離職員工的訪問權限、以及為角色發生變化的員工更新訪問權限等。

05 不斷調整訪問策略以適應不斷變化的業務需求

根據Gartner的調研,許多有零信任落地實施經驗的企業反饋說,他們發現“一勞永逸”的訪問策略是不現實的,應該隨著企業業務需求的發展變化不斷地調整訪問策略。如果企業因業務拓展需要部署新的應用程序,那么實施團隊相應的就需要添加新的訪問策略。 新添加的與已存在的訪問策略不是一成不變的,除了根據應用升級、業務需求調整更新以外,也應該根據用戶身份、終端環境、訪問上下文等方面動態地調整。實施團隊應該意識到訪問策略的更新與調整是一個持續的工作,這樣才能滿足和適應企業的發展。 以上就是對于Gartner為企業成功實施落地零信任遠程訪問(ZTNA)總結的五點建議的一些簡單解讀,是在實施零信任項目時一些關于具體建設工作的建議,也是零信任早期采用者總結的一些經驗教訓。 總之,零信任的落地建設需要通過工程體系進行管理和推動,規劃先行,分步建設。將零信任能力和架構與目標運行環境進行聚合,將安全能力內生到各業務場景,為企業的數字化轉型保駕護航。 本文編譯:奇安信身份安全實驗室 牛苗苗 參考文章:

Gartner《零信任網絡訪問(ZTNA)最佳實踐》研究報告,http://dwz.date/fdpz