科學研究工作人員運用GPU指紋識別技術追性跟蹤在線用戶

VSole2022-02-01 15:21:54

這個漏洞之所以有效,是因為每塊硅片在制造時都有自己的變化和獨特的特征,就像每個人都有一個獨特的指紋一樣。即使在確切的處理器型號中,硅料的差異也使每個產品與眾不同,這就是為什么你不能將每一枚處理器超頻到相同的頻率,所謂芯片“體質”存在差異的原因。

如果有人能精確地探索GPU的差異,并利用這些差異通過這些特征來識別在線用戶,會發生什么?這正是創建DrawnApart的研究人員所想到的。使用WebGL,他們運行了一個GPU工作負載,在16個數據收集處識別了超過176個測量值。這是在GLSL(OpenGL著色語言)中使用頂點操作完成的,工作負載被阻止在處理單元的網絡上隨機分布。

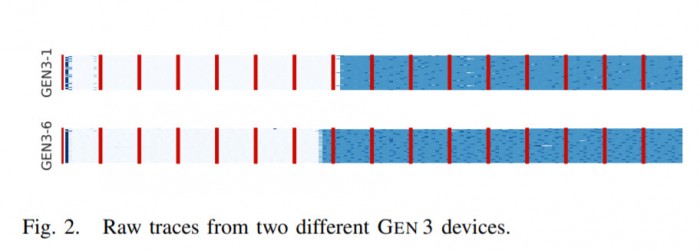

DrawnApart可以測量和記錄完成頂點渲染的時間,記錄渲染的確切路線,處理停滯功能,以及更多。這使得該框架能夠發出獨特的數據組合,變成GPU的指紋,可以在線利用。在下面的圖中你可以看到兩個GPU(相同型號)的數據跟蹤記錄,從中可以顯示出變化。

WebGL API的創造者Khronos Group已經成立了一個工作小組來處理這種情況,并防止API泄露過多的信息來在線追蹤用戶。如果你想了解更多關于這項技術的信息,你可以在ArXiv上閱讀更多細節:

https://arxiv.org/pdf/2201.09956.pdf

VSole

網絡安全專家