STRRAT木馬又伺機發起攻擊

由于運輸和接收貨物是大多數航運企業的日常工作,攻擊者經常將偽造有關的運輸標題作為釣魚電子郵件的誘餌,例如虛假發票、運輸事宜的更改或與虛擬購買相關的通知,以誘使收件人打開惡意附件和無意中下載惡意軟件。

FortiGuard實驗室最近發現了一封這樣的郵件,該電子郵件隨后被發現包含 STRRAT 惡意軟件的變體作為附件。

本文將詳細分析網絡釣魚郵件及其惡意負載。

檢查網絡釣魚郵件

STRRAT是一個多功能的遠程訪問木馬,至少可以追溯到 2020 年年中。不同尋常的是,它是基于 Java 的,通常通過網絡釣魚電子郵件發送給受害者。

2021年5月,微軟的安全情報團隊發現了新型惡意軟件攻擊,通過包含惡意的 PDF 附件進行大規模傳播。這些 PDF 附件中包含了名為 StrRAT,這是一個可遠程訪問的木馬程序,可用于竊取密碼和用戶憑證。除了竊取憑證甚至控制系統之外,微軟研究人員還發現,這種惡意軟件可以將自己偽裝成偽造的勒索軟件。

關于該惡意軟件的推文中,微軟表示:

“一旦系統被感染,StrRAT 就會連接 C2 服務器。1.5版明顯比以前的版本更加模糊和模塊化,但后門功能大多保持不變:收集瀏覽器密碼,運行遠程命令和PowerShell,記錄鍵盤輸入等”。

與大多數網絡釣魚攻擊一樣,以前的 STRAAT 活動使用了附加到電子郵件的中間釋放器(例如惡意 Excel 宏),在打開時下載最終有效負載。本示例不使用這種策略,而是將最后的有效載荷直接附加到釣魚電子郵件中。

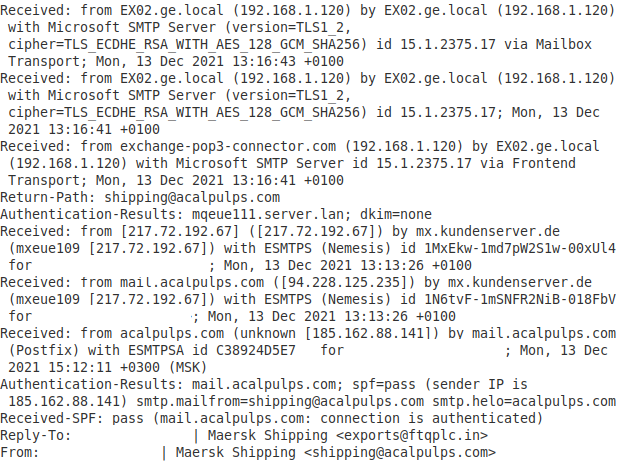

欺騙性電子郵件發件人和主題

如圖 1 所示,這個樣本顯然不是來自馬士基航運公司,攻擊者顯然不希望接收者看得太仔細。通過進一步挖掘電子郵件標題,電子郵件的來源的完整線索變得很明顯:。

電子郵件標頭

在離開發件人的本地基礎設施后,消息最終會通過“acalpulps[.]com”,然后傳遞給最終收件人。該域名是在 2021 年 8 月才注冊的,因此該域名有些可疑。此外,“Reply-To”地址中使用的域“ftqplc[.]in”最近也被注冊(2021 年 10 月),因此也非常可疑。

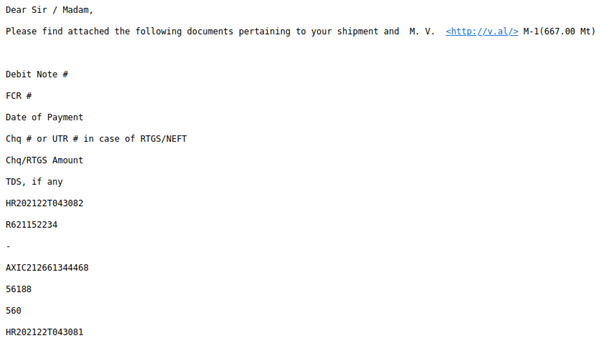

電子郵件正文鼓勵收件人打開有關預定裝運的附件。

電子郵件正文

截至發文,信函正文中包含的域“v[.]al”尚未解析。

電子郵件附件

直接附加到示例電子郵件的是一個 PNG 圖像和兩個 Zip 文件。“maersk.png”只是一個圖像文件,如上圖所示。然而,兩個 Zip 文件“SHIPMENTDOCUMENTSINV-PLIST01256_BL PDF[.]zip”和“SHIPMENT_DOCUMENTS_INV-PLIST01256_BL PDF (2)[.]zip”包含STRRAT 的嵌入副本。

檢查 STRRAT 附件

“SHIPMENT_DOCUMENTS_INV-PLIST01256_BL PDF[.]zip”和“SHIPMENT_DOCUMENTS_INV-PLIST01256_BL PDF (2)[.]zip”是相同的文件,這從它們各自的 SHA256 哈希值可以看出。

“SHIPMENT_DOCUMENTS_INV-PLIST01256_BL PDF[.]zip”的 SHA256 哈希

“SHIPMENT_DOCUMENTS_INV-PLIST01256_BL PDF (2)[.]zip”的 SHA256 哈希

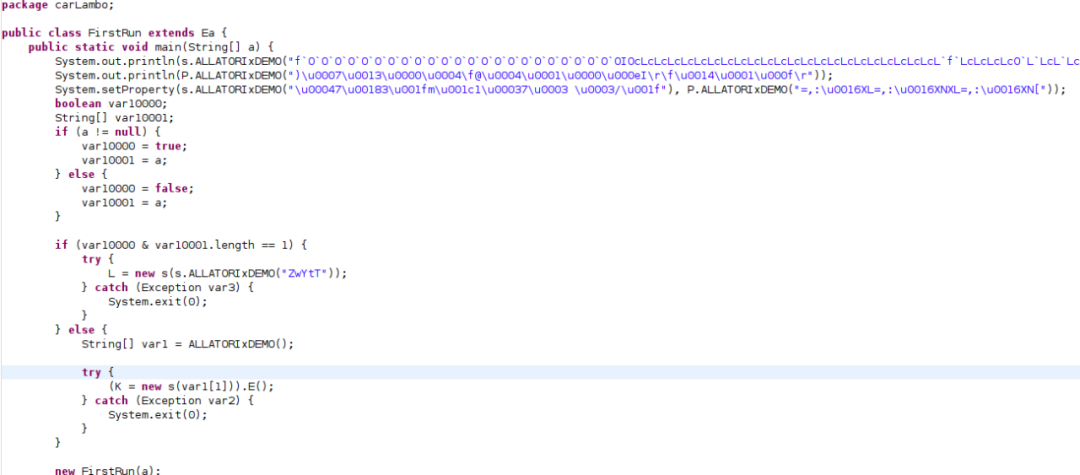

解壓縮這些文件會顯示文件“SHIPMENT_DOCUMENTS_INV-PLIST01256_BL PDF[.]jar”。但是,在 Jar Explorer 中打開文件后,一些事情會立即顯現出來。

Jar Explorer 中“SHIPMENT_DOCUMENTS_INV-PLIST01256_BL PDF[.]jar”的初始視圖

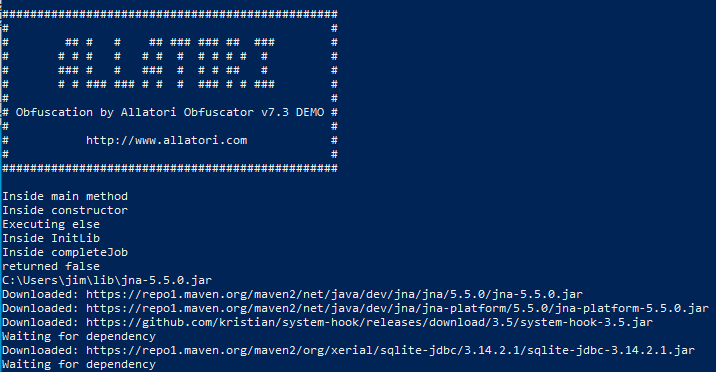

首先,大量的 Java 類文件是這個包的一部分。其次,“FirstRun”類字符串似乎被打亂或編碼。附加有“ALLATORIxDEMO”的行表示存在 Allatori Java 混淆處理程序。

這可以通過嘗試執行 jar 文件來驗證。

嘗試執行“SHIPMENT_DOCUMENTS_INV-PLIST01256_BL PDF[.]jar”時顯示的閃屏

使用Allatori確認這一點有助于分析過程,因為有開源工具可以回滾它并揭示jar文件中的實際內容。Java Deobfuscator 對Allatori工作得特別好,并成功地恢復了原始字符串內容,如下所示。

“FirstRun” 類的相同視圖現在已反混淆

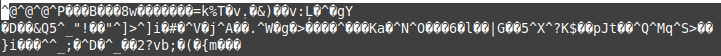

與STRRAT 中的類文件獨立編碼的是配置文件(config.txt)。在第一個視圖中,它是 base 64 編碼的,如下圖所示。

Base 64 編碼的“config.txt”

不幸的是,當解碼時,文件仍然被加碼處理了。

“解碼”配置文件

通過搜索“config.txt”的代碼,我們可以看到配置文件是使用 AES 加密的,并且使用了“strigoi” hXXp://jbfrost[.]live/strigoi/server/?hwid=1&lid=m&ht=5的密碼。現在可以解密配置文件了。

解密的配置文件

上圖中的最后一項特別令人感興趣,因為該示例出現在 Log4Shell 事件中。Khonsari 是利用該特定漏洞的勒索軟件變種的名稱。然而,在這里,這個詞起到了軟件密鑰的作用,沒有證據表明這兩個惡意軟件之間有任何聯系。

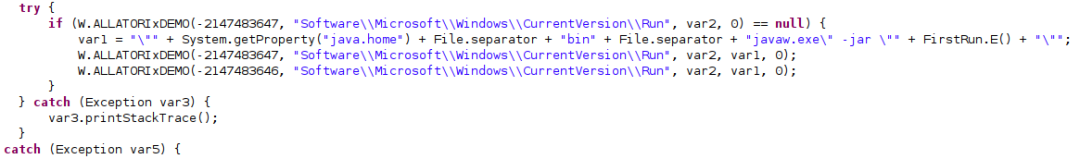

大多數惡意軟件都需要在重啟和會話期間保持持久性,這樣它們才能完成已經設置的任務。STRRAT通過將自身復制到一個新目錄中,然后將條目添加到Windows注冊表中以在系統啟動時運行來實現這一點。

修改注冊表的代碼

修改后的注冊表

STRRAT 在啟動時查詢主機以確定其架構和防病毒功能,它還查詢正在運行的進程、本地存儲和網絡能力。

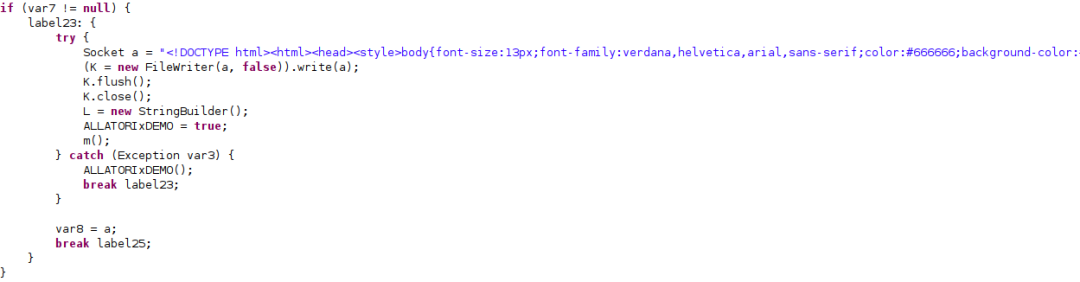

就功能而言,STRRAT可以記錄攻擊鍵并維護一個基于html的日志來存儲感興趣的項目。

創建鍵盤日志文件的代碼

準備好發送的鍵盤日志文件

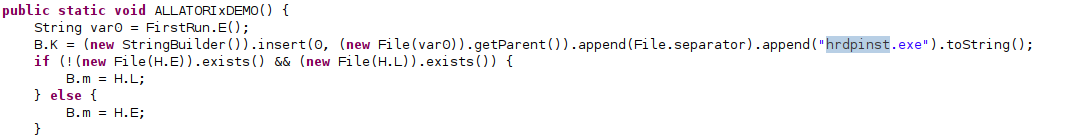

STRRAT還可以通過刪除遠程訪問工具HRDP來促進對受感染系統的遠程控制。

HRDP

其他功能包括從 Chrome、Firefox 和 Microsoft Edge 等瀏覽器和 Outlook、Thunderbird 和 Foxmail 等電子郵件客戶端提取密碼。

STRRAT 中最奇怪的模塊之一是它的偽勒索軟件功能。

偽勒索軟件模塊

代碼循環瀏覽用戶主目錄中的文件,并為它們附加一個“.crimson”的文件擴展名。沒有對文件進行加密,這使得它只適合作為誘餌,或者作為對不太精明的用戶的恐嚇策略。在代碼中未找到贖金記錄模板。

在網絡方面,我們看到STRRAT希望在啟動時擴展和下拉幾個Java依賴項。

Java 依賴項

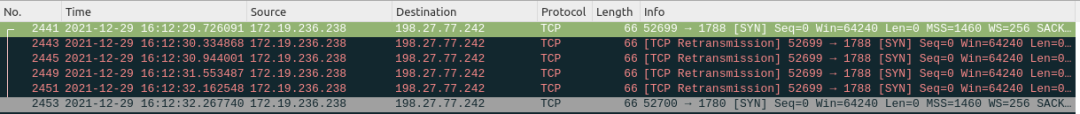

如上圖所示,此示例將 IP 地址 198[.]27.77.242 用于 C2(命令和控制)。檢查 Wireshark 中的流量顯示 STRRAT 異常嘈雜。這可能是由于 C2 通道在調查時處于離線狀態。為了獲得進一步的指令,該示例嘗試以1秒(在某些情況下甚至更多)的時間間隔通過端口1780和1788進行通信。

Wireshark 中嘗試的 C2 通信

上圖還顯示了一個包含域“jbfrost[.]live”的 URL,這似乎是惡意軟件 C2 基礎設施的一部分,但似乎沒有被使用(至少目前沒有),該域當前未解析。