如何解決攻防對抗中的遠程接入風險?

近年來,數字化轉型和疫情防控的剛需催生了遠程辦公新常態,遠程接入場景下業務系統暴露面不斷擴大,而攻擊方式更加專業和系統化,我們不得不重新審視遠程接入安全,將安全建設思路從“安全功能”向常態化“攻防對抗”轉變。

一常態化攻防對抗下, 現有遠程接入方式有哪些不足?

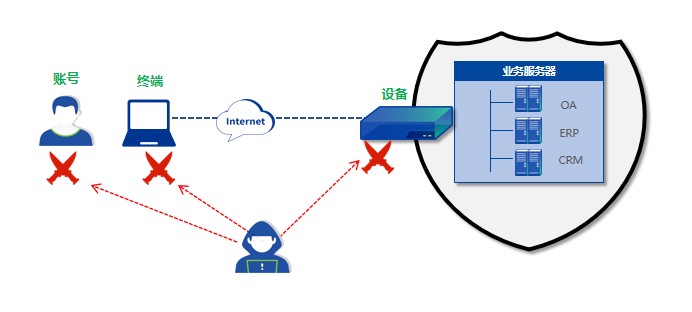

如果打通網絡,將業務系統直接發布到互聯網,安全風險極高,若通過防火墻等設備進行源IP地址接入限制,運維難度極大,因此,大部分單位采用VPN/SDP代理訪問方式,雖提高了業務系統的接入安全性,但在常態化的攻防對抗下,安全效果仍存在很多不足:

1. 不法分子冒用身份接入內網。普通VPN/SDP通常僅支持雙因素認證,無法識別和阻斷不法分子利用合法賬號進行異常登錄的行為,如非常用地點登錄、賬號在新終端登錄等異常情形。

2. 終端威脅易擴散至內網。接入終端多種多樣,尤其是BYOD終端難以保障其安全性,若終端失陷便可以隨意借助普通VPN/SDP接入通道,對內網進行攻擊,難防護、難溯源。

3. 設備易成為攻擊對象。VPN/SDP屬于邊界入口產品,本身會暴露在互聯網,任何人均可以訪問,容易成為惡意攻擊對象。

4. 不法分子突破邊界入侵內網。傳統VPN/SDP產品對終端到設備的流量會進行SSL加密,但不具備安全檢測能力,邊界被入侵后很難發現異常行為,導致不法分子突破邊界后,在內網肆意破壞或竊取數據。

因此,作為關鍵邊界入口產品,VPN/SDP需要具備常態化攻防對抗的能力。

二攻防實戰中,“零信任”安全如何構筑防線?

針對實戰攻防常見場景,深信服提出了安全接入的“3+4”安全防護思路并應用在零信任SDP產品上。“3+4”安全防護思路即:三道防線和四大閉環能力。用戶在終端上登錄賬號,通過SDP設備訪問業務系統,在這個過程中,賬號、終端、SDP設備是三大主要攻擊對象。

基于賬號、終端、設備構建三道安全防線

- 確保賬號安全

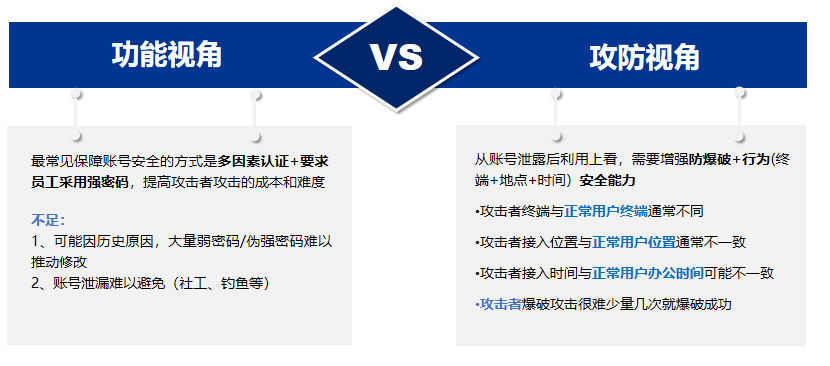

很多企業賬號設置為工號、手機號、姓名拼音等,并且經常多個系統采用相同的賬號,用戶經常會將密碼設置為生日、手機號等簡單的組合。攻擊者很容易通過猜解、社工、釣魚、撞庫等多種手段獲取賬號信息,并通過弱口令爆破等方式破解密碼。

假設“賬號泄露難以避免”,基于攻防視角,深信服零信任aTrust從“多因素認證+密碼安全防護+防爆破+行為安全(基于終端、地點、時間、訪問行為等)”多個方面來進行防護,確保用戶身份的合法性。

- 提升終端安全

員工接入終端多種多樣,尤其大量員工采用BYOD終端訪問業務系統,終端可能存在操作系統補丁未及時更新、未安裝殺毒軟件、未開啟系統防火墻、被釣魚掛馬等情形,導致終端成為業務訪問中較為薄弱的一環,一旦終端失陷,攻擊者很容易橫向遷移,攻擊內網業務系統。

假設“遠程辦公的終端已經失陷”,深信服零信任aTrust從攻防視角出發,從“基礎終端安全(準入/桌管/殺毒等)+進程安全+網絡隔離+終端數據防泄露”多個方面進行保護,提升在業務訪問過程中終端的安全性。

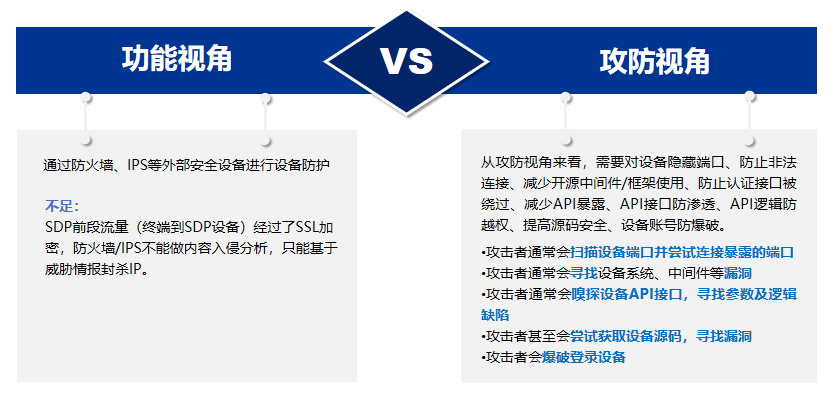

- 保障設備安全

業務系統被收縮到內網后,攻擊難度增加,因此零信任SDP設備本身就成為遠程接入場景被攻擊的主要目標。攻擊者通常針對設備對外暴露的業務端口、運維端口、中間件/框架漏洞、API接口、邏輯越權漏洞、認證繞過漏洞,甚至是對設備源碼分析等方式進行攻擊。

假設“攻防演練中設備一定會被攻擊”,基于攻防視角,深信服零信任aTrust從以下多個方面來提升,全方位保障設備安全。

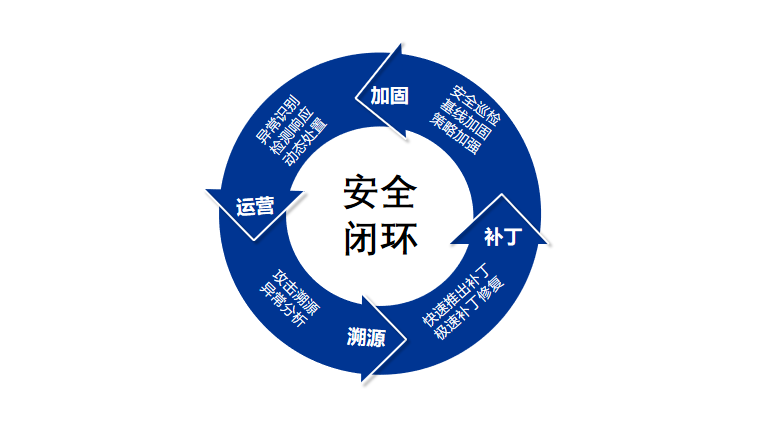

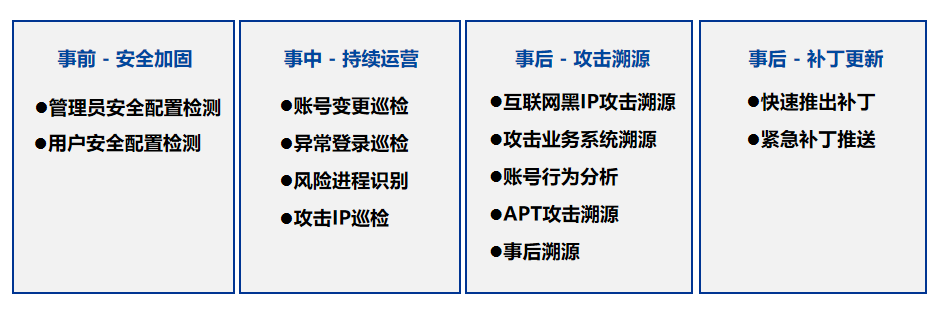

基于加固、運營、溯源、補丁更新構建四大閉環

除了加強接入過程的防護以外,深信服零信任aTrust還提供了“加固、運營、溯源和補丁更新”四大閉環能力,能夠針對攻擊鏈,在事前進行安全加固、在事中持續進行檢測響應、在事后進行溯源,并針對遇到的問題快速進行補丁修復,這樣才能真正做好有效防御,構建攻防對抗中的安全防護閉環。

年度網絡攻防實戰即將到來,守護好安全的最后一公里,是各政企事業單位及組織的防御之道。深信服助力企業網絡安全體系向零信任架構遷移,以更安全、體驗更好、適應性更強的遠程辦公網絡,增強企業在實戰中的攻防對抗能力。

目前,深信服零信任在金融、運營商、互聯網企業、教育、政府科研等各行各業落地實施,服務上千家客戶,其輕量級、易落地、高安全性的優勢受到越來越多的用戶認可。