徹底搞懂什么是XDR,看完這7個問題就夠了

安全人太不容易了,看個技術名稱就像是在讀繞口令,他們時常要從一堆王小寶、劉小寶、孔小寶、李小寶、張小寶中間,找到宋小寶。比如這次要聊的XDR,扎堆IPS、EPP、CWPP、NDR、EDR、MDR......之中,雖是后浪,但也算新秀里的“高富帥”,偏偏很多安全人都分不清XDR到底是啥,有何功效。所以,我們決定出個XDR掃盲系列,讓各位真正認識一下。

XDR

是誰,又為何而生

也許你很好奇:為什么突然就冒出來一個XDR?原因很復雜,也很簡單:

一個是傳統安全設備數據集成能力弱。企業雖然有了SIEM/SOC、SOAR等日志類數據分析平臺,或是IDS、IPS、WAF、防火墻、EDR等單點安全設備,但前者無法理解下游檢測設備告警,數據多而不準,安全誤報多;后者獲取的數據又有限,不同設備數據還無法緊密集成,最后變成了真實風險看不到,出現威脅防不了。

另一個是安全運營壓力太大。安全人員每天都會收到來自不同安全設備的上萬條威脅告警,而頭疼的是,絕大多數(90%以上)都并非真實威脅,所以安全人員不是身體在處理誤報的路上,就是精神在遭受誤報的折磨,壓力非常之大。

于是,XDR這個后浪(新的技術解決方案)就出現了。

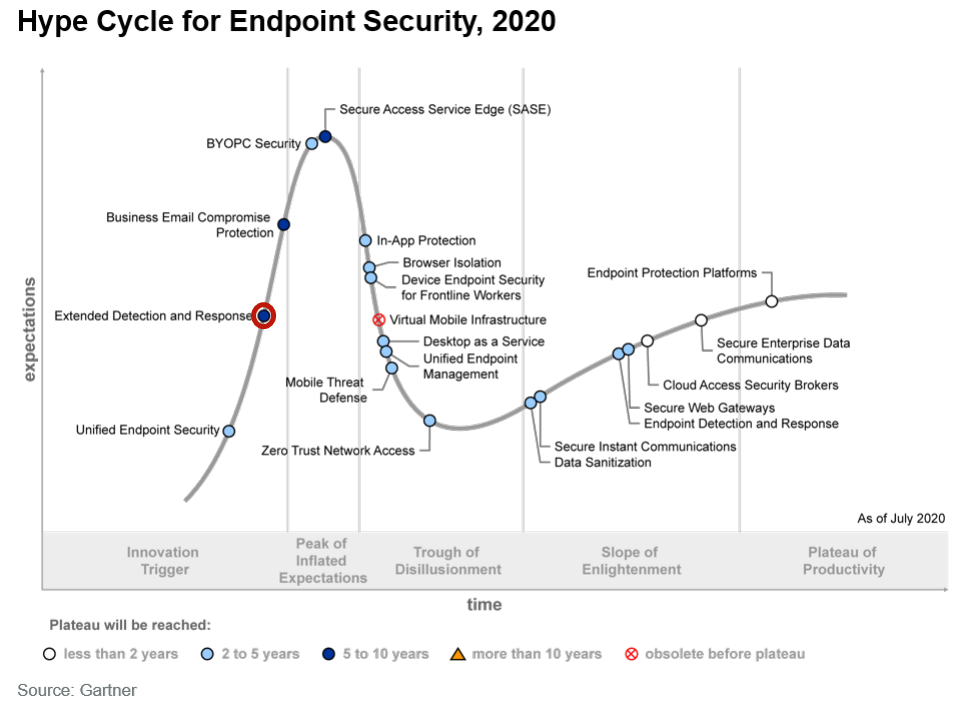

圖源自Gartner:2020終端安全技術成熟度曲線

XDR,全名Extended Detection and Response,為了與隔壁的EDR(終端檢測與響應-Endpoint Detection and Response)相區分,又便于記憶,所以就以“X”換“E”,縮成了XDR。Gartner將XDR定義為一個可集成、關聯來自多個安全防御、檢測與響應組件的數據與告警,并將其情景化的平臺。2020年,Gartner發布 《HypeCycle for Endpoint Security, 2020》,XDR首次被列入技術成熟度曲線,成為創新萌發期的新興技術。

緊接著,在一年后的2021年,Gartner又針對XDR技術發布了《Market Guide for Extended Detection and Response》,為安全風險管理者提供戰略上的指導。

表面看,Gartner這又是技術分析,又是戰略分析,實際的問題,其實是甲方企業苦安全現狀久矣。據Gartner的一項調查顯示,80%的企業安全領導人都在尋求安全廠商整合的解決方案。安全產品創新的接力棒,歷史性地交到了XDR的手上。

XDR

關鍵組件有哪些

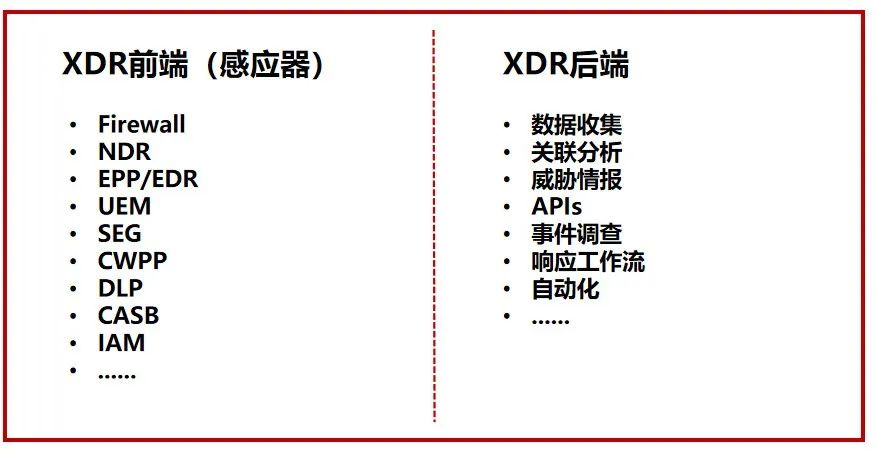

Gartner不僅告訴我們“XDR是誰”,還告訴了我們“XDR長啥樣”。可靠的XDR,其關鍵組件主要包括兩部分:前端組件與后端組件。

前端組件,由生成安全遙測數據的“觸角”(感應器)組成,這些觸角包括但不限于EDR(終端檢測與響應-Endpoint Detection and Response)、EPP(終端防護平臺-Endpoint Protection Platforms)、NDR(流量檢測與響應平臺-Network Detection and Response)、SSE(安全服務邊緣-Security Services Edge)、CWPP(云工作負載安全防護平臺-Cloud Workload Protection Platforms)、蜜罐、郵件安全。

而XDR的后端組件,則是吸收所有關鍵位置的遙測數據、日志、威脅上下文信息,之后再對所有的數據進行關聯、高級分析,從而完成威脅檢測、調查、工具編排、自動化響應等工作。

XDR

關鍵能力有哪些

組件好比XDR的骨架,通過緊密的集成與關聯,就具備了各種“走跑跳”的能力。而光有組件還不夠,XDR平臺需要具備關鍵的軟實力,才能“合格上崗”。這些能力包括:

- 針對XDR廠商生態體系內安全產品的標準化數據,進行集中管理;

- 能夠將安全數據和告警關聯成安全事件;

- 具備調整單個安全產品狀態,并將其用于事件響應或安全策略的事件集中響應能力;

除此之外,XDR還應該:

- 利用檢測技術,將來自多種產品的弱威脅信息整合展現為惡意活動的強證據;

- 需要具備自動化實現更快、更有效響應的能力;

- 底層數據湖基礎,可提供更大范圍、低成本數據存儲、分析與機器學習能力;

- 基于云的交付技術。

這里面,XDR平臺的核心要求,是能夠以通用的數據格式,對歷史及實時安全事件數據進行集中收集。安全事件數據必須具備可擴展且高性能的存儲方式,可用于隨時快速索引與搜索。

XDR

能為企業帶來哪些核心價值

如果企業安全團隊成功擁有了XDR這項全新的技術解決方案,整個企業將享受到:

更清晰全面的安全視野。換句話說,XDR從終端、網絡、服務器等不同安全層獲取數據,對整個安全環境進行360度無死角監控,分析師通過一個系統能看到不同安全層的威脅信息,如攻擊發生時間、攻擊路徑、攻擊入口、影響范圍,威脅起源等與威脅事件相關豐富的上下文背景信息。

更清晰全面的安全視野。換句話說,XDR從終端、網絡、服務器等不同安全層獲取數據,對整個安全環境進行360度無死角監控,分析師通過一個系統能看到不同安全層的威脅信息,如攻擊發生時間、攻擊路徑、攻擊入口、影響范圍,威脅起源等與威脅事件相關豐富的上下文背景信息。

告警優化。對于安全告警這個困擾絕大多數企業的問題,XDR通過數據分析與關聯能力,能夠基于MITRE ATT&CK框架對相關告警分組,達到優化告警且只顯示最重要告警的效果。

告警優化。對于安全告警這個困擾絕大多數企業的問題,XDR通過數據分析與關聯能力,能夠基于MITRE ATT&CK框架對相關告警分組,達到優化告警且只顯示最重要告警的效果。

安全運營自動化。XDR平臺自動化的價值,在于加快檢測與響應節奏,減少安全流程中的手動環節,讓安全團隊能處理大量安全數據,并以標準化方式執行復雜的安全流程。

安全運營自動化。XDR平臺自動化的價值,在于加快檢測與響應節奏,減少安全流程中的手動環節,讓安全團隊能處理大量安全數據,并以標準化方式執行復雜的安全流程。

運營效率提升。XDR提供整個環境不同層面的整體威脅視圖,而不只收集某個特定安全層數據。所以,它給到的是集中式的數據收集與響應,與整個安全環境及安全生態系統結合非常緊密。

運營效率提升。XDR提供整個環境不同層面的整體威脅視圖,而不只收集某個特定安全層數據。所以,它給到的是集中式的數據收集與響應,與整個安全環境及安全生態系統結合非常緊密。

檢測響應更及時。因為自帶“檢測與響應(Detection &Response)”使命,所以XDR有更高可見性、更準確告警、更自動化運營,終極目的是讓企業更快對威脅進行檢測與響應,發揮自身“DR”的價值。

檢測響應更及時。因為自帶“檢測與響應(Detection &Response)”使命,所以XDR有更高可見性、更準確告警、更自動化運營,終極目的是讓企業更快對威脅進行檢測與響應,發揮自身“DR”的價值。

XDR

江湖流派

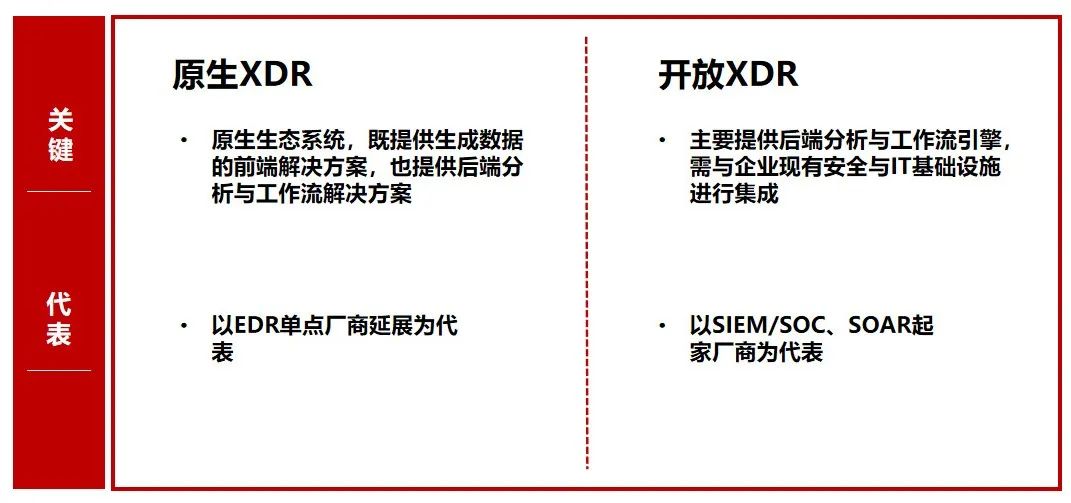

XDR目前仍處于一個早期的市場,各大廠商能力盤子、發展成熟度等等各不一樣。不過Gartner從實現方式出發,把XDR分為了兩大流派:原生XDR與開放XDR。

圖 | 微步在線

原生XDR,是一個原生的生態系統,既提供生成數據的前端解決方案,也提供后端分析與工作流的解決方案。它的關鍵,是作為前端傳感器的終端、云、網絡層數據源,及針對數據執行威脅檢測、調查與響應等后端能力,均為XDR廠商自身提供,安全產品間的關聯與集成更緊密絲滑,檢測響應效果更直接有效。原生XDR多起家于EDR廠商,該類型與Gartner定義能力更接近。

而開放XDR,主要提供后端分析與工作流引擎。它需與企業現有安全與IT基礎設施集成,關聯與分析相關數據,最后實現對自動化以及威脅檢測、調查、取證與響應流程的優化,提升安全事件的響應速度。面對復雜與脫節的安全產品堆棧,XDR充當了跨多產品的單一控制臺,做到安全事件的編排與自動化,避免跨多產品手動方式推進工作流。該類別以SIEM/SOC、SOAR起家的廠商為代表。

XDR

如何部署

把錢花出去不難,但面對背上的KPI,手里用習慣了的安全產品,肩上挑的安全擔子,花錢就很難而且很考驗勇氣了。

在部署XDR時,我們建議分階段部署,從單一觸點(如EDR)為起點,用XDR組件逐漸替換已有單點工具。從理論上來說,相比原本零散的工具疊加,XDR方式的組件集成,實現的效果是1+1>2的。也就是說,可靠的XDR產品長期價值遠超于企業自主最佳單品工具組合所能實現的效果。

另外,在規劃部署XDR時也需考慮一些小的細節。比如,收集多少日志及遙測數據,存儲多久,從而確定XDR平臺所需的存儲空間及將數據發送到XDR數據收集代理所需的跨LAN、WAN和云連接的帶寬等。XDR也需要足夠時間確定數據流行為基線,準確檢測安全異常,如果基線時間縮短,會出現大量誤報以及錯誤研判的安全事件。

XDR

哪些企業適合

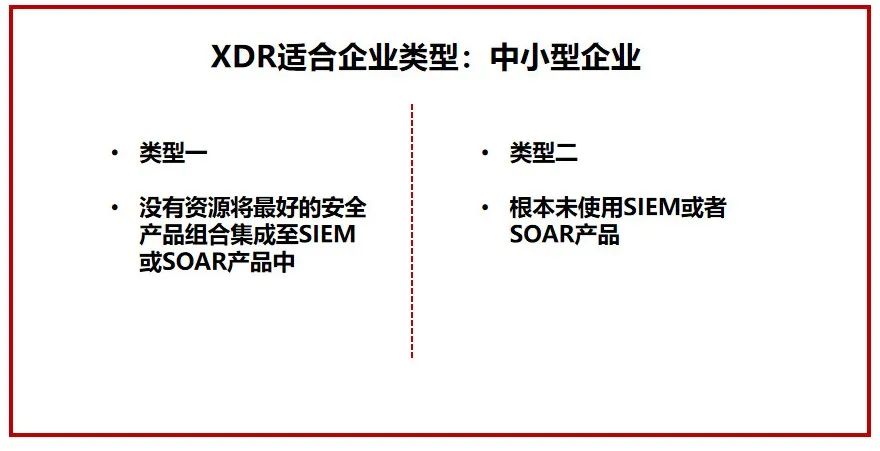

雖然目前未出現關于XDR交付的最佳實踐,但根據Gartner定義及XDR的實現效果與必備能力,XDR產品更適合沒有資源(員工或能力)將最好的安全產品組合集成至SIEM/SOC、SOAR產品中,或者根本未使用SIEM/SOC、SOAR產品的中小型企業。

圖 | 微步在線

不過,這也并不是說XDR對大型企業就沒有價值,相反大型企業中基于更加規模化、自動化、完整的安全運營,XDR發揮的價值會更大,只是大型企業在部署XDR時,由于自身擁有的大量分布式安全控制和運營技術,部署路徑相對難度會更大一些。

XDR是進化,但不是革命。可靠的XDR不僅來自某個供應商的多個單點解決方案,它還能用更有效、可替代的工作方式取代一些現有安全操作工具,解決安全事件響應、安全運營能力與效率的問題。

說完了什么樣的平臺是XDR,我們下回準備聊聊哪些其實不是XDR,歡迎鎖定,以防錯過。

說完了什么樣的平臺是XDR,我們下回準備聊聊哪些其實不是XDR,歡迎鎖定,以防錯過。

免責聲明:《2020終端安全技術成熟度曲線》圖形由 Gartner, Inc. 作為大型研究文檔的一部分發布,應在整個文檔的上下文中進行評估。Gartner 文檔可根據要求從 [https://www.gartner.com/doc/3987589] 獲得。

Gartner 不認可其研究出版物中描述的任何供應商、產品或服務,也不建議技術用戶僅選擇具有最高評級或其他名稱的供應商。Gartner 研究出版物包含 Gartner 研究機構的意見,不應被解釋為事實陳述。Gartner 不承擔與本研究相關的所有明示或暗示的保證,包括任何適銷性或適用于特定目的的保證。

· END ·