微軟云服務爆容器逃逸漏洞,攻擊者可接管Linux集群

微軟旗下應用程序托管平臺Service Fabric爆出容器逃逸漏洞“FabricScape”,攻擊者可以提權控制主機節點,乃至接管平臺Linux集群;

微軟花了近5個月時間修復漏洞,目前已將修復程序推送至自動更新通道,未開啟該平臺自動更新功能的用戶需盡快更新。

安全內參6月30日消息,微軟修復了旗下 應用程序托管平臺Service Fabric(SF)的 容器逃逸漏洞“FabricScape”。 利用此漏洞,惡意黑客可以提升至root權限,奪取主機節點控制權,進而危及整個SF Linux集群。

微軟公布的數據顯示,Service Fabric是一套關鍵業務應用程序托管平臺,目前 托管的應用總數已超百萬。

該平臺還支持多種微軟產品,包括但不限于Azure SQL Database、Azure Cosmos DB、Microsoft Intune、Azure Event Hubs、Azure IoT Hub、Dynamics 365、Skype for Business Cortana、Microsoft Power BI及其他多項核心Azure服務。

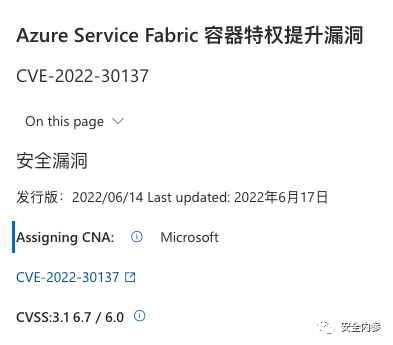

這個漏洞編號為 CVE-2022-30137,由Palo Alto Networks公司的Unit 42團伙發現,并于今年1月30日報告給微軟的。

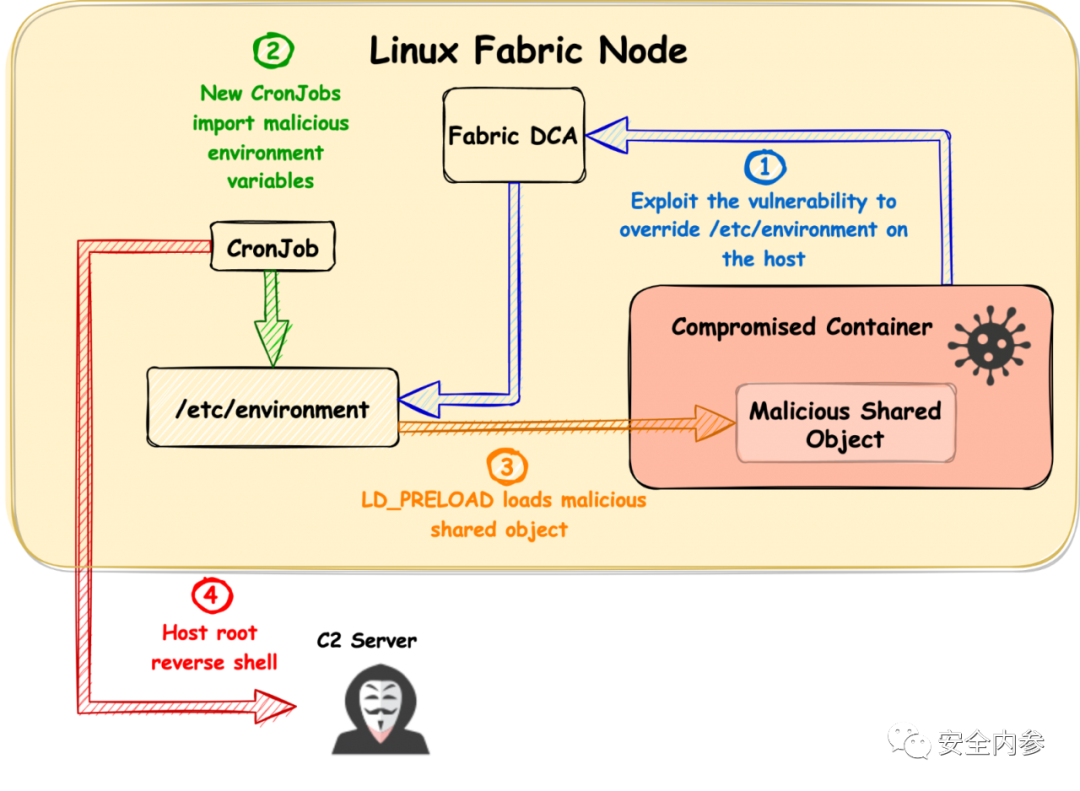

該漏洞之所以出現,是因為 Fabric的數據收集代理(DCA)服務組件(以root權限運行)包含競爭條件下的隨意寫入機制,導致 惡意黑客可通過創建符號鏈接的方式,利用惡意內容覆蓋節點文件系統中的文件,獲取代碼執行權限。

Unit 42的報告詳細介紹了CVE-2022-30137執行代碼漏洞的利用方法,以及接管SF Linux集群的更多細節。

微軟公司表示,“微軟建議客戶持續審查一切有權訪問其主機集群的容器化工作負載(包括Linux與Windows)。”

“默認情況下,SF集群是單租戶環境,各應用程序之間不存在隔離。但您可以在其中創建隔離,關于如何托管不受信代碼的更多指南,請參閱Azure Service Fabric安全最佳實踐頁面。”

圖:FabricScape惡意利用流程(Unit 42)

漏洞修復花了五個月

根據Unit 42的報告,微軟公司于6月14日發布了Microsoft Azure Service Fabric 9.0 Cumulative Update,最終解決了這個漏洞(微軟則表示,相關修復程序已在5月26日發布)。

微軟為該漏洞發布安全公告后,從6月14日開始,已將修復程序推送至Linux集群的自動更新通道。

在Linux集群上啟用自動更新的客戶,無需采取任何額外處理措施。

對于沒有為Azure Service Fabric開啟自動更新的用戶,建議大家盡快將Linux集群升級至最新Service Fabric版本。

Palo Alto Networks公司表示,“雖然我們并未發現任何成功利用該漏洞的在野攻擊,但仍然希望能敦促各組織立即采取行動,確認自身環境是否易受攻擊,并迅速安裝補丁。”

微軟公司表示,對于 尚未啟用自動更新的客戶,他們 已經通過Azure Service Health門戶發出關于此問題的安全通知。

參考資料:bleepingcomputer.com