業內首部丨《下一代工業防火墻白皮書》連載之一

在數字化轉型的大浪潮下,工業數字化轉型在如火如荼地進行之中。工業互聯網通過信息化和工業化深度融合、工業生產與互聯網模式有機融合、OT與IT主動融合等三大融合機制,成為工業數字化轉型的抓手。

工業互聯網讓3類企業、7大主體之間建立了9種方式的互聯,工業互聯網安全也在推動安全產品的更新換代。其中作為網絡隔離和訪問控制的安全防護產品即防火墻也必須適應這種發展趨勢。IT網絡防火墻從最初的包過濾防火墻,經歷狀態檢測防火墻、UTM發展到今天的下一代防火墻NGFW,面對今天的工業互聯網場景,工業防火墻也需要變革更新,以便于適應工業互聯網的三大融合所需要的安全防護需要。

因此,六方云結合對工業互聯網安全產業的思考和實踐,順應時代的發展,順勢推出下一代工業防火墻的概念,并盡可能準確地定義下一代工業防火墻,以供工業互聯網安全行業內的企業和專家參考。

第1章 工業控制網絡安全發展概述

在闡述工業控制網絡安全的發展之前,先了解一下工業控制網絡的發展歷程。

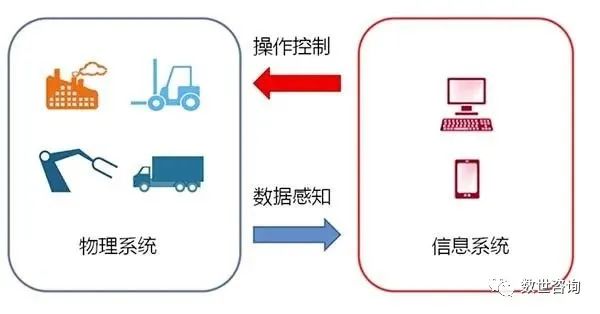

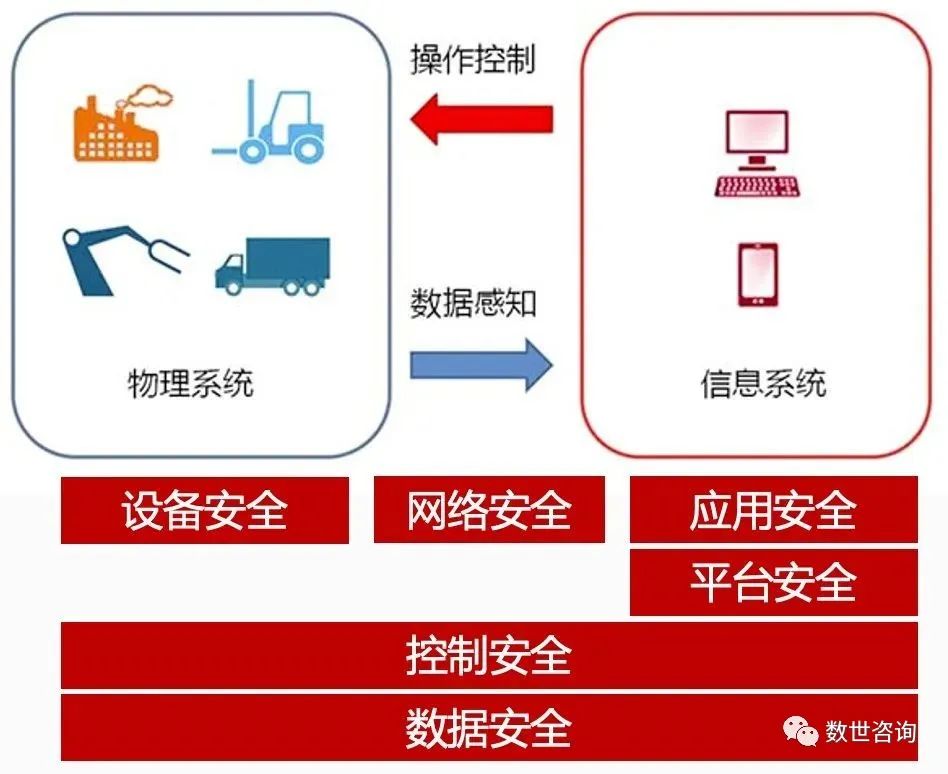

如圖1-1所示,工業控制系統可以總結為下面的抽象模型:信息系統通過對物理系統的數據采集與感知,從而實現信息系統對物理系統的操作控制。

圖1-1 工業控制系統抽象模型

工業控制系統大致經歷了三個發展階段:

第一個階段:單體的工業控制設備。

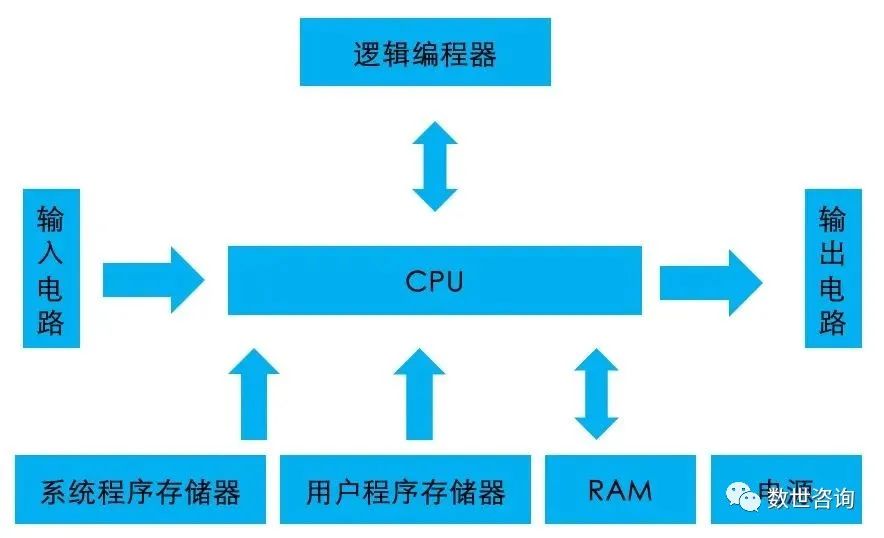

圖1-2 單體的工業控制設備

如圖1-2所示,單體工業控制設備的信息系統就是運行在CPU上的邏輯軟件程序,物理系統是輸入和輸出電路,它們之間通過內部總線進行通信。

對于單體的工業控制設備如PLC的主要安全威脅有:

1、PLC接入互聯網,開放服務端口,比如西門子PLC通過102端口實現通過互聯網訪問PLC

2、工業病毒通過服務端口感染PLC以及病毒在PLC之間自復制感染的方式與互聯網病毒類似,唯一的差別在于工業病毒的感染與傳播都是在PLC的“邏輯編程器”中進行的,而互聯網病毒的感染與傳播都是在CPU中進行的。

工業病毒的制作需要熟悉邏輯編程器和相應的軟件開發工具,比如西門子的TIA Portal(博途)就是西門子邏輯編程器的配套軟件開發工具。

2015年在blackhat-US會議上,Klick等在西門子S7-300中注入了一種新型的后門,通過注入工具實現了在S7-300上進行SNMP掃描SOCK5代理功能。作者利用PLC程序中存在跳轉指令的安全缺陷,成功在主程序OB1前嵌入惡意指令,從而可以控制PLC的啟停以及輸出寄存器。

2016年11月在blackhat歐洲會議上,Ali Abbasi等實現了對PLC輸入/輸出接口的新攻擊,該攻擊通過篡改輸出輸入引腳改變系統的運行邏輯。

2017年3月,來自印度海德拉巴和新加坡的學者,演示了針對工業控制系統的PLC梯形圖邏輯炸彈(Ladder Logic Bombs,LLB)。該邏輯炸彈是用梯形圖語言編寫的惡意軟件,這種惡意軟件可被攻擊者注入到PLC現有控制邏輯中,通過改變控制動作或者等待特定的觸發信號來激活惡意行為,以實現傳感器數據篡改,系統敏感信息獲取以及PLC拒絕服務攻擊等。

第二個階段:基于Purdue模型的工業控制系統

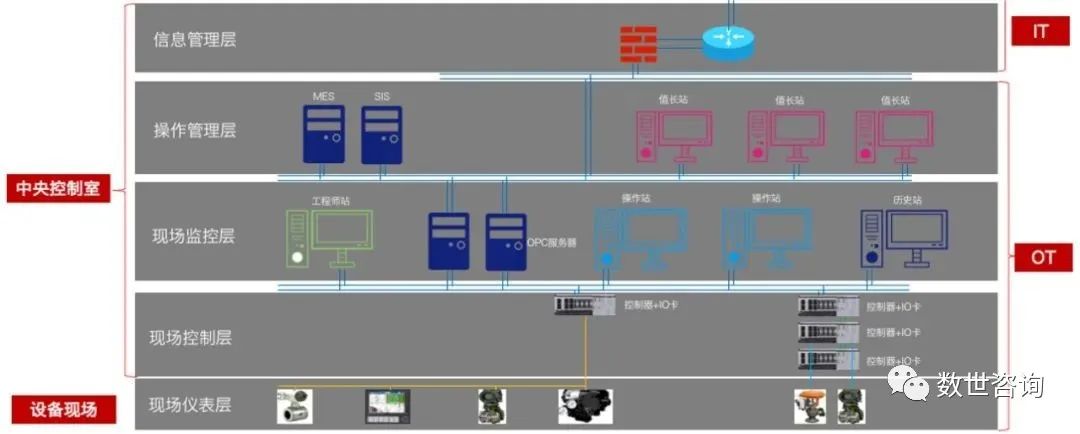

圖1-3 基于普渡模型的工業控制系統

如圖1-3所示,基于Purdue模型的工業控制系統分為五層,每層之間以及每層區域之間通過工業以太網或工業現場總線網絡連接起來。

此階段的工業控制系統所面臨的威脅主要來自工業控制網絡、操作系統、工業控制設備、工業控制協議、工業應用、運維管理等方面的漏洞利用。比如工業控制網絡的脆弱點:

- 網絡配置存在安全漏洞

- 網絡設備的物理防護不充分

- 關鍵網絡缺乏冗余備份

- 未定義安全邊界

- 未部署防火墻或配置不當

- 用控制網絡傳輸非控制流量

- 受控服務未部署在受控網絡內

- 防火墻、路由器日志記錄不充分

- ICS網絡缺乏安全監控

- 未標識出關鍵監控與控制路徑

- 以明文方式采用標準的或公開的通信協議

- 用戶、數據與設備沒有認證或非標準認證

- 通信缺乏完整性檢查

- 無線連接認證不充分

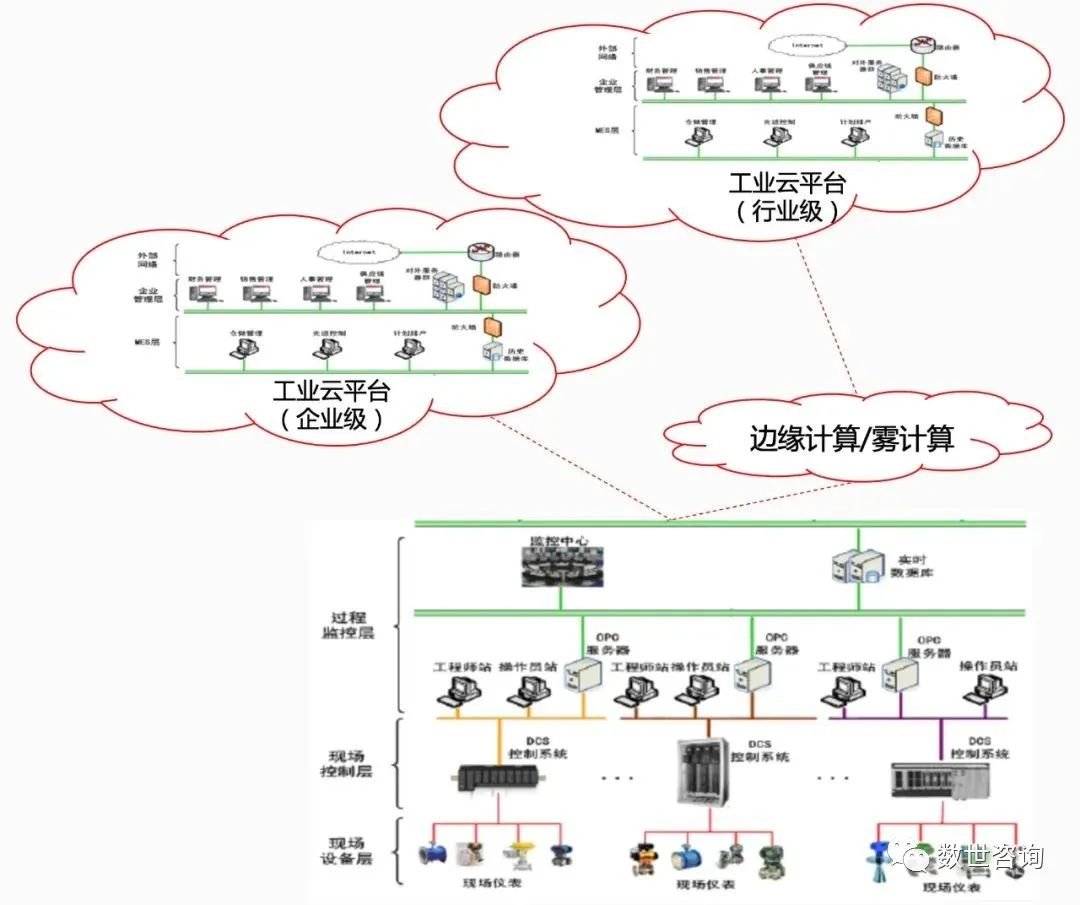

第三個階段:工業生產與互聯網模式和技術的融合后形成的工業互聯網

圖1-4 工業生產與互聯網模式和技術的融合后形成的工業互聯網

如圖1-4所示,工業互聯網將工業控制系統的信息系統和物理系統之間采用互聯網/物聯網/衛士網等建立了泛在的網絡連接,但它們之間通信目的仍然是數據感知和操作控制。

工業互聯網安全風險主要有四方面:

1、OT系統受到大量來自IT的威脅

- 工業上位機已經大量PC化

- 工控網絡以太網化、IP化

- 大量來自互聯網的遠程調試

- 大量來自云端的遠程控制

- 工控協議互聯網化

2、云平臺安全風險

- 工業互聯網平臺基礎設施安全

- 工業應用安全

- 工業數據安全

3、工業網絡安全風險

- 遠程訪問身份識別與認證

- 采集數據的合法性、完整性、機密性

- 控制指令的完整性、機密性、可用性

4、未知威脅對控制系統威脅極大

- 94%以上的高檔數控機床依賴進口

- 95%以上的高端PLC,50%以上的高端DCS市場被國外廠商壟斷

- 95%以上的工業網絡協議由少數歐美日企業掌握

- 90%以上的CAD、CAE、PLM高端工業軟件市場被歐美企業壟斷

工業控制網絡發展的三個階段,仍然離不開工業控制系統的邏輯模型,無論連接物理系統和信息系統之間的網絡形態如何變化,工業控制網絡安全的重點在三個階段仍然是圍繞如何保障“數據感知”和“操作控制”的安全而展開的。工業控制網絡安全與控制安全、數據安全存在一些交集,如圖1-5所示。

圖1-5 工業控制網絡安全與控制安全、數據安全關系示意圖