實戰 | 釣魚網站的利用

釣魚網站

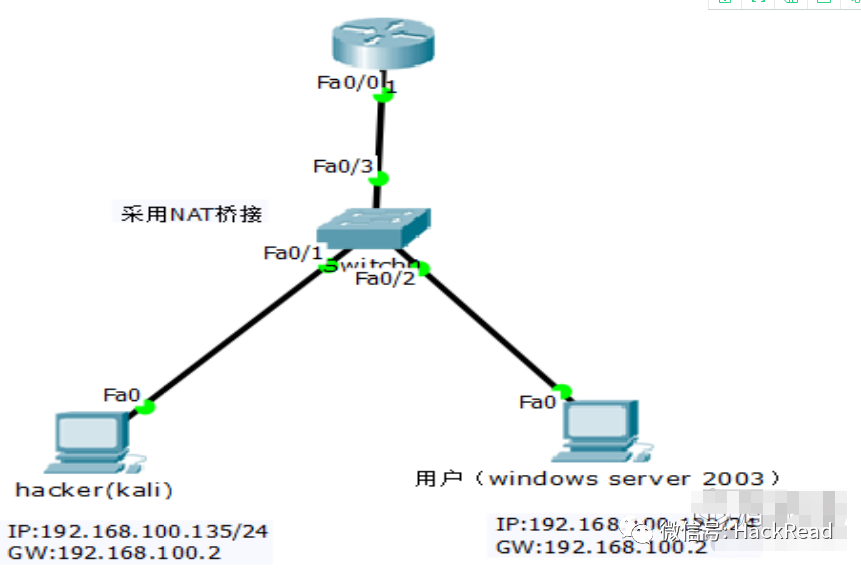

一、網絡拓撲圖

二、實施步驟

1.Hacker 克隆釣魚網站,以 139 郵箱登錄網站為例:http://mail.10086.cn,在用戶 A 上進行測試目標網站是否克隆成功,查看 hacker 和用戶 A 的 IP 配置。

(1)用戶 A(windows server 2003)的 IP 配置

(2)Hacker(kali)的 IP 配置

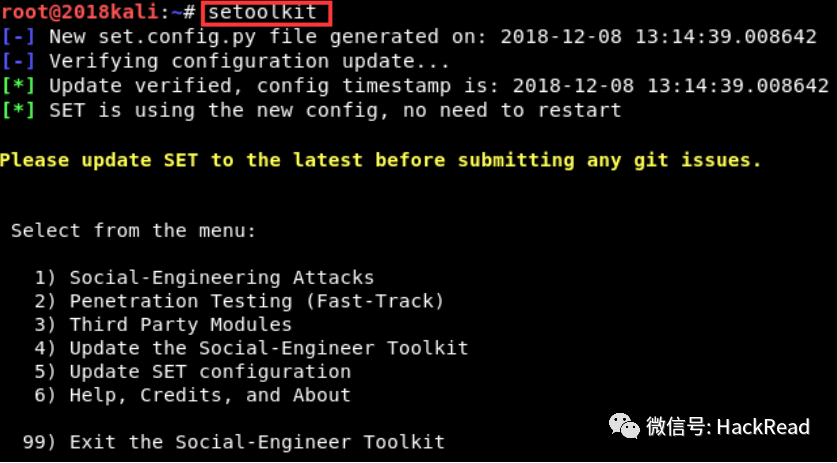

2.在 KALI 終端 輸入 setoolkit 打開 kali 自帶的社會工程學工具集

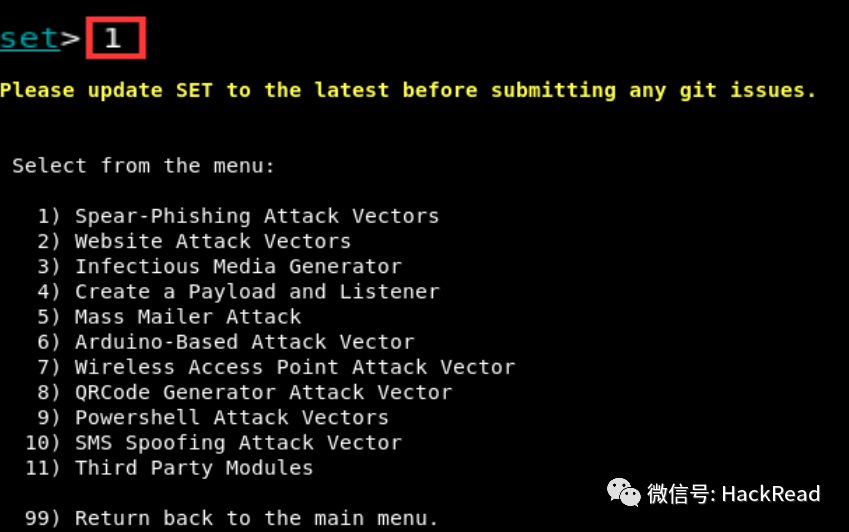

3. 輸入 1,選擇社會工程攻擊

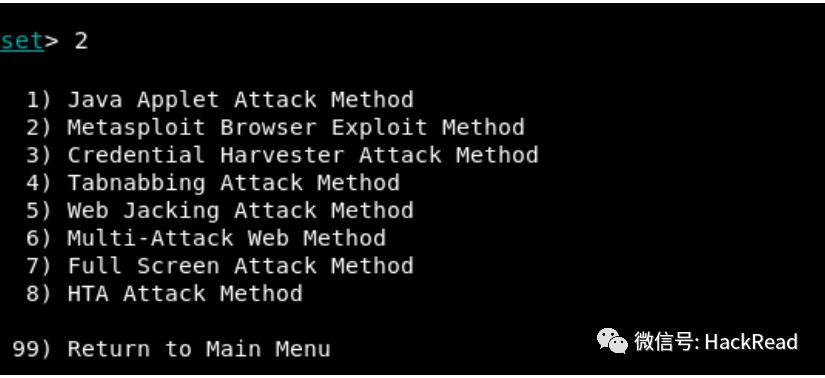

4. 輸入 2,選擇網站攻擊

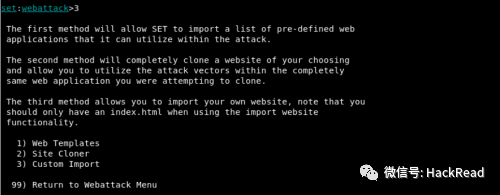

5. 輸入 3

6. 輸入 2,克隆網站和域名

7. 在 kali 的瀏覽器上用 IP 登錄克隆的網站,表示克隆成功

8. 開啟 kali 的數據包轉發功能

9.啟動 ettercap

10.編輯 Ettercap 的文件(vim /etc/ettercap/etter.dns),

使得用戶 A 訪問 http://mail.10086.cn 時,域名解析為 Hacker 的 IP

11.我們使用抓包的方式實現中間人攻擊。

選擇 sniff|unified sniffing|選擇嗅探網卡,默認 eth0,點擊確定,見下圖:

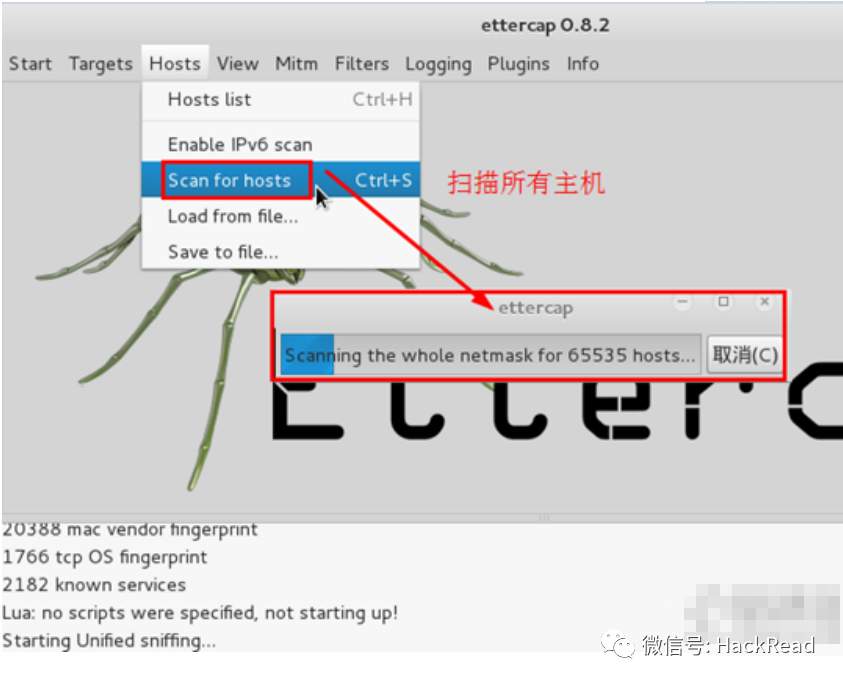

12.啟動接口之后,菜單欄選擇 hosts | scan for hosts,就可以

掃描所有主機了。見下圖:

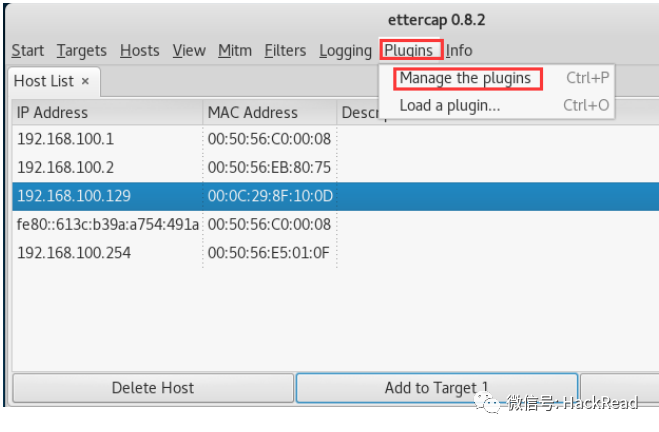

13.選擇 Hosts| host list,查看掃描到的主機信息。

該界面顯示了用戶 A 的 IP 和 MAC 地址。

見下圖:

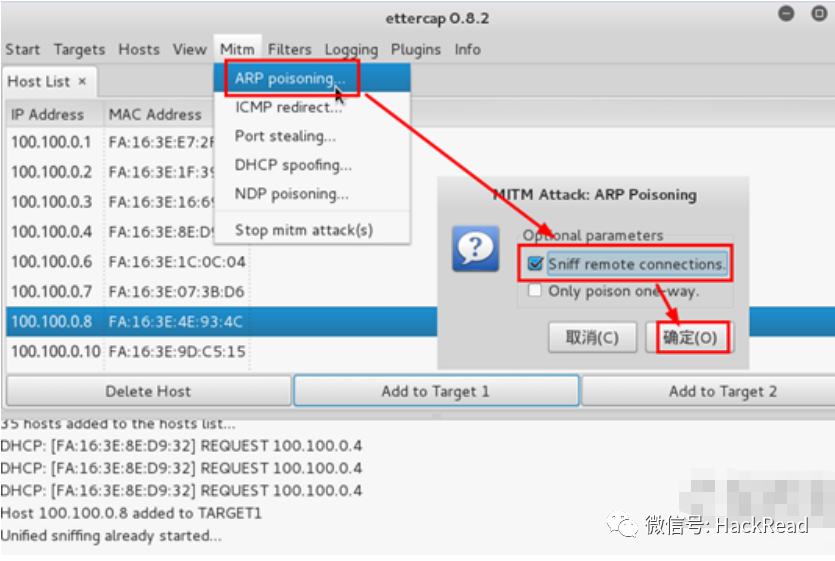

14.從中選擇 192.168.100.129 作為目標機,單擊“Add Target 1”按鈕

15.啟動 ARP 欺騙攻擊,在菜單欄中依次選擇 Mitm|Arp poisoning..,然后出現彈出框選擇攻擊的選項,我們使用“Sniffer remote connections”,然后點擊“確定”按鈕。

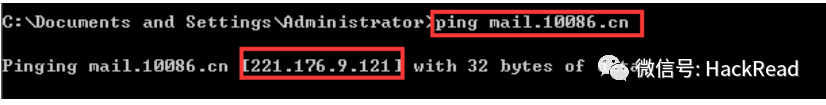

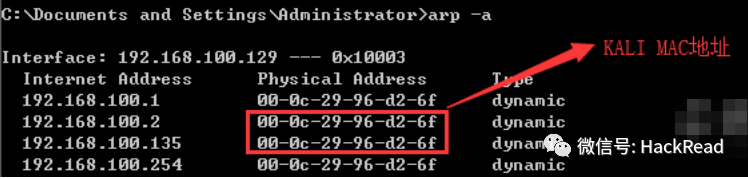

16.在 windows server 2003 上訪問 mail.10086.cn,并查看 arp 緩存表

17.在菜單欄中依次選擇 Plugins|Manage the Plugins, 雙擊啟用DNS_Spoof(DNS 欺騙)

18.在 windows server 2003 上訪問 mail.10086.cn 時,現在已經解析為 hacker 主機的 IP

19.在 windows server 2003 用瀏覽器訪問 mail.10086.cn,并輸入用戶名和密碼登錄 139 郵箱

20.在 kali 的 Ettercap 上可以截獲到用戶 A 輸入的用戶名和密碼信息

注:

ettercap是一個基于ARP地址欺騙方式的網絡嗅探工具,主要適用于局域網。ettercap是一款現有流行的網絡抓包軟件,它利用計算機在局域網內進行通信的ARP協議的缺陷進行攻擊,在目標與服務器之間充當中間人,嗅探兩者之間的數據流量,從中竊取用戶的數據