俄羅斯政府搗毀最危險的勒索軟件組織

上周五,俄羅斯政府首次宣布破獲勒索軟件組織REvil,逮捕了14名被指控為REvil勒索軟件組織成員的嫌犯。俄羅斯聯邦安全局(FSB)表示,這些行動是應美國官員的要求而采取的,但許多專家認為,此次對主要勒索軟件組織的打壓時機可能與緩解烏克蘭局勢的政治需要有關。

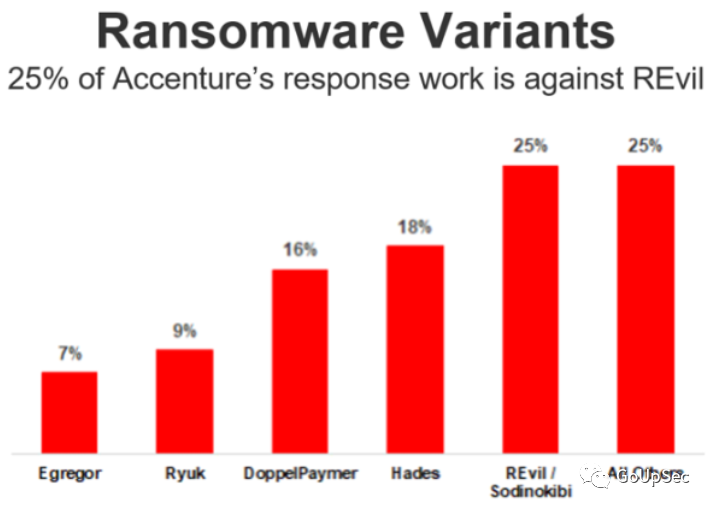

REvil是近年來最危險和激進的勒索軟件組織,主要針對大型企業和關鍵基礎設施等大型目標,勒索贖金規模高達數億美元。根據美國司法部的數據,自2019年初亮相以來,REvil勒索軟件運營已獲得超過2億美元的勒索贖金,并加密了至少17.5萬個系統。根據埃森哲2021年8月發布的了勒索軟件報告,該公司處理的重大勒索軟件案件中25%都與REvil有關,遙遙領先其他勒索軟件組織:

根據FSB發布的公告,FSB搜查了莫斯科、圣彼得堡、列寧格勒和利佩茨克的二十多個住址,逮捕了14名REvil勒索軟件成員。突襲的成果顯著,FSB查獲了超過660萬美元的法幣和加密貨幣,其中包括60萬美元、4.26億盧布(約550萬美元)、50萬歐元和20輛用從網絡犯罪贓款購買的“高級汽車”。

這是俄羅斯首次公開打擊本國境內的重大勒索軟件團伙。被逮捕的勒索軟件團伙成員被指控“非法流通支付手段”(偽造信用卡和其他支付文件、加密貨幣)。

“這些搜索活動是基于美國當局的呼吁,美國當局舉報了犯罪集團的頭目,以及他通過引入惡意軟件、加密信息和勒索金錢等方式侵占外國高科技公司的信息資源。”FSB指出:“美國主管部門的代表已獲悉此次行動的結果。”

FSB沒有公布任何被捕者的姓名,不過周末莫斯科特維爾法院的逮捕文件中公布了其中八人的姓名。據塔斯社報道,所有被捕的人都被指控犯有俄羅斯聯邦刑法第187條第2款的罪行,刑期為5至8年。

俄羅斯媒體RIA Novosti發布了一段抓捕現場的視頻片段:

安全業界普遍認為REvil是GandCrab的改頭換面,GandCrab是一個俄語勒索軟件聯盟項目,2019年夏天關閉時對外宣稱總勒索金額超過了20億美元。在接下來的大約兩年里,接班的REvil每周都在數據泄露站點“快樂博客”上發布新聞,點名羞辱數十名新受害者。IBM研究人員2021年2月的一項分析發現,僅在2020年,REvil團伙就賺了超過1.2億美元。

但一切都在2021年的夏天發生了變化,當時REvil與另一個勒索軟件組織DarkSide合作,攻擊了美國科洛尼爾管道運輸公司(Colonial Pipeline),導致美國各地的燃料短缺和價格飆升。僅僅幾個月后,一項多國執法行動中調查人員侵入REvil團伙的行動并迫使該組織下線。

2021年11月,歐洲刑警組織宣布逮捕了7名REvil加盟團伙,他們自2019年以來共提出了價值超過2.3億美元的贖金要求。與此同時,美國政府對兩名被指控的REvil網絡犯罪分子提起了兩份起訴書,其中將這些人稱為“REvil Affiliate #22”和“REvil Affiliate #23”。

很明顯,美國政府早就摸查清楚了REvil組織的領導者和主要成員的真實身份。2021年秋天,拜登曾告訴普京,希望俄羅斯在美國提供涉及勒索軟件活動的特定俄羅斯人的信息時采取行動。

那為什么俄羅斯政府選擇在烏克蘭邊境集結大軍,局勢一觸即發的當下對REvil勒索軟件組織痛下殺手?

“這些逮捕最有趣的地方在于時機。”Immersive Labs威脅研究主管Kevin Breen說。“多年來,俄羅斯政府對網絡犯罪分子的政策至少可以說是不夠積極主動。由于俄羅斯和美國目前在外交談判桌上,(對REvil主要成員的)逮捕很可能是更廣泛、多層次的政治談判的一部分。”

位于莫斯科盧比揚卡廣場的FSB總部圖片:維基百科

安全公司CrowdStrike的聯合創始人兼前首席技術官Dmitri Alperovitch將REvil在俄羅斯的逮捕稱為“勒索軟件外交”。Alperovitch在推特上說:“這是俄羅斯的勒索軟件外交,向美國發出的一個信號——如果你不對我們入侵烏克蘭實施嚴厲制裁,我們將繼續與你合作進行勒索軟件調查。“

AdvIntel威脅預防研究負責人Yelisey Boguslavskiy表示,被捕的可能是REvil低級別的加盟團伙,而不是開發惡意軟件并維護RaaS服務的REvil核心成員。

但是,據The Record報道,拜登政府的一名高級官員表示,被逮捕的14名嫌疑人中的一名人員也對破壞Colonial Pipeline運營的勒索軟件攻擊負責。該惡意軟件由DarkSide勒索軟件團伙部署,后來更名為BlackMatter。

消息人士認為,REvil逮捕行動宣布前不久,烏克蘭的許多政府網站被黑客破壞,并散布恐慌信息,警告烏克蘭人他們的個人數據正在被上傳到互聯網上。

安全專家指出,烏克蘭吃過俄羅斯黑客的大虧。長期以來,烏克蘭一直是俄羅斯黑客檢驗自己能力的試驗場。2015年12月23日對烏克蘭電網的網絡攻擊導致23萬烏克蘭人在黑暗中瑟瑟發抖。

西方政府還指責俄羅斯發布了NotPetya(一種利用永恒之藍漏洞的勒索病毒)聲稱后者是最初針對烏克蘭企業的大規模網絡攻擊中使用的攻擊性工具,最終泄露并在全球范圍內造成了極具破壞性和代價高昂的惡意軟件大爆發。

參考資料:

- http://www.fsb.ru/fsb/press/message/single.htm%21id%3D10439388%40fsbMessage.html

- https://tass.ru/proisshestviya/13431845

- https://www.cnbc.com/2021/07/09/ransomware-biden-presses-putin-to-disrupt-cybercriminals-in-russia.html

- https://www.imolin.org/doc/amlid/RussianFederationCriminal_Code.pdf

(來源:@GoUpSec)