勒索病毒告警響應,AXDR全面防護

近日,安恒信息接到某客戶反饋,現場存在.mkp勒索病毒告警事件,經排查發現該告警并非誤報,而是客戶的個人辦公電腦下載安裝了盜版軟件,觸發了勒索病毒。

圖1 計算機遭.mpk勒索病毒攻擊

回顧勒索病毒近年來的發展,2017年,一種名為“想哭”的勒索病毒讓50多個國家淪陷,全球20多萬家機構的電腦中毒,中國近三萬家機構受影響......這是近年來全球最嚴重的勒索病毒攻擊事件之一,造成了不可估量的損失。猖狂的勒索病毒屢屢現身,有數據顯示,2021年全網勒索攻擊總次數高達2234萬+,平均贖金從2020年的 400,000 美元提高到800,000 美元,影響面從企業業務到關鍵基礎設施,從業務數據安全到國家安全與社會穩定,勒索病毒已經成為網絡安全領域的一塊“頑疾”。據安恒威脅情報中心監測,3月以來就爆發了多起知名勒索事件。勒索病毒的不斷發展、“變種”,對企業的網絡安全防御系統提出了更高的要求。

01

3月10日,育碧娛樂軟件公司(跨國游戲制作、發行和代銷商)遭遇Lapsus$勒索軟件團伙攻擊,導致其游戲、系統和服務中斷,該團伙此前還攻擊了三星、英偉達和 Mercado Libre 公司。

02

3月11日,LockBit 勒索軟件團伙聲稱攻擊了普利司通美洲公司(全球最大的輪胎制造商之一),并宣布將泄露從該公司竊取的數據。

03

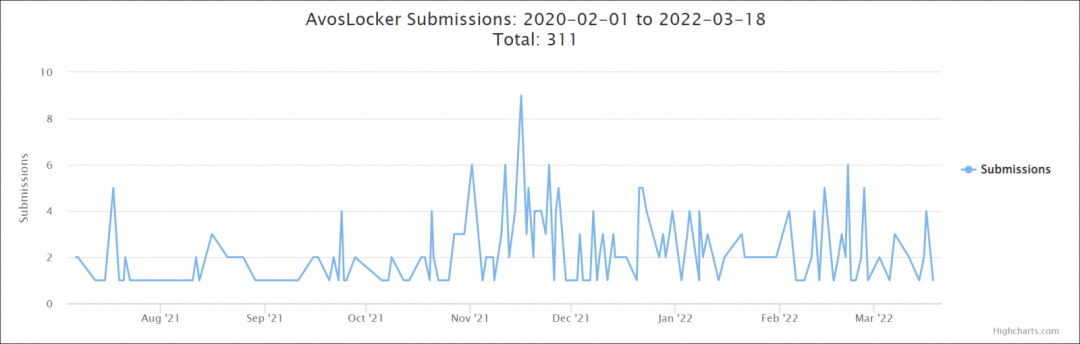

3月17日,聯邦調查局 (FBI) 發布警告稱,AvosLocker勒索軟件已被用于針對美國多個關鍵基礎設施部門的攻擊。

.mkp病毒威力如何?

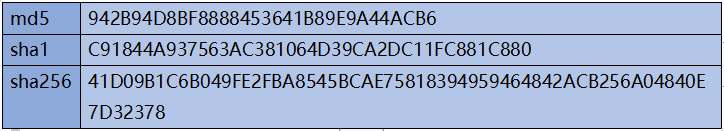

.mkp后綴勒索病毒是2021年11月開始國外知名的勒索病毒家族的新型傳播病毒,據分析發現,該病毒是已經傳播一年多以來的.makop勒索病毒的升級。該病毒的主要特征如下。

圖2 .mkp勒索病毒特征

就像近期的變異新冠毒株,若能知道新病毒的傳播方式,就知道以何種方式防范。那么以勒索攻擊的目標來看,.mkp病毒是一種基于文件勒索病毒代碼的加密病毒,是2021年11月開始流行傳播的Phobos勒索病毒家族.makop的新型變種傳播病毒,與其他勒索軟件一樣,它使用加密算法來加密所有個人和系統文件。此威脅有多種分發技術可用于在目標操作系統上傳送該惡意文件,例如遠程桌面爆破、垃圾郵件、損壞的軟件安裝程序、torrent 文件、盜版軟件。

在了解.mkp病毒的特征后,回到我們的客戶案例,AiLPHA高級威脅檢測與分析系統提取了該勒索樣本,對其進行了簡要的逆向分析。從PE樣本的靜態分析來看,存在多個黑名單字符或函數名或符號,及Neshta相關的字符,并且在PE文件的資源段存在著加密后的惡意程序, 初步判斷是Neshta變種的Delphi惡意程序,在運行時會釋放體內的惡意程序,結合平臺的結果分析后續還有針對系統文件及目錄的遍歷后的加密操作并修改后綴為mkp的行為。

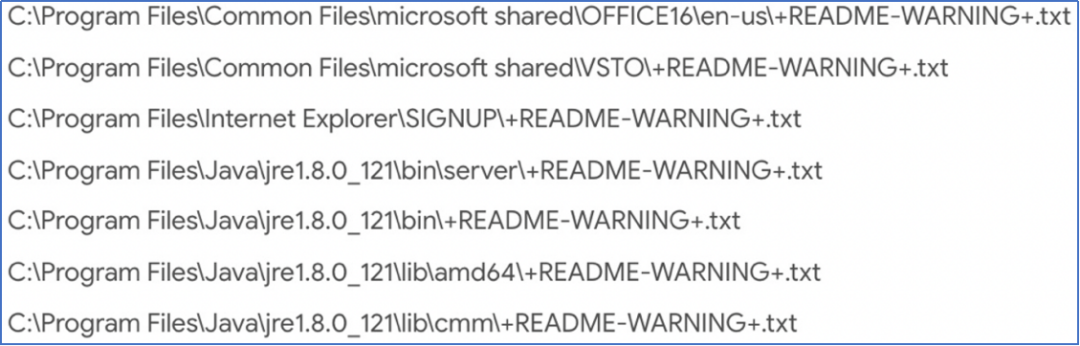

圖3 勒索樣本釋放勒索的告警文本

勒索樣本的流程大致為對自身資源的解密釋放,對系統文件的遍歷后加密并修改后綴,對備份文件進行刪除,在加密操作過的文件夾下釋放勒索告警文件+README-WARNING+.txt,并修改背景圖片。

AXDR全面防護解決方案

在客戶現場,通過已部署的安恒信息AiLPHA高級威脅檢測與分析系統(簡稱AXDR),對網絡流量和終端進程進行實時檢測以及快速溯源定位,精準發現某主機存在.mkp勒索病毒告警事件。

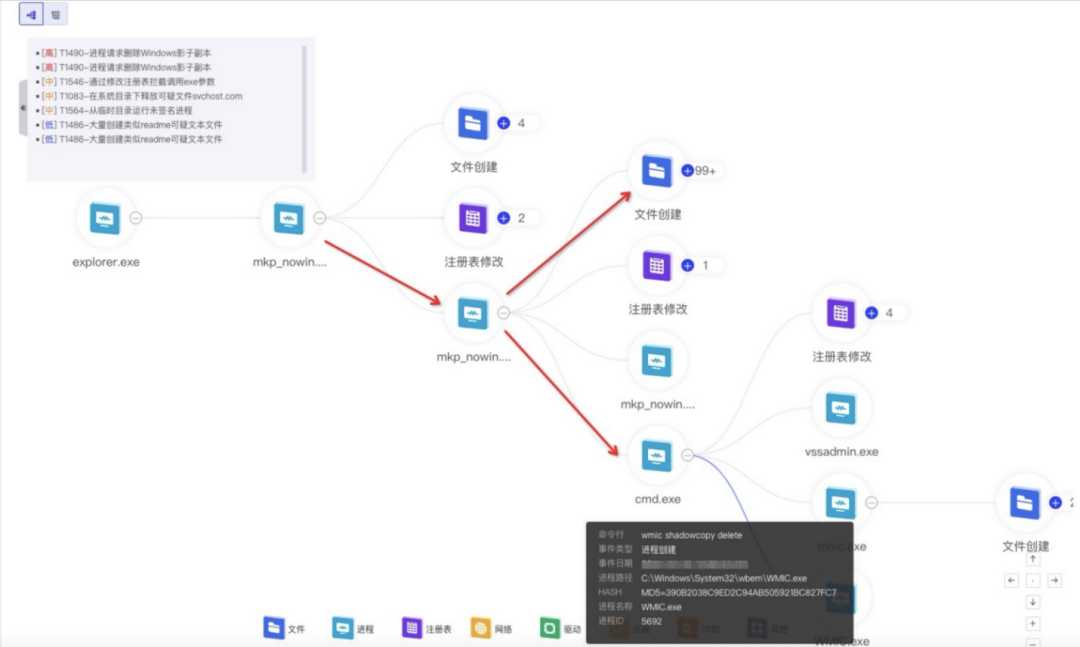

1根據告警快速定位失陷主機

快速定位主機IP,并通過檢索發現若干條高危告警:

- T1546-通過修改注冊表攔截調用exe參數;

- T1490-進程請求刪除Windows影子副本,進程路徑為

C:\Users\Administrator\Desktop\mkp_nowin.exe\mkp_nowin.exe,該進程進行了修改關鍵注冊表、刪除Windows影子副本等多個敏感操作。

圖4 進程溯源圖

2根據進程溯源鏈,追蹤進程來源

通過【終端追蹤】功能,查看當前進程的完整溯源鏈,觀察到mkp_nowin.exe的各類敏感行為操作,并且發現大規模創建文件行為。綜上所述,基本可以判斷為勒索病毒事件。

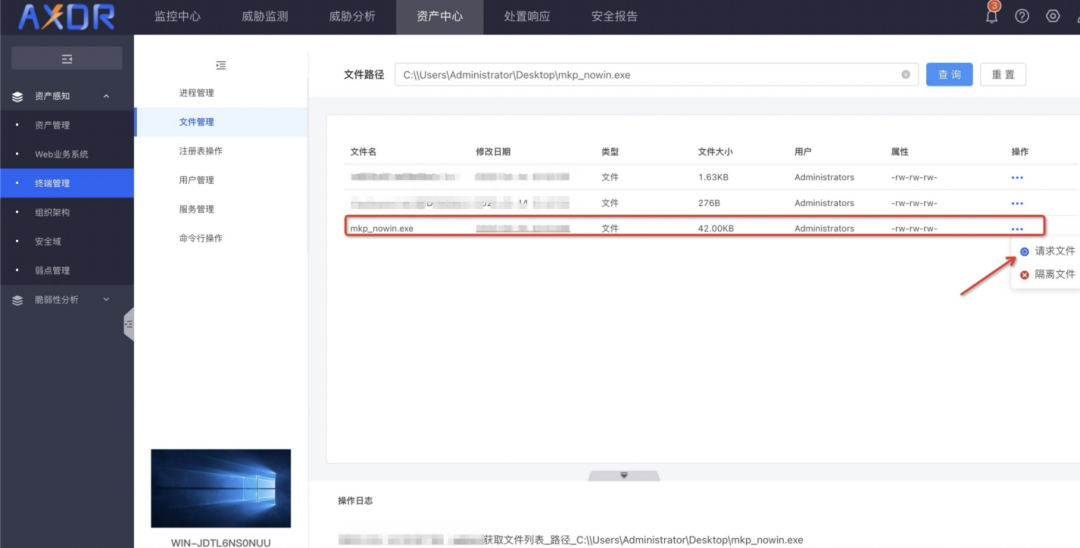

圖5 請求文件至沙箱

3 通過沙箱進一步分析確認

定位了文件,用戶覺得還是不夠放心,剛好,AXDR也帶有沙箱分析功能,只需通過AXDR的終端管理-響應中心-文件管理,進行請求文件操作,該操作會把選定文件直接送至沙箱分析,通過沙箱的動靜態行為分析來判定文件的惡意性。通過沙箱分析行為報告,看到創建的文件均是以.mkp后綴結尾。最終認定為mkp勒索病毒。

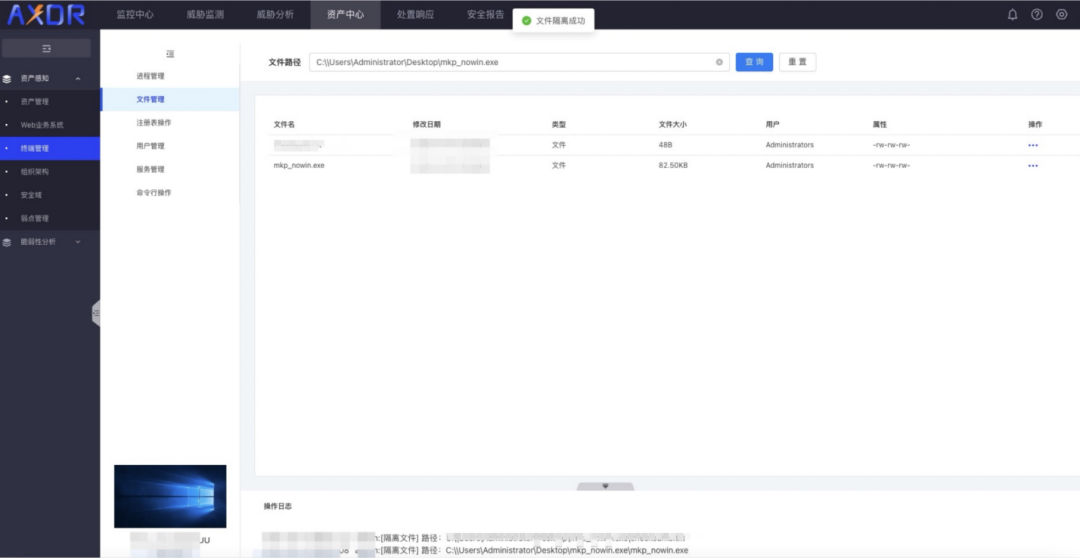

4 對惡意樣本進行隔離處置

到這里,用戶可能會問:那我已經基本確認了這個勒索事件,我該如何處置呢?這時,AXDR已隨時待命,聽候差遣!用戶只需要使用【文件隔離】功能對mkp_nowin.exe進行隔離,一鍵對其進行隔離處置。

圖6 文件隔離成功

勒索病毒有如黑客實施綁架行為的枷鎖,困住用戶的重要文件,用戶必須繳納贖金才能恢復數據。面對頻繁的“勒索病毒”傳播事件,我們應當時刻警醒:網絡世界潛藏著眾多隱患,切莫讓安全成為數字經濟發展的“阿克琉斯之踵”。只有披上安全的甲胄,才能防患于未然。AXDR基于自主研發的行為檢測分析引擎,無需病毒庫即可精準檢測勒索,并且通過威脅情報中心的實時同步情報、聯動沙箱分析可疑進程以及終端調查取證能力,因此可以快速定位、精準分析、隔離處置勒索病毒事件,極大地提升了安全運營效率。

AXDR系統簡介

AiLPHA高級威脅檢測與分析系統(簡稱AXDR)是基于安恒信息的威脅檢測和數據分析能力,構建的一種跨多個安全層收集并自動關聯信息以實現快速威脅檢測和事件響應的解決方案。能夠將流量、終端、情報、蜜罐和沙箱等檢測能力深度融合,結合平臺強大的關聯分析能力精準發現威脅、減少告警量,并通過內置的SOAR模塊實現快速響應處置,極大提升安全運營效率。