基于區塊鏈的隱私保護數據共享

摘要:

區塊鏈是近年來出現了一項分布式共識技術,基于區塊鏈共識協議結合智能合約技術可實現去中心化的數據共享。隱私保護是數據共享中的關鍵特性,原生區塊鏈沒有解決隱私保護問 題。利用數字摘要匹配算法提出了一種數據共享協議,該協議通過數字摘要空間的信息匹配,可在保護數據隱私的情況下實現數據的受控共享。基于協議的運行邏輯,分析了協議執行的正確性,參與雙方可實現數據交換共享。針對數據共享中的面臨的安全威脅,給出了安全性分析。

內容目錄:

1 預備知識

1.1 區塊鏈及其安全特性

1.2 智能合約

2 協議設計

2.1 身份注冊與管理

2.2 區塊鏈數據訪問接口

2.3 隱私數據共享協議

3 協議安全性分析

3.1 正確性

3.2 安全性

區塊鏈技術是以比特幣為代表的加密數字貨幣系統中的底層技術。由于區塊鏈具有去中心化、公開透明等特點,受到了研究者的廣泛關注。其主要解決了在沒有引入可信第三方的基礎上,相互不信任的節點之間達成共識的問題。抽象來看,區塊鏈可以看作是一個無中心化的可信第三方,進而消除了中心化可信第三方的不可靠性。借助區塊鏈這種虛擬的可信第三方,參與者可以實現 雙方數據的共享訪問。尤其在開放性的網絡環境中,基于區塊鏈的數據共享能夠消除用戶對可信中心節點的依賴。

在比特幣之后,又出現了多種改進的區塊鏈協議f需要強調的是,區塊鏈技術本身并不提供隱私保護功能。雖然在比特幣系統中,通過隨機賬戶的引入,可以在一定程度上保護用戶的身份信息,但是區塊鏈上所有的交易數據本身依然是明文保存于交換的。

在后續的加密數字貨幣中引入了更強的隱私保護功能也但是為了保護區塊鏈上一般數據的私密性,需要采用更多的密碼技術。在特定的場景下,如金融企業雙方需要共享用戶的違約等信用信息又不愿意泄露自己的用戶信息情況下,隱私保護的數據共享尤為重要。近年來,利用區塊鏈在不同行業實現數據共享的應用也廣泛得到研究。

本文基于區塊鏈技術設計了一套新的數據共享協議。在滿足多方數據共享的前提下,避免對非授權者泄露數據提供者擁有的數據信息與隱私,數據請求者也只能正確獲取在其權限范圍內的數據。

01 預備知識

1.1 區塊鏈及其安全特性

區塊鏈由區塊+鏈構成。以比特幣為例,所有交易信息在數字簽名后存儲在區塊上,每個節點在本地維護一份賬本副本。區塊鏈通過數字簽名等密碼學知識實現數據的防篡改、防抵賴等安全保護,解決了拜占庭將軍問題四與雙花問題。Juan等 人于2015年證明了區塊鏈理論的安全性。區塊鏈作為一種新型的分布式多方記賬系統,正逐漸由單純記錄數字貨幣的交易信息發展至承載產權、合約等價值存儲,并在各大金融機構的努力下衍生出了聯盟鏈與私有鏈。

區塊鏈所能提供的安全性特性包括:

(1)一致性:在分布式環境中,所有的參與 節點都能夠得到一致的數據結果。(2)存活性:即便有惡意節點存在,區塊鏈仍然能持續不斷地記錄新的數據。(3)公平性:因為有誠實節點的存在,所有用戶的信息都能得到記錄和存儲。

但是區塊鏈協議并不能提供數據的隱私保護, 區塊鏈中所承載的數據所有參與節點均能接收,因此在需要隱私保護的場景應疊加其他密碼技術。

1.2 智能合約

20多年前著名密碼學專家Nick Szabo提出智能合約這一概念。智能合約用計算機編程語言來實現傳統合約,它通過代碼來制定合約,執行協議實現合約雙方的權利與義務。智能合約可以較好的控制價值的存儲與管理,與狀態機相似,通過定義多種狀態與規則,制定合約被觸發時所需的條件與相應響應邏輯自動完成交易流程。

然而,在區塊鏈技術出現以前,智能合約一直未能落地,因為執行智能合約需要靠可信的第三方來監督合約不被篡改并被雙方可靠執行,但傳統計算機程序無法保障這一點。將智能合約代碼與狀態 通過共識存放在區塊鏈上,保障了代碼執行、資產 轉移過程的安全性以及存儲記錄的永久性。智能合約提高了自動化交易水平,降低了交易成本,同時也保障了交易的安全性。基于區塊鏈的智能合約可以在金融等領域提供更多的應用場景,這其實相當于基于區塊鏈的安全多方計算。

02 協議設計

為了簡化討論,假設數據共享參與者為A、B兩方。數據提供者為A,數據請求者為B。數據提供者負責存儲數據索引與提供真實數據,并對數據共享請求作權限校驗;數據請求者向數據提供者請求讀取數據的權限。

應用場景為,當B知道數據的索引信息,則A向B提供該索引信息的數據查詢服務,當B不知道數據的索引信息,則B不能獲取A的任何數據信息。該場景適合于當A、B有共同的客戶注冊信息時(如用戶名、身份證號等),雙方可共享信用數據。而 一方不能主動查詢另一方的用戶信息。

2.1 身份注冊與管理

本協議中,參與者的身份由公鑰密碼基礎設施(PKI)加以保護,注冊中心CA向外提供注冊與身份校驗服務。區塊鏈的共識節點在加入共識前先進行注冊,并由CA簽發包含其公鑰的證書,通過CA 校驗身份后才可加入共識網絡環境。普通參與者采 用同樣的機制獲得公鑰證書,并參與后續的數據共享協議。

2.2 區塊鏈數據訪問接口

區塊鏈作為一種數字化的、安全的總賬賬簿,具有防篡改的特性。用于共享交換的數據存放在區塊鏈上,協議定義三類與區塊鏈進行交互的接口,分別為Tdata 與 Taccess 與 Tdeploy。

Tdeploy:每個應用為了提供特定的服務與功能都需要在上次部署智能合約,所以本系統在進行數 據共享時需要通過deploy命令部署智能合約,即鏈碼 Chaincode 。

Tdata:存儲數據協議。當系統希望區塊鏈通過BuildBlock構建區塊存儲數據時,首先將數據打包成交易,并將列作為關鍵信息寫入交易,簽名后進行 廣播,Peer收到交易后傳遞給共識插件進行全網共識。

Taccess:查找數據協議。以V作為關鍵信息遍歷區塊鏈中的區塊,找到其中所有的Transactions 信息。再遍歷Transactions以key為索引找到對應的交易,校驗其智能合約ID和操作類型,并驗證其完整性后得到內部payLoad數據。

2.3 隱私數據共享協議

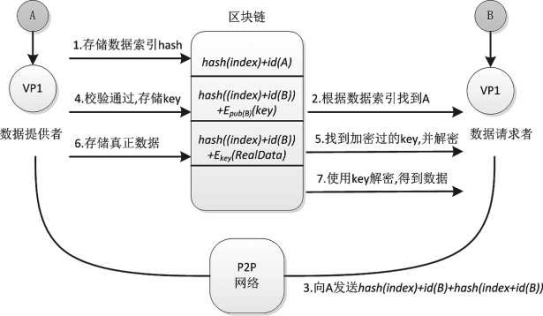

假設數據提供者為A節點,數據請求者為B節點。CA節點啟動并進行預注冊后,協議的具體流程如圖1所示。

圖1 隱私數據共享協議流程圖

協議執行流程為:

(1) A用戶計算數據索引,該數據索引可根據不同的數據類型變化,例如,金融企業可以通過用戶名及身份證號來作為數據索引。A將數據索引通過哈希算法計算哈希值Hash(index)。以該哈希值作為Key, {userld,peerld}打包成一對參數作為data通過Tdata協議進行存儲,存儲的數據類型為STORE_JNDEX,同時將數據索引與真正數據之間的映射關系存儲在本地數據庫中。

(2) B用戶通過數據索引查詢數據,對該索引同樣計算哈希Hash (index),通過Taccess協議在區塊鏈中找到對應的完整數據擁有者,查找類型為 STORE _INDEX。

(3) B節點將數據索引與自己的身份信息做 Hash計算摘要后,通過區塊鏈底層P2P網絡作為 請求信息單播給提供者A。同時將之前的哈希值一同發送。可通過參數設置是否需要TLS/SSL安全信道進行傳輸。這一步的目的是通知數據提供者本節點具有獲取共享數據的權限,是數據的合法使用者。

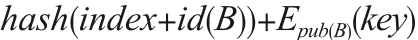

(4) A節點接受請求,對B的身份信息與數據索引的正確性進行校驗。校驗通過后,通過數據索引從本地數據庫中找到真正數據,并為B請求的數據隨機生成對稱密鑰Key。使用B的公鑰通過 加密后,利用Tdata協議將加密后的對稱 密鑰存儲在區塊鏈上,存儲類型為STORE_KEY。同 時將使用

加密后,利用Tdata協議將加密后的對稱 密鑰存儲在區塊鏈上,存儲類型為STORE_KEY。同 時將使用 即對稱加密后的數據也通過Tdata 協議存放在區塊鏈上,存儲類型為STORE_DATA。

即對稱加密后的數據也通過Tdata 協議存放在區塊鏈上,存儲類型為STORE_DATA。

(5 ) B節點以hash (index+id)作為key通過Taccess獲取加密后的對稱密鑰后,使用私鑰 解密,并使用key對從區塊鏈上獲取的完整 數據進行對稱解密即可完成數據共享過程。

解密,并使用key對從區塊鏈上獲取的完整 數據進行對稱解密即可完成數據共享過程。

03 協議安全性分析

本節我們將對前一小節設計的協議進行簡單的 正確性與安全性的分析,并在協議中引入仲裁機制, 當數據提供者與請求者在數據共享的過程中發生爭議時提供相應的解決方案。依舊假設數據提供者為 A,數據請求者為B,真實數據用出表示,數據索引用index表示。

3.1 正確性

在本系統中,每個真實數據都會擁有一個對應的數據索引。節點之間預先溝通或通過某種手段對這個映射關系達成一致。只有獲取提供正確的數據索引才有權利共享數據提供者擁有的真實數據。

(1) 根據協議,A的本地數據庫中會存儲 data與index之間的映射關系。A對index進行哈希計算,并將計算結果hash(index)與自己的身份信息存儲在鏈上,那么若B通過某種途徑獲取 ;則它計算

;則它計算 后,如果index與index '相同,則hash(index)等于

后,如果index與index '相同,則hash(index)等于 ,即B可以成功在鏈上找到對應的區塊,并獲取A的身份信息。

,即B可以成功在鏈上找到對應的區塊,并獲取A的身份信息。

(2)B將 hash(index')+id(B)+hash(index+id(B)) 發送給A后,A計算本地是否有對應的索引,并通過計算hash(index+id(B))是否與B傳過來的一致來檢測B身份標識的有效性。若索引存在并且身份檢 查通過,則說明需要向B提供真實數據。A在本地 生成隨機對稱密鑰后,使用B的公鑰對對稱密鑰初進行加密,并將 放在區塊上,由于B擁有index,則它在本地計算 hash(index+id(B)),即可在區塊鏈上找到對應的區塊。B使用自己的私鑰即可成功解密獲取對稱密鑰key。

放在區塊上,由于B擁有index,則它在本地計算 hash(index+id(B)),即可在區塊鏈上找到對應的區塊。B使用自己的私鑰即可成功解密獲取對稱密鑰key。

(3)A在本地生成對稱密鑰key后,從本地數據庫中根據index查詢到真正的數據,并將data使用加密,將 放在區塊上。同樣,B可以在區塊鏈上根據hash(index+id(B))找到對應的區塊,由于B之前已經獲取了對稱密鑰key,那它就使用key進行解密,成功拿到需要的最終數據。

放在區塊上。同樣,B可以在區塊鏈上根據hash(index+id(B))找到對應的區塊,由于B之前已經獲取了對稱密鑰key,那它就使用key進行解密,成功拿到需要的最終數據。

根據以上三步看到整個過程具有可行性與正確性,在雙方均配合的情況下,擁有數據索引的數據請求者可以成功從數據提供者中獲取數據。

3.2 安全性

現在分析協議的安全性,假設系統中存在攻擊者C, C可能已經經過CA的授權,并且通過登錄成為了網絡中合法的成員。C試圖在沒有獲取索引的前提下,根據區塊鏈上的已有信息或者通過竊聽節點之間的通信流來嘗試得到真實數據。首先分析本協議如何抵抗被動攻擊:

(1) C無法獲知A擁有的數據索引信息。區塊鏈中存儲了 hash(index+id(A)),該類信息為數據 索引的散列值。對于該類信息,因為本節開始已分析了 SHA-256算法的單向性與抗強碰撞的能力,C 是無法根據已有信息反推得到index, C需要耗費大量資源去隨機找到一個 使得

使得 等于hash(index),可知C沒有能力得到關于index的任何信息。

等于hash(index),可知C沒有能力得到關于index的任何信息。

(2) C無法得到與B有關的對稱密鑰key的任何信息。根據設計的協議,鏈上存儲了  ,該類信息存儲之后對真實數據加密的對稱密鑰。因為本系統底層有可信PKI基礎設施的支撐,并且節點或用戶在生成私鑰后一直保存 在本地從未對外公開或傳遞過。因此C無法獲得B 的私鑰,即他無法通過解密得到對稱密鑰key的任何信息。

,該類信息存儲之后對真實數據加密的對稱密鑰。因為本系統底層有可信PKI基礎設施的支撐,并且節點或用戶在生成私鑰后一直保存 在本地從未對外公開或傳遞過。因此C無法獲得B 的私鑰,即他無法通過解密得到對稱密鑰key的任何信息。

(3) 無法獲得真實數據。A將真實數據以 的形式存儲在鏈上, 即真實數據已經被對稱密鑰key加密。在(2)中 我們有了C無法獲得對稱密鑰key的前提,因此C 無法對其進行解密,即它無法得到真實數據的任 何消息。

的形式存儲在鏈上, 即真實數據已經被對稱密鑰key加密。在(2)中 我們有了C無法獲得對稱密鑰key的前提,因此C 無法對其進行解密,即它無法得到真實數據的任 何消息。

C還可以通過監聽網絡信息進行主動攻擊,可能存在兩種主動攻擊方式。第一通過模擬B的身 份信息來假裝自己是B,誘騙A認為自己擁有數據索引,有權利獲取真實數據;第二種情況是嘗 試將獲取的身份信息由B改成C。但下面將證明這 兩點依舊是不可行的。

對于第一點,雖然通過模擬 B, A會受騙并把加密后的對稱密鑰和真實數據存 放在區塊鏈上,但由于C沒有B對應的私鑰,因此它依舊無法進行解密。而為了實現第二點,即使C 可以將id(B)改為id(C),但C同時需要構造 hash(index' +id(C)),即它需要重新計算{index+id(C)} 的散列值。前面分析過,C無法根據hash(index)得到index,即它無法計算得到hash(index' +id(C))。因此,C通過嗅探網絡上的數據包進行主動攻擊仍然 無法得到關于真實數據的任何信息。

同時,節點B在于A的通信過程中,也只能獲取它擁有的index對應的真實數據data,無法獲 得A擁有的其他數據的任何信息。

04 結 語

本文針對用戶間數據共享的場景,基于區塊鏈以及智能合約技術給出了一種隱私保護的數據共享協議。該協議可以允許用戶實現具有共同索引的數據交換共享,避免單方面的數據流動。同時協議過程由數據的擁有者主動授權,并且協議執行過程可 實現公平仲裁。