研究員搞花活,復制粘貼暗藏釣魚攻擊

1、研究員搞花活,復制粘貼暗藏釣魚攻擊

最近,安全意識培訓平臺Wizer創始人展示了一個明顯但令人驚訝的hack,它會讓您對從網頁復制粘貼命令持謹慎態度。通常情況下,從網頁復制常用命令并將它們粘貼到他們的應用程序、Windows 命令提示符或 Linux 終端中,不管是對新手還是熟練的開發人員來說,都是十分常見的操作。但Wizer創始人卻警告稱,網頁可能會暗中替換剪貼板內容,致使復制到剪貼板上的內容與計劃復制的內容大不相同。這時,如若未能及時發現則可能埋下釣魚攻擊的安全隱患。

原來,隱藏在Friedlander設置PoC HTML頁面的JavaScript代碼,會在復制HTML元素中包含的“sudo apt update” 文本時,用Friedlander的惡意測試代碼替換剪貼板數據。[點擊“閱讀原文”查看詳情]

2、Homekit發現DoS漏洞,可讓你無家可歸

日前,蘋果HomeKit中發現一個名為“doorLock”的新型DoS漏洞,從iOS 14.7到15.2版本均受該漏洞影響。HomeKit,是蘋果2014年發布的智能家居平臺,可讓iPhone和iPad用戶通過設備控制智能家電。安全研究員披露稱,蘋果自2021年8月10日起就知道該漏洞的存在,一再承諾修復該漏洞,但始終未能解決該漏洞。

以doorLock來說,攻擊者會將HomeKit設備的名稱更改為大于500000 個字符的字符串。在嘗試加載大字符串時,運行易受攻擊的iOS版本設備將進入拒絕服務 (DoS) 狀態,強制重置是唯一的出路,但重置設備將導致所有存儲的數據被刪除。更糟糕的是,一旦設備重新啟動,當用戶重新登錄到與HomeKit設備關聯的iCloud帳戶時,該漏洞則會重新觸發。[點擊“閱讀原文”查看詳情]

3、Broward Health數據泄露,130萬人受波及

近日,Broward Health公共衛生系統披露了一起波及超130萬人的大規模數據泄露事件。據悉,Broward Health是位于佛羅里達州的醫療保健系統,在美國擁有超30家機構,每年有超過60000人入院,提供廣泛的醫療服務。

據悉,Broward Health醫療保健系統在2021年10月15日披露了一次網絡攻擊,入侵者在未經授權的情況下訪問了醫院的網絡和患者數據,導致數據泄露。具體來看,包括姓名、出生日期、地址、電話號碼、財務或銀行信息、社會安全號碼、保險信息和賬號、醫療信息和歷史、病情、治療和診斷、駕駛執照號碼、電子郵件地址等在內的數據,均在此次泄露數據范圍之內。[點擊“閱讀原文”查看詳情]

4、Skype改版后注冊需解決超難驗證碼10次

前不久,Skype改版后煥新了注冊驗證碼,然而看似簡單的小舉措,卻成為了新用戶注冊的“難關”。原來,Skype改版后,注冊驗證碼要求用戶先行解決一個復雜的難題十次。

經驗證,將Skype下載到設備上后,系統會提示用戶使用現有的Microsoft帳戶登錄或注冊,這時,如果想要通過Skype 應用程序注冊新的Microsoft帳戶,Skype會提供一個十分復雜驗證碼,至于這個驗證碼有多復雜,它要求用戶不斷旋轉顯示圖像,直到指向隨機方向箭頭的球體,達到剩下正好2個箭頭,準確指向上方,且這一驗證過程需要重復十次,才算完成。[點擊“閱讀原文”查看詳情]

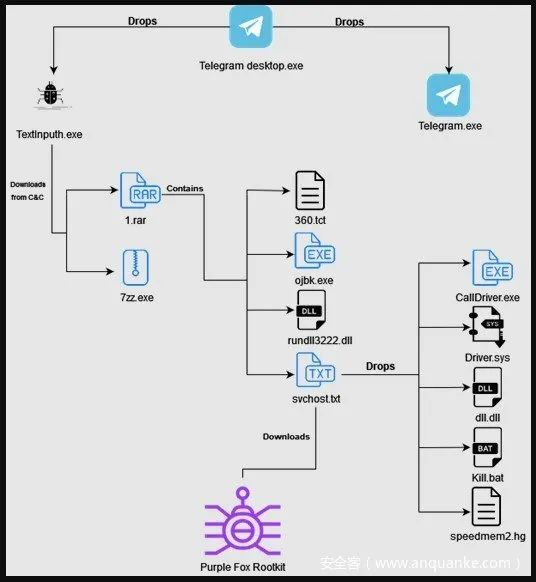

5、PurpleFox惡意軟件借虛假Telegram安裝包傳播

有消息顯示,桌面版惡意Telegram安裝程序會分發一種名為Purple Fox的惡意軟件,進而在受感染設備上安裝更多惡意負載。據悉,安裝程序是一個名為“Telegram Desktop.exe”編譯后的AutoIt腳本。它會釋放兩個文件,其中一個實際的 Telegram 安裝程序,另一個則是惡意下載程序。

當TextInputh.exe執行后,它會在“C:\Users\Public\Videos\”下創建一個新文件夾(“1640618495”)并連接到C2下載 RAR 存檔(1.rar)。存檔包含有效負載和配置文件,而7z程序將所有內容解壓縮到ProgramData文件夾中。

對此,安全研究人員提示禁用繞過UAC至關重要,UAC可防止未經授權安裝應用程序或更改系統設置。[點擊“閱讀原文”查看詳情]