使用Wireshark掃描無線網絡

Wireshark是一款數據包嗅探工具。正常情況下,AP每隔一段時間就會自動廣播一個Beacon(信標)信號包,來宣布該無線網絡的存在。所以,通過將無線網卡設置為監聽模式,然后使用Wireshark嗅探監聽接口的數據包,即可發現附近開放的無線網絡。本文介紹使用Wireshark掃描無線網絡的方法。

使用Wireshark掃描無線網絡。具體操作步驟如下:

(1)設置無線網卡為監聽模式。執行命令如下:

root@daxueba:~# airmon-ng start wlan0

PHY Interface Driver Chipset

phy0 wlan0 rt2800usb Ralink Technology, Corp. RT5370

(mac80211 monitor mode vif enabled for [phy0]wlan0 on [phy0]wlan0mon)

(mac80211 station mode vif disabled for [phy0]wlan0)

(2)啟動Wireshark工具。執行命令如下:

root@daxueba:~# wireshark

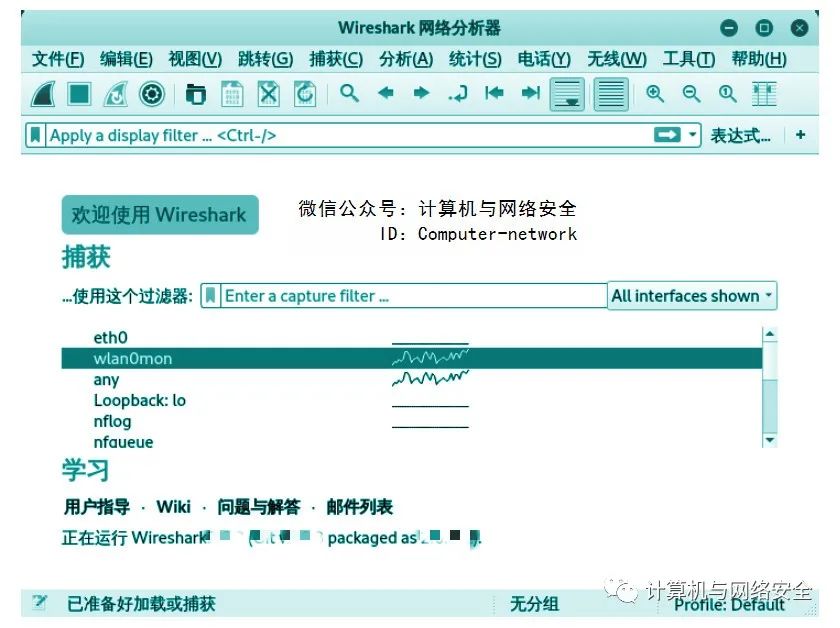

執行以上命令后,將顯示如圖1所示的界面。

圖1 Wireshark主界面

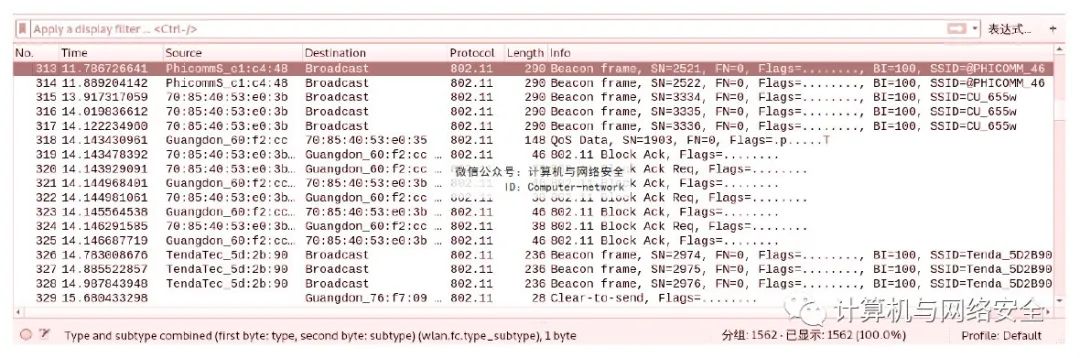

(3)在圖1中選擇監聽接口wlan0mon,單擊 按鈕將開始監聽無線網絡的數據包,如圖2所示。

按鈕將開始監聽無線網絡的數據包,如圖2所示。

圖2 監聽到的數據包

(4)從圖2中可以看到,監聽到的大量無線數據包。為了能夠快速的找到開放的無線網絡,用戶可以使用顯示過濾器wlan.fc.type_subtype eq 0x08進行過濾。經過對數據包過濾后,將顯示如圖3所示的界面。

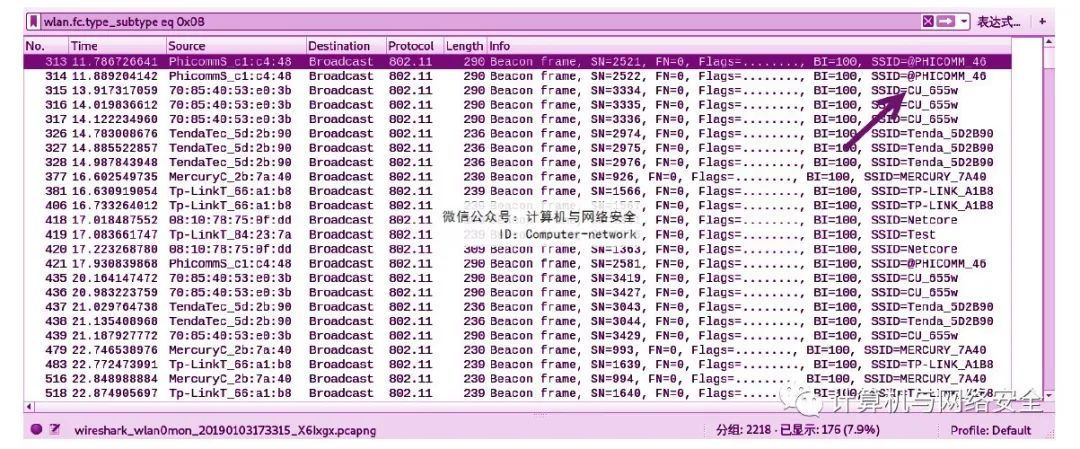

圖3 過濾結果

(5)此時,顯示的數據包就都是開放的無線網絡。從顯示的包中可以看到每個AP的MAC地址和SSID名稱。例如,從顯示的第一個包中可以看到,該AP的MAC地址為PhicommS_c1:c4:48,SSID名稱為@PHICOMM_46。細心的朋友可能會發現這里的MAC地址不是一個完整的MAC地址。其中,前半部分是設備的生產廠商,后半部分是MAC地址。如果想要查看完整的地址,可以在包詳細信息中看到,如圖4所示。

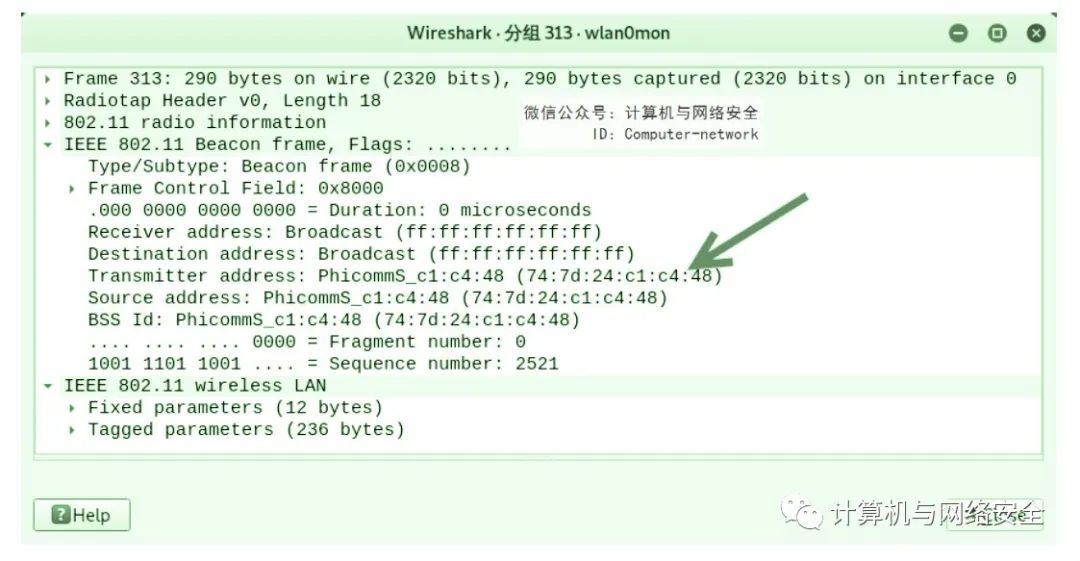

圖4 包詳細信息

(6)從圖4中可以看到目標AP的完整MAC地址,該地址為74:7d:24:c1:c4:48。