竊取 450G 的 AMD 內部數據,只用了 5 分鐘?

每次聽說黑客入侵科技公司并竊取數百GB的內部數據,都會下意識地驚訝于黑客的技術也在與時俱進。

使用常用密碼對網絡發起攻擊以獲取訪問權限,這對于黑客而言并稱不上什么高科技。但是這次情況卻有所不同。

一般來說,公司員工登錄公司系統都有自己的賬號密碼上吧,問題就出現在這些登錄密碼上。

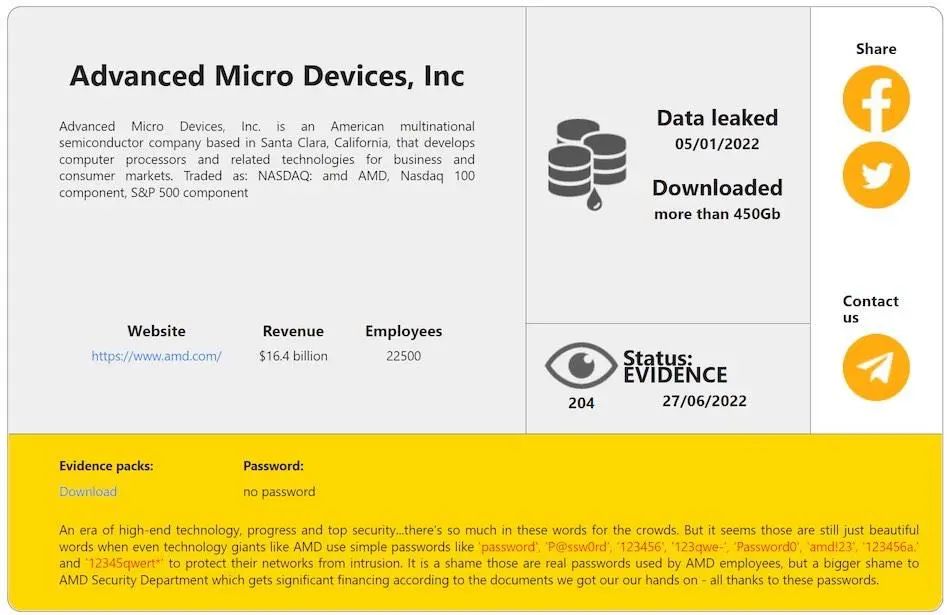

AMD 只使用了" 簡單的密碼來保護其網絡。在這樣一個科技發達的時代,即使像 AMD 這樣的科技巨頭也只是使用一些簡單密碼,而且這些密碼確實是 AMD 員工正在使用的,對此我們感到很遺憾,但對 AMD 安全部門來說會更丟臉,畢竟他們還因為數據泄露得到了一筆建設資金。"

這個犯罪團伙聲稱,他們只是多試了幾次員工密碼,就輕松地登進了 AMD 系統,輕松竊取了450GB的數據,其中包括 " 網絡文件、系統信息以及 AMD 密碼 "。

根據Restore Privacy報告,犯罪集團表示,他們已將部分數據發布到“泄露網站”,并利用該網站刺激受害者為被盜信息支付贖金。

關鍵網絡訪問密碼是‘ password ’,離譜?!

這個名叫 RansomHouse 的黑客組織 表示,早在 1 月的時候,就已經入侵并竊取了 AMD 的數據,為了證明所言屬實,該組織發布了一個數據樣本作為證據。

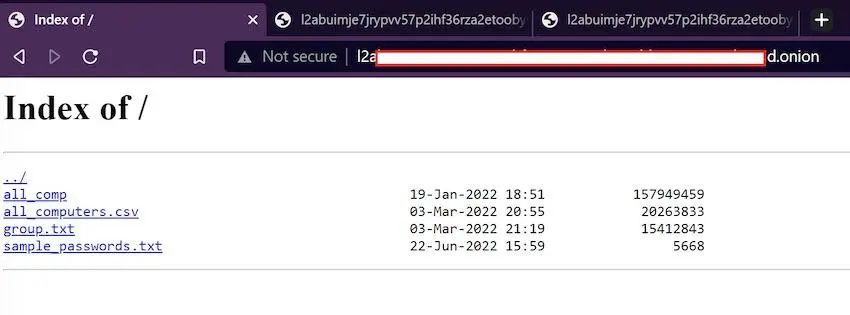

被盜數據包括一些研究數據和財務信息,RansomHouse表示正在對這些數據進行分析,以確定其價值。除了據稱從AMD的Windows域收集的一些包含信息的文件外,威脅行為者沒有提供任何證據來證明這些被盜數據。這些數據包括一份泄露的CSV文件,其中包含7萬多臺設備,似乎屬于AMD的內部網絡,以及一份所謂的AMD公司用戶憑據清單,其中包括弱密碼,如“password”,“P@ssw0rd”,“AMD !”23日”和“Welcome1。”

Restore Privacy 也收到 RansomHouse 的提示,AMD 數據樣本已經在該組織的網站上泄露:

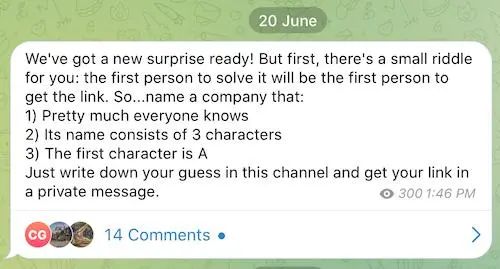

為了使整個過程更“有趣”。6月20日,該組織在Telegram 中宣布,它入侵了一家大公司,并以競賽的形式猜謎,看是否有人能猜對:

一直到6月28日,AMD才發表聲明稱,該公司已經知道一些罪犯聲稱從amd竊取了數據,該公司目前正在調查這一情況。

“具有諷刺意味的是,AMD員工仍然使用‘password’作為關鍵網絡訪問的密碼,”Gurucul 補充道。“在擁有熟練安全工程師的公司里,這種情況是如何發生的?坦率地說,這是不可理解的。是時候更改所有密碼并清理安全控制了。真的,是時候了。”

不是黑客,是" 專業調解員 "

RansomHouse 于 2021 年 12 月開始運營,它的首個目標是薩斯喀徹溫省酒類和博彩管理局 ( SLGA ) 。

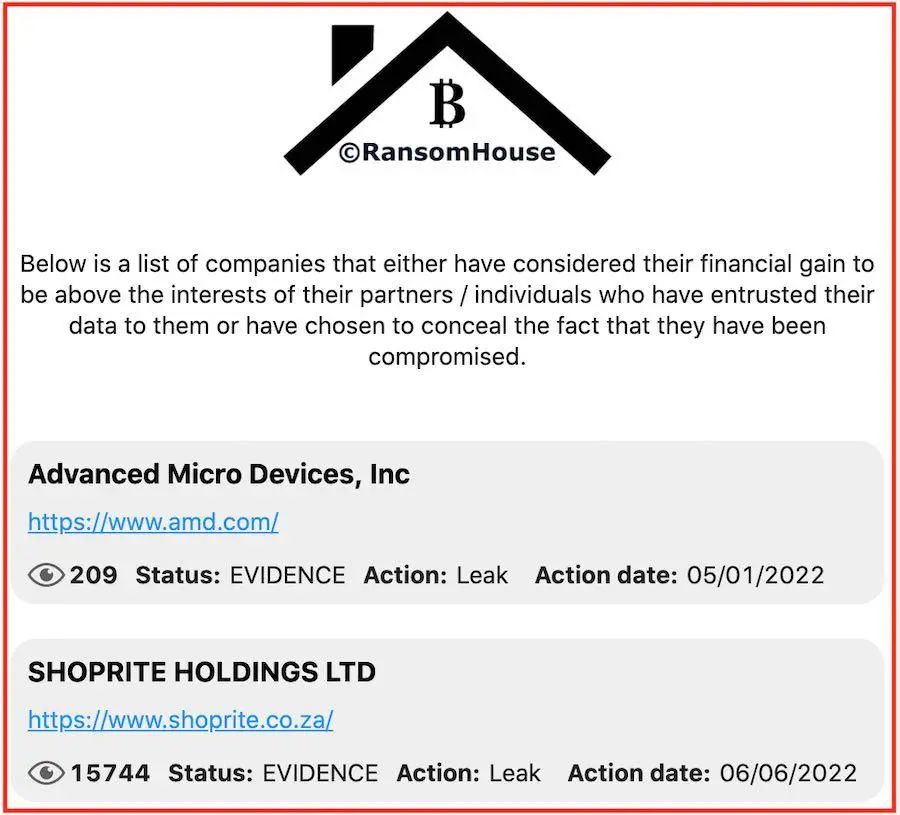

本月早些時候,RansomHouse因泄露非洲最大零售連鎖店shoprite的數據而臭名昭著。

現在,AMD已正式成為新的受害者。 Ransomhouse的黑暗網站列出了來自世界各地的六名受害者。 Ransomhouse對這些受害者的描述如下:這些公司要么認為他們的經濟利益大于將其數據委托給其合作伙伴/個人的利益,要么選擇隱瞞他們被泄露的事實。

與其他網絡犯罪組織相比,他們并不聲稱是一個“勒索軟件”組織。他們一直稱自己為" 專業調解員社區 "。

此外,該組織還表示,他們沒有生產勒索軟件或加密數據,這與其他臭名昭著的勒索軟件組織有很大不同。勒索主頁網站還寫道:我們與任何違規行為無關,也不生產或使用任何勒索軟件。我們的主要目標是盡量減少對相關方可能造成的損害。

但此前也曝出了一份有關勒索軟件的說明,上面清楚地表明他們與勒索軟件組織有關。

對于本次事件的更新進展,以及 RansomHouse 的后續計劃,我們也將持續關注。