騰訊安全威脅情報中心推出2022年6月必修安全漏洞清單

騰訊安全威脅情報中心推出2022年6月份必修安全漏洞清單,所謂必修漏洞,就是運維人員必須修復、不可拖延、影響范圍較廣的漏洞,不修復就意味著黑客攻擊入侵后會造成十分嚴重的后果。

騰訊安全威脅情報中心參考“安全漏洞的危害及影響力、漏洞技術細節披露情況、該漏洞在安全技術社區的討論熱度”等因素,綜合評估該漏洞在攻防實戰場景的風險。當漏洞綜合評估為風險嚴重、影響面較廣、技術細節已披露,且被安全社區高度關注時,就將該漏洞列為必修安全漏洞候選清單。

騰訊安全威脅情報中心定期發布安全漏洞必修清單,以此指引政企客戶安全運維人員修復漏洞,從而避免重大損失。

以下是2022年6月份必修安全漏洞清單詳情:

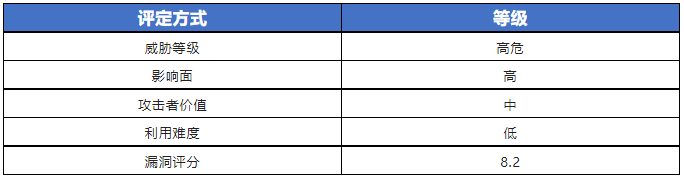

1.Apache Shiro 身份認證繞過漏洞

概述:

2022年6月29日,騰訊安全監測發現,Apache官方發布安全通告,披露了Apache Shiro存在身份認證繞過漏洞,漏洞編號CVE-2022-32532。

當 Apache Shiro 中使用 RegexRequestMatcher 進行權限配置,且正則表達式中攜帶“.”時,未經授權的遠程攻擊者可通過構造惡意數據包繞過身份認證。

騰訊安全專家建議受影響用戶盡快升級,CVSS評分8.2,漏洞威脅等級:高危。

Apache Shiro是一個強大且易用的Java安全框架,用于執行身份驗證、授權、密碼和會話管理。

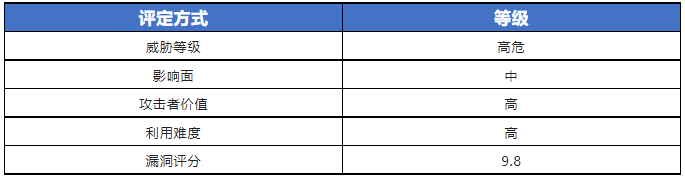

漏洞狀態:

風險等級:

影響版本:

- Apache Shiro < 1.9.1

修復建議:

官方已發布漏洞補丁及修復版本,請評估業務是否受影響后,酌情升級至安全版本:

- Apache Shiro >= 1.9.1

【備注】:建議您在升級前做好數據備份工作,避免出現意外

https://lists.apache.org/thread/y8260dw8vbm99oq7zv6y3mzn5ovk90xh

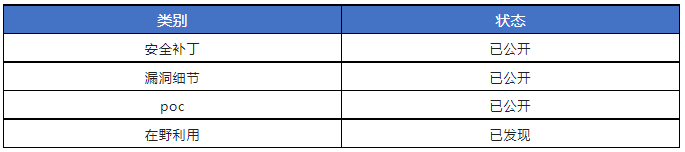

2.Atlassian Confluence 遠程代碼執行漏洞

概述:

2022年6月,騰訊安全監測發現Atlassian官方發布安全通告,披露了Confluence Server 和 Confluence Data Center中存在的一個遠程代碼執行漏洞,漏洞編號CVE-2022-26134。可導致攻擊者無需身份驗證遠程執行任意代碼等危害。

據官方描述,漏洞由于Confluence Server 和 Data Center 版本中存在 OGNL表達式注入導致,可導致攻擊者在未經身份驗證的情況下,通過發送惡意請求,注入執行任意代碼。

Confluence是一個知識管理的平臺,可讓團隊成員協作、分享信息,查找工作所需的資料,打破不同團隊、不同部門以及個人之間信息孤島,實現組織資源共享。

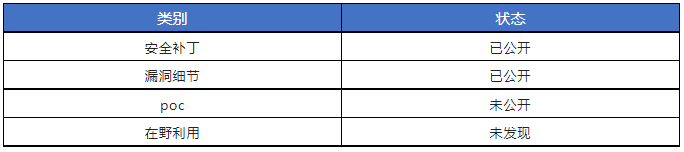

漏洞狀態:

風險等級:

影響版本:

- Confluence Server / Data Center 1.3.0 < 7.4.17

- Confluence Server / Data Center 7.13.0 < 7.13.7

- Confluence Server / Data Center 7.14.0 < 7.14.3

- Confluence Server / Data Center 7.15.0 < 7.15.2

- Confluence Server / Data Center 7.16.0 < 7.16.4

- Confluence Server / Data Center 7.17.0 < 7.17.4

- Confluence Server / Data Center 7.18.0 < 7.18.1

修復建議:

官方已發布漏洞補丁及修復版本,請評估業務是否受影響后,參考官方升級說明,酌情升級至安全版本:

- Confluence Server / Data Center >= 7.4.17

- Confluence Server / Data Center >= 7.13.7

- Confluence Server / Data Center >= 7.14.3

- Confluence Server / Data Center >= 7.15.2

- Confluence Server / Data Center >= 7.16.4

- Confluence Server / Data Center >= 7.17.4

- Confluence Server / Data Center >= 7.18.1

安全版本下載鏈接:

https://confluence.atlassian.com/doc/confluence-security-advisory-2022-06-02-1130377146.html

臨時緩解措施:

對于 Confluence 7.15.0 - 7.18.0 及 Confluence 7.0.0 - 7.14.2,官方已發布臨時緩解措施,可參考以下鏈接中的緩解措施進行臨時修復:https://confluence.atlassian.com/doc/confluence-security-advisory-2022-06-02-1130377146.html

3.Oracle JDeveloper ADF Faces 遠程代碼執行漏洞

概述:

騰訊安全監測到Oracle JDeveloper ADF Faces 遠程代碼執行漏洞(CVE-2022-21445)的技術細節被公開披露。該漏洞存在于ADF Faces 框架中,該漏洞可在未經身份驗證的情況下觸發遠程代碼執行,CVSS評分9.8。

由于該漏洞已出現在野利用,騰訊安全專家建議受影響用戶盡快升級,漏洞威脅等級:高危。

Oracle ADF Faces 是一組超過 150 個支持 Ajax 的 JavaServer Faces (JSF) 組件以及一個完整的框架,可讓用戶為 Java EE 應用程序構建更豐富的 Web 用戶界面。

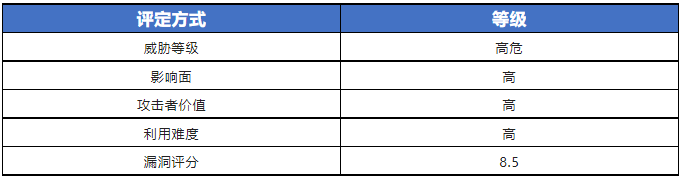

漏洞狀態:

風險等級:

影響版本:

- Oracle ADF Faces 12.2.1.3.0

- Oracle ADF Faces 12.2.1.4.0

修復建議:

目前官網已發布漏洞補丁及修復版本,請評估業務是否受影響后,參考官方升級說明,酌情升級至安全版本:

https://www.oracle.com/security-alerts/cpuapr2022.html

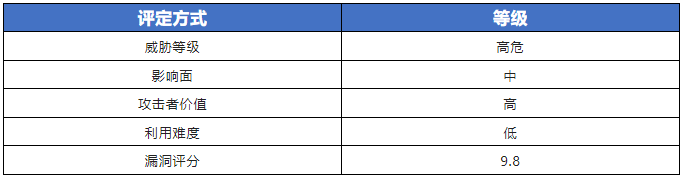

4.Windows 網絡文件系統遠程代碼執行漏洞

概述:

騰訊安全近期監測發現微軟官方發布的6月補丁中修復了Windows 網絡文件系統遠程代碼執行漏洞CVE-2022-30136,CVSS評分9.8。

遠程攻擊者可以通過向目標服務器發送惡意 RPC 調用來利用此漏洞。成功利用會導致在 SYSTEM 上下文中執行任意代碼。

NFS 是一種網絡文件系統協議,最初由 Sun Microsystems 于 1984 年開發。版本 2 記錄在RFC 1094中。版本 3 記錄在RFC 1813中。版本 4 由 IETF 開發并記錄在RFC 3010 (2000 年 12 月發布)中,并在RFC 3530(2003 年 4 月發布)和RFC 7530中進行了修訂(2015 年 3 月發布)。

NFS 允許用戶以與訪問本地文件系統相同的方式訪問遠程文件共享。可以在共享上設置不同的訪問級別和權限,例如讀寫和只讀。此外,還可以使用 IP/UID/GID/Kerberos 安全性。NFS 使用開放網絡計算 (ONC) 遠程過程調用 (RPC) 來交換控制消息。ONC RPC 最初由 Sun Microsystems 開發,也可以稱為Sun RPC。

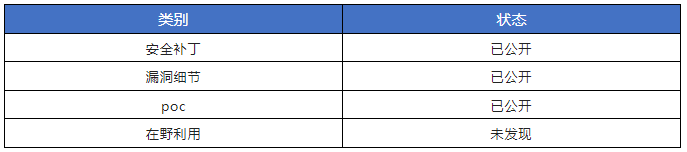

漏洞狀態:

風險等級:

影響版本:

- Windows Server 2012 R2 (Server Core installation)

- Windows Server 2012 R2

- Windows Server 2012 (Server Core installation)

- Windows Server 2012

- Windows Server 2016 (Server Core installation)

- Windows Server 2016

- Windows Server 2019 (Server Core installation)

- Windows Server 2019

修復建議:

微軟官方已發布安全版本,請及時使用系統自動下載更新。

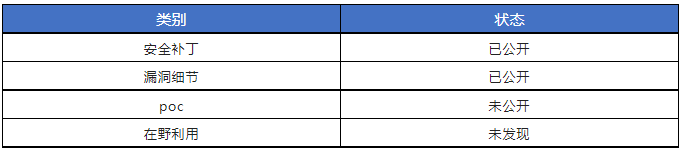

5.PHP遠程代碼執行漏洞

概述:

2022年6月9日,騰訊安全監測到PHP官方發布了最新的安全公告,披露了一個遠程代碼執行漏洞(CVE-2022-31626)。

該漏洞位于mysqlnd模塊,過長的密碼會觸發 PHP 中的緩沖區溢出,從而導致遠程代碼執行漏洞。

騰訊安全專家建議受影響用戶盡快升級,漏洞威脅等級:高危。

漏洞狀態:

風險等級:

影響版本:

- PHP 7.4.x < PHP 7.4.30

- PHP 8.0.x < PHP 8.0.20

- PHP 8.1.x < PHP 8.1.7

修復建議:

目前官網已發布漏洞補丁及修復版本,請及時升級至安全版本:

https://docs.plesk.com/release-notes/obsidian/change-log/#php-220614

6.Spring Data MongoDB SpEL 表達式注入漏洞

概述:

2022年6月,騰訊安全監測發現,VMWARE官方發布安全公告,披露了Spring Data MongoDB SpEL表達式注入漏洞(CVE-2022-22980)。

當使用@Query或@Aggregation注解進行查詢時,若通過SpEL表達式中形如“?0”的占位符來進行參數賦值,同時應用程序未對用戶輸入進行過濾處理,則可能受到SpEL表達式注入的影響,成功利用該漏洞的攻擊者可在目標服務器上執行代碼。

騰訊安全專家建議受影響的用戶盡快升級到安全版本。

MongoDB是一種面向文檔的數據庫管理系統,用C++等語言撰寫而成,以解決應用程序開發社區中的大量現實問題。

漏洞狀態:

風險等級:

影響版本:

- Spring Data MongoDB 3.4.0

- 3.3.0 <= Spring Data MongoDB <= 3.3.4

舊的、不受支持的版本也會受到影響

修復建議:

官方已發布漏洞補丁及修復版本,請評估業務是否受影響后,酌情升級至安全版本:

- Spring Data MongoDB >= 3.4.1

- Spring Data MongoDB >= 3.3.5

【備注】:建議您在升級前做好數據備份工作,避免出現意外

https://spring.io/blog/2022/06/20/spring-data-mongodb-spel-expression-injection-vulnerability-cve-2022-22980

通用的漏洞修復、防御方案建議

騰訊安全專家推薦用戶參考相關安全漏洞風險通告提供的建議及時升級修復漏洞,推薦企業安全運維人員通過騰訊云原生安全產品檢測漏洞、防御漏洞武器攻擊。

具體操作步驟可參考以下文章指引:https://s.tencent.com/research/report/157