國內外最新網絡安全發展態勢

重要事件回顧,智覽網安行業發展。近日國內外網安行業發生了哪些重要事件,呈現出了怎樣的發展態勢呢?雜志社聯合中國網安科技情報研究團隊將從行業大角度出發,帶領大家回顧近日國內外行業的重要事件,探究其中的發展態勢。

事件概覽:

1、多部網絡安全法規正式生效

2、工信安全中心發布《我國數據開放共享報告2021》

3、工信部網絡安全威脅和漏洞信息共享平臺正式上線運行

4、美國陸軍發布2021版《網絡空間行動與電磁戰》條令

5、美陸軍發布網絡現代化相關IT設備建議征詢書

6、美眾議院軍事委員會擴充網絡、IT和頻譜計劃

7、美眾議院批準104億美元的國防部網絡安全預算

8、DARPA“自適應跨域殺傷網”軟件研發進入第二階段

9、美軍聯合業界成立“數字中頻互操作”聯盟

10、美網絡司令部警告針對Confluence的黑客攻擊

11、CISA發布“不良安全習慣”目錄

12、CISA發布Kubernetes強化測試工具

13、美國Verizon公司在英國建設5G網

國內

01

多部網絡安全法規正式生效

9月1日起,我國多部網絡安全相關法規文件紛紛生效實施,包括:

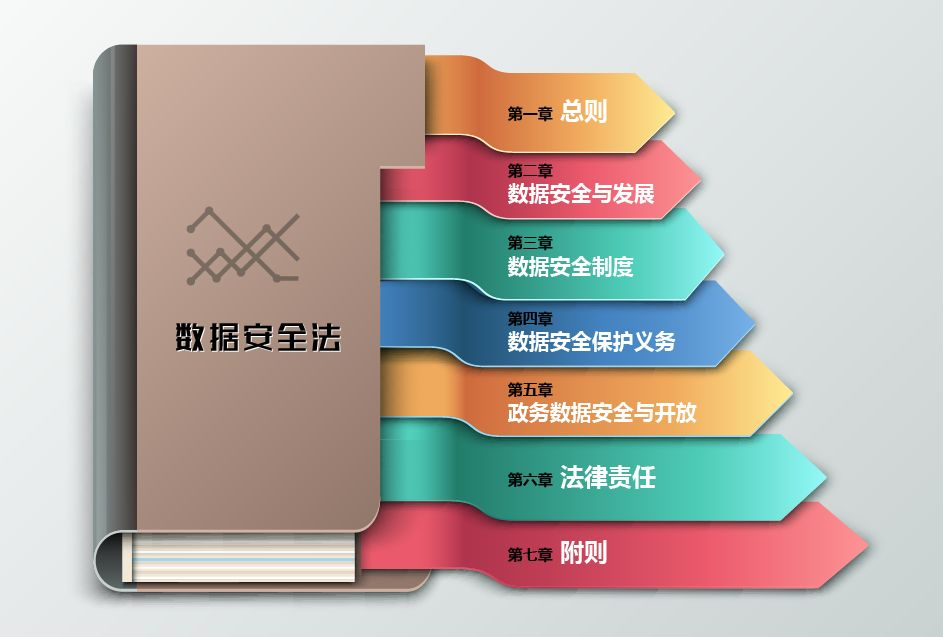

《中華人民共和國數據安全法》已由全國人大常委會于2021年6月10日通過,自2021年9月1日起施行。

《關鍵信息基礎設施安全保護條例》已經2021年4月27日國務院常務會議通過,自2021年9月1日起施行。

工業和信息化部、國家互聯網信息辦公室、公安部聯合印發《網絡產品安全漏洞管理規定》,自2021年9月1日起施行。

加上今年11月1日起施行的《個人信息保護法》,我國網絡安全頂層設計基本建成。

從今天開始,我國網絡安全行業將邁入新時代,網絡安全不再是可有可無的附庸,而是組織經營需要堅守的底線。特別是重要行業、重點資產、關鍵弱點,需要著重監管,增強保護。

在構建好頂層制度后,國內組織將進入比拼安全建設的新階段,滿足的監管單位的合規要求只是最基本的要求,重能力、重效果方能取得更好的成績。

02

工信安全中心發布《我國數據開放共享報告2021》

9月5日,2021中國國際數字經濟博覽會期間,工業和信息化部部屬高校成果發布暨對接活動在河北省石家莊(正定)舉辦。國家工業信息安全發展研究中心信息政策所副所長高曉雨在會上發布《我國數據開放共享報告2021》,從對數據開放共享的基本認識、國外數據開放共享的典型政策、我國數據開放共享的基本情況、數據開放共享面臨的問題挑戰、加快數據開放共享的對策建議五個方面做了詳細解讀。

數字經濟時代,數據既是新動力,也是新生產要素。習近平總書記就實施國家大數據戰略進行第二次集體學習時強調,“推進數據資源整合和開放共享”。數據開放共享也是加快培育數據要素市場的一項重要任務,報告對數據開放共享進行研究和總結,梳理了美國《聯邦數據戰略與2020年行動計劃》、歐盟《歐洲數據戰略》、英國《國家數據戰略》等國外數據開放共享典型政策。報告指出,當前,我國數據開放共享的政策措施和管理機制日益完善、政務數據共享步伐不斷加快、公共數據有序開放、政企數據共享探索推進、企業數據共享基本處于黑箱狀態、企業數據開放以市場化行為為主。同時,也面臨數據產權界定難度較大、數據價值難以有效衡量、體制機制仍待進一步完善、數據安全風險日益突出四大問題挑戰。針對這些問題,報告建議要進一步健全數據產權制度體系、建立數據價值評估體系、完善制度機制、加強數據安全防護。

03

工信部網絡安全威脅和漏洞信息共享平臺正式上線運行

9月1日,為落實《網絡產品安全漏洞管理規定》有關要求,工業和信息化部網絡安全管理局組織建設的工業和信息化部網絡安全威脅和漏洞信息共享平臺(以下簡稱“平臺”)(https://www.nvdb.org.cn)正式上線運行。

根據《網絡產品安全漏洞管理規定》,網絡產品提供者應當及時向平臺報送相關漏洞信息,鼓勵漏洞收集平臺和其他發現漏洞的組織或個人向平臺報送漏洞信息。平臺包括通用網絡產品安全漏洞專業庫(https://www.cnvdb.org.cn)、工業控制產品安全漏洞專業庫(https://www.cics-vd.org.cn)、移動互聯網APP產品安全漏洞專業庫(https://cappvd. cstc.org.cn)、車聯網產品安全漏洞專業庫(https://cavd.org.cn)等,支持開展網絡產品安全漏洞技術評估,督促網絡產品提供者及時修補和合理發布自身產品安全漏洞。

平臺由中國信息通信研究院會同國家工業信息安全發展研究中心、中國軟件評測中心、中國汽車技術研究中心等國家網絡安全專業機構共同建設。

國外

01

美國陸軍發布2021版《網絡空間行動與電磁戰》條令

美國陸軍于9月1日對外發布新版FM 3-12《網絡空間行動與電磁戰》條令,以取代2017年版的舊版FM 3-12條令。

新版FM 3-12為協調、整合和同步美國陸軍網絡空間行動與電磁戰提供戰術與流程,對統一的地面作戰和聯合作戰提供支持。新版FM3-12包含4章和7段附錄,第一章概述了作戰環境以及如何通過網絡與電磁戰支持陸軍部隊,第二章介紹了網絡與電磁戰的類型、任務、效能以及與其它作戰之間的關系,第三章介紹了涉及網絡與電磁戰的陸軍指揮體系,第四章介紹了網絡與電磁戰的整合與協調,7段附錄則分別介紹了網絡與電磁戰的規劃流程、交戰準則、聯合部隊下的網絡與電磁戰統籌、涉及網絡與電磁戰的預備役及其它支持性組織、網絡與電磁戰的支援請求、電磁戰重編程以及網絡與電磁戰的訓練。

新版FM 3-12詮釋了美國網絡空間行動與電磁戰的基本原理、術語和定義,描述了指揮官和參謀人員應如何將網絡空間行動與電磁戰集成到統一的地面作戰中,為美國陸軍從事網絡空間與電磁戰的各級指揮員和參謀人員提供頂層指導。

02

美陸軍發布網絡現代化相關IT設備建議征詢書

據Breaking Defense網站2021年8月30日報道,美陸軍正在推進其網絡現代化工作,旨在幫助美陸軍獲取決策優勢,并使美陸軍網絡作為國防部聯合合域指揮控制(JADC2)概念的一部分實現與其它軍種網絡的互操作。作為網絡現代化項目的工作的一部分,美陸軍于2021年8月27日發布名為“信息技術企業解決方案-4硬件”(ITES-4H)的建議書征詢(RFP),涉及支持美陸軍“網絡作戰-網絡中心”能力的多種IT系統和服務。

這份RFP尋求“廣泛的IP設備”,用以支持美陸軍“企業基礎設施和信息基礎設施目標”。征詢成果將產生多個固定價格、不確定交付/不確定數量合同,初始期限為5年,另包括5年的可選擴展期限。在ITES-3項下,美陸軍已授出超過5萬份訂單,而ITES-4H合同項下將授出訂單的數量還不確定。

ITES-4H征詢書涉及七大類:1.服務器;2.工作站、瘦客戶端、桌面電腦、筆記本電腦;3.存儲系統;4.組網設備;5.成像設備;6.電纜、連接器和附件;7.視頻設備產品。

該RFP還包括一些新技術的采購,包括但不僅限于嵌入式加密、穿戴式計算機和顯示設備、無線產品、以及移動個人數據終端等。

此RFP強調,所有新采購系統和服務必須具有可集成性和互操作性。美陸軍將首選符合標準化質量管理程序的廠商。

03

美眾議院軍事委員會擴充網絡、IT和頻譜計劃

據BreakingDefense網站9月2日報道,美眾議院軍事委員會在9月1日的聽證會上審議了780項修正案,這些修正案將被納入《2022財年國防授權法案》,包括將預算最高限額提高239億美元,重點關注技術和創新,旨在支持國防部應對未來十年的國家安全挑戰。

主要要求包括:參聯會向參眾兩院報告“聯合全域指揮控制”技術的商業解決方案和互操作性;國防部確定執行《2020年電磁頻譜優勢戰略實施計劃》所需的資源;定期更新國防部在開發、采用、部署5G和開放式無線接入網絡方面的進展;國防部在2025年之前制定主要武器系統的“機動自主能力”戰略,重點探索自主使能軟件的應用;建立國家微電子研發網絡;整個國防部采用保護性域名系統;國防部更新人工智能應用,為決策者提供快速搜索和決策能力;對信息作戰進行戰略和態勢評估,特別是“影響、破壞對手信息流和決策的能力,以及自我保護和保障的能力”;制定一項在全球信息環境中競爭的計劃等。

04

美眾議院批準104億美元的國防部網絡安全預算

據FCW網站9月3日報道,美國眾議院支持拜登總統提出2022財年國防部網絡安全預算,并在2022財年國防授權法案中增加了額外預算。

據眾議院民主黨多數派的一名助手說,眾議院版本的年度國防政策法案支持拜登政府提出的2022財年國防部104億美元的網絡安全預算,還為保護五角大樓的信息系統提供了額外的投資,該法案的摘要顯示為此類工作增加了5000萬美元。這份被稱為“主席標志”的文件,是委員會計劃在周三對7160億美元的整體支出藍圖進行馬拉松式審議的基礎。五角大樓要求為2022財年提供總額506億美元的信息技術和網絡空間活動資金。其中,104億美元的網絡安全預算要求包括:55億美元的網絡安全、43億美元的網絡空間行動和5.109億美元的研究和開發資金。網絡安全的相關數字還包括6.05億美元的美國網絡司令部的一般預算。

眾議院法案還為網絡司令部的網絡任務部隊開了綠燈,這支由大約6200名來自各軍種的人員組成的隊伍被分成133個小組,未來一年將增加四個單位,這是自2012年確定其架構以來的首次擴張。據稱擬議立法中“最有影響的”條款之一是將在聯合部隊總部國防信息網絡部內設立一個新的項目辦公室,以集中管理網絡威脅信息產品。

05

DARPA“自適應跨域殺傷網”軟件研發進入第二階段

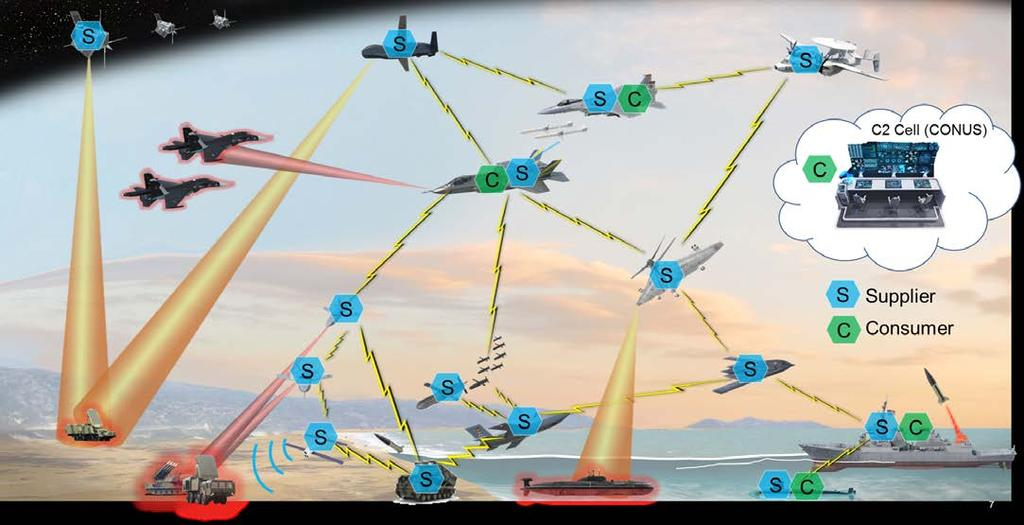

據Seeking Alpha網站2021年8月31日報道,BAE系統公司從美國國防高級研究計劃局(DARPA)獲得了半自主任務規劃軟件第二階段合同。該合同是“自適應跨域殺傷網”(ACK)項目的一部分。在此之前,BAE已成功完成了該項目第一階段的軟件演示。

在第一階段,BAE與卡內基梅隆大學及Uncharted軟件公司合作創建了“多域自適應請求服務”軟件,并在實戰演習中展示了該軟件支持實時任務更新以及生成選項來調整計劃以適應新任務的能力。ACK項目旨在為任務指揮官開發一種決策輔助工具,幫助他們在機構范圍內以及跨機構快速識別和選擇分配任務和重新分配任務的各種選項。具體來說,ACK可幫助用戶跨域、跨軍種選擇傳感器、執行器和支持要素,對目標實現期望的效果。不同于以往受限、單體、預定義的殺傷鏈,這些更加分散的力量可以基于所有可用選項形成自適應“殺傷網”。

在第二階段,BAE將繼續進行軟件開發和能力擴展,通過自動識別跨域可用資產,然后在調整任務時快速評估使用這些資產的成本和收益,來提高幫助操作員做出明智決策的能力。項目最終目標是在一個全尺寸、真實的作戰環境中演示該技術。BAE相關負責人稱,“自主性是多域任務規劃的一個關鍵使能要素。第二階段合同的重點是提高為軍方設計的軟件能力,實現對多域戰場空間資源的利用,提高任務效能和效率。”

06

美軍聯合業界成立“數字中頻互操作”聯盟

據BreakingDefense網站7月21日報道,三名美國參議員于當日提出了一項法案草案,要求聯邦機構、政府承包商以及關鍵基礎設施的所有者和運營商在發現任何“威脅國家安全”的網絡事件后的24小時內進行上報。

該法案名為《2021年網絡事件通報法》(Cyber Incident Notification Act of 2021),其要求聯邦機構以及關鍵基礎設施的所有者和運營商(包括政府承包商和分包商,但不包括提供內務服務、托管服務或所供非IT產品或服務低于小額采購門檻的個人或機構)在發現網絡事件后的24小時內,向隸屬于國土安全部的網絡安全與基礎設施安全局(CISA)上報事件。同時CISA則需“建立網絡入侵報告能力,以便及時、安全且可靠地提交網絡安全事件報告”。為消除上報方的擔憂,該法案將為上報方提供“有限豁免”,并要求CISA采取數據安全措施來保護個人信息(PII)和隱私,且除聯邦政府或國會出于監管目的發出的傳票外,該方案將禁止任何民事或刑事案件中將上報信息作為對上報方不利的證據。這是美國首次在聯邦層面上強制要求上報網絡事件。

近期的“太陽風”(SolarWinds)軟件供應鏈攻擊事件、科洛尼爾(Colonial)管道運營商遭勒索軟件攻擊事件和微軟Exchange網絡間諜事件等重大網絡安全事件接連爆發,這使美國認識到其網絡安全事件通報機制有所不足,最終推出了這項獲得美國兩黨廣泛支持的法案。

07

美網絡司令部警告針對Confluence的黑客攻擊

據PCmag網站9月6日報道,美國網絡司令部(Cyber Command)警告美國各機構,黑客正在利用一個廣受歡迎的項目管理工具的軟件缺陷,這表明黑客可能正在為一場令整個私營部門頭疼的更大規模攻擊做準備。

美國國防部網絡司令部當地時間星期五在一條推特上說,對這一問題的“大規模利用”正在進行,預計還會加速。這個問題存在于Confluence中,這是一種企業應用程序,作為在企業環境中實現遠程工作的手段。開發商Atlassian公司在8月25日警告客戶將他們的系統升級到最新版本的Confluence,而網絡司令部呼吁用戶立即將Confluence升級到最新版。

Confluence軟件缺陷的具體細節不明,Atlassian公司僅表示,該問題被歸類為CVE-2021-26084,是一個“注入漏洞”,允許經過身份驗證的用戶(在某些情況下是未經身份驗證的用戶)在Confluence服務器或數據中心實例上執行任意代碼。在通用漏洞評分系統(Common Vulnerability Scoring System)上,該漏洞評分為9.8分(滿分10分)。8月25日,Atlassian公司發布補丁以解決這個關鍵代碼執行漏洞,發布補丁后不久,黑客就開始利用該漏洞。

然而,安全行業資深人士Dave Aitel認為現在打補丁可能還不夠。“老實說,我認為這是個糟糕的建議。人們應該讓這些系統完全離線并從頭開始重建它們,”艾特爾在一條推文中說。

08

CISA發布“不良安全習慣”目錄

據CISO MAG網站9月2日報道,隸屬于美國國土安全部的CISA正在編撰不良安全習慣目錄,列出可能增加企業風險的不良安全習慣,尤其是那些支持指定關鍵基礎設施或所謂國家關鍵職能(NCF)的企業。

CISA創建了一份不良安全習慣清單,這張清單上的第一條不良安全習慣,就是在關鍵基礎設施和國家關鍵職能服務中使用不受支持的軟件或者過時軟件,這種做法既危險,又大幅提升了對國家安全、國家經濟安全和國家公共衛生安全的風險。第二條是在關鍵基礎設施和國家關鍵職能服務中使用已知的、固定的和默認的口令及憑證,這種做法同樣危險,也大幅增加了對國家安全、國家經濟安全和國家公共衛生安全的風險。在接入互聯網的情況下,這兩條習慣的害處甚大。

CISA指出,盡管這些實踐是對關鍵基礎設施和國家關鍵職能而言充滿風險,但仍建議所有企業和機構采取必要的步驟和對話來解決和消除不良習慣。該機構也承認自己的清單比較集中,但盡管清單并沒有包括所有可能的不良習慣,未含有特定習慣并不意味著CISA認可此習慣或認為其風險等級可以接受。

最近幾個月,CISA采取了一系列措施為防御者提供信息和工具,不良安全習慣清單就是其中最新的舉措。今年早些時候,該機構拓展了其開源庫中的開源安全工具和管理腳本產品組合。本月,CISA共享了針對關鍵基礎設施的勒索軟件威脅情報,以及可增加運營技術資產及控制系統威脅的情報。CISA還持續警示安全從業人員實時發生的威脅,并發布漏洞咨詢。

09

CISA發布Kubernetes強化測試工具

本月初,美國國家安全局(NSA)和美國網絡安全與基礎設施安全局 (CISA)發布了《Kubernetes強化指南》。該指南詳細介紹了加強Kubernetes系統的建議,并提供了配置指南以最大限度地降低風險。主要操作包括掃描容器和Pod是否存在漏洞或錯誤配置,以盡可能低的權限運行容器和 Pod,以及如何使用網絡分離、防火墻、強身份驗證和日志審計。

為了保障指南的有效落地,CISA日前發布了與指南配套的測試工具——Kubescape,該工具基于OPA引擎和ARMO的姿態控制,可用于測試Kubernetes是否遵循NSA和CISA強化指南中定義的安全部署。用戶可使用Kubescape測試集群或掃描單個YAML文件并將其集成到流程中。

據了解,Kubernetes是一個應用較廣泛的開源系統,可自動部署、擴展和管理在容器中運行的應用程序,通常托管在云環境中,并提供比傳統軟件平臺更高的靈活性。

針對Kubernetes的攻擊通常為數據竊取、計算力竊取或拒絕服務。一般來說,數據盜竊是主要動機。然而,攻擊者也可能會嘗試使用Kubernetes來利用網絡的底層基礎設施來竊取計算力,以實現加密貨幣挖礦等目的。

10

美國Verizon公司在英國建設5G網

據LightReading網站9月3日報道,美國Verizon與諾基亞合作為英國南安普敦部署了專有5G網絡,南安普敦是21個聯合英國港口(ABP)中最大的一個。ABP的港口年度總處理能力為8500萬噸貨物,幫助產生了英國10% 的電力,并每年為英國經濟貢獻75億英鎊產值。

ABP就升級其Wi-Fi網絡與Verizon接洽,該網絡僅具有間歇性覆蓋,無法在整個港口提供連接。Verizon Business負責戰略規劃的高級副總裁Jennifer Artley介紹,Verizon給出的解決方案是部署一個新的5G專用網絡,因為5G連接比廣泛的光纖建設更具成本效益。南安普敦港口使用的是3.7GHz頻段,與美國的中頻C波段類似,共部署了7個5G基站,而此前的Wi-Fi網絡使用了多達200個接入點。

“借助專有5G網絡,ABP實現了對整個系統的實時分析、工作流管理、關鍵資產跟蹤和更高的效率。”Jennifer Artley說。僅南安普敦就有45000名員工,運輸約100萬輛汽車和近200萬乘客通過港口。該港口每年為英國經濟貢獻約20億美元。