Hermit 商業間諜軟件介紹

寫在前面:四大會計師事務所之一的安永,對以色列秘密間諜軟件公司NSO集團的最新估值為23億美元,該集團的產品就是大名鼎鼎的Pegasus,飛馬軟件,可以零點擊入侵手機操作系統。

今天介紹的產品和其類似,是最近大家都非常關注的商業間諜軟件,意大利RCS Lab開發的Hermit。犯罪集團甚至政府對個人信息的侵入,這中間的曲折難以說盡,但從技術的角度,可能整個世界越來越需要Android和IOS之外新的移動操作系統,它開源、可高度定制、社區維護、安全驅動......。

Lookout發現在哈薩克斯坦部署的Android間諜軟件

2022年6月16日

Lookout Threat Lab的研究人員發現哈薩克斯坦政府在其境內使用企業級Android監控軟件。雖然我們已經使用Lookout端點檢測和響應(EDR)跟蹤這一威脅一段時間,但這些最新的樣本是在2022年4月發現的,在這之前的4個月,全國范圍內反對政府政策的抗議活動被暴力鎮壓。

根據我們的分析,這個被我們命名為“Hermit”的間諜軟件很可能是由意大利間諜軟件廠商RCS Lab S.p.A和電信解決方案公司Tykelab Srl開發,高度懷疑Tykelab Srl公司是作為影子公司在運營。

這不是Hermit第一次被部署。我們知道意大利當局在2019年的反腐敗行動中使用了它。我們還有證據表明,一個未知攻擊者在敘利亞東北部使用了這個軟件,那里是一個庫爾德人統治的地區,引發了許多地區沖突。

雖然以前曾發現過一些Hermit樣本,并被廣泛認為是間諜軟件,但我們在本博客中把開發者、活動和運營商之間建立聯系是新的發現。

RCS Lab是一家活躍了30多年的知名軟件開發商,與Pegasus開發商NSO Group Technologies和創建FinFisher的Gamma Group處于同一市場。它們被統稱為“合法攔截”公司,聲稱只向合法使用監視軟件的客戶銷售,比如情報和執法機構。在現實中,這類工具經常以國家安全的名義被濫用,監視企業高管、人權活動人士、記者、學者和政府官員。

什么是Hermit(隱士)

Hermit以攻擊者使用C2服務器的路徑命名,是一種模塊化監視軟件,它在部署后將其惡意功能隱藏在下載的包中。

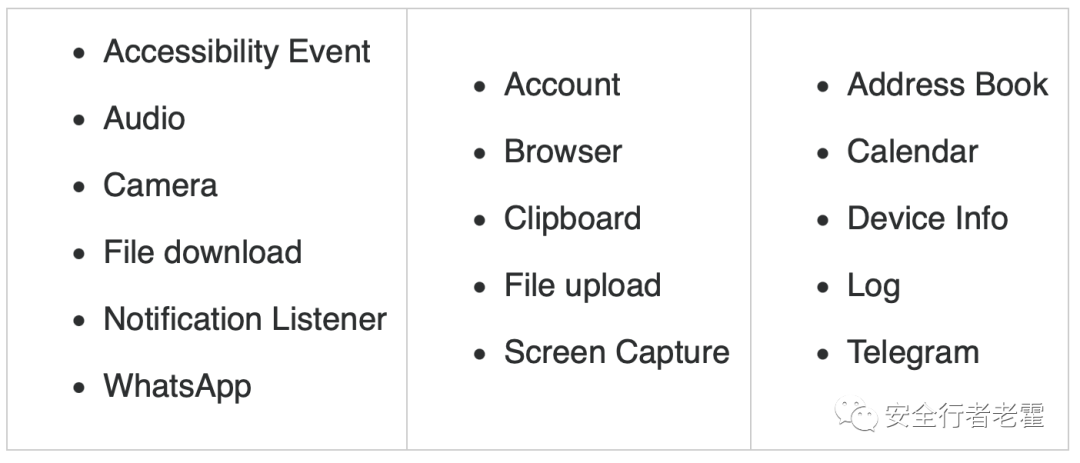

我們獲得并分析了25個已知模塊中的16個,每個模塊都具有獨特的功能。這些模塊,以及核心app擁有的權限,使Hermit能夠得到設備管理員權限、記錄音頻、撥打和重定向電話,以及收集數據,如通話記錄、聯系人、照片、設備位置和短信。

我們推斷,間諜軟件是通過假裝合法來源的短信傳播的。被分析的惡意軟件樣本模仿了電信公司或智能手機制造商的應用程序。Hermit利用它假冒的品牌合法網頁欺騙用戶,同時在后臺啟動惡意行為。

我們知道存在iOS版本的Hermit,但無法獲得樣本進行分析。

哈薩克斯坦的伎倆

我們的分析表明,Hermit不僅被部署在哈薩克斯坦,而且很可能是政府的一個實體在幕后操縱這場運動。據我們所知,這標志著首次發現RCS Lab移動惡意軟件的現有客戶。

我們于2022年4月首次檢測到來自該活動的樣本。它們被命名為“oppo.service”,假冒中國電子產品制造商Oppo。該惡意軟件用來掩蓋其惡意活動的網站是Oppo官方支持頁面(http://oppo-kz.custhelp.com),該網站用哈薩克語編寫,現已下線。我們還發現了假冒三星和Vivo的樣本。

現已不存在的哈薩克語Oppo支持頁面被加載并顯示給用戶,惡意活動發生在后臺

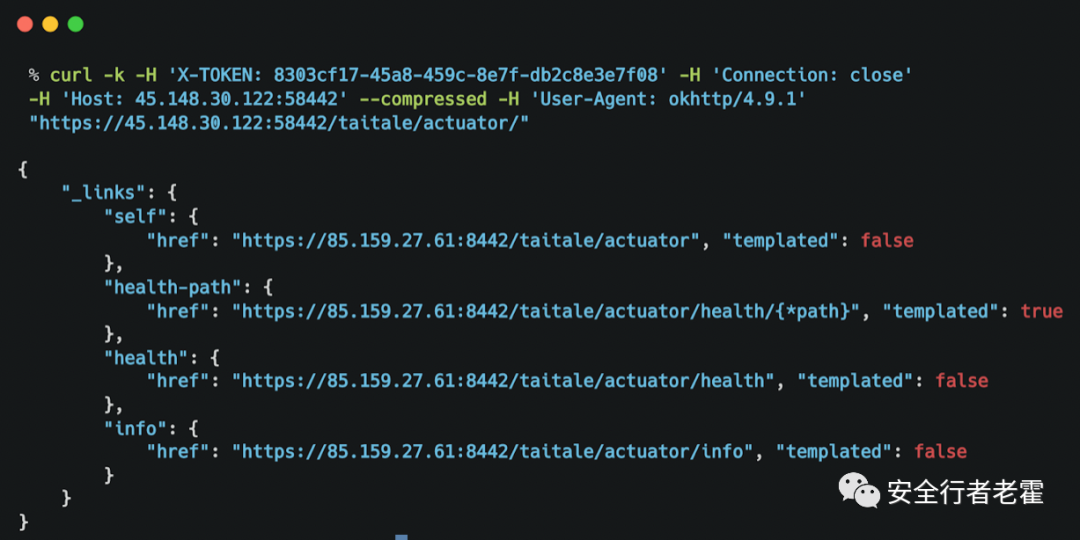

哈薩克針對性行動中使用的樣本連接到C2地址45.148.30.122:58442。然而,進一步分析間諜軟件的C2服務器發現,該IP地址被用作真實C2服務器85.159.27.61:8442的代理。真正的C2 IP地址是由STS Telcom管理的,這是一個在哈薩克斯坦首都努爾蘇丹運營的小型互聯網服務提供商(ISP)。根據僅有的網上記錄,STS專注于“其他有線電信”和線纜服務。

我們與配置糟糕的C2服務器的交互揭示了真正的C2 IP地址

敘利亞,意大利和其他目標

在檢測哈薩克斯坦的樣本之前,我們在Hermit的被動DNS記錄中發現了“Rojava”,這是敘利亞東北部一個講庫爾德語的地區。這很重要,因為該地區一直是危機不斷的地方,比如敘利亞內戰,以及伊斯蘭國(IS)和美國領導的支持庫爾德人領導的敘利亞民主力量(SDF)的聯盟之間的沖突。最近,土耳其對敘利亞民主力量進行了一系列軍事行動,導致該地區部分被占領。

我們發現的域名(rojavanetwork.info)特別模仿了“Rojava Network”,這是Facebook和Twitter上的一個社交媒體品牌,提供對該地區的新聞報道和政治分析,通常支持敘利亞民主力量(SDF)的行動。

在敘利亞之外,Hermit還被部署在意大利。根據意大利下議院在2021年發布的一份文件,意大利當局可能在反腐敗行動中濫用了這個軟件。該文件提到了iOS版本的Hermit,并將RCS Lab和Tykelab與惡意軟件聯系起來,這證實了我們的分析。

RCS lab有爭議的商業關系

和許多間諜軟件廠商一樣,人們對RCS Lab及其客戶知之甚少。但根據我們掌握的信息,它在國際上有相當大的知名度。

根據維基解密2015年公布的泄露文件,早在2012年,RCS Lab是另一家意大利間諜軟件供應商HackingTeam(現在被稱為Memento Labs)的經銷商。兩家公司的通信顯示,RCS Lab與巴基斯坦、智利、蒙古、孟加拉國、越南、緬甸和土庫曼斯坦的軍事和情報機構進行了接觸——根據民主指數,后三個國家被列為專制政權。

RCS Lab過去還與另一個專制政權敘利亞有過交易,這是它與總部位于柏林的先進德國技術公司(AGT)合作銷售監視解決方案的一部分。

與RCS Lab有過商業關系的國家。上面一行:智利、巴基斯坦、蒙古和孟加拉國;下面一排:緬甸、越南、土庫曼斯坦和敘利亞。

Tykelab與RCS Lab的聯系

根據Tykelab自己的網站,http://www.tykelab.it/wp/,(網站介紹非常簡單)該公司提供無害的技術解決方案。然而,我們發現了各種公開的線索,表明情況并非如此。除了意大利議會的文件,我們還發現了幾件將Tykelab和RCS實驗室聯系起來的證據。

例如,Tykelab的一名現任員工在LinkedIn上的個人資料顯示,他們也在RCS實驗室工作。此外,該公司還提供服務,要求有開發和交付監控軟件的技能,如電信網絡知識或交互、社交媒體分析、短信服務和移動應用程序開發。我們在Tykelab找到了一份招聘安全工程師的招聘啟事,其中列出了一項可以直接應用于移動網絡和設備監控的所需技能。(招聘啟事還在)

Tykelab的這份工作清單強調了對移動網絡漏洞、滲透測試和逆向工程的興趣:這些技能可以同時服務于防御和進攻目的。

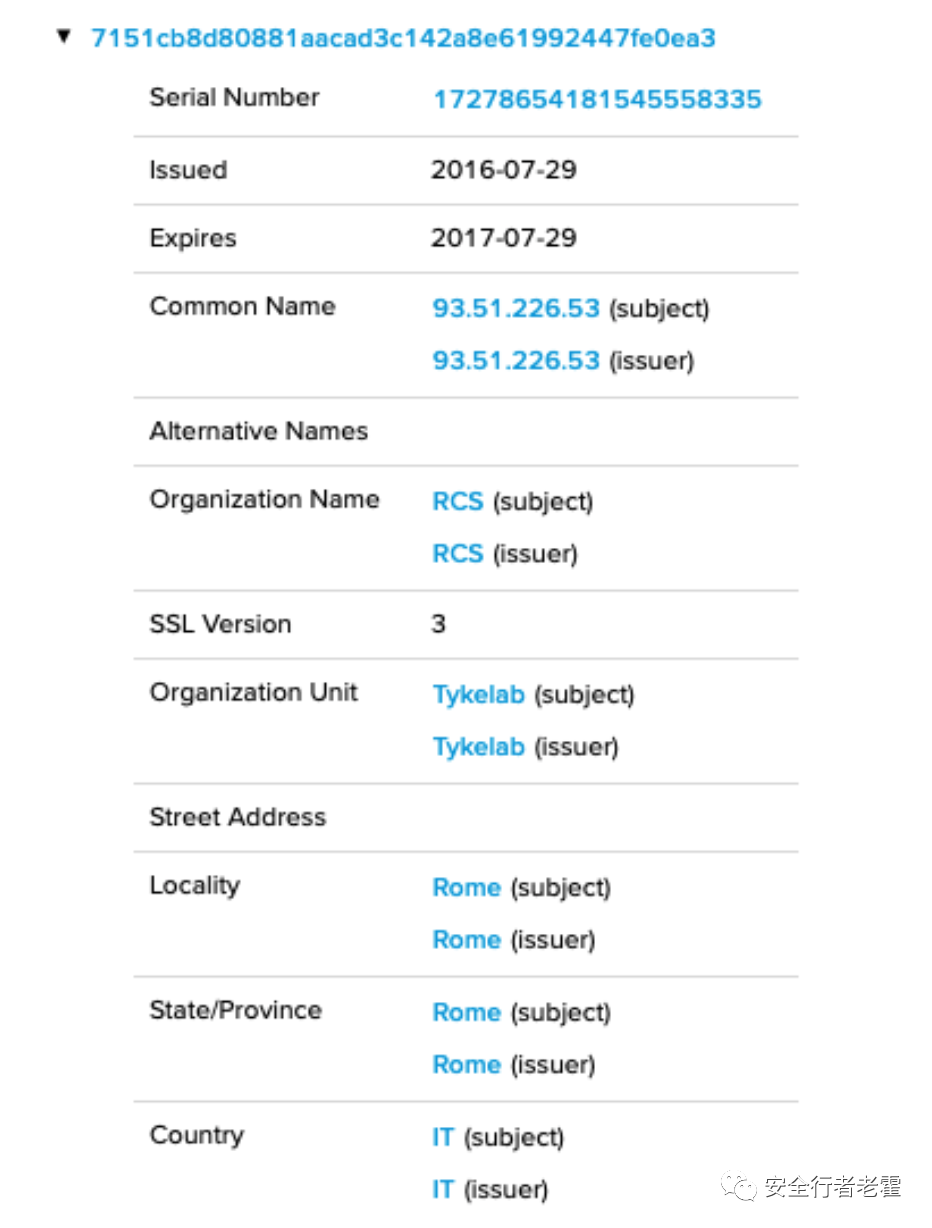

在我們自己對Hermit的分析中,我們能夠將Tykelab與Hermit和RCS實驗室聯系起來。一個Hermit用于C2通信的IP地址透露了其與另一個IP共享的SSL證書,93.51.226.53。值得注意的是,共享證書的地點部分,有意大利米蘭,這是RCS實驗室的總部。

第二個IP使用另一個SSL證書,直接將RCS命名為組織,將Tykelab命名為組織單位。地點包括羅馬,這是Tykelab的總部所在地

綁定到Hermit基礎設施的SSL證書顯示Tykelab和RCS實驗室都連接到間諜軟件

技術分析:Hermit的高級功能

Hermit是一個高度可配置的監視軟件,具有企業級收集和傳輸數據的能力。

例如,它使用20多個參數,任何操作者都可以根據自己的活動進行定制。該間諜軟件還試圖通過發送基于哈希的消息認證碼(HMAC)來維護收集到的“證據”的數據完整性。這允許參與者對發送數據的人進行身份驗證,并確保數據沒有被修改。使用這種方法進行數據傳輸可以使收集到的證據具有可采納性。

為了掩蓋它的真實意圖,Hermit被構建成模塊化。這意味著惡意功能隱藏在惡意軟件根據需要下載的額外有效載荷中。

它是如何欺騙受害者并避免被發現的

正如我們前面提到的,Hermit假裝來自合法實體,即電信公司或智能手機制造商。為了保持這種假象,惡意軟件在后臺啟動惡意活動的同時,加載并顯示假冒公司的網站。

第一個惡意步驟是解密一個嵌入的配置文件,該文件用于與C2服務器通信。但是在通信發生之前,Hermit執行一系列檢查,以確保它沒有被分析。這包括尋找模擬器的存在,以及應用程序本身被修改以使分析更容易的跡象。

模塊與數據收集

一旦惡意軟件連接到C2服務器,它就會接收下載哪些模塊的指令,每個模塊都有不同的功能。除了模塊之外,惡意軟件請求的權限表明它可以通過各種方式收集數據。

C2可以要求Hermit從任何URL下載模塊,然后動態加載它們。

我們與" oppo.service "用于和C2通訊的的IP地址(45.148.30.122:58442)交互獲得了16個模塊。根據分配給Hermit代碼中模塊的標識號,至少有25個模塊。

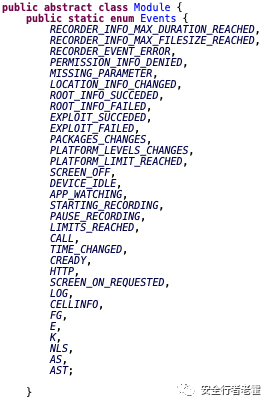

在核心應用程序中,我們發現了一個名為“module”的抽象類,它提供了關于其他模塊功能的額外提示。代碼包含了對漏洞使用的引用,在獲得的模塊中找到的線索進一步證實了這一點。雖然在測試過程中我們沒有受到攻擊,但我們可以知道被攻擊的設備將有一個本地超級用戶權限監聽服務127.0.0.1:500,惡意軟件將“ping”它。

一些變量暗示,Hermit的模塊可以利用漏洞

如果該設備有漏洞,那么它將與C2通信,以獲取利用該設備漏洞所需的文件,并啟動系統管理員級的服務。該服務將用于提高設備權限,如訪問可訪問服務、通知內容、包使用狀態和忽略電池優化的能力。

除了系統管理員服務之外,一些模塊希望或試圖通過su二進制文件直接使用管理員權限訪問。這些模塊將嘗試修改SuperSU應用程序的共享首選項,以便在沒有用戶交互的情況下執行系統管理員命令。

雖然這可能是在用戶不知情的情況下使用root的一般嘗試,但SuperSU也可能是未知利用過程的一部分。如果root不可用,模塊可能會提示用戶采取行動,以實現相同的目標。

這些是我們能夠獲得的模塊:

像其他武器一樣,間諜軟件很容易被濫用

所謂的“合法攔截”間諜軟件的廠商,如RCS Lab、NSO集團和Gamma集團,通常聲稱只賣給擁有合法使用監視軟件的實體,如打擊有組織犯罪或恐怖主義的警察部隊。然而,特別是在最近幾年,有許多間諜軟件被濫用的報告。

我們發現Hermit被部署在哈薩克斯坦和敘利亞的證據,這些國家的人權記錄很差。即使在意大利的反腐行動中,也被指責對個人和私人數據處理不當。

從某種意義上說,電子監視工具與任何其他類型的武器沒有什么不同。就在本月,面對財務壓力,NSO集團首席執行官沙萊夫?胡利奧(Shalev Hulio)提出了向“高風險”客戶出售產品的可能性。間諜軟件廠商秘密行動,受到的監督有限,其產品使用的合法性很少像他們所設想的那樣明確。

如何保護自己免受Hermit間諜軟件

移動設備具有復雜的數據收集功能,而且我們隨時都會攜帶它們,所以它們是監視的完美目標。雖然不是所有人都會成為復雜間諜軟件的目標,但這里有一些建議,可以確保你和你組織的安全:

- 更新你的手機和app:操作系統和app通常有漏洞需要修復,更新它們以確保漏洞得到解決。

- 不要點擊未知鏈接:攻擊者傳遞惡意軟件最常見的方式之一是假裝合法來源向您發送消息。不要點擊鏈接,尤其是在你不知道來源的時候。

- 不要安裝未知的app:安裝未知的app時要謹慎,即使app的來源看起來是合法機構。

- 定期檢查你的app:有時惡意軟件會改變設置或在你的手機上安裝額外的內容。定期檢查你的手機,以確保沒有任何未知的添加。

除了遵循上述安全最佳實踐,我們強烈建議使用專用的移動安全解決方案,以確保您的設備不會受到惡意軟件或釣魚攻擊的損害。

據我們所知,本文中描述的app從未通過Google Play發布。Lookout security app的用戶可以免受這些威脅。

https://www.lookout.com/blog/hermit-spyware-discovery

(完)

間諜軟件廠商針對意大利和哈薩克斯坦的用戶

2022年6月23日 Google TAG

谷歌多年來一直在跟蹤商業間諜軟件廠商的活動,并采取措施保護人們。就在上周,谷歌在歐盟議會關于“大型科技和間諜軟件”的聽證會上就我們所做的監測和破壞這個日益興旺的行業的工作作證。

我們的威脅分析小組(TAG)在2021年發現的9個零日漏洞中,有7個屬于這一類:由商業公司開發,出售給政府支持的行動者。威脅分析小組正在積極追蹤30多家向政府支持的行動者出售漏洞或監視能力的廠商,這些廠商的復雜程度和公開曝光程度各不相同。

我們的發現強調了商業監控廠商在很大程度上增加了以往只有擁有技術專長、開發和操作漏洞的政府才會使用的能力。這使得互聯網變得不那么安全,并威脅到用戶所依賴的信任。

今天,和Google Project Zero一起,我們詳細介紹了RCS Labs的功能,這是一家意大利供應商,它使用了一種戰術組合,包括非典型的以下載作為初始感染載體,目標是iOS和Android的移動用戶。我們已經確認了意大利和哈薩克斯坦的受害者身份。

活動概述

TAG觀察到所有活動都起自發送給目標的獨特鏈接。一旦點擊,該頁面就會試圖讓用戶下載并安裝安卓或iOS系統上的惡意應用程序。在某些情況下,我們認為攻擊者與目標所在底的ISP合作,使目標的移動數據連接失效。這時攻擊者將通過SMS發送一個惡意鏈接,要求目標安裝應用程序以恢復其數據連接。我們相信這就是為什么大多數應用程序偽裝成移動運營商應用程序的原因。當ISP無法參與時,應用程序被偽裝成消息應用程序。

一個來自攻擊者控制的網站,www.fb-techsupport.com的截圖示例。

該頁面以意大利語顯示,要求用戶安裝其中一個應用程序以恢復他們的帳戶。從頁面的代碼中,我們可以看到只有WhatsApp的下載鏈接指向攻擊者控制的Android和iOS用戶內容。

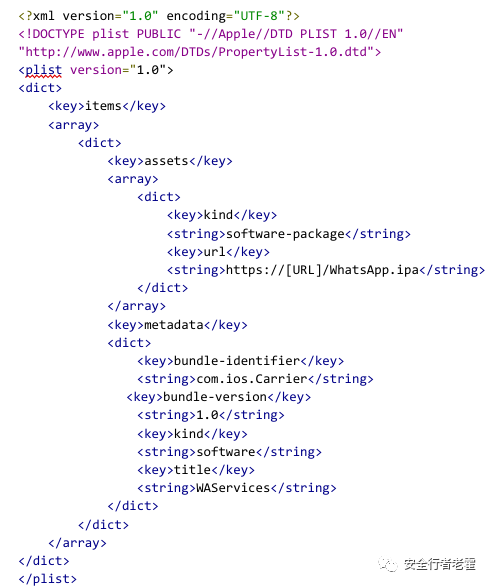

iOS投放

為了發布iOS應用程序,攻擊者只需按照蘋果的要求,將專用的內部應用程序發布到蘋果設備上,使用itms-services協議和以下清單文件,并使用com.ios.Carrier作為標識符。

生成的應用程序使用名為3-1 Mobile SRL(開發者ID: 58UP7GFWAA)的公司頒發的證書進行簽名。該證書滿足所有iOS設備上所有iOS代碼簽名要求,因為該公司注冊了蘋果開發者企業計劃。

這些應用程序仍然運行在iOS應用程序沙盒中,并受完全相同的技術隱私和安全強制機制(例如代碼測載)的影響。然而,它們可以被測載在任何設備上,不需要通過App Store安裝。我們認為這些應用程序從未在App Store上出現過。

該應用程序被分成多個部分。它包含一個通用的特權升級攻擊包安裝器,可被六種不同的攻擊使用。它還包含一個極簡代理,能夠從設備中竊取感興趣的文件,比如Whatsapp的數據庫。

我們分析的應用程序包含以下漏洞:

CVE-2018-4344 內部和公開都稱為光速。

CVE-2019-8605 內部稱為SockPort2,公開稱為SockPuppet

CVE-2020-3837 內部稱為TimeWaste。

CVE-2020-9907 內部稱為AveCesare。

CVE-2021-30883 內部稱為clickd2,蘋果在2021年10月標記為可利用。

CVE-2021-30983 內部稱為clickd3,由蘋果在2021年12月修復。

2021年之前使用的所有漏洞都是基于不同越獄社區編寫的公開漏洞。在發現時,我們認為CVE-2021-30883和CVE-2021-30983是兩個零日漏洞。Project Zero與TAG合作,發布了CVE-2021-30983的技術分析。

Android投放

安裝下載的APK需要受害者安裝未知來源的應用程序。雖然這些應用程序從未在Google Play中可用,但我們已將受感染的設備通知Android用戶,并對Google Play Protect進行了更改,以保護所有用戶。

Android植入

本分析基于5月27日上傳至VirusTotal的fe95855691cada4493641bc4f01eb00c670c002166d6591fe38073dd0ea1d001。我們沒有發現不同版本之間的許多差異。這就是Lookout在6月16日詳細描述的同一個惡意軟件家族。

安卓應用程序通過其圖標將自己偽裝成一個合法的三星應用程序:

當用戶啟動應用程序時,會打開一個webview,顯示與該圖標相關的合法網站。

在安裝時,它通過Manifest文件請求許多權限:

應用程序的配置包含在res/raw/out資源文件中。配置用一個105字節的異或密鑰編碼。解碼由本機庫文件libvoida2dfae4581f.so執行。這樣就包含了一個解密配置的功能。配置如下所示:

舊的示例使用較短的XOR密鑰解密Java代碼中的配置。

本示例中的C2通信是通過Firebase Cloud Messaging進行的,而在其他示例中,可以觀察到使用了Huawei Messaging Service。第二個C2服務器用于上傳數據和檢索模塊。

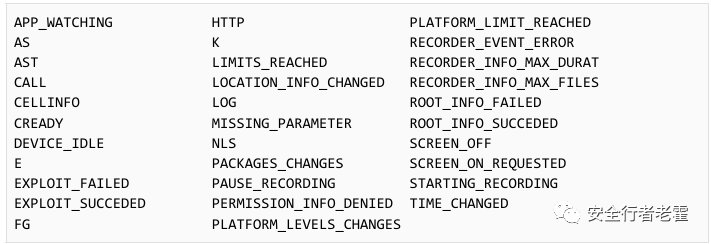

雖然APK本身不包含任何漏洞,但代碼暗示存在可以下載和執行的漏洞。它提供了通過DexClassLoader API獲取和運行遠程模塊的功能。這些模塊可以將事件傳遞給主應用程序。這些事件的名稱顯示了這些模塊的能力:

TAG沒有獲得任何遠程模塊。

保護用戶

這個活動很好地提醒了我們,攻擊者并不總是利用漏洞來獲得所需的權限。基本的感染模式和推動下載方式仍然有效,在當地ISP的幫助下可以非常高效。

為了保護我們的用戶,我們已經警告所有的Android受害者,在這次活動中對Google Play Protect進行了修改,并禁用了用作C2的Firebase項目。

谷歌如何對待商業間諜軟件行業

根據TAG和Project Zero的大量研究和分析,我們認為,商業間諜軟件行業正在蓬勃發展,并以顯著的速度增長。這一趨勢應該引起所有互聯網用戶的關注。

這些廠商使危險的黑客工具得以擴散,并為無法開發這些能力的政府提供了武器。盡管根據國家法律或國際法,使用監控技術可能是合法的,但經常發現它們被政府用于與民主價值背道而馳的目的:針對異見人士、記者、人權工作者和反對黨人士。

除了這些擔憂之外,還有其他原因導致這個行業對互聯網構成了風險。當漏洞研究被用于提高產品的安全性時,它對網絡安全是一個重要的貢獻,廠商秘密儲存零日漏洞會給互聯網帶來嚴重的風險,尤其是當廠商受到威脅時。在過去十年中,這種情況發生在多家間諜軟件廠商身上,讓人擔心他們的軟件可能會在沒有警告的情況下被公開釋放。

這就是為什么當谷歌發現這些活動時,我們不僅采取措施保護用戶,而且公開披露這些信息,以提高意識,幫助整個生態系統,符合我們對開放和民主價值觀的歷史承諾。

對商業監視行業的錯誤行為將需要一種強有力的、全面的方法,包括威脅情報團隊、網絡防御者、學術研究人員、政府和技術平臺之間的合作。我們期待繼續在這一領域的工作,并促進我們在世界各地用戶的安全和保障。

https://blog.google/threat-analysis-group/italian-spyware-vendor-targets-users-in-italy-and-kazakhstan/

(完)