以零信任提高 SAP 安全性

您的組織如何改善其系統應用程序和產品 (SAP) 風險狀況?通過切實和具體的措施與零信任的關鍵原則保持一致是一種方法。

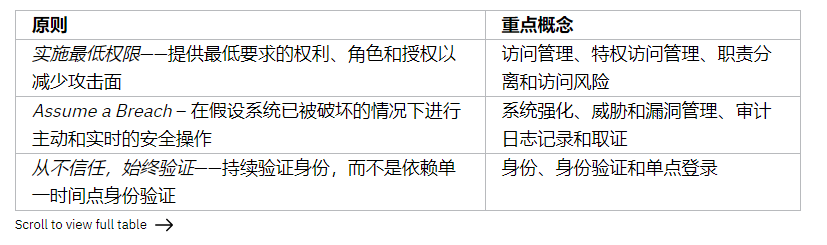

首先,讓我們定義零信任的原則。我們都已經看到了零信任的類型和廣度。哪些與 SAP 最相關?

零信任的三個原則

零信任的總體目標是減少攻擊面。它假設信任是一種風險形式,不能完全從企業中移除。使用零信任框架提供了一個基線,組織可以在其中識別和使用正確的訪問控制、風險管理和身份驗證協議來授權業務。

最小特權原則

任何熟悉 SAP 角色和授權的人都知道 SAP 安全結構很復雜。僅將訪問權限限制為所需的授權業務和 IT 活動可能會讓人望而生畏,尤其是在您手動管理的情況下。使用最低權限的最佳實踐側重于適當的訪問控制。大多數組織都有某種治理、風險和合規工具來支持 SAP 應用程序的訪問風險分析,但不是全部。

在嘗試解決訪問風險時,組織必須擁有一份詳盡的職責分離 (SoD) 和敏感訪問風險圖。沒有它,你會得到假陰性。訪問風險報告僅與用于分析的風險庫一樣強大。如果這不包括自定義事務代碼和跨應用程序注意事項等項目,則組織將面臨未知數量的訪問風險,這些風險可能導致嚴重的 SoD 沖突。業務流程中涉及的 SAP Fiori 和非基于 ABAP 的應用程序可能使其更加復雜。

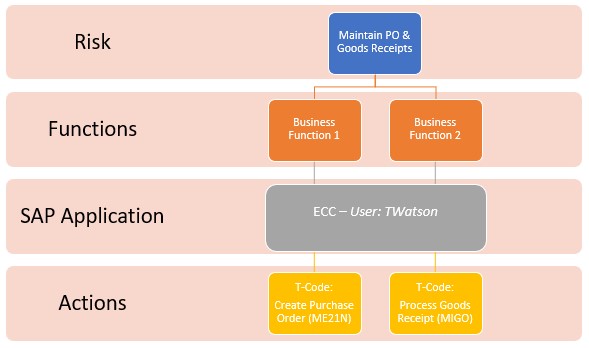

以下是基本訪問風險的示例。在第一個示例中,風險屬于單個用戶身份 Thomas Watson,并且該用戶僅在單個系統中進行交易。

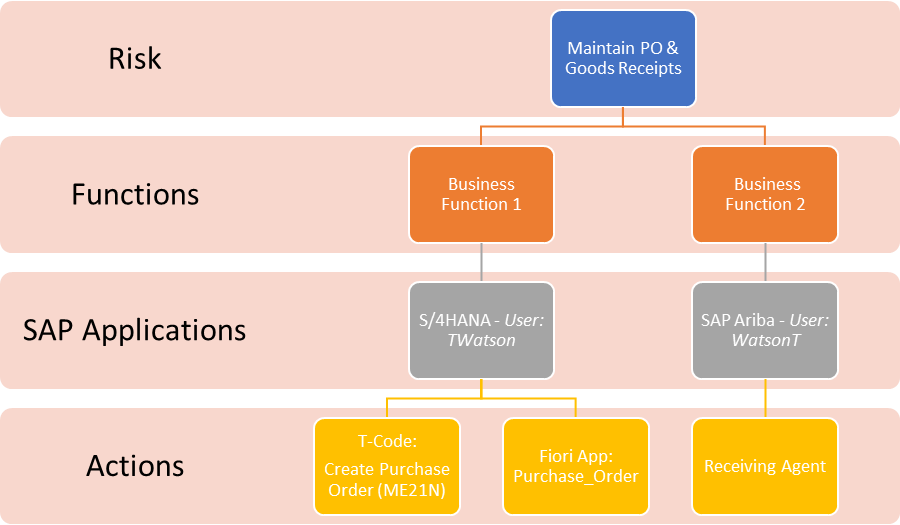

在第二個示例中,該組織同時部署了 SAP Fiori 和 SAP Ariba,這使得相同訪問風險的映射和報告變得復雜。現在,Thomas Watson 可以在不同的系統中使用不同的用戶身份進行交易。這種訪問會導致 SoD 風險,從而導致欺詐活動和合規問題。

即使是未經訓練的眼睛也可以看到識別、報告和管理訪問風險的復雜性已大大增加。

解決方案

組織應審查訪問風險分析和特權訪問管理流程和技術。

對于訪問風險分析,要問的關鍵問題是:

- 規則集是否準確、最新并包含所有與 SoD 相關的應用程序?規則集是否代表了詳盡的風險、業務功能和基本權利?

- 流程和工具是否支持跨系統分析?這是否說明了不一致的用戶映射和自定義操作?

對于特權訪問管理,也被 SAP 稱為消防、緊急和超級用戶訪問,要問的關鍵問題是:

- 您是否正確地將消防訪問權限用于需要更多關注的真正提升的業務或 IT 操作?或者您的團隊是否將其用作授予最終用戶訪問權限的解決方法?

- 流程和工具是否可以在整個 SAP 環境中進行救火?您如何管理對 SAP Ariba、SAP Concur、SAP Integrated Business Planning 和 HANA 數據庫等 SAP 應用程序的特權訪問?

假設違約

SAP 的漏洞管理和威脅檢測都取得了重大進展。但是,這些應用程序由 IT 的不同部分管理,并未集成到企業安全運營中心或 SIEM 解決方案中。原因有兩個:

- SAP 程序通常與其他 IT 部門分開管理,具有單獨的計劃、預算和資源。

- SAP 架構和 ABAP 編程語言的細微差別使其難以與傳統的企業工具和流程保持一致。

然而,組織在保護其 SAP 資產方面取得了長足的進步。許多人將精力集中在 SAP 原生工具和 SAP Solution Manager 的洞察力上。如果配置正確,解決方案管理器是一個重要的管理和安全工具。畢竟,它提供了相關的安全數據。

其他 SAP 原生工具(例如 EarlyWatch 報告、安全優化服務和 SAP 安全基線)提供有關漏洞和錯誤配置的時間點洞察。安全審計和系統日志也很重要。但是,這些最常用于事件后的故障排除。為了改善整體風險狀況,洞察力必須成為實時的,并為安全分析師提供檢測、分類和響應的信息。

如何集成 SAP

組織需要自動化工具來幫助對其 SAP 環境進行實時威脅檢測和漏洞管理。好消息是,許多企業已在其網絡安全方面進行了大量投資。無論是內部的、外包的還是混合的,許多組織都擁有支持威脅管理和漏洞管理計劃的人員、流程和技術。

但是,單獨的團隊通常管理 SAP 環境的安全性,將其置于孤島中。將 SAP 融入其他安全操作是關鍵。找出您可以在哪些地方使用現有的安全投資來保護 SAP 系統。在其他情況下,您可能需要專為 SAP 構建的控件和工具。

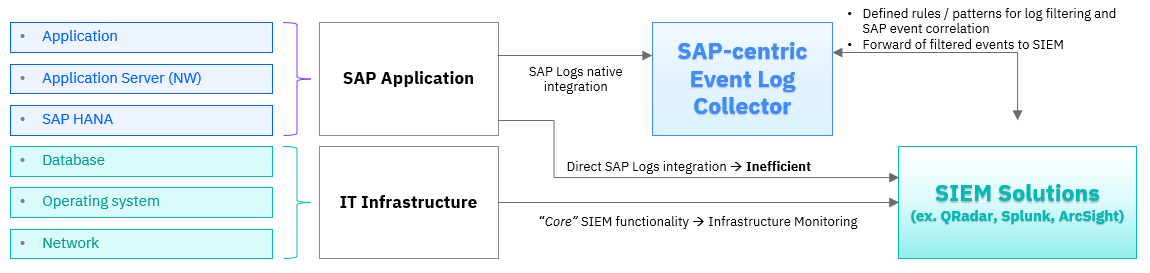

在威脅管理中,許多組織的所有事件日志(包括 SAP)都由單個 SIEM 執行。以下是確保 SIEM 使用來自 SAP 的相關、可操作事件同時減少誤報的最佳設置。在企業 SIEM 前部署以 SAP 為中心的威脅管理解決方案以協助過濾至關重要。

要問的關鍵問題是:

- 您的補丁管理流程是否允許有效和快速的部署?有證據表明,在 SAP Patch Tuesday 上發現的新漏洞在三天內就會被利用。

- 您是否使用數據丟失防護和 UI 屏蔽來進一步減少數據泄露的影響?SAP 本地和第三方解決方案可以幫助提高應用程序和數據庫級別的數據安全性。

永遠不要相信,永遠驗證

大多數企業仍然依賴基本的用戶名和密碼憑據來訪問 SAP。您可能沒有意識到用戶名和密碼存儲在一個表中(USR02-SAP 登錄數據)。SAP 已經開發了許多改進來使密碼更難破解。然而,即使 SAP 使用 SHA-1 散列算法部署了最安全的方法,密碼仍然很容易破解。

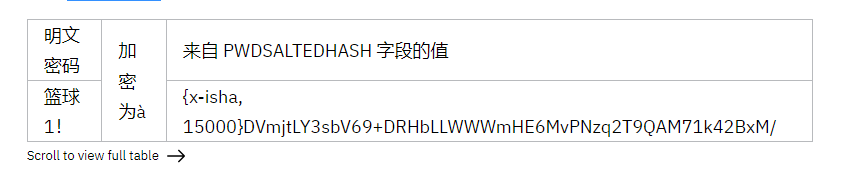

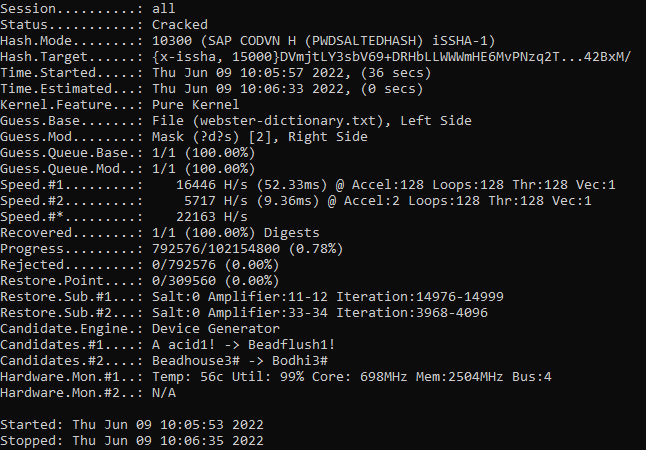

有多可破解?在玩了幾個小時的開源工具和各種博客文章后,我能夠在 USR02 的 PWDSALTEDHASH 字段中破解受 SHA-1 保護的 SAP 密碼。

令人難以置信的部分是新手攻擊者(或威脅參與者)能夠以多快的速度完成相同的過程。在本例中,我創建了一個 SAP 用戶 ID 并將密碼設置為“Basketball1!”,密碼復雜度如下:

- 字符長度 - 12

- 大寫字母 – 1

- 1號

- 特殊字符 -1

在 36 秒內,我能夠使用基本的字典攻擊來破譯密碼。

解決方案

由于它與上述練習有關,您應該確保使用 PWDSALTEDHASH 而不是 BCODE 和 PASSCODE。這對于使用較舊和未打補丁的 SAP 版本且未啟用 PWDSALTEDHASH(最低要求為 SAP NW 7.02 或更高版本)的 SAP 客戶非常重要。此外,您應該定期驗證密碼復雜性是否符合公司政策和指南,例如美國國家標準與技術研究院的密碼指南 ( 800-63B )。但是,最佳實踐是使用單點登錄 (SSO) 和多因素身份驗證 (MFA),目的是消除對用戶名和密碼憑據的需求。

要問的問題包括:

- SAP 系統、系統 ID 和接口之間的連接是否已配置為受信任和加密?至少,考慮在系統之間添加安全網絡通信 (SNC)。

- 非法密碼表 (USR40) 是否更新了常用詞以省略?

- SSO 能否在整個 SAP 環境中使用?正確啟用 SSO 后,可以完全刪除哈希表條目,從而消除密碼攻擊的風險。

- 是否討論過 SAP 環境的數據庫活動監控或 UI 日志記錄解決方案?DAM 和 UI 日志記錄使您能夠更好地控制監視、審計和驗證意圖。

零信任入門

這些只是為使企業零信任計劃與 SAP 保持一致而需要考慮的少數計劃和行動。不知道該轉向哪里?使用設計思維的IBM 零信任研討會是一種很好的方法,可以在零信任的背景下勾勒出您的 SAP 安全“原樣”成熟度和期望的“未來”狀態。