新標桿!美創科技助力廣西桂林某三甲醫院實現勒索病毒主動防御

近年來,廣西桂林某三甲醫院信息化建設發展迅速,各系統數據庫內匯聚了大量的醫療數據,如:患者姓名、年齡、電話、病史、銀行賬戶等。由于醫療數據的特殊性,其已成為黑客眼里的“香餑餑”。

據CNCERT/CC監測發現,近年來捕獲到的敲詐勒索類惡意程序樣本數量屢創新高。通過對敲詐勒索軟件攻擊對象分析發現,勒索軟件已逐漸由針對個人延伸至組織,給組織帶來了嚴重的名譽及經濟損失。

1.需求背景

當前院內各類設備眾多,有面向互聯網的也有面向醫院內部的。由于醫療數據的高價值屬性及醫療設備操作系統的先天性安全漏洞,無論是對外或對內提供服務,都可能會面臨敲詐勒索類軟件帶來的安全威脅。

醫院高度重視信息系統的安全防護,并希望通過對信息系統的防勒索安全建設,打造全面的安全防護體系,避免勒索軟件帶來的安全風險。同時,在滿足醫院信息安全建設目標及國家相關政策和標準要求的前提下,為全面提高信息安全管理水平和控制能力打好基礎。

2. 建設方案

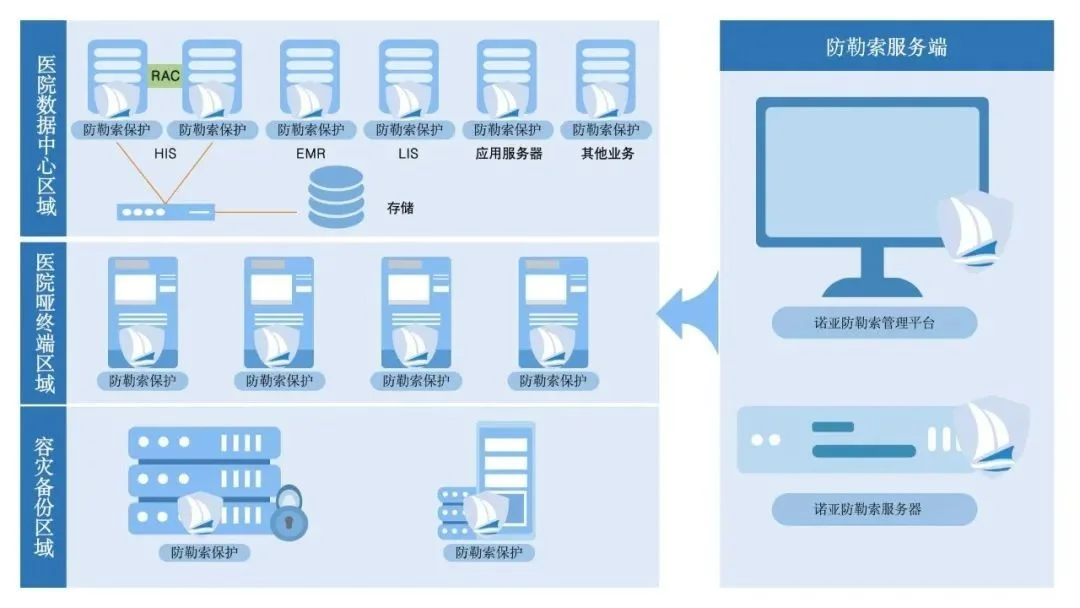

為滿足醫院信息安全建設需求,有效防范勒索病毒可能帶來的安全風險問題,美創科技按照統籌資源、重點保護、適度安全的原則,結合各安全區域實際情況,推出了以“諾亞防勒索系統”為主的事前防御解決方案,從源頭徹底解決勒索病毒問題。

部署拓撲示意

諾亞防勒索系統以“知白守黑”、“不阻斷無安全”為核心理念,集合內核級別防護機制、主機防護、基線防護、威脅情報、誘捕機制、智能模型等創新技術,可實時監控各類進程對數據文件的讀寫操作,快速識別、阻斷非法進程的入侵行為,全面滿足文檔、數據庫、啞終端等防護需求,主動抵御政企事業單位機構中面臨的各類病毒的侵襲。

諾亞防勒索系統分為后臺管理中心和前端代理,將后臺管理中心部署在該醫院數據中心區域的服務器上,設置固定的IP地址,保證能與終端客戶端聯網訪問;在醫院需要保護的重要服務器上,部署諾亞防勒索系統的前端代理客戶端,實現對醫院的重要服務器端的實時監控和保護。

通過后臺管理中心,建立相應策略并下放到各個代理的終端,保護核心文檔,全面管控、阻止可疑的文檔加密或刪除。

另外,通過配置策略,對非結構化文件進行保護,限制保護文檔的寫操作、對保護文檔加鎖,并通過精確識別操作者,在防止核心文檔被勒索加密的同時,保障日常業務透明操作。同時,限制指定的數據庫類型和可信執行程序訪問,保護數據庫文件。對未授權執行程序試圖修改數據庫文件的動作進行攔截處理,從多方面為信息系統的安全提供保障。

3.建設收益

1、從技術層面規范主機的軟件行為安全,同時對惡意代碼進行主動防范,極大地提高安全防護能力。

2、通過管理平臺實現統一管理,安全管理員只需在管理平臺通過統一策略進行維護,就可以實現服務器的防勒索安全管控,大大提高了管理的效率。

3、滿足監管合規的同時,幫助用戶有效防護勒索病毒攻擊,實現新形勢下安全防護上臺階、安全技術見實效、綜合能力有提升的建設成效,確保信息系統的安全。