內網滲透之frp隧道搭建

VSole2022-07-27 22:43:55

內網穿透工具frp

1 文件下載地址:

https://github.com/fatedier/frp/releases

版本和操作系統對應關系

2 搭建socks5代理

配置文件如下:

服務端:./frps -c frps.ini

(運行時需要刪除frps.ini中#注釋的東西以及#號,不然會報錯,這里加注釋是為了說明每個配置行的含義)

frps.ini

[common]

bind_addr = 0.0.0.0 #綁定的ip,為本機

bind_port = 17000 #綁定的端口

dashboard_addr = 0.0.0.0 #管理地址

dashboard_port = 27500 #管理端口

dashboard_user = root #管理的用戶名

dashboard_pwd = toor #管理用戶的密碼

token = 1q2w3e #客戶端服務端連接的密碼

heartbeat_timeout = 90 #心跳超時時間

max_pool_count = 5 #最大同時連接數

客戶端:

frpc.ini

(運行時需要刪除frpc.ini中#注釋的東西以及#號,不然會報錯,這里加注釋是為了說明每個配置行的含義)

[common]

server_addr = xxxxxxx

server_port = 17000

token = 1q2w3e

pool_count = 5

protocol = tcp #協議類型

health_check_type = tcp

health_check_interval_s = 100

[test]

remote_port = 10000 #代理的端口

plugin = socks5 #使用的協議

use_encryption = true #是否加密

use_compression = true

我們本機設置代理: socks5 xxx.xxx.xxx.xxx(VPS) 10000

另一臺win配置代理

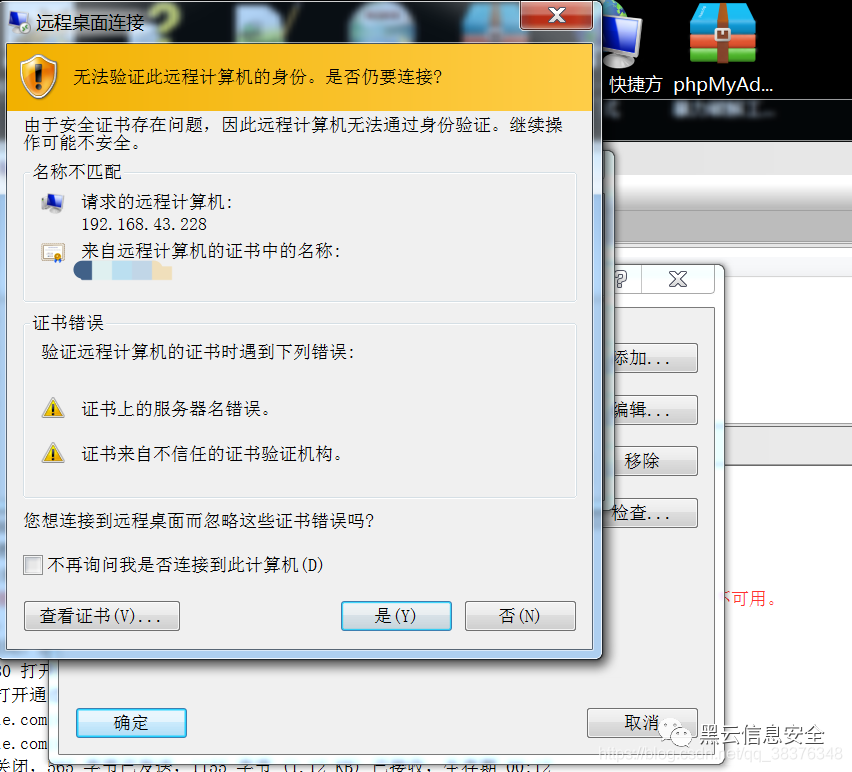

用內網地址連接另一臺主機的3389

連接成功

查看控制臺流量信息等

VSole

網絡安全專家