Kubernetes部署應用

VSole2022-05-11 13:36:57

STATEMENT

聲明

由于傳播、利用此文所提供的信息而造成的任何直接或者間接的后果及損失,均由使用者本人負責,雷神眾測及文章作者不為此承擔任何責任。

雷神眾測擁有對此文章的修改和解釋權。如欲轉載或傳播此文章,必須保證此文章的完整性,包括版權聲明等全部內容。未經雷神眾測允許,不得任意修改或者增減此文章內容,不得以任何方式將其用于商業目的。

前言

在已有的集群環境下進行實際應用部署

期間會用到的部分基本命令

kubectl run

kubectl run NAME --image=image [--env="key=value"] [--port=port] [--replicas=replicas] [--dry-run=bool] [--overrides=inline-json] [--command] -- [COMMAND] [args...]

如啟動nginx實例:

kubectl run nginx --image=nginx

附帶端口:

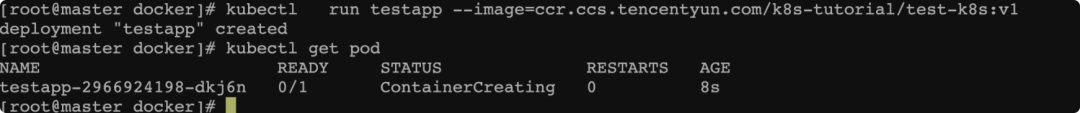

kubectl run nginx --image=nginx --port=18080kubectl run testapp --image=ccr.ccs.tencentyun.com/k8s-tutorial/test-k8s:v1

創建pod

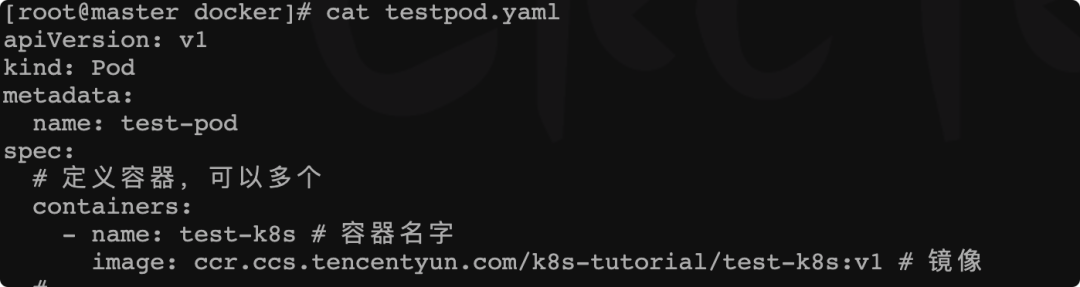

kubetcl apply -f testpod.yaml

創建成功如下

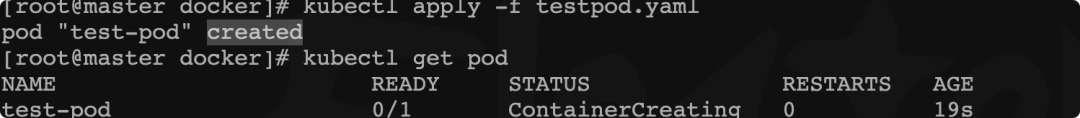

創建deployment

pod常用命令

部署應用

kubetcl apply -f pod.yaml

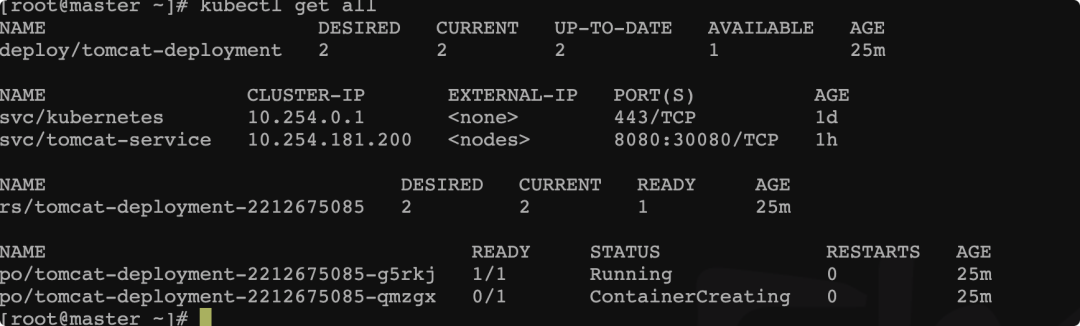

查看全部

kubectl get all

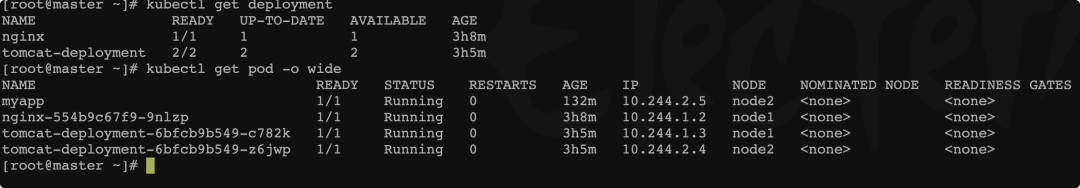

查看deployment pod

kubectl get deploymentkubectl get pod -o wide

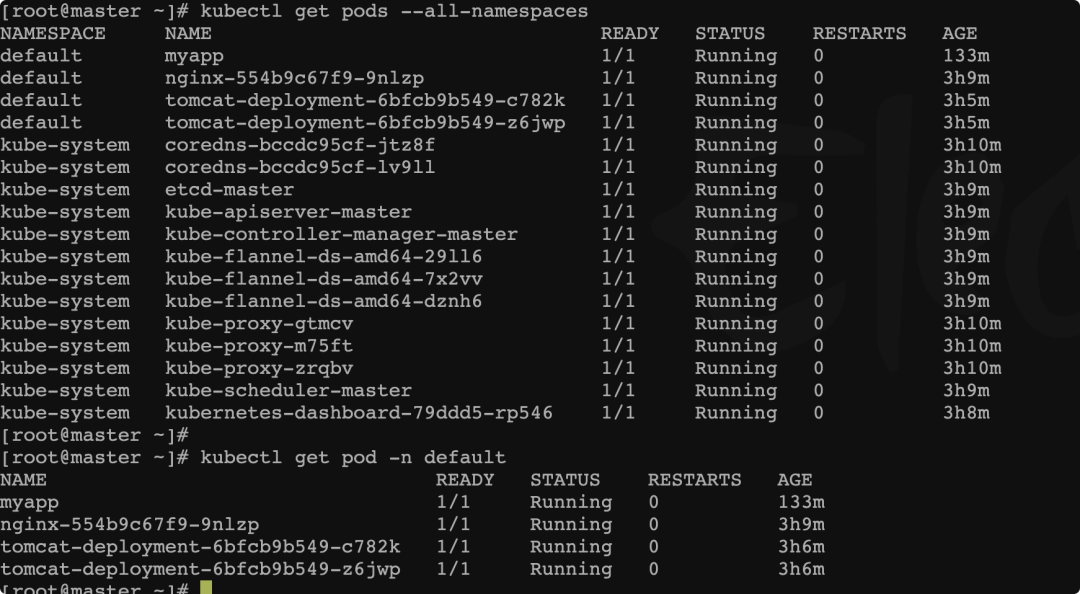

查看所有&指定namespace下的pod

kubectl get pods --all-namespaceskubectl get pod -n default

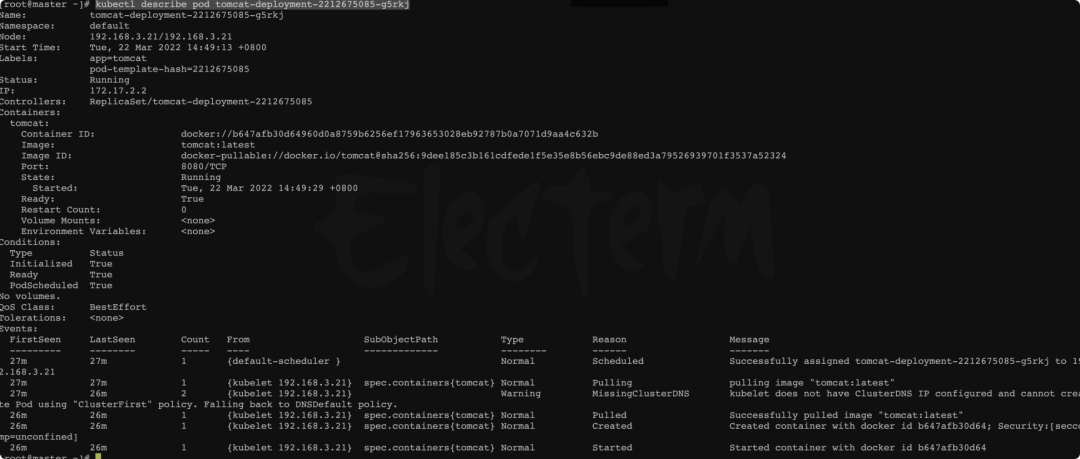

查看describe

kubectl describe pod podnamekubectl describe pod tomcat-deployment-2212675085-g5rkj

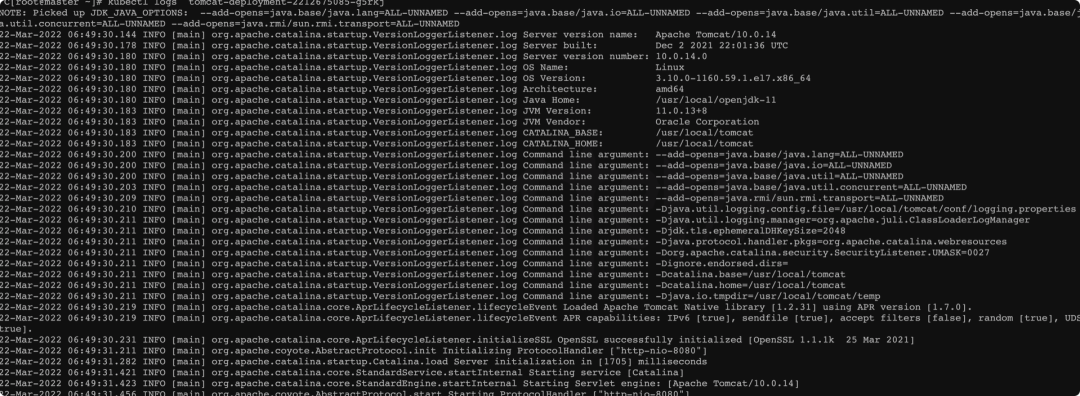

查看pod log

kubectl logs tomcat-deployment-2212675085-g5rkj

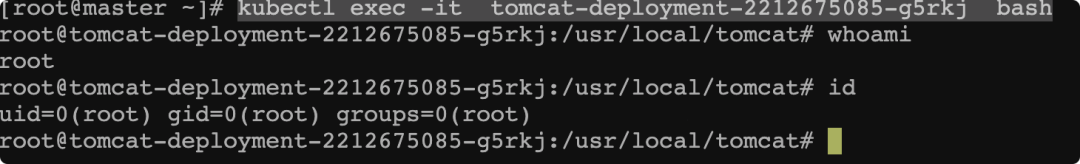

進入pod

kubectl exec -it tomcat-deployment-2212675085-g5rkj bash

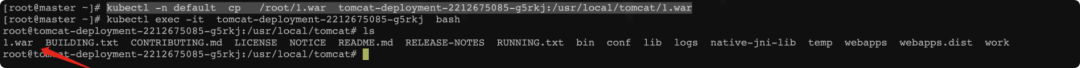

復制文件

kubectl cp pod-name:容器內文件路徑 /root/主機目錄文件 -n namespacekubectl -n default cp /root/1.war tomcat-deployment-2212675085-g5rkj:/usr/local/tomcat/1.war

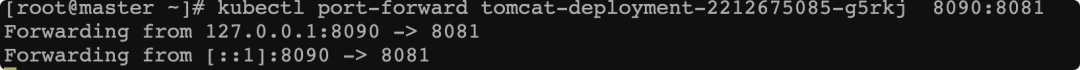

pod端口映射

kubectl port-forward tomcat-deployment-2212675085-g5rkj 8090:8081

刪除deployment pod

kubectl delete deployment tomcat-deploymentkubectl delete pod tomcat-deployment-2212675085-4z1c2

強制刪除

kubectl delete pod tomcat-deployment-2212675085-4z1c2 --grace-period=0 --force

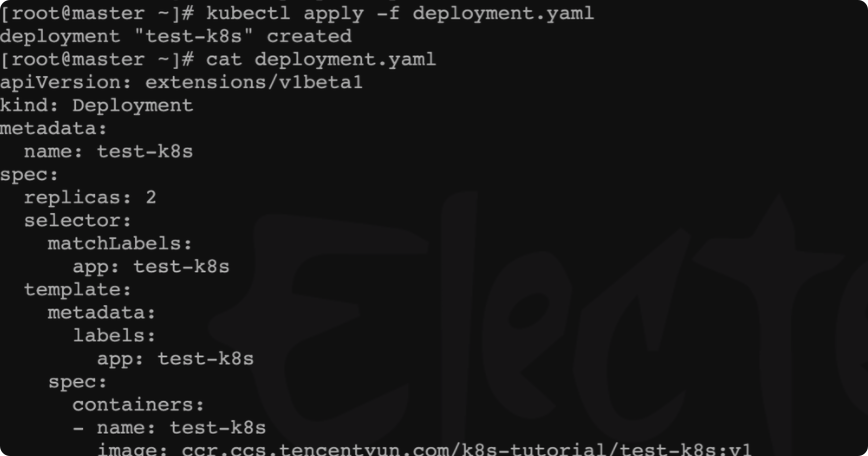

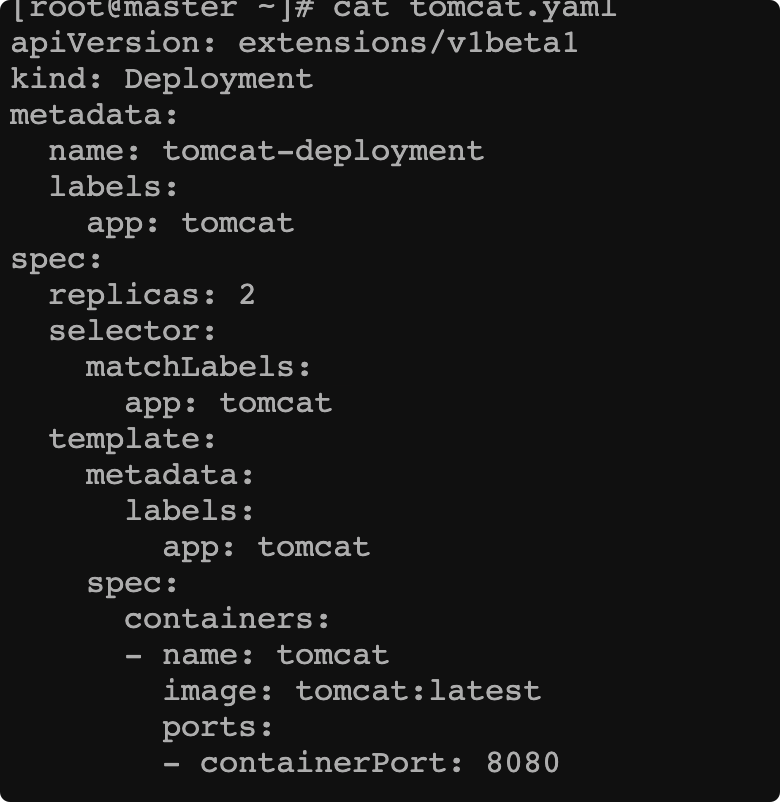

實際部署

此處以tomcat為案例apiVersion: extensions/v1beta1kind: Deploymentmetadata:name: tomcat-deploymentlabels:app: tomcatspec:replicas: 2selector:matchLabels:app: tomcattemplate:metadata:labels:app: tomcatspec:containers:- name: tomcatimage: tomcat:latestports:- containerPort: 8080

編寫完后

kubectl apply -f tomcat.yaml

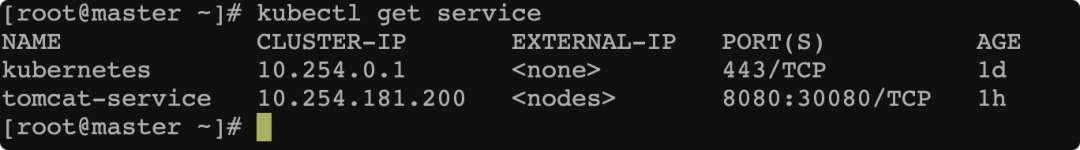

確認狀態

kubectl get deploymentskubectl get pods --show-labels

狀態等待變成 running即可

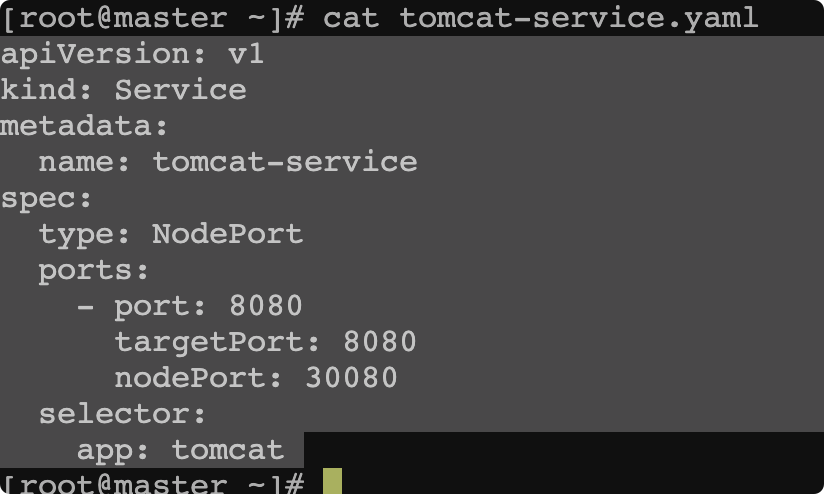

添加外部訪問方式的服務

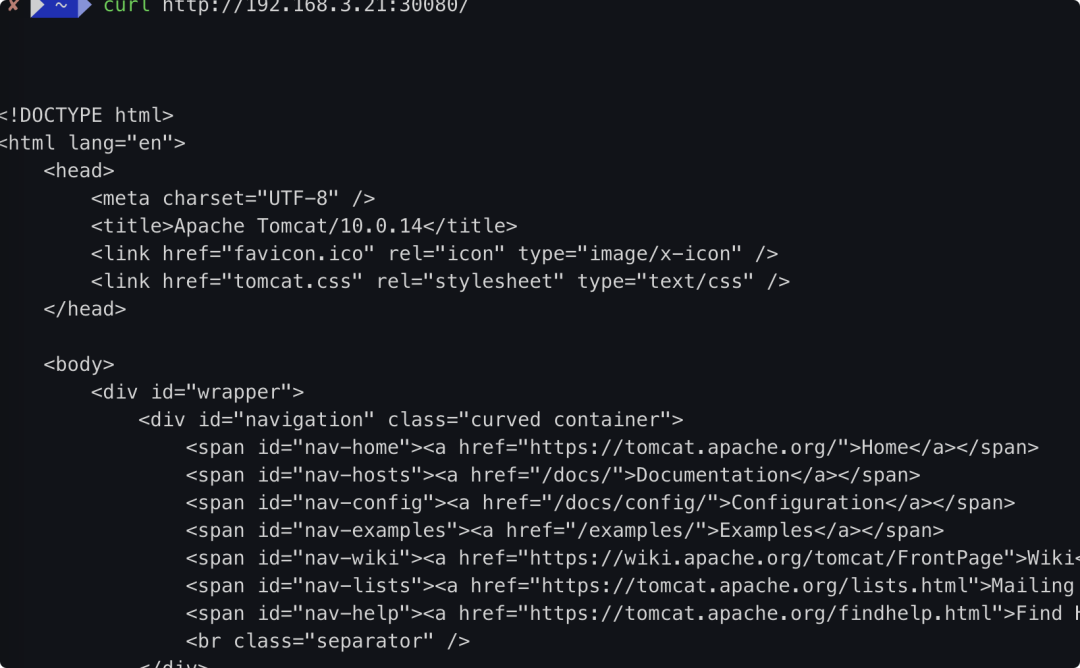

用上面提及的進容器內的方式,對相關鏡像拉下來的tomcat文件進行修改即可,改下web目錄就行

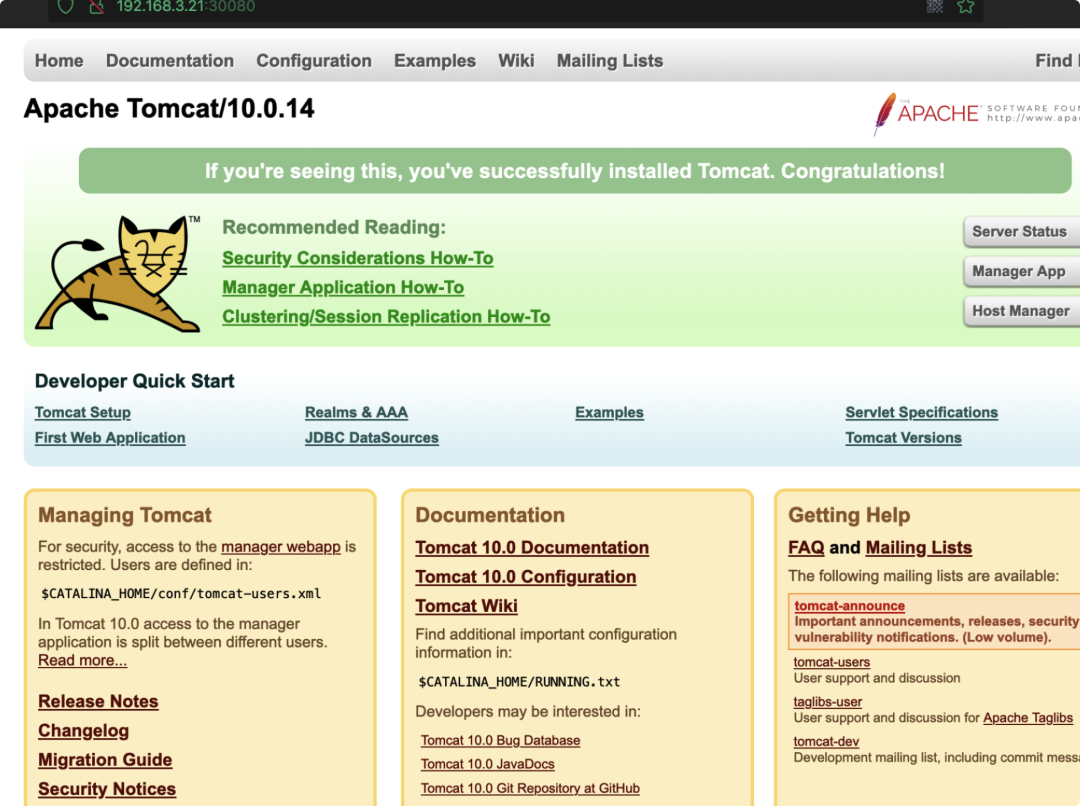

最終效果如下

VSole

網絡安全專家