“入侵火狐只花了8秒”

很多人覺得電視劇里黑客在數秒內破解密碼、侵入系統雖然很厲害,但是真實性不高,看起來就像是隨便敲了幾下鍵盤。所謂藝術來源于生活,瞬間入侵并非在現實中不存在。最近,在一次黑客大賽上,一名黑客僅用了不到8秒的時間就入侵了主流的瀏覽器之一——火狐。

1、來者何人

Pwn2Own是全世界最著名、獎金最豐厚黑客大賽,由美國五角大樓網絡安全服務商、惠普旗下TippingPoint的項目組ZDI(Zero Day Initiative)主辦。參賽者需要從一些廣泛使用的軟件和設備中找出未發現的漏洞。而這次8秒找出火狐漏洞的也是這次比賽的參賽者——Manfred Paul。

5月18日,Manfred Paul在比賽中利用了火狐瀏覽器中兩個關鍵的漏洞實現了閃電般的攻擊,獲得了10萬美元的獎勵,另外他還找到了蘋果的Safari瀏覽器中的Bug,又贏得了5萬美金,在本次比賽中獲得的獎金位居第四。

(Manfred Paul成功地找到了火狐的兩個Bug)

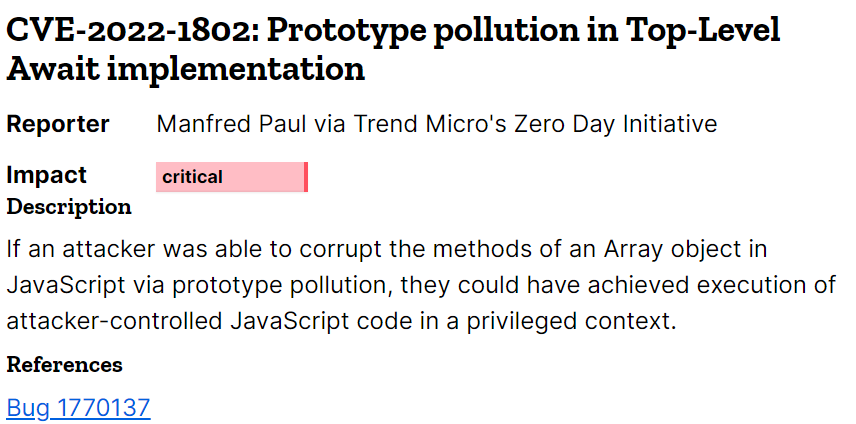

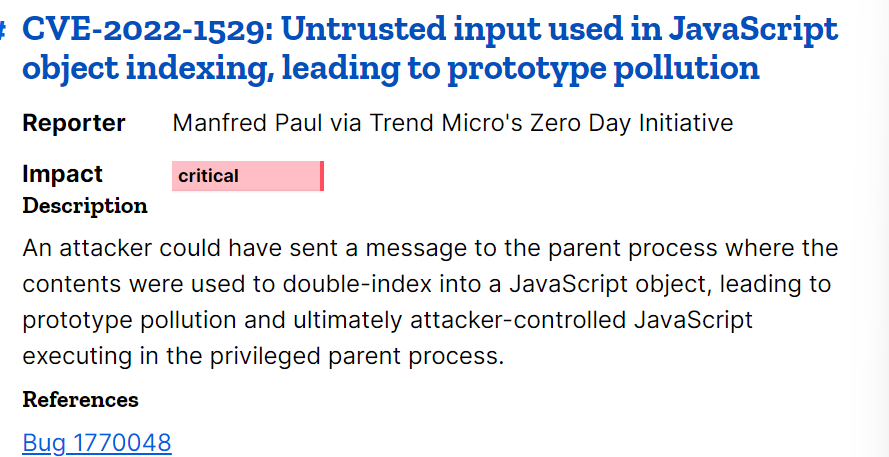

2、哪兩個關鍵Bug?

這次比賽中參賽者成功找出的所有漏洞都會立即傳遞給相應的公司。這次Manfred Paul找出的兩個漏洞都被評為具有嚴重影響:

- top-level await實現中的原型污染:攻擊者在破壞JavaScript中的Array對象時,可以在privileged環境中執行代碼。

- JavaScript對象索引中使用不可信的輸出,導致原型污染:這可能允許攻擊者向父進程發送一條信息,該信息能用于對JavaScript對象進行雙重索引。

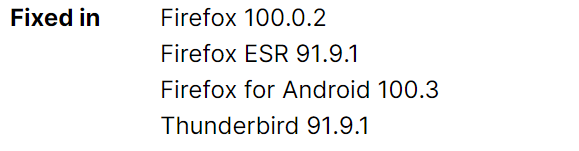

3、對火狐用戶的影響

雖然這兩個漏洞是關鍵漏洞,影響評級也不低,但是對于用戶來說影響不大。截至目前,Mozilla基金會已經發布了火狐的緊急更新,修補了這些Bug,而且火狐瀏覽器會在默認情況下自動更新,所以大多數用戶已經在使用修復后的版本了。以下是更修復過的最新版本:

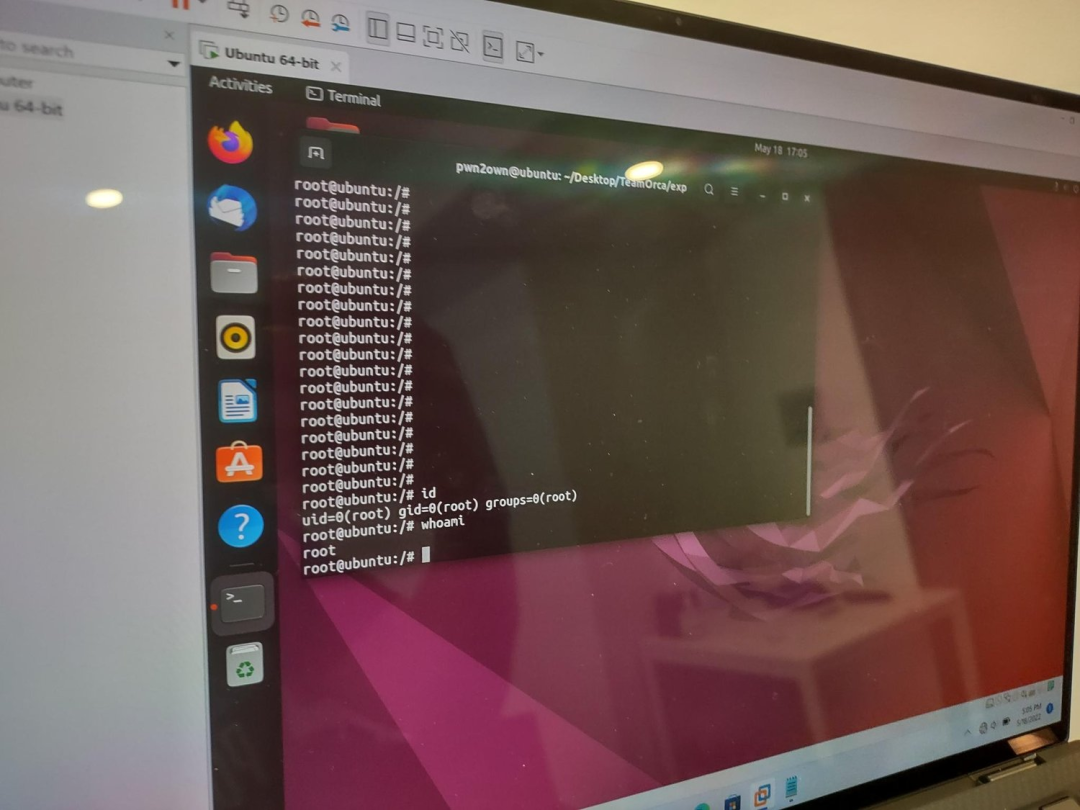

不過在這次大賽中,亮點遠不止火狐一個。微軟、Ubuntu、蘋果、甲骨文和特斯拉等產品的Bug都被黑客們發現了。其中Ubuntu被三個隊伍拿下:Sea Security的Orca團隊、美國西北大學TUTELARY團隊以及STAR實驗室安全研究員Billy Jheng Bing-Jhong。

(Sea Security的Orca團隊發現Ubuntu桌面的兩個漏洞:OOBW和Use-After-Free)

(美國西北大學TUTELARY團隊也成功找出了一個針對Ubuntu桌面進行提權的Use After Free漏洞)

除了Ubuntu,特斯拉和微軟的產品也是備受黑客的“青睞”,Synacktiv的David BERARD和VincentDEHORS在Telsa Model 3信息娛樂系統中發現的2個獨特漏洞(Double-Free和OOBW),而微軟的Teams 和 Windows 11也被挖出了多個嚴重的新漏洞。除此之外,Safari和Virtual Box沒能幸免。

(Synacktiv的David BERARD和VincentDEHORS找到特斯拉的兩個獨特Bug)

這一次的比賽是一個雙贏的結果,不僅參賽者能夠獲得獎金,廠商還有90天的時間來修復這些漏洞,完善自己的產品。

參考資料:

https://www.forbes.com/sites/daveywinder/2022/05/22/firefox-browser-hacked-in-8-seconds-using-2-critical-security-flaws/

https://twitter.com/_manfp

https://www.mozilla.org/en-US/security/advisories/mfsa2022-19/