應急響應 | 7款WebShell掃描檢測查殺工具

WebShell掃描工具適用

- 網上下載的源碼

- 特定文件檢測是否是木馬

- 檢測目標程序或文件是否存在后門

- 免殺檢測識別率測試

1.D盾 防火墻

阿D出品,免費,GUI,WebShell掃描檢測查殺

D盾查殺

功能特性簡介

支持系統:win2003/win2008/win2012/win2016

PHP支持:FastCGI/ISAPI (版本:5.x至7.x)

一句話免疫,WebShell掃描查殺,主動后門攔截,SESSION保護,防WEB嗅探,防CC,防篡改,注入防御,防XSS,防提權,上傳防御,未知0day防御,異 形腳本防御等等。防止黑客入侵和提權,讓服務器更安全。

『目錄限制』

有效防止入侵者通過腳本上傳危險程序或代碼,讓服務運行于安全狀態。

『執行限制』

防范入侵者執行危險程序,防范提權的發生。

『網絡限制』

禁止腳本連接本機的危險端口,如常見的Serv-U提權端口,防范通過第三方軟件的網絡端口進行提 權

禁止UDP向外發送,可有效防范UDP的DDOS攻擊,如PHPDDOS等,有效限制網絡帶寬給惡意占用

『組件限制』

禁止危險的組件,讓服務器更安全。

『.net安全』

去除 .net 一些危險基因,讓服務器更安全!

『注入防御』

防范因網站有注入問題導致服務器給入侵。

『3389防御』

防范黑客未經許可登陸你的3389,讓服務器更安全!

『防CC攻擊』

讓網站免受CC攻擊困擾!

『禁止下載某文件類型』

防止不該給下載的文件給下載,防止信息外露!

『允許執行的腳本擴展名』

有效的防止未經允許的擴展名腳本惡意執行,如:CER,CDX 等擴展名的木馬。或是 /1.asp/1.gif 等會執行的情況

『禁止如下目錄執行腳本』

防止圖片和上傳等可寫目錄執行腳本

『防范工具掃描網站目錄和文件信息』

讓入侵者不容易知道你的網站結構

『防范MSSQL數據庫錯誤信息反饋暴露表或數據信息』

防范信息暴露。

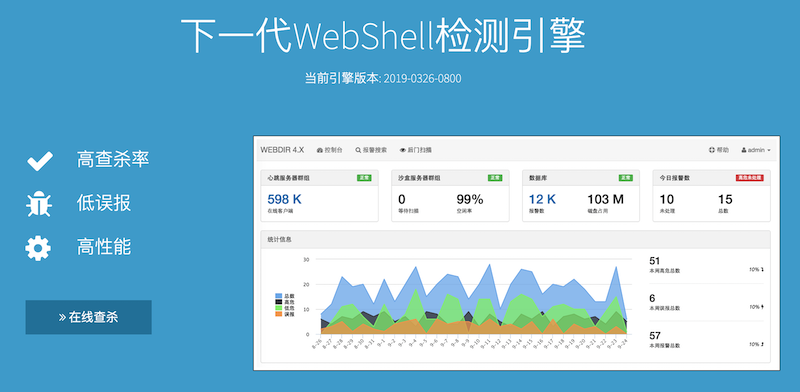

2.WEBDIR+ 百度WebShell掃描檢測引擎

百度OpenRASP團隊,推出的一款WebShell檢測引擎,免費,Shell在線檢測查殺

WEBDIR+ WebShell檢測引擎

支持的文件類有 php, phtml, inc, php3, php4, php5, war, jsp, jspx, asp, aspx, cer, cdx, asa, ashx, asmx, cfm

支持的壓縮包有 rar, zip, tar, xz, tbz, tgz, tbz2, bz2, gz

上傳后的文件或者壓縮包,會經過WEBDIR+三種引擎的掃描檢測,檢測后文件會被立即刪除,全程無人工介入。傳統的正則表達式方式,存在高誤報、低查殺率的問題,WEBDIR+采用先進的動態監測技術,結合多種引擎零規則查殺

3.WebShell Detector WebShell掃描檢測器

免費,在線檢測查殺

php/python腳本,幫助您查找和識別php/cgi(perl)/asp/aspx shell。Web Shell Detector具有“Web shell”簽名數據庫,可幫助識別高達99%的“Web shell”。

Web Shell Detector WebShell檢測器

4.WebShellkiller webshell后門掃描檢測工具

免費,GUI Webshell掃描檢測查殺

WebShellkiller

WebShellkiller作為一款web后門專殺工具,不僅支持webshell掃描,同時還支持暗鏈的掃描。這是一款融合了多重檢測引擎的查殺工具。在傳統正則匹配的基礎上,采用模擬執行,參數動態分析監測技術、webshell語義分析技術、暗鏈隱藏特征分析技術,并根據webshell的行為模式構建了基于機器學習的智能檢測模型。傳統技術與人工智能技術相結合、靜態掃描和動態分析相結合,更精準地檢測出WEB網站已知和未知的后門文件。

軟件特性

- 多維度檢測技術

- 全面精確的暗鏈檢測技術

- 快速定位處理文件

- 一鍵導出報表

- 一鍵上傳樣本

- 用戶自定義敏感詞的暗鏈檢測

5.Webshell.pub專注查殺

免費,GUI/在線WebShell掃描檢測查殺

shellpub webshell查殺

也稱河馬查殺,擁有海量webshell樣本和自主查殺技術,采用傳統特征+云端大數據雙引擎的查殺技術。查殺速度快、精度高、誤報低,形成科學查殺鑒定標準,可對同行產品進行查殺能力測評。

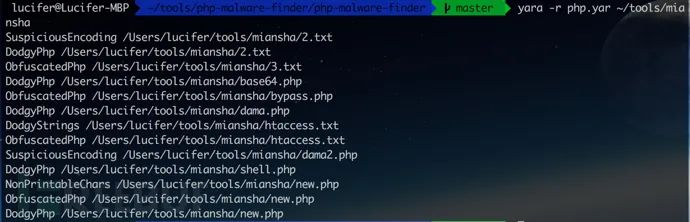

6.PHP Malware Finder webshell掃描查殺

免費,全平臺,本地

PHP-malware-finder盡最大努力檢測混淆/狡猾的代碼以及使用惡意軟件/ webshell常用的PHP函數的文件。

PHP Malware Finder

繞過PMF是微不足道的,但它的目標是抓住小孩和白癡,而不是那些有大腦功能的人。通過根據一組YARA規則爬行文件系統和測試文件來執行檢測。是的,就這么簡單!PMF不是使用基于散列的方法,而是嘗試盡可能多地使用語義模式,以檢測諸如“a $ _GET變量被解碼兩次,解壓縮,然后傳遞給某些危險的函數,如system”之類的事情。

安裝

- 安裝 Yara.

- 這也可以通過一些Linux包管理器實現:sudo apt-get install yara或yum install yara等

- 下載 php-maleware-finder

git clone https://github.com/nbs-system/php-malware-finder.git

使用

1 2 3 4 5 6 7 $./phpmalwarefinder-h Usage phpmalwarefinder[-cfhtvl]<file|folder> ... -c Optional path toarule file -f Fast mode -h Show thishelp message -t Specify the number of threads touse(8by default) -v Verbose mode |

或者使用 yara:

1 $yara-r./php.yar/var/www |

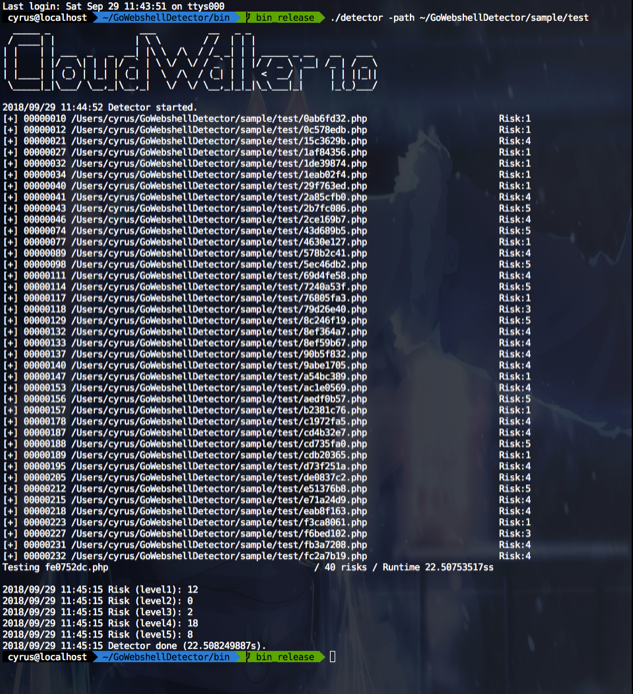

7.CloudWalker Webshell 掃描檢測引擎

免費,全平臺支持,線上線下

CloudWalker(牧云)是長亭推出的一款開源服務器安全管理平臺。根據項目計劃會逐步覆蓋服務器資產管理、威脅掃描、Webshell掃描查殺、基線檢測等各項功能。

CloudWalker

本次開源作為開源計劃的第一步,僅包含 Webshell 檢測引擎部分,重點調優 Webshell掃描檢測效果。目前放出的是一個可執行的命令行版本 Webshell 檢測工具。

使用

1 $ ./webshell-detector /path/to/your-web-root/ /var/www/html /path/to/some-file |

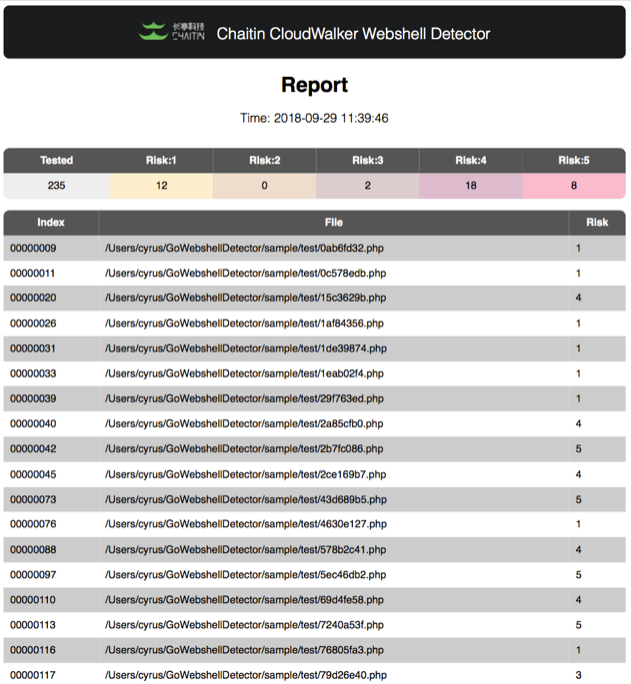

輸出 HTML 報告

1 $./webshell-detector-html-output result.html/path/to/web-root/ |

輸出報告樣例如下:

Webshell檢測報告

目前檢測結果分為 5 個級別,級別越高說明檢測出 Webshell 的可能性越高,如果沒有級別說明不存在 Webshell 風險。