打破安全迷信!在iPhone關機下運行惡意軟件,研究員提出新方法

在現代iPhone上,無法在設備關機后確保藍牙、超寬帶、NFC等無線芯片也一同斷電,這構成了新的威脅模型;

iOS的藍牙固件既沒有簽名也沒有加密,攻擊者可以篡改低功耗應用進程來嵌入惡意軟件,在關機狀態下跟蹤目標設備;

研究人員呼吁蘋果添加一個硬件開關,用于徹底斷開供電,緩解固件攻擊可能引發的設備監視問題。

針對iOS Find My功能的安全研究發現了一種全新攻擊面,已證實可以篡改固件,并將惡意軟件加載至藍牙芯片上。由于藍牙芯片在iPhone關機時仍在運行,因此攻擊在關機狀態下同樣有效。

該攻擊利用了一種系統機制,即與藍牙、近場通信(NFC)和超寬帶(UWB)相關的無線芯片,在iOS關機時會使用備用電量以低功耗模式(LPM)繼續運行。

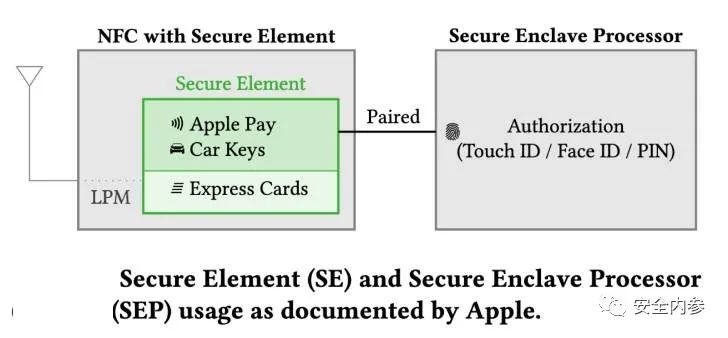

德國老牌高校達姆施塔特技術大學安全移動網絡實驗室(SEEMOO)的研究者們在論文中指出,雖然保持低功耗運行是為了維持Find My功能和支持銀行卡交易,但這三種無線芯片都可以直接訪問安全元件(SE)。

研究人員表示,“藍牙、超寬帶芯片以硬連線方式接入NFC芯片內的安全元件,從而在低功耗模式下訪問存儲在該元件內的機密信息。”

“因為對低功耗模式的支持是在硬件層面實現的,因此無法通過更改軟件組件去刪除。也就是說在現代iPhone上,無法在設備關機后確保無線芯片也一同斷電。這構成了新的威脅模型。”

這份研究結果將在本周舉行的ACM無線與移動網絡安全及隱私大會(WiSec 2022)上公布。

低功耗模式是在去年iOS 15中新推出的功能,可保證即使電池電量耗盡或設備關機,用戶仍能使用Find My網絡跟蹤丟失設備。目前支持超帶寬功能的機型包括iPhone 11、12和13。

在關閉iPhone時,可以看到系統顯示如下消息:“iPhone在關機后仍可找到。即使處于電量儲備或關機狀態,Find My仍將幫助您在設備丟失或被盜時找到此iPhone。”

話說得漂亮,但當前的低功耗模式實現“并不透明”。研究人員時常在關機期間觀察到出現提示語Find My初始化失敗,證明上述宣傳并不牢靠,更發現藍牙固件既沒有簽名也沒有加密。

通過這個安全缺陷,具有高訪問權限的惡意黑客可以創建出針對iPhone藍牙芯片的惡意軟件,即使目標設備關機也能正常執行。

想實現上述的固件入侵,惡意黑客必須能夠通過操作系統與固件通信,進而修改固件鏡像;或者利用類似BrakTooth的藍牙漏洞,在啟用低功耗模式的芯片上獲取近場代碼執行權限。

換句話說,基本入侵思路是篡改低功耗應用進程來嵌入惡意軟件。例如可以通過受害者的Find My藍牙廣播向惡意黑客發出提醒,進而對遠程目標設備開展監視。

研究人員還指出,“除了更改現有功能之外,此漏洞還可用于添加全新功能。”他們已經負責任地向蘋果披露了所有問題,但對方“并未做出反饋”。

由于低功耗模式的相關功能都采取了較為隱蔽的生效方式,研究人員呼吁蘋果添加一個硬件開關,用以徹底斷開供電,緩解固件攻擊可能引發的設備監視問題。

研究人員表示,“由于低功耗模式完全是由iPhone硬件支持,所以無法通過系統更新將其刪除。這將給iOS的整體安全模型產生深遠影響。”

“低功耗模式的設計似乎主要由功能性驅動,但卻沒有考慮到預期用途之外的隱患。在關機之后,Find My仍會保證iPhone的可追蹤性。這一實現以藍牙固件為基礎,而藍牙固件中恰恰存在漏洞,導致設備可能遭到惡意操縱。”

參考來源:thehackernews.com