只需輸入一串字符就能讓谷歌文檔崩潰

谷歌文檔(Google Doc)是谷歌旗下最流行的在線文檔編輯和協作工具之一,也是谷歌云服務的招牌之一。

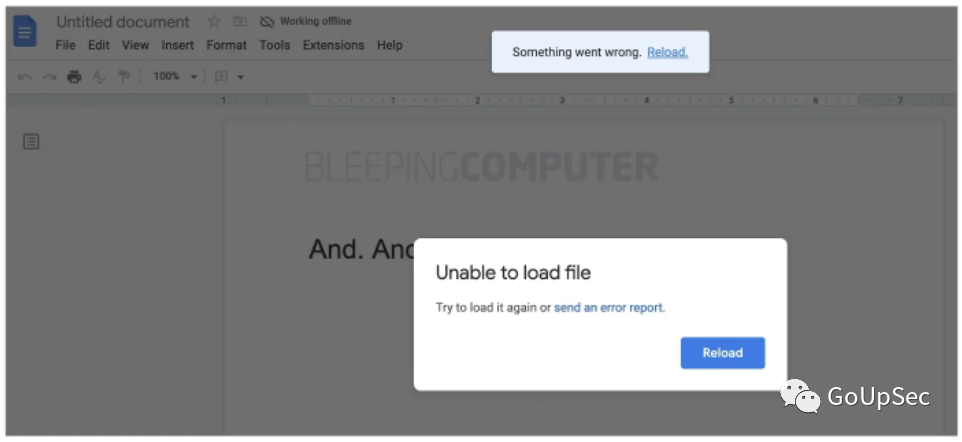

但是本周五有用戶在谷歌文檔的技術支持論壇中發帖稱,當在谷歌文檔在線文字編輯器打開的文檔中輸入一串單詞(And.And.And.And.And.And.),且語法檢查功能開啟時,會觸發谷歌文檔的一個漏洞導致程序崩潰(下圖):

崩潰的后果很嚴重,用戶可能無法重新訪問文檔,因為這樣做會再次觸發崩潰。

根據Bleepingcomputer的報道,谷歌表示已經意識到這個錯誤并正在修復。在官方解決方案出來之前,我們在下面分享一個解決方法。

谷歌文檔用戶Pat Needham在谷歌文檔技術支持論壇上首次報告了該問題:

“我只在谷歌瀏覽器中試過,文檔來自三個不同的谷歌賬戶(個人賬戶、G Suite Basic賬戶和可能是企業賬戶的工作賬戶)。這三個賬戶都遇到了同樣的問題。”用戶寫道。

“它區分大小寫。所以嘗試使用'and.and.and.and.and.and.'不會導致它崩潰。”

雖然Needham首次公開報告了這個錯誤,但似乎這個問題最初是由Eliza Callahan發現的,后者在使用谷歌文檔寫小說的過程中發現了該問題。

根據BleepingComputer的測試中,該漏洞可在macOS Monterey上運行的最新版本的Chrome網絡瀏覽器上成功重現。

測試人員創建一個了新的谷歌文檔輸入那串導致問題的字符串并刷新了頁面后,開始收到以下錯誤消息,并且無法進一步查看或編輯文檔:

- Google Docs在看到這些字符串時崩潰

- Google Docs在看到“And.And.And.And.And.”時崩潰。

這個漏洞還得到了其他運行Firefox 99.0.1瀏覽器用戶的證實。

另一位用戶Sergii Dymchenko發現輸入“But.But.But.But.But.”也會引發了同樣的故障。一些用戶還進一步發現,將字符串中的And替換成“Also,Therefore,And,Anyway,But,Who,Why,Before,However”中的任何一個單詞都會引發同樣的故障。但用戶可以通過谷歌文檔手機端應用程序刪除字符串來“恢復文檔”。

5月6日下午,谷歌似乎修復了漏洞,故障已經無法重現,但谷歌并未公布具體技術細節。