啟明星辰XDR:針對免殺C2工具的場景化檢測利器

近年來,大量的后滲透利用(Post-Exploitation)工具包、自定義惡意軟件和開源遠程控制木馬(RAT)等具備豐富的檢測規避技術和反溯源能力的工具,活躍于各種實戰對抗演練、勒索攻擊甚至是具有國家背景的APT攻擊之中。入侵者可以運用這類工具進行終端行為以及網絡通信流量的免殺。

在這類經過深度改造的免殺C2工具面前,迫切需要更加強大的協同作戰體系來應對。啟明星辰XDR方案是以緊耦合方式實現快速威脅檢測和響應的工具集,通過完整覆蓋終端威脅檢測與響應(EDR)、加密隧道檢測、全流量取證分析、沙箱樣本分析、攻擊鏈還原等核心能力,有效檢測和攔截主流免殺C2工具。

本文以Cobalt Strike為例,看啟明星辰XDR方案如何精準拿捏它。(Cobalt Strike作為一款滲透測試工具,集成了多種功能,又善于“團戰”,被業界人稱為CS神器。)

“終端側+網絡側”雙管齊下 精準攔截各類下載行為

Cobalt Strike將入侵執行的內容payload拆分為兩部分,即stager和stage(也就是beacon)。stager通常是經過手工優化的匯編指令,用于下載shellcode,解密出beacon并注入內存,由beacon負責后續的C&C相關工作,整個過程被稱為“staging”。

對于下載器stager,啟明星辰XDR方案中的流量檢測及沙箱檢測功能可以準確識別大部分stager及shellcode的下載行為。

然而,經驗老道的入侵者通常不會使用該攻擊框架原生的stager,而是使用自己開發的工具替代stager下載執行beacon。

面對這種情形,啟明星辰XDR方案可以從終端側進行檢測攔截。stager在落地過程中一般都會有shellcode下載、文件落地、內存注入行為。啟明星辰EDR通過構建終端行為基線,對這類時序錯誤行為、基線偏離行為進行檢測防護,并憑借自身有效過程級監控采集與威脅研判能力,構建終端登陸流水、進程快照、帳號快照等,及時發現帳戶提權及進程提權行為、預警風險點、完善采集信息,為后續威脅溯源提供有力支撐。

機器學習助力 精準識別加密隧道

Cobalt Strike Beacon落地后,會建立C2隧道,定期發送心跳包與服務器通信,等待獲取后續入侵指令。在終端側,啟明星辰EDR通過命令執行內容研判及反彈連接行為研判,對C2隧道持續監控和及時預警;在網絡側,啟明星辰XDR方案中的流量檢測引擎可對高度定制化的HTTP Beacon、HTTPS Beacon及DNS Beacon進行有效檢測。

對于HTTP Beacon,入侵者可以自由地修改配置文件來進行高度自定義化的配置,甚至可以將通信流量偽裝成其它正常應用網站的訪問流量,以規避流量安全審查和檢測。啟明星辰XDR方案通過泛化處理請求頭的不同部分,如請求方法method、url結構、請求頭集合等,聚類出HTTP Beacon的請求模板,并根據每個模板組件的出現頻率,分配不同分值。同時結合流行為特征計算流行為分值。最后根據請求模板、流行為的各自權重做出綜合判定,得到泛化能力較強的HTTP Beacon檢測模型。

對于HTTPS Beacon,入侵者會借助CDN接入服務或域前置技術將流量轉至真實C2服務器,以規避流量審查。啟明星辰XDR方案通過指紋、SNI、證書、流行為等多個維度針對大量惡意流量進行學習,有效識別使用CDN、免費證書、API等方式的HTTPS Beacon,并對域前置技術進行深入研究,提取通用域前置識別方法,能最大限度檢測域前置入侵。

對于DNS Beacon,入侵者通過接管某個域名解析,使得對該域名的所有子域解析請求最終到達C2服務器上,而后利用DNS請求和響應來承載經過編碼或加密的數據內容。啟明星辰XDR方案針對DNS隧道與正常DNS請求的差異性,如:請求大小、請求域名、請求間隔、頻次等多個維度抽取特征向量進行機器學習識別,得到泛化能力較強的DNS Beacon檢測模型。

完整還原攻擊鏈 入侵足跡無處遁形

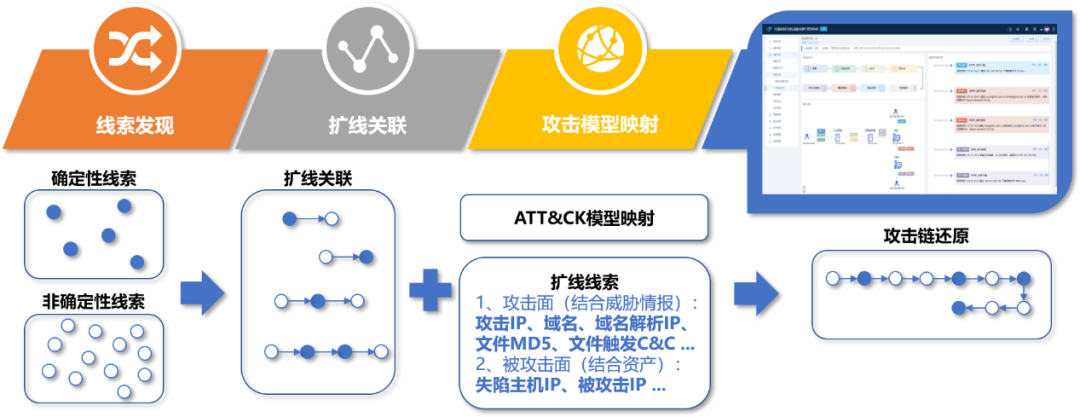

啟明星辰XDR方案憑借獨有的攻擊鏈還原功能,通過線索發現、擴線關聯、攻擊模型映射三個主要步驟,幫助用戶可視化還原出完整的攻擊鏈路圖,找到入侵路徑及系統脆弱性環節,快速了解造成入侵事件的原因、攻擊源、后續操作、損失范圍,精準剖析入侵事件,詳細描繪入侵手法,預測入侵者目的與計劃。

線索發現即確定性線索和非確定性線索的關聯過程。確定性線索即網絡側、終端側確定入侵成功并且能相互印證的準確線索。非確定性線索即在網絡側、終端側發現的不能確定是否入侵成功的輔助線索。確定性線索與非確定性線索進行擴線關聯后,啟明星辰XDR方案會按照時間、入侵者受害者關系、ATT&CK模型映射擬合等將各個擴線完成的攻擊線索串聯成完整的攻擊鏈,再結合人工確認、剪枝等處理過程最終形成對整個入侵事件的描述。

啟明星辰XDR方案堅守創新,針對監管側、關基、工業互聯網、政府、集團型企業等重點應用場景的高級威脅檢測與防護需求,通過整合網絡側及終端側事件和情報信息,綜合利用自動取證和拓線技術,以體系化方式實現對高級威脅或入侵的快速精準檢測和響應,進一步提高用戶的縱深防御效果。