淺談如何規范有序地開展網絡安全需求分析

前言

近年來,部分大型企業尤其是關鍵信息基礎設施行業領域,隨著網絡安全形勢日益嚴峻復雜,國家對網絡安全的重視也提高到前所未有的程度,網絡安全監管政策趨嚴,最近滴滴接受網絡安全審查就是最直接的明證。那么對于大型企業來說,要做好網絡安全建設、運行、保障工作,首先要知道面臨的具體風險和安全問題,才能在網絡安全工作中“有所為有所不為”,那么安全需求分析是企業明確自身所面臨的具體風險和安全問題的主要途徑。接下來筆者就結合自己在安全咨詢領域多年的工作經歷,談一談如何規范有序的開展網絡安全需求分析。

本文適用于非密信息系統開展網絡安全需求分析,涉密信息系統可根據國家相關要求,結合企業自身實際情況,參照本文,開展網絡安全需求分析。

一、安全需求分析的工作要求

在開始談如何開展網絡安全需求分析前,我們首先談一下安全需求分析的主要工作要求。

1、開展安全需求分析工作不應影響信息系統業務的正常運行,避免在安全需求分析過程中出現重大網絡安全事件,如涉及采用漏洞掃描方式評估系統漏洞的,應在夜間或業務非高峰時段進行。

2、開始安全需求分析前應制定網絡安全應急預案,確保在安全需求分析過程中一旦出現重大網絡安全事件可得到快速、有效的處置。

3、應確保參與安全需求分析工作的任何組織和個人,不得將安全需求分析過程中了解到的信息系統存在的安全問題如漏洞、風險等向任何非授權方透露或炫耀、進行炒作、牟取不正當利益或從事不正當商業競爭。

4、對于形成的安全需求,應分析其急迫和關鍵性,結合企業自身網絡安全和信息化建設的中長期發展規劃,網絡安全建設的預算投入、資金狀況等因素,對安全需求進行優先級排序,形成安全需求優先級列表。

5、企業在安全需求分析過程中發現使用的網絡產品、服務存在安全缺陷、漏洞等風險的,應當根據安全需求優先級列表,在后續及時采取措施消除風險隱患。

6、應組織安全管理部門、業務和使用部門,必要時邀請外部專家,共同對安全需求的合理性、適用性等進行評審。

7、當外部因素影響,關鍵業務發生變化、新技術新應用、技術升級等因素導致安全需求發生變化,應及時做好需求變更記錄。

8、如委托外部機構協助開展安全需求分析工作的,應與外部機構簽訂保密協議。

二、安全需求分析的主要步驟

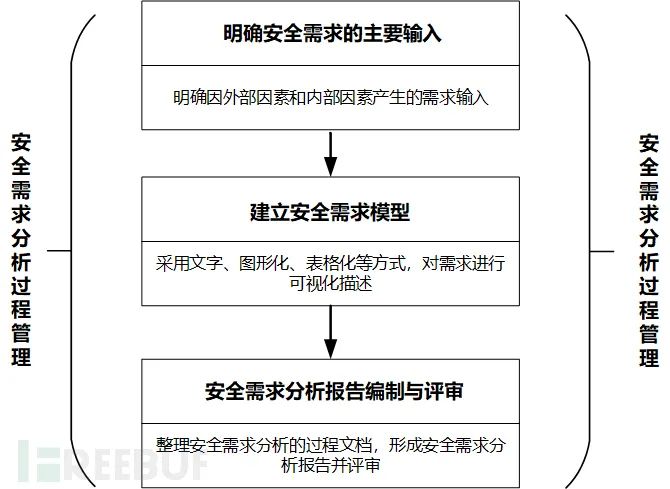

安全需求分析主要步驟包括明確安全需求主要輸入、建立安全需求模型、編制安全需求分析報告、安全需求評審以及安全需求分析過程管理等。

1、明確安全需求的主要輸入

企業首先明確開展安全需求分析的主要輸入因素,根據主要輸入啟動安全需求分析工作。

安全需求分析的主要輸入包括外部輸入和內部輸入兩個方面。

(1)外部輸入

外部輸入一般指國家或企業所屬行業出臺的網絡安全相關政策、規劃、法律法規、推薦性或強制性的標準規范等,如《網絡安全法》、《數據安全法》、等保2.0系列標準等。

另外,企業因國際化經營或海外上市等,所在國家或者地區的相關網絡安全政策、法律法規、推薦性或強制性標準規范,網絡安全的國際化標準規范等也是外部輸入一部分,如ISO27001。

(2)內部輸入

內部輸入一般指企業信息系統面臨的一些特殊安全問題而導致的安全需求,也包括企業自身的內部安全基線所提出的要求。

企業應隨時關注外部和內部輸入變化導致的安全需求變更,建立外部和內部安全需求輸入的跟蹤矩陣機制。

2、建立安全需求模型

可通過采用文字、圖形化、表格化、公式化的方式,開展安全需求分析,對安全需求進行可視化描述。

可從安全合規和風險管理兩個角度開展安全需求分析。在本文第三章將重點闡述安全需求分析的主要方法。

3、編制安全需求分析報告

整理安全需求分析過程文檔,編制安全需求分析報告。安全需求分析報告是企業后續開展網絡安全建設、運行與保障等工作的依據。

安全需求分析報告一般包括概述,基本原則,工作要求,依據,網絡安全和信息化現狀描述,面臨的安全風險和挑戰描述,采用的安全需求工具描述,安全需求列表,安全需求分析的實施組織和時間以及安全需求變更記錄等內容。

4、安全需求評審

企業組織安全管理部門、業務和使用部門、專家等共同對安全需求進行評審,做好評審記錄,并按照評審意見對安全需求分析報告進行修改。

評審內容一般包括:

(1)網絡安全現狀分析是否準確到位;

(2)安全需求是否滿足網絡安全相關政策、法律法規、標準規范等;

(3)安全需求分析內容是否全面;

(4)發生安全需求變更處理是否合理、變更方案是否可行等。

5、安全需求分析過程管理

企業建立對安全需求分析過程的常態化管理機制,對安全需求的輸入、變更、過程監控等進行常態化管理。當安全需求發生變更時,針對每一次變更,遵循同樣的變更程序,即相同的文字報告、相同的管理辦法、相同的監控過程。

三、安全需求分析的主要方法

前面我們談到了安全需求分析的主要步驟,接下來我們重點闡述一下安全需求分析的主要方法。

1、從安全合規角度開展需求分析

安全合規是指企業開展網絡安全保護工作要符合國家或行業出臺的相關網絡安全政策、規劃、法律法規、推薦性或強制性的標準規范等。如涉及國際化經營或海外上市等,還應符合所在國家或者地區的相關網絡安全政策、法律法規、推薦性或強制性標準規范,網絡安全的國際化標準規范等。

如果企業內部有網絡安全基線的,從安全合規角度開展安全需求分析時也應一并考慮。

接下來我們來談談如何從安全合規角度開展安全需求分析。

(1)確定范圍和邊界

在開始安全合規需求分析之前,應首先明確信息系統的網絡安全保護等級、范圍和邊界。涉及多個信息系統的,應明確各自范圍和邊界。通過查閱資料或調查的方式,了解信息系統的業務應用、流程等基本情況。

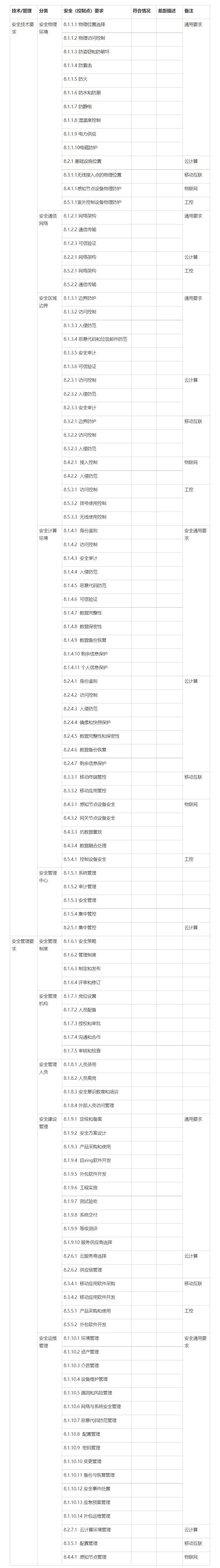

(2)以網絡安全等級保護制度為主,開展安全合規需求分析

根據信息系統的網絡安全保護等級,從《信息安全技術 網絡安全等級保護基本要求》(GB/T 22239-2019)中選擇相應等級的安全基本要求,進行安全差距分析,形成基本安全需求。以等級保護第三級為例,企業可參照下表,進行網絡安全等級保護第三級合規差距分析。

注1:本表只列出網絡安全保護第三級的基本安全控制點名稱。

注2:“符合情況”列選填不符合、部分符合、符合。

注3:當“符合情況”列選填部分符合或不符合時,“差距描述”列填寫部分符合或不符合的情況說明。

注4:“備注”中的“云計算”表示等級保護三級針對云計算個性安全保護需求提出的安全擴展要求;“移動互聯”表示等級保護三級針對移動互聯個性安全保護需求提出的安全擴展要求;“物聯網”表示等級保護三級針對物聯網個性安全保護需求提出的安全擴展要求;“工控”表示等級保護三級針對工業控制個性安全保護需求提出的安全擴展要求。

企業所屬行業領域有網絡安全等級保護規范性文件的,還應按照行業網絡安全等級保護規范性文件,進行安全合規差距分析,安全合規差距分析方法如上所述。

(3)按照其他安全合規類要求或規范,開展安全合規差距分析

企業自身有網絡安全基線的,還應對標企業自身的網絡安全基線,進行安全合規差距分析。例如:

——某企業建立了《XXX系統安全基線》,針對所有網絡設備、安全設備、數據庫、操作系統(如UNIX/Linux、Windows、XXX國產化操作系統等)、應用軟件(如IIS、Apache、Tomcat等)提出了安全配置要求,在進行安全需求分析時,某企業應對標《XXX系統安全基線》進行安全合規差距分析。安全合規差距分析方法如上所述。

企業因國際化經營或海外上市等,還應按照所在國家或者地區的相關網絡安全政策、法律法規、推薦性或強制性標準規范(如PCI DSS 3.0第三方支付行業數據安全標準、SOX法案等)等開展安全合規差距分析。

如企業有關鍵信息基礎設施,還應按照我國現階段提出的關鍵信息基礎設施保護的相關政策、法律法規要求等進行安全合規差距分析。

2、從風險管理角度開展需求分析

安全合規體系是構建安全保障體系,保證業務穩定、持續運行的基礎,另一方面,網絡安全也是一個持續的、動態的風險管理過程。基于此,企業除應開展安全合規差距分析,明確安全合規需求外,還應圍繞安全風險管理,識別威脅、脆弱性、已有安全控制措施及主要安全風險點,確定風險處置的優先級,形成特殊安全需求,進而在后續采取相應的安全控制措施,確保將安全風險控制在可接受的范圍。

企業可參照GB/T 20984開展網絡安全風險分析。

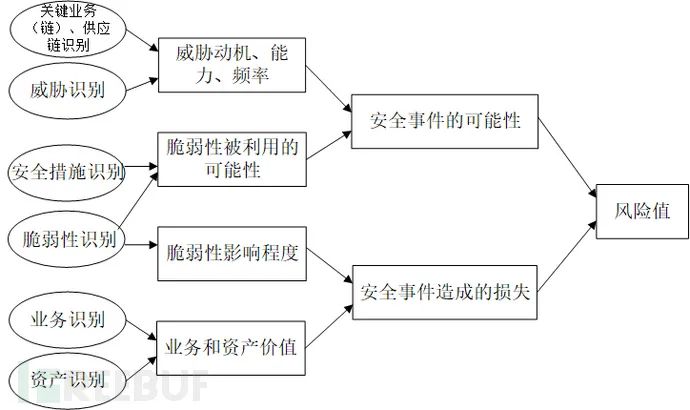

在完成了業務識別、資產識別、威脅識別、脆弱性識別,以及對已有安全措施確認后,應采用適當的方法與工具確定威脅利用脆弱性導致安全事件發生的可能性。綜合安全事件所作用的資產價值及脆弱性的嚴重程度,判斷安全事件造成的損失對信息系統的影響,即安全風險,并根據一定的風險計算原理對風險進行合理量化。

企業可根據業務重要性和風險嚴重程度,結合自身風險承受能力來確定可接受的風險級別,表示為風險容忍度,并根據風險容忍度確定關鍵業務鏈的風險處置的優先級,并據此選擇和制定網絡安全風險管理計劃。企業可根據對關鍵業務的潛在影響選擇不同的方法來處理風險,包括緩解風險、轉移風險、避免風險和接受風險。

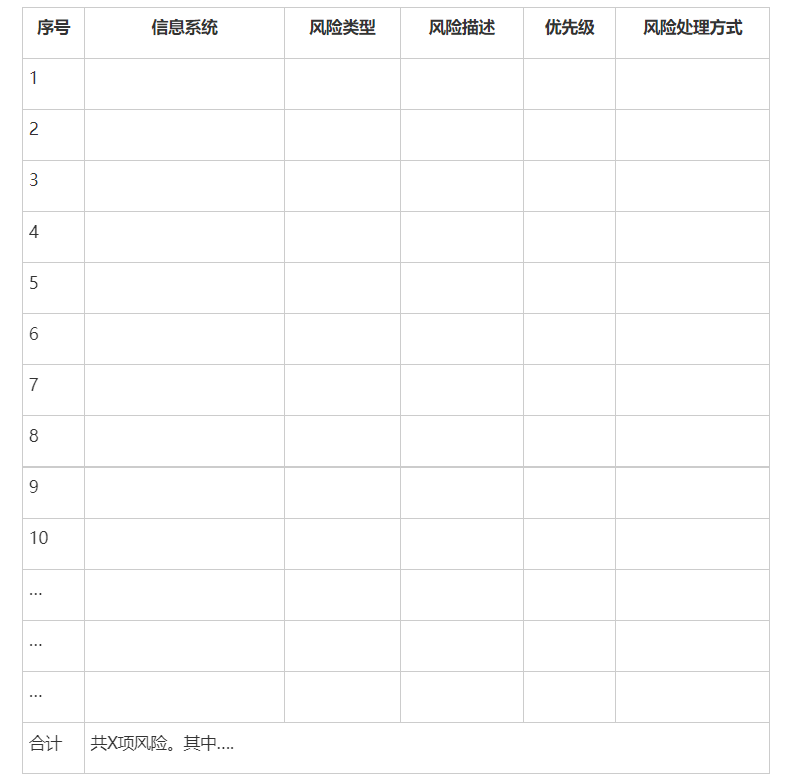

企業可參考下表根據風險分析的結果描述特殊安全需求。

小結

企業要做好網絡安全保障工作,不僅要考慮安全合規體系建設,更應關注自身存在的網絡安全風險,并采取控制措施,將風險控制在可接受的范圍。

以上是筆者關于如何規范有序的開展網絡安全需求分析的一些想法,如有不足的地方,敬請斧正。