微軟五月補丁日:修復了75個漏洞和3個0day,專家建議用戶盡快修復

今天是微軟2022年5月例行補丁日,微軟修復了75個安全漏洞,包括3個被披露的0day漏洞。

騰訊安全專家建議用戶盡快通過Windows安全更新或騰訊電腦管家、騰訊iOA零信任安全管理系統升級安裝,以防御黑客可能發起的漏洞攻擊。

其中1個被積極利用,75個漏洞中,8個歸類為“嚴重”。具體分類如下:

- 21個提權漏洞

- 4個安全功能繞過漏洞

- 26個遠程代碼執行漏洞

- 17個信息泄露漏洞

- 6個拒絕服務漏洞

- 1個欺騙漏洞

本月漏洞修復包括以下產品、功能和角色:

- .NET and Visual Studio

- Microsoft Exchange Server

- Microsoft Graphics Component

- Microsoft 本地安全認證服務器 (lsasrv)

- Microsoft Office

- Microsoft Office Excel

- Microsoft Office SharePoint

- Microsoft Windows ALPC

- 遠程桌面客戶端

- 角色:Windows 傳真服務

- 角色:Windows Hyper-V

- 自托管集成運行時

- Tablet Windows 用戶界面

- Visual Studio

- Visual Studio Code

- Windows Active Directory

- Windows 通訊簿

- Windows 身份驗證方法

- Windows BitLocker

- Windows 群集共享卷 (CSV)

- Windows 故障轉移群集自動化服務器

- Windows Kerberos

- Windows Kernel

- LDAP - 輕量級目錄訪問協議

- Windows Media

- Windows 網絡文件系統

- Windows NTFS

- Windows 點對點隧道協議

- Windows 打印后臺處理程序組件

- Windows 推送通知

- Windows 遠程訪問連接管理器

- Windows 遠程桌面

- Windows 遠程過程調用運行時

- Windows Server服務

- Windows 存儲空間控制器

- Windows WLAN 自動配置服務

須重點關注的安全漏洞:

5月例行補丁日發布包括對三個零日漏洞的修復,其中一個被積極利用,另一個被公開披露。

CVE-2022-26923 - ActiveDirectory 域服務特權提升漏洞

CVSS評分8.8,嚴重級,官方評估“更有可能被利用”,尚未檢測到在野利用。

只有在域上運行 Active Directory 證書服務時,系統才容易受到攻擊。

驗證操作的用戶可以允許他們擁有或管理計算機帳戶的屬性,并從Active Directory 證書服務獲取。

管理員可參考“Windows域控制器上基于證書的身份驗證更改”(https://support.microsoft.com/en-us/topic/kb5014754-certificate-based-authentication-changes-on-windows-domain-controllers-ad2c23b0-15d8-4340-a468-4d4f3b188f16),了解更多信息和保護自己的方法。

參考鏈接:

https://msrc.microsoft.com/update-guide/zh-CN/vulnerability/CVE-2022-26923

CVE-2022-26925 - Windows LSA 欺騙漏洞

CVSS評分8.1,嚴重級,漏洞信息已公開,已檢測到在野利用。

該漏洞被追蹤為 CVE-2022-26925,由 Bertelsmann Printing Group 的 Raphael John 報告,已在野外被利用,似乎是 PetitPotam NTLM 中繼攻擊的新載體。

LSA(Local Security Authority 的縮寫)是一個受保護的 Windows 子系統,它強制執行本地安全策略并驗證用戶的本地和遠程登錄。

該漏洞為安全研究員 GILLES Lionel 于 2021 年 7 月發現,PetitPotam有一些微軟一直試圖阻止的變體。官方緩解措施和隨后的安全更新并沒有完全修復所有 PetitPotam 攻擊向量。

今天修復的被積極利用的0Day漏洞是編號為CVE-2022-26925的Windows LSA 欺騙漏洞,未經身份驗證的攻擊者可以調用 LSA RPC 接口并強制域控制器使用 NTLM 對攻擊者進行身份驗證,攻擊者利用漏洞可以攔截合法的身份驗證請求并使用它們來獲得特權提升,甚至可能獲得域控制器權限。

此安全更新檢測到 LSA RPC 中的匿名連接會嘗試并禁止它。

Microsoft 建議管理員閱讀 PetitPotam NTLM Relay 公告(https://msrc.microsoft.com/update-guide/vulnerability/ADV210003),了解有關如何緩解此類攻擊的信息。

當此漏洞與針對 Active Directory 證書服務 (AD CS) 的 上述NTLM 中繼攻擊鏈接在一起時,綜合 CVSS 得分將為 9.8。此漏洞影響所有服務器,但在應用安全更新方面應優先考慮域控制器。

根據 CVSS 指標,該漏洞的攻擊復雜度很高 (AC:H)。攻擊者必須將自己注入到目標和受害者請求的資源之間的邏輯網絡路徑中,以便讀取或修改網絡通信。這被稱為中間人 (MITM) 攻擊。

參考鏈接:https://msrc.microsoft.com/update-guide/zh-CN/vulnerability/CVE-2022-26925

CVE-2022-22713 - Windows Hyper-V 拒絕服務漏洞

CVSS評分5.6,中等風險。漏洞信息已披露,官方評估不太可能利用。成功利用此漏洞需要攻擊者贏得競爭條件。

參考鏈接:https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-22713

CVE-2022-29142 - Windows 內核特權提升漏洞

CVSS評分7.0,嚴重級,官方評估“更有可能被利用”。

Windows 內核存在權限提升漏洞。該漏洞的存在是由于Windows內核中存在條件競爭漏洞,攻擊者可以利用該漏洞進行權限提權,可能被用于瀏覽器等沙箱逃逸。

參考鏈接:https://msrc.microsoft.com/update-guide/zh-CN/vulnerability/CVE-2022-29142

CVE-2022-29972 - InsightSoftware:Magnitude SimbaAmazon Redshift ODBC 驅動程序

有關受影響 Microsoft 服務的環境分數可能與 CVE 所有者分配的分數不同。Microsoft 分配的基本環境評分為 8.2。

漏洞信息已公開,官方評估“更有可能被利用”,在野利用尚未檢測到。

Magnitude Simba Amazon RedshiftODBC 驅動程序(1.4.14 到 1.4.21.1001 和 1.4.22 到 1.4.x 之前的 1.4.52)的基于瀏覽器身份驗證組件中的參數注入漏洞可能允許本地用戶執行任意代碼。

參考鏈接:https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-29972

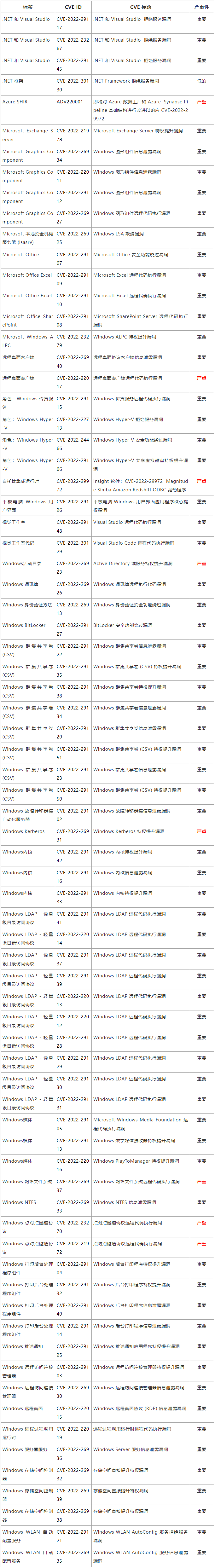

以下是2022 年 5 月補丁日更新中已解決漏洞和已發布公告的完整列表: